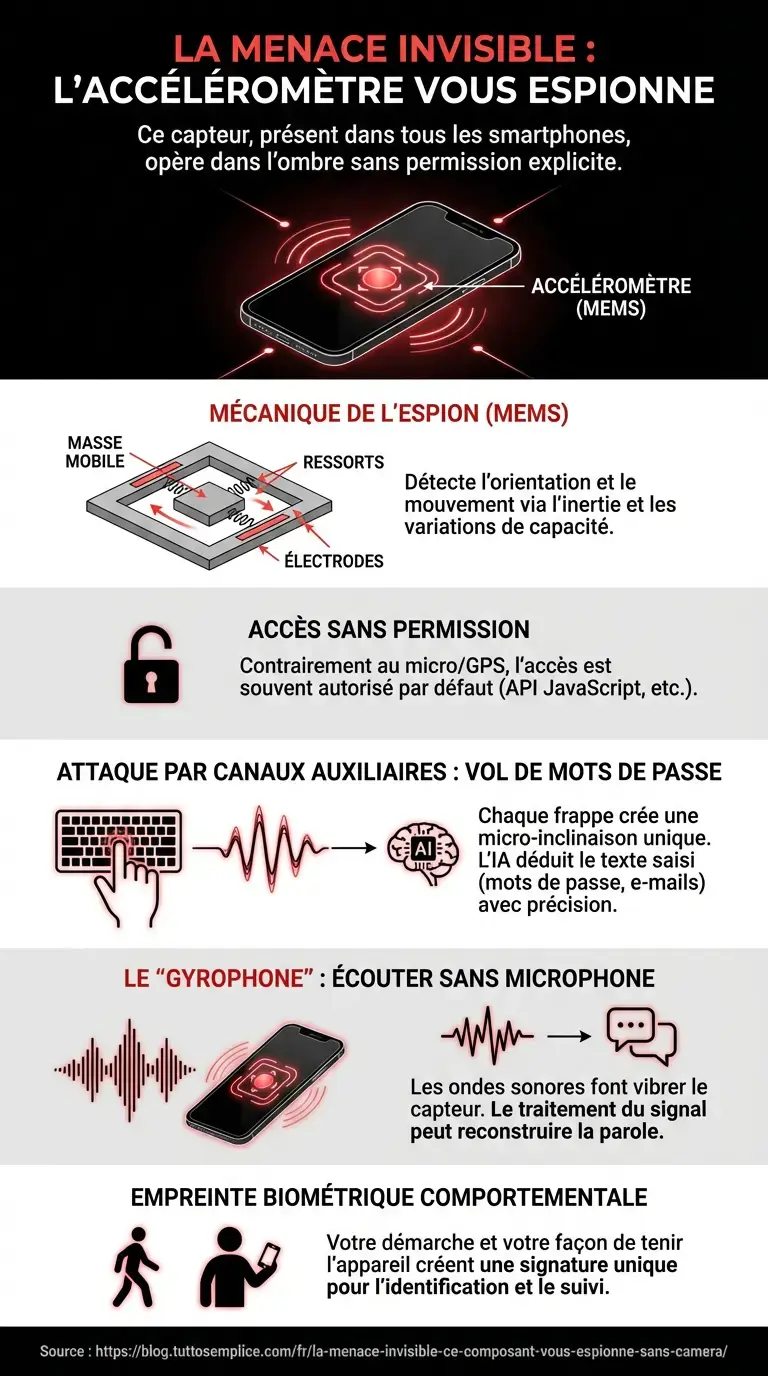

Lorsque l’on évoque la surveillance numérique et les atteintes à la vie privée, le regard se tourne instinctivement vers la caméra frontale ou le microphone de nos gadgets. Nous sommes devenus méfiants, scrutant l’apparition du petit point vert ou orange en haut de nos écrans, signalant qu’une application capture de l’audio ou de la vidéo. Pourtant, en ce 2 mars 2026, alors que la technologie de nos terminaux atteint des sommets de sophistication, une menace bien plus insidieuse opère dans l’ombre. L’entité principale de cette surveillance silencieuse est l’accéléromètre. Ce capteur, présent dans absolument tous les smartphones depuis plus de quinze ans, est la source d’une fuite de données massive, souvent ignorée par le grand public et, plus inquiétant encore, accessible sans aucune permission explicite de l’utilisateur.

La mécanique de l’espion : Qu’est-ce qu’un MEMS ?

Pour comprendre comment ce composant peut vous trahir, il faut d’abord saisir son fonctionnement technique. L’accéléromètre n’est pas un simple interrupteur ; c’est un système micro-électromécanique (MEMS). Imaginez une structure microscopique gravée dans le silicium, composée d’une masse mobile suspendue par des ressorts minuscules. Lorsque vous bougez votre téléphone, l’inertie déplace cette masse.

Ce déplacement modifie la capacité électrique entre la masse et des électrodes fixes. Le processeur du téléphone interprète ces variations de capacité pour déterminer l’orientation de l’appareil, sa vitesse de déplacement et son inclinaison. C’est grâce à lui que votre écran bascule du mode portrait au mode paysage ou que votre application de podomètre compte vos pas. C’est une merveille d’innovation technique, mais sa précision extrême est devenue son talon d’Achille en matière de confidentialité.

Pourquoi ce capteur agit-il sans permission ?

C’est ici que réside le cœur du problème. Contrairement au GPS ou au microphone, l’accès aux données de l’accéléromètre (et de son cousin, le gyroscope) a historiquement été considéré comme inoffensif par les architectes des systèmes d’exploitation mobiles. Dans la logique du développement numérique, une application a besoin de savoir si l’écran est tourné pour adapter son interface. Par conséquent, l’accès à ces données est souvent classé dans les autorisations de bas niveau, accordées par défaut.

Même une simple page web ouverte dans votre navigateur mobile peut, via des API JavaScript standard, interroger ces capteurs à haute fréquence (jusqu’à 200 Hz ou plus) sans que vous n’ayez jamais cliqué sur « Accepter ». Cette porte ouverte permet de collecter un flux continu de données brutes sur les mouvements physiques de l’appareil, et par extension, de son propriétaire.

L’attaque par canaux auxiliaires : deviner vos mots de passe

Comment transformer des données de mouvement en informations sensibles ? La réponse réside dans les « attaques par canaux auxiliaires » (side-channel attacks). Lorsque vous tapez un code PIN ou un message sur votre clavier tactile, chaque pression de doigt génère une micro-inclinaison et une vibration spécifique du téléphone. La position de la touche « A » (à gauche) crée un vecteur de force différent de la touche « P » (à droite).

En 2026, couplée à une IA (Intelligence Artificielle) entraînée sur des millions de modèles de frappe, l’analyse des données de l’accéléromètre permet de déduire avec une précision effrayante (souvent supérieure à 80 %) ce que vous êtes en train d’écrire. Mots de passe, e-mails confidentiels, recherches privées sur internet : tout ce qui est tapé physiquement laisse une signature sismique microscopique que le capteur enregistre.

Le « Gyrophone » : écouter sans microphone

Plus surprenant encore, ce capteur peut agir comme un microphone de fortune. Le son n’est, après tout, qu’une vibration de l’air. Lorsque ces ondes sonores frappent la coque de votre smartphone, elles font infimement vibrer les composants internes, y compris la masse sismique de l’accéléromètre.

Bien que la fréquence d’échantillonnage soit bien inférieure à celle d’un vrai micro, des chercheurs ont démontré qu’il est possible de reconstruire la parole humaine à partir de ces relevés. Avec les progrès récents du traitement du signal assisté par l’apprentissage profond, il est possible d’isoler des mots-clés ou d’identifier le locuteur, transformant un simple capteur de mouvement en un mouchard acoustique rudimentaire mais indétectable par les bloqueurs de micro traditionnels.

L’empreinte biométrique comportementale

Au-delà de l’espionnage actif, l’accéléromètre permet une identification passive redoutable. Votre façon de marcher, de tenir votre téléphone, le tremblement imperceptible de votre main lorsque vous lisez, constituent une signature biométrique aussi unique que votre empreinte digitale. Les géants de la publicité et des gadgets connectés utilisent ces données pour créer une « empreinte de démarche ».

Cela signifie qu’un site web ou une application peut vous reconnaître non pas grâce à des cookies (que vous pouvez effacer), mais grâce à la façon dont votre corps bouge. Si vous prêtez votre téléphone à un ami, l’algorithme détectera immédiatement le changement de manipulateur grâce à la modification des micro-mouvements, invalidant potentiellement des sessions de sécurité bancaire ou modifiant le ciblage publicitaire en temps réel.

En Bref (TL;DR)

L’accéléromètre de votre smartphone collecte massivement des données sensibles sans nécessiter aucune permission explicite de l’utilisateur.

Des algorithmes avancés analysent les micro-vibrations pour déduire vos mots de passe et reconstruire des conversations privées.

Ce composant génère une signature biométrique comportementale unique permettant de vous identifier via vos simples mouvements quotidiens.

Conclusion

L’accéléromètre incarne le paradoxe moderne de la technologie : un composant indispensable à l’ergonomie de nos appareils qui se révèle être un vecteur de surveillance sophistiqué. Alors que nous nous focalisons sur les permissions logicielles visibles, c’est la physique même de nos appareils qui offre des opportunités d’intrusion. En ce mois de mars 2026, la prise de conscience commence à peine. Les fabricants commencent à introduire du « bruit » aléatoire dans les données des capteurs ou à réduire leur fréquence de rafraîchissement lorsque l’appareil est inactif, mais la course entre la sécurisation du matériel et la puissance d’analyse de l’intelligence artificielle est loin d’être terminée. La prochaine fois que votre téléphone basculera l’image automatiquement, rappelez-vous que ce petit geste pratique implique un capteur qui ne dort jamais vraiment.

Questions fréquemment posées

Ce composant MEMS détecte les mouvements et l’orientation du téléphone. Contrairement au microphone ou à la caméra, son accès est souvent autorisé par défaut pour adapter l’affichage de l’écran. Cela permet aux sites web et aux applications de récolter des données de vibration en continu sans que l’utilisateur ne valide une demande de permission spécifique.

Oui, grâce aux attaques par canaux auxiliaires. Chaque frappe sur le clavier tactile génère une micro-inclinaison unique et une vibration spécifique du smartphone. Une intelligence artificielle entraînée peut analyser ces signaux physiques pour déduire avec une grande précision le texte saisi, incluant vos codes secrets et vos e-mails confidentiels.

Le capteur peut effectivement agir comme un mouchard acoustique rudimentaire. Les ondes sonores font vibrer la structure interne du smartphone, et ces vibrations sont captées par l’accéléromètre. Des algorithmes avancés peuvent ensuite reconstruire la parole humaine ou identifier des locuteurs à partir de ces données sismiques, contournant ainsi les protections classiques du microphone.

L’accéléromètre enregistre votre manière unique de marcher et de tenir votre appareil, créant une signature numérique personnelle. Ces données permettent aux annonceurs de vous identifier sans utiliser de cookies et de détecter immédiatement si une autre personne manipule votre téléphone, ce qui représente un risque majeur pour l’anonymat et la sécurité des sessions utilisateur.

La prise de conscience de cette vulnérabilité matérielle est récente. Pour limiter les risques, les fabricants commencent à introduire du bruit aléatoire dans les données transmises par les capteurs ou à réduire leur fréquence de rafraîchissement lorsque l’appareil est inactif, rendant l’analyse par intelligence artificielle plus difficile et moins précise.

Encore des doutes sur La menace invisible : ce composant vous espionne sans caméra?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.