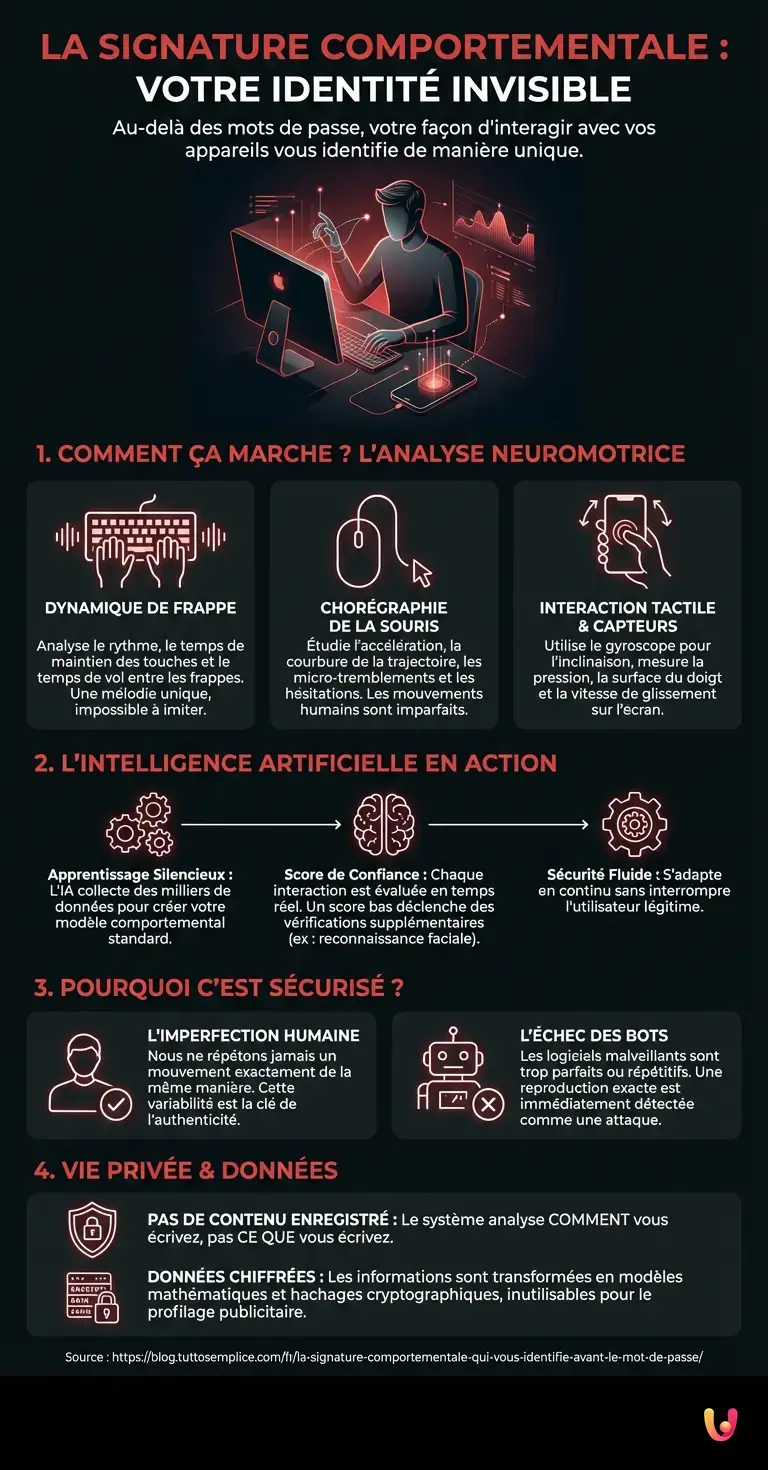

Lorsque nous nous asseyons devant l’écran de notre ordinateur ou saisissons notre smartphone pour accéder à notre compte bancaire, nous accomplissons une série d’actions que nous considérons comme banales et purement mécaniques. Nous saisissons un nom d’utilisateur, tapons un mot de passe, et confirmons peut-être l’accès via un code reçu par SMS ou une empreinte digitale. Pourtant, en quelques secondes à peine, nous avons déjà révélé notre identité à un système informatique, bien avant même d’appuyer sur la touche “Entrée”. Le secret de cette identification invisible réside dans la biométrie comportementale , un domaine fascinant et complexe qui analyse nos mouvements involontaires pour établir notre identité avec une précision quasi absolue.

Pendant des décennies, la sécurité des comptes reposait sur un paradigme très simple : prouver son identité par quelque chose que l’ on connaît (un mot de passe) ou quelque chose que l’on possède (un jeton ou un smartphone). Cependant, dans le paysage actuel de la cybersécurité , cette approche ne suffit plus. Les mots de passe sont volés, les codes interceptés et les appareils clonés. La véritable frontière de la protection numérique ne se concentre plus sur ce que vous saisissez dans le formulaire de connexion, mais sur la manière dont vous le saisissez.

L’illusion du mot de passe et le nouveau paradigme

Imaginez la scène : un cybercriminel a réussi à obtenir vos identifiants bancaires sur le dark web. Il possède votre nom d’utilisateur, votre mot de passe complexe et même un moyen de contourner l’authentification à deux facteurs. Il s’assoit devant son ordinateur, saisit les données et clique sur « Connexion ». Le système, cependant, bloque la transaction. Pourquoi ? Parce que le criminel ne bouge pas la souris comme vous. Il ne tape pas sur le clavier avec le même rythme que vous. Il n’hésite pas pendant les mêmes millisecondes que vous.

La cybersécurité moderne a compris que l’être humain est une créature d’habitudes profondément ancrées au niveau neuromoteur. Chaque fois que nous interagissons avec un appareil, nous laissons une signature numérique invisible, une empreinte comportementale aussi unique que notre ADN ou notre rétine. Cette signature est composée de centaines de micro-mouvements dont nous n’avons absolument pas conscience.

Comment fonctionne la lecture de nos gestes invisibles ?

Pour comprendre comment la technologie parvient à établir ce profil, il faut analyser les paramètres que les systèmes de sécurité modernes enregistrent en arrière-plan. Le processus se divise principalement en trois grands domaines d’analyse neuromotrice.

1. La dynamique de la frappe (Keystroke Dynamics)

Il ne s’agit pas de la vitesse de frappe, mais de la mélodie cachée dans votre saisie. Les systèmes mesurent deux facteurs cruciaux : le temps de maintien (le temps exact pendant lequel une touche reste enfoncée avant d’être relâchée) et le temps de vol (le temps qui s’écoule entre le relâchement d’une touche et l’appui sur la suivante). Vous pourriez avoir l’habitude de maintenir la lettre « A » enfoncée pendant 90 millisecondes et de mettre 120 millisecondes pour atteindre la lettre « C ». Un fraudeur, ou un bot automatisé, aura des timings complètement différents, impossibles à reproduire volontairement.

2. La chorégraphie de la souris

Que vous utilisiez un ordinateur de bureau ou un ordinateur portable, la façon dont vous déplacez votre curseur est un livre ouvert. Les logiciels de biométrie comportementale analysent l’accélération initiale, la courbure de la trajectoire, les micro-tremblements de la hand lorsque le curseur s’arrête sur un bouton, et même la tendance à légèrement dépasser la cible avant de corriger la visée. Un être humain ne déplace jamais sa souris en ligne droite parfaite ; un logiciel malveillant programmé pour simuler un clic, en revanche, a tendance à le faire, trahissant immédiatement sa nature artificielle.

3. L’interaction avec l’écran tactile et les capteurs

Sur les appareils mobiles, l’analyse devient encore plus approfondie. Lorsque vous tenez votre smartphone en main, les capteurs internes (gyroscope et accéléromètre) enregistrent l’angle d’inclinaison de l’appareil. L’écran tactile détecte la surface du doigt utilisée, la pression exercée et la vitesse de glissement (swipe). Si vous avez l’habitude de tenir votre téléphone avec votre main gauche et de faire glisser votre pouce droit en appliquant une pression de 40 grammes, un voleur tenant votre téléphone déverrouillé avec sa main droite générera une anomalie immédiate, amenant le système à demander une vérification d’identité supplémentaire.

Le rôle de l’intelligence artificielle

Toutes ces données brutes, prises isolément, n’auraient aucun sens. C’est là qu’intervient l’ innovation numérique pilotée par l’intelligence artificielle et l’apprentissage automatique. Lorsque vous créez un compte ou commencez à utiliser une application bancaire, l’algorithme entame une phase d’« apprentissage silencieux ». Il collecte des milliers de points de données lors de vos sessions d’utilisation normales, construisant ainsi un modèle mathématique de votre comportement standard.

Une fois cette ligne de base établie, l’intelligence artificielle attribue un score de confiance à chacune de vos interactions futures. Si ce score descend en dessous d’un certain seuil – par exemple, si vous tapez de manière inhabituellement rigide ou si vous déplacez votre souris par saccades – le système ne vous bloque pas forcément instantanément, mais il renforce ses défenses. Il pourrait vous demander une authentification faciale supplémentaire ou bloquer temporairement les virements de gros montants. Il s’agit d’un système de sécurité fluide, qui s’adapte en temps réel sans interrompre l’expérience de l’utilisateur légitime.

Pourquoi les cybercriminels ne peuvent-ils pas le reproduire ?

La question se pose naturellement : si un pirate informatique sait que le système contrôle le mouvement de la souris, ne peut-il pas simplement programmer un logiciel malveillant pour l’imiter ? La réponse courte est non, et c’est là que réside le véritable génie de cette technologie.

Reproduire un mot de passe est une opération binaire : il est soit correct, soit incorrect. Reproduire le comportement humain nécessite la simulation de l’imperfection. Même si un criminel parvenait à enregistrer votre dynamique de frappe exacte lors d’une session, la reproduire de manière identique lors de la session suivante serait signalé comme une anomalie. Nous, les êtres humains, sommes cohérents dans nos habitudes, mais nous ne sommes pas des machines : nous n’exécutons jamais le même mouvement deux fois avec une précision à la milliseconde près. Si le système détecte une reproduction exacte à 100 % d’une connexion précédente, il comprend immédiatement qu’il s’agit d’une attaque de type « replay », orchestrée par un logiciel.

Les startups qui mènent la révolution

Ce secteur n’est plus de la science-fiction, mais une réalité établie et en pleine expansion. Plusieurs startups créées ces dernières années se sont spécialisées exclusivement dans la fourniture d’API de biométrie comportementale pour de grandes institutions financières, des plateformes de commerce électronique et des agences gouvernementales. Ces entreprises travaillent dans les coulisses : l’utilisateur final ne voit jamais leur logo, mais leur code est intégré dans les applications que nous utilisons tous les jours.

L’objectif de ces réalités émergentes est de créer un écosystème où l’authentification continue remplace complètement le concept de connexion ponctuelle. Vous ne serez plus authentifié uniquement au moment où vous saisissez votre mot de passe, mais vous resterez authentifié tant que votre comportement correspondra à votre profil. Si vous vous éloignez de votre ordinateur et qu’un collègue malveillant tente d’envoyer un e-mail depuis votre compte, la simple façon dont il saisit la souris et tape sur le clavier bloquera l’écran en quelques fractions de seconde.

Vie privée et surveillance : qu’advient-il de nos données ?

Naturellement, l’idée qu’un logiciel enregistre chacun de nos micro-mouvements soulève de légitimes inquiétudes quant à la protection de la vie privée. Sommes-nous en train de confier les clés de notre système nerveux aux grandes entreprises technologiques ?

Les experts du secteur rassurent sur un point fondamental : les systèmes de biométrie comportementale n’enregistrent pas ce que vous écrivez, mais seulement comment vous l’écrivez. Les données collectées sont immédiatement transformées en chaînes cryptographiques (hash) et en modèles mathématiques. Le système ne sait pas que vous avez tapé le mot “Secret123”, il sait seulement que vous avez mis 400 millisecondes pour passer du premier au huitième caractère. De plus, les réglementations internationales sur la protection des données imposent que ces profils comportementaux ne puissent pas être partagés entre différentes entreprises à des fins de profilage publicitaire, mais doivent rester confinés dans le périmètre de la sécurité antifraude.

En Bref (TL;DR)

Au-delà des mots de passe traditionnels, la sécurité informatique moderne exploite la biométrie comportementale pour identifier les utilisateurs à travers leurs habitudes neuromotrices invisibles.

La technologie crée une signature ininimitable en analysant les mouvements involontaires tels que le rythme de frappe, les trajectoires de la souris et la pression sur l’écran tactile.

Les algorithmes d’intelligence artificielle traitent ces données pour construire un profil comportemental et attribuer un score de confiance, bloquant ainsi les accès suspects.

Conclusions

Le passage de l’authentification basée sur la connaissance à celle basée sur le comportement représente l’un des bonds évolutifs les plus importants dans l’histoire de la sécurité numérique. Le mot de passe, aussi complexe soit-il, reste un artefact externe, quelque chose qui peut être perdu, oublié ou volé. Nos mouvements involontaires, en revanche, sont l’essence même de notre physicalité transposée dans le monde numérique.

La prochaine fois que vous accéderez à votre compte bancaire ou déverrouillerez votre smartphone, arrêtez-vous un instant pour réfléchir. Avant même que vous ayez fini de taper, avant même que le système vous accueille, vos muscles, vos nerfs et vos habitudes inconscientes ont déjà garanti pour vous. Dans un monde où les données peuvent être falsifiées et les identités clonées, notre humanité imparfaite, avec ses tremblements et ses hésitations, est paradoxalement devenue le bouclier le plus impénétrable que nous possédions.

Foire aux questions

La biométrie comportementale est une technologie de sécurité avancée qui analyse les mouvements involontaires des utilisateurs pour vérifier leur identité. Au lieu de se baser sur des codes ou des empreintes digitales, le système étudie des habitudes uniques telles que la vitesse de frappe, les trajectoires de la souris et la pression sur l’écran. Cette approche crée un profil neuromoteur impossible à falsifier, garantissant un niveau de protection supérieur contre la fraude numérique.

Les systèmes de sécurité modernes mesurent la dynamique de la frappe en calculant le temps de pression de chaque touche et la pause entre chaque lettre. Cette mélodie de frappe est strictement personnelle et varie d’un individu à l’autre en fonction de schémas neuromoteurs consolidés. Un logiciel malveillant ou un fraudeur aurait des temps de frappe complètement différents, déclenchant immédiatement les blocages de sécurité du système.

Reproduire le comportement humain nécessite la simulation d’imperfections constantes que les bots automatisés sont incapables de reproduire. Nous, les humains, sommes cohérents dans nos habitudes, mais nous n’exécutons jamais le même mouvement deux fois avec une précision millimétrique. Si un système détecte une copie exacte d’un accès précédent, il comprend immédiatement qu’il s’agit d’une cyberattaque et bloque la transaction.

Ces systèmes de protection n’enregistrent pas le contenu de ce que vous écrivez, mais analysent uniquement la manière dont vous interagissez avec les appareils. Les informations collectées sont immédiatement transformées en modèles mathématiques et en chaînes cryptographiques pour garantir une confidentialité maximale. Les réglementations internationales interdisent strictement le partage de ces profils à des fins publicitaires, limitant leur utilisation à la seule prévention des fraudes informatiques.

Les appareils mobiles utilisent des capteurs internes, tels que le gyroscope, pour enregistrer la posture habituelle du propriétaire et l’inclinaison de son téléphone. L’écran tactile détecte également la surface du doigt utilisée, la pression exercée et la vitesse de glissement des doigts. Toute anomalie par rapport au profil standard entraîne une baisse du score de confiance, ce qui amène le système à demander des vérifications d’identité supplémentaires.

Encore des doutes sur La signature comportementale qui vous identifie avant le mot de passe.?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

- Dossier thématique sur la biométrie et la protection des données (CNIL)

- La biométrie comportementale : définition et concepts (Wikipédia)

- Recommandations relatives à l’authentification multifacteur et aux mots de passe (ANSSI)

- Lignes directrices sur l’identité numérique et l’authentification biométrique (NIST)

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.