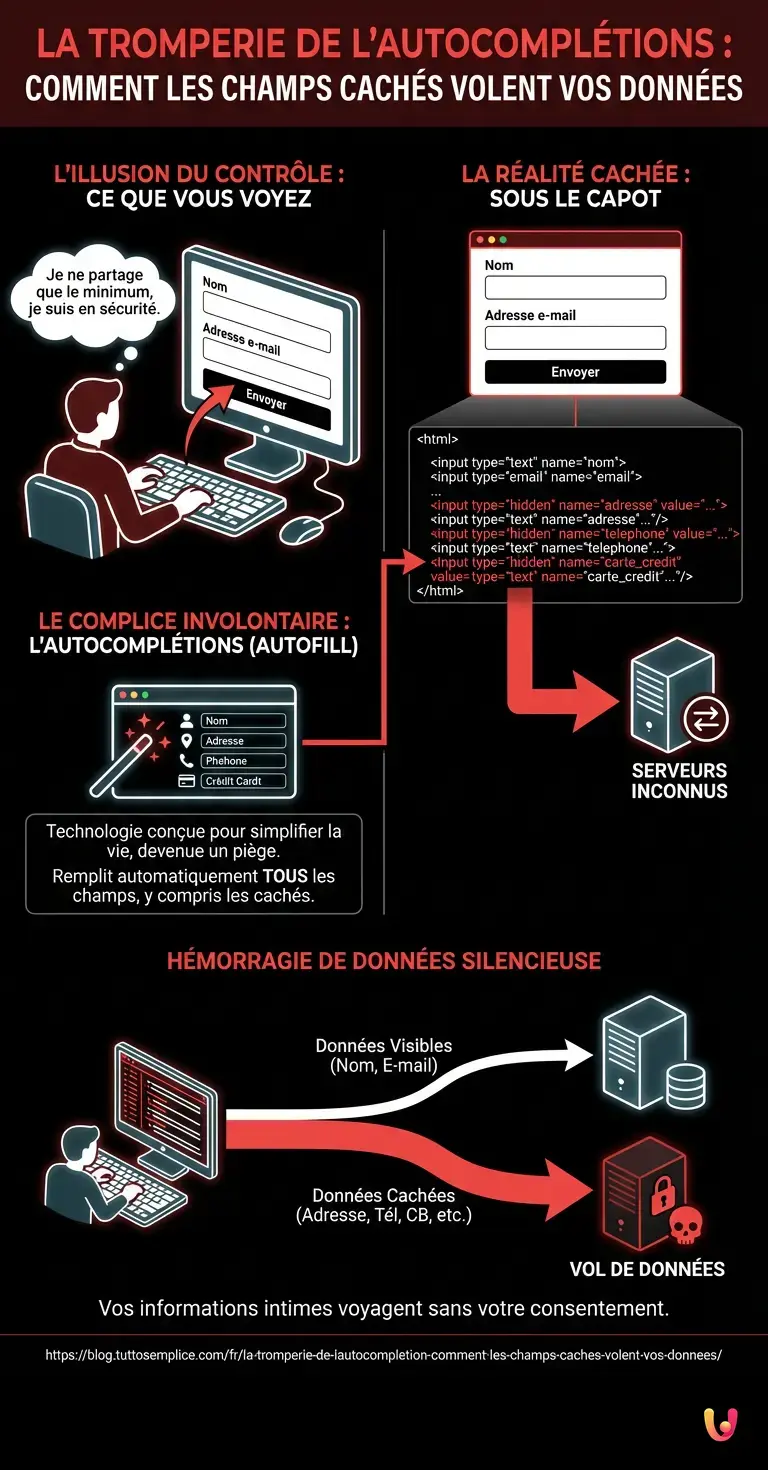

Imaginez la scène : vous naviguez sur un site web, peut-être à la recherche d’un code de réduction exclusif, pour télécharger un livre blanc gratuit ou simplement pour vous inscrire à une newsletter qui vous intéresse. Un formulaire en ligne, d’apparence anodine et minimaliste, s’affiche. On vous demande seulement deux informations basiques : votre nom et votre adresse e-mail. Vous commencez à taper, vous vous sentez en sécurité car, après tout, vous ne partagez que le minimum indispensable pour obtenir ce que vous désirez. Pourtant, à cet instant précis, une quantité surprenante de vos informations personnelles, bien plus intimes et confidentielles, pourrait silencieusement voyager vers des serveurs inconnus. Comment est-ce techniquement possible ? Le coupable, ou plutôt le complice involontaire de cette hémorragie de données, est souvent une fonction que nous utilisons tous les jours par pure commodité : la fonction de remplissage automatique du navigateur (Autofill ). Cette technologie, née pour nous simplifier la vie, s’est transformée en l’un des pièges les plus insidieux du web moderne.

L’illusion du contrôle : ce que vous voyez et ce qui se passe réellement.

Pour bien comprendre cette dynamique, il faut prendre du recul et regarder sous le capot d’une page web. Lorsque vous visualisez un formulaire en ligne, votre cerveau ne traite que ce qui est rendu à l’écran : des champs de texte blancs, des étiquettes descriptives et un bouton coloré avec l’inscription « Envoyer ». C’est l’interface utilisateur, conçue pour être intuitive et rassurante. Cependant, le code source qui génère cette page (le HTML) peut contenir des éléments que votre œil ne percevra jamais.

Les développeurs web disposent d’un type de champ de saisie spécifique appelé champ caché (hidden field). Dans le code, il se présente sous la forme <input type="hidden"> . Ces champs ont été initialement conçus pour des usages parfaitement légitimes et essentiels au fonctionnement du web. Par exemple, ils servent à transmettre des jetons de sécurité pour prévenir les attaques informatiques, à maintenir la trace de la session de l’utilisateur ou à passer des paramètres techniques d’une page à l’autre sans perturber l’expérience visuelle du visiteur.

Le problème survient lorsque cette architecture légitime est détournée à des fins malveillantes ou de traçage extrême. Un formulaire qui, en apparence, ne vous demande que votre « Nom » et votre « Adresse électronique » pourrait en réalité contenir des dizaines de champs cachés, étiquetés « Adresse de résidence », « Numéro de téléphone », « Entreprise », « Code postal » et même « Numéro de carte de crédit ». Vous ne les voyez pas, mais votre navigateur sait parfaitement qu’ils sont là, attendant d’être remplis.

Comment fonctionne le piège : la trahison du confort

C’est là qu’intervient le mécanisme qui transforme un simple formulaire en un véritable aspirateur de données. Lorsque vous cliquez sur le champ visible « Nom », votre navigateur (qu’il s’agisse de Chrome, Safari, Firefox ou Edge) reconnaît que vous êtes sur le point de remplir un formulaire. Pour vous faire gagner du temps, il affiche un menu déroulant pratique vous suggérant votre profil complet, précédemment enregistré dans les paramètres. Vous vous dites : « Génial, je n’ai pas besoin de tout taper à la main », et vous sélectionnez votre profil.

En une fraction de seconde, le navigateur saisit votre nom et votre adresse électronique dans les champs visibles. Mais il fait aussi autre chose, de manière totalement automatique et invisible : il remplit tous les champs cachés qui correspondent aux informations de votre profil enregistré. Si le créateur du site a inséré un champ caché pour le numéro de téléphone et que vous avez enregistré votre numéro dans le navigateur, ce champ sera rempli. Il en va de même pour l’adresse physique ou d’autres données sensibles.

Cette attaque, connue dans le jargon de la cybersécurité sous le nom de phishing par remplissage automatique ou injection de champ caché , est d’une efficacité déconcertante. L’utilisateur clique sur « Envoyer » persuadé de n’avoir partagé que deux informations anodines, alors qu’en réalité il vient de livrer un dossier complet sur son identité. La gravité de cette technique réside dans le fait qu’elle ne nécessite aucune compétence de piratage avancée pour être mise en œuvre : une connaissance basique de l’HTML et une compréhension du fonctionnement du remplissage automatique des navigateurs modernes suffisent.

La capture invisible : quand le bouton « Envoyer » n’est même pas nécessaire.

Si vous pensez que le piège ne se déclenche que lorsque vous appuyez sur le fameux bouton « Envoyer », préparez-vous à une autre surprise. L’évolution de la technologie web a rendu les pages extrêmement dynamiques, capables de réagir en temps réel à chaque action de l’utilisateur. Ceci est rendu possible grâce à JavaScript, le langage de programmation qui anime le web.

De nombreux sites web modernes utilisent des scripts qui surveillent en permanence les champs de saisie. Grâce à des fonctions appelées « Event Listeners » (écouteurs d’événements), le site peut enregistrer chaque touche que vous pressez (keylogging) ou détecter le moment exact où vous déplacez le curseur d’un champ à un autre. Cela signifie que les données peuvent être transmises aux serveurs du site au fur et à mesure que vous les tapez, lettre par lettre.

Que se passe-t-il si vous commencez à remplir un formulaire, saisissez votre adresse e-mail, puis changez d’avis, décidez que vous ne faites pas confiance et fermez l’onglet du navigateur sans jamais cliquer sur « Envoyer » ? Dans la plupart des cas, vos données ont déjà été envoyées. Cette pratique, connue sous le nom de suivi de l’abandon de formulaire ( Form Abandonment Tracking ), est largement utilisée dans le marketing numérique. Les entreprises veulent savoir qui vous êtes pour pouvoir vous recontacter et vous convaincre de compléter l’action. Bien qu’elle soit souvent présentée comme une stratégie d’optimisation des conversions, du point de vue de la confidentialité, elle représente une zone grise très préoccupante, car elle collecte des informations sans consentement explicite et définitif.

Le marché noir des données personnelles

Pourquoi quelqu’un prendrait-il la peine de concevoir ces systèmes de capture invisible ? La réponse est simple : les données sont la monnaie la plus précieuse de l’économie numérique. Chaque fragment d’information vous concernant contribue à créer un profil numérique extrêmement détaillé, qui est ensuite vendu, échangé ou utilisé à des fins allant du marketing hyper-ciblé aux véritables escroqueries.

Dans le paysage de l’ innovation numérique , d’innombrables entreprises, des géants du web aux petites startups émergentes du secteur de l’AdTech (Advertising Technology), fondent leur modèle économique entier sur l’agrégation de données. Une adresse e-mail associée à un numéro de téléphone et à une adresse physique vaut bien plus qu’une simple adresse e-mail isolée. Elle permet de croiser les bases de données, de suivre vos déplacements en ligne et hors ligne, et de prédire vos comportements d’achat avec une précision troublante.

Plus alarmant encore est l’usage qu’en font les cybercriminels. Les données volées via des formulaires frauduleux finissent souvent sur les marchés noirs du dark web. Là, des lots contenant des milliers de profils complets sont achetés par des escrocs qui les utiliseront pour des campagnes de phishing ciblées (spear phishing), des vols d’identité ou pour tenter d’ accéder à vos comptes bancaires . Lorsque vous recevez un courriel frauduleux qui connaît étrangement votre adresse ou votre numéro de téléphone, il est fort probable que ces informations aient été obtenues grâce à l’un de ces pièges invisibles.

Cybersécurité : comment se défendre contre cette menace silencieuse

Face à un écosystème web aussi hostile et conçu pour extraire des informations de manière insidieuse, la sécurité informatique personnelle ne peut plus être considérée comme une option. Heureusement, il existe des contre-mesures efficaces que chacun peut adopter pour neutraliser ces menaces sans pour autant renoncer au confort de la navigation moderne.

La première et principale ligne de défense consiste à désactiver la fonction de saisie semi-automatique native de votre navigateur. Bien que pratique, comme nous l’avons vu, elle est intrinsèquement vulnérable car elle ne fait pas la distinction entre les champs visibles et les champs cachés. Pour ce faire, il suffit d’accéder aux paramètres de votre navigateur (Chrome, Firefox, Safari, etc.), de rechercher la section relative à la confidentialité ou à la saisie semi-automatique et de désactiver l’enregistrement des adresses, des numéros de téléphone et des modes de paiement.

Mais comment éviter de devoir tout saisir manuellement à chaque fois ? La solution réside dans l’utilisation d’un gestionnaire de mots de passe dédié et fiable. Ces outils professionnels sont conçus avec une architecture de sécurité supérieure. Contrairement aux navigateurs, les meilleurs gestionnaires de mots de passe ne remplissent pas automatiquement les pages au chargement, mais nécessitent une action explicite de l’utilisateur (comme un clic sur l’icône de l’extension ou un raccourci clavier). De plus, beaucoup d’entre eux sont programmés pour ignorer les champs cachés ou pour avertir l’utilisateur s’ils détectent des anomalies dans la structure du formulaire, bloquant ainsi les attaques de phishing par remplissage automatique.

Une autre pratique fondamentale consiste à utiliser des extensions de navigateur axées sur la protection de la vie privée, capables de bloquer les scripts de suivi invisibles. Ces outils empêchent les sites web d’exécuter des codes JavaScript qui enregistrent les frappes au clavier ou qui envoient des données avant même que vous n’appuyiez sur le bouton « Envoyer ». Enfin, la vigilance reste l’arme la plus puissante : méfiez-vous toujours des sites web inconnus qui offrent des récompenses ou des réductions disproportionnées en échange de « quelques données », car le véritable prix à payer est souvent votre vie privée.

En Bref (TL;DR)

La fonction de saisie semi-automatique des navigateurs, bien qu’extrêmement pratique, recèle de graves dangers pour la sécurité de vos données personnelles en ligne.

Lorsque vous utilisez cette fonctionnalité, le navigateur remplit automatiquement les champs cachés dans le code, transmettant ainsi vos informations sensibles à des parfaits inconnus.

Grâce à des scripts avancés, ces informations confidentielles peuvent être transmises à des serveurs malveillants en temps réel, avant même que le bouton d’envoi ne soit pressé.

Conclusions

Le web est un environnement extraordinaire, un moteur inépuisable de connaissances et d’opportunités, mais c’est aussi un écosystème complexe où les apparences sont souvent trompeuses. Le piège des formulaires en ligne nous enseigne une leçon fondamentale : à l’ère numérique, l’interface visuelle n’est que la partie émergée de l’iceberg. Sous la surface, des mécanismes invisibles sont conçus pour maximiser l’extraction de valeur de nos interactions quotidiennes.

Comprendre le fonctionnement de ces technologies n’est pas seulement une question de curiosité technique, mais une nécessité essentielle pour notre autodéfense numérique. Reprendre le contrôle de ses données implique de renoncer à quelques petites commodités, comme la saisie semi-automatique sans discernement, au profit d’outils plus sûrs et d’une approche plus critique de la navigation. Ce n’est qu’en transformant notre naïveté en conscience que nous pourrons continuer à exploiter le potentiel du réseau sans devenir, à notre insu, le produit vendu.

Foire aux questions

Il s’agit d’une technique informatique où des malfaiteurs exploitent la fonction de saisie semi-automatique du navigateur pour voler des données personnelles. En insérant des sections invisibles dans un formulaire en ligne standard, le système insère automatiquement des informations sensibles comme des adresses ou des numéros de téléphone à votre insu. Cela permet aux criminels de rassembler un profil complet de votre identité numérique.

Les créateurs de sites web malveillants insèrent dans le code de la page des champs de texte invisibles à l’écran. Lorsque vous utilisez la fonction de saisie semi-automatique pour saisir votre nom ou votre adresse électronique, le navigateur remplit automatiquement ces sections invisibles avec vos données personnelles précédemment enregistrées. De cette manière, vous transmettez involontairement des informations intimes à des serveurs inconnus.

De nombreux portails modernes utilisent des scripts avancés qui enregistrent en temps réel chaque touche enfoncée ou le mouvement du curseur sur la page. Cela signifie que vos informations peuvent être transmises aux serveurs du site web pendant que vous les saisissez encore, bien avant de confirmer votre opération. Fermer l’onglet du navigateur ne suffit pas à arrêter cette fuite d’informations.

La meilleure solution consiste à désactiver la fonction de saisie semi-automatique native dans les paramètres de votre navigateur. Il est également très utile d’utiliser un gestionnaire de mots de passe externe qui nécessite une action explicite de votre part pour remplir les champs. Enfin, nous vous suggérons d’installer des extensions dédiées à la confidentialité qui bloquent les codes de suivi invisibles lors de votre navigation quotidienne.

Les entreprises de marketing numérique utilisent cette pratique pour acquérir vos coordonnées même si vous décidez de ne pas finaliser l’inscription initiale. Leur objectif principal est de pouvoir vous recontacter ultérieurement pour vous convaincre de terminer la procédure d’achat ou d’inscription. Cette stratégie opère souvent dans une zone grise en matière de protection de la vie privée car elle collecte des informations sans votre consentement définitif.

Encore des doutes sur La tromperie de l’autocomplétion : comment les champs cachés volent vos données?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.