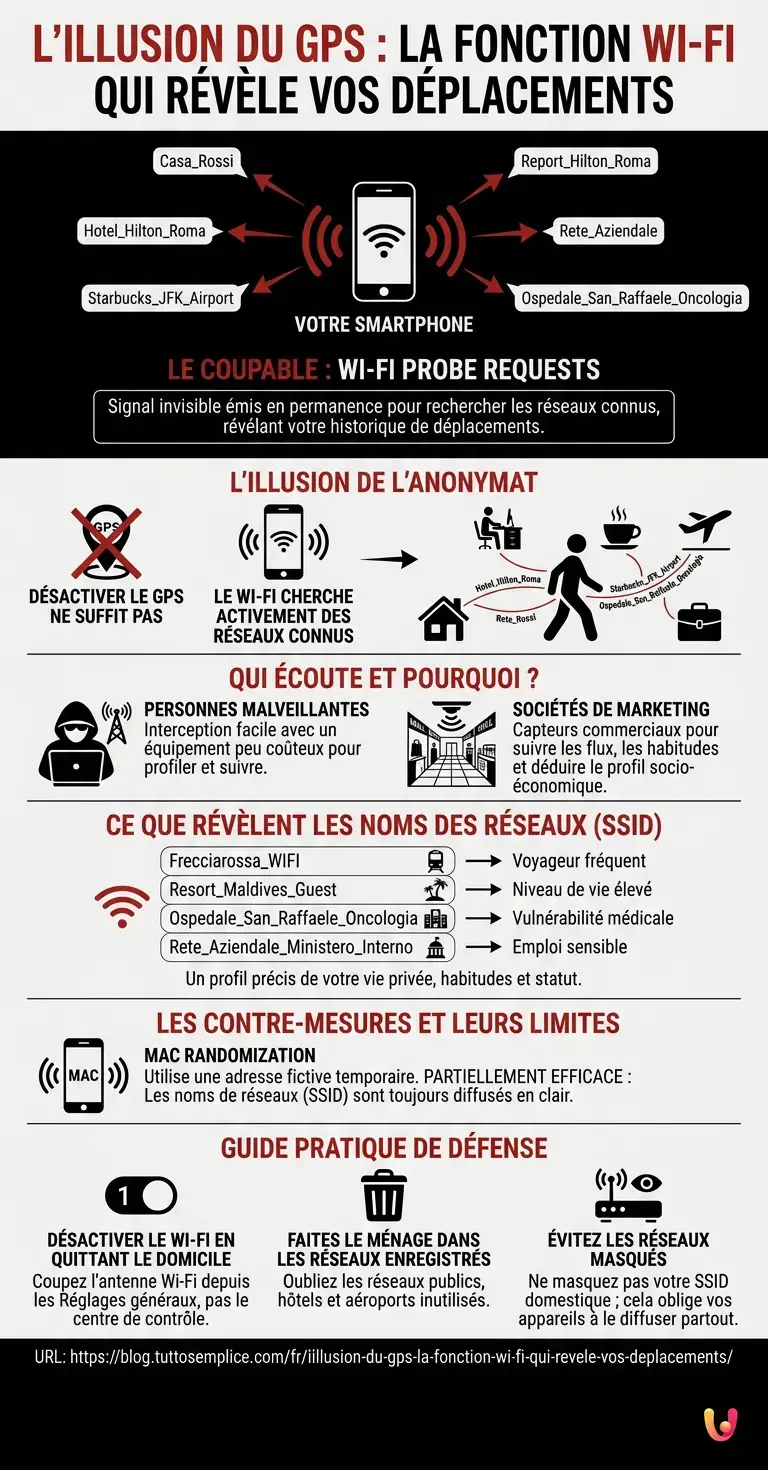

Nous arpentons les rues de nos villes, traversons des aéroports bondés et nous attablons dans des cafés, convaincus d’être enveloppés dans un anonymat réconfortant. Nous imaginons que, à moins de publier activement notre position sur les réseaux sociaux, nos déplacements demeurent une affaire privée. Pourtant, en cet instant précis, l’appareil que nous gardons dans notre poche crie littéralement sur tous les toits l’histoire de nos voyages passés . Le coupable de cette silencieuse hémorragie de données porte un nom technique bien précis : la « Wi-Fi Probe Request » . Ce mécanisme, intégré à la quasi-totalité des appareils modernes, est le signal invisible qui révèle aux inconnus vos voyages passés, vos habitudes et, dans certains cas, jusqu’à vos secrets les plus intimes.

L’illusion de l’anonymat numérique

La plupart des utilisateurs pensent que, pour protéger leur vie privée, il suffit de désactiver la géolocalisation GPS ou de refuser les autorisations de suivi aux différentes applications. C’est là l’une des plus grandes illusions de l’ère moderne. La technologie que nous utilisons au quotidien est conçue pour être avant tout pratique, et sûre seulement dans un second temps. Notre smartphone est programmé pour nous faciliter la vie : il cherche à se connecter à Internet le plus rapidement possible dès que nous rentrons chez nous, au bureau ou dans notre café habituel. Pour ce faire, il n’attend pas passivement qu’un réseau se présente, mais agit de manière proactive. C’est ici qu’entre en jeu une dynamique fondamentale qui échappe souvent même aux utilisateurs les plus soucieux de leur vie privée.

L’anatomie d’un signal : comment fonctionne la recherche de réseaux

Pour comprendre en profondeur cette vulnérabilité, nous devons nous poser la question suivante : comment fonctionne exactement la connexion sans fil de notre téléphone ? Lorsque le Wi-Fi est activé mais qu’il n’est connecté à aucun réseau (par exemple, lorsque nous marchons dans la rue), l’appareil utilise un protocole de balayage actif. Concrètement, le téléphone envoie en permanence des paquets de données non chiffrés dans les airs, appelés « Wi-Fi Probe Requests ». Ces paquets contiennent une question très simple adressée à l’environnement immédiat : « Le réseau “Casa_Rossi” se trouve-t-il par hasard à proximité ? Et le réseau “Hotel_Hilton_Roma” ? Ou peut-être “Starbucks_JFK_Airport” ? ».

Le téléphone parcourt la liste complète des réseaux auxquels nous nous sommes connectés par le passé et les appelle par leur nom, un par un, des dizaines de fois par minute. Cela s’explique par le fait que les réseaux masqués (ceux qui ne diffusent pas publiquement leur nom) ne peuvent être détectés que si l’appareil les appelle en premier. Par conséquent, pour garantir que vous puissiez vous connecter instantanément au réseau masqué de votre bureau, votre téléphone transmet en clair la liste de la quasi-totalité des lieux où vous vous êtes rendu et dont vous avez enregistré le mot de passe.

Le chasseur de signaux : qui écoute et pourquoi

Que se passe-t-il si quelqu’un décide de se mettre à l’écoute ? Dans le vaste et complexe univers de la cybersécurité , intercepter ces signaux est une opération banale. Il n’est nul besoin d’équipements coûtant des millions d’euros ni de compétences dignes d’un hacker gouvernemental. N’importe quel étudiant en informatique, muni d’un ordinateur portable à quelques centaines d’euros, d’une carte réseau compatible et d’un logiciel gratuit de « packet sniffing » (tel que Wireshark), peut s’asseoir sur un banc et capturer toutes les « Probe Requests » émises par les téléphones des passants dans un rayon de plusieurs dizaines de mètres.

Mais il n’y a pas que les personnes malveillantes qui sont à l’écoute. Ces dernières années, plusieurs startups et sociétés de marketing ont développé des capteurs commerciaux fondés sur ce principe exact. Ces capteurs sont installés dans les centres commerciaux, les rues commerçantes ou les aéroports. Leur objectif ? Suivre les flux de personnes. Même s’ils ne connaissent ni votre nom ni votre prénom, en captant le signal unique de votre téléphone (l’adresse MAC) ainsi que les réseaux que vous recherchez, ils peuvent déterminer combien de temps vous vous arrêtez devant une vitrine, si vous êtes un client habituel et, en croisant les noms des réseaux recherchés par votre téléphone, ils peuvent même déduire votre tranche de revenus ou votre origine géographique.

La mosaïque de votre vie : ce que révèlent les noms des réseaux

Prenons un exemple concret pour comprendre la gravité de la situation. Imaginons qu’un analyste en sécurité informatique intercepte les « Probe Requests » de votre smartphone pendant que vous attendez le bus. Votre téléphone transmet la liste suivante de noms de réseaux (SSID) : « Frecciarossa_WIFI », « Resort_Maldives_Guest », « Ospedale_San_Raffaele_Oncologia », « Rete_Aziendale_Ministero_Interno » .

Sans jamais avoir vu votre visage ni connu votre nom, cet inconnu vient de découvrir que : vous voyagez souvent en train à grande vitesse, vos moyens financiers vous permettent de passer des vacances aux Maldives, vous ou l’un de vos proches avez eu affaire à un service d’oncologie dans un hôpital spécifique, et vous travaillez probablement pour une institution gouvernementale de haut niveau. En recoupant ces éléments, une personne malveillante peut dresser un profil extrêmement précis de votre vie privée, de vos habitudes, de vos vulnérabilités médicales et de votre statut socio-économique. Il s’agit d’un niveau de profilage psychologique et comportemental qui fait pâle figure aux côtés des traditionnels cookies de sites web.

Les contre-mesures de l’industrie et l’innovation numérique

Face à cette violation flagrante de la vie privée structurelle, l’ innovation numérique a cherché à apporter des solutions correctives. Ces dernières années, les géants de la technologie, tels qu’Apple et Google, ont introduit une fonctionnalité appelée « MAC Randomization » (randomisation de l’adresse MAC). Concrètement, lorsque le téléphone émet ces requêtes de recherche, il utilise une adresse d’identification fictive et temporaire, qu’il modifie fréquemment. Cela empêche les commerçants de suivre vos déplacements physiques d’un jour à l’autre en utilisant l’identifiant matériel de votre téléphone.

Toutefois, cette solution ne résout que la moitié du problème. Bien que l’identifiant du téléphone soit masqué, les noms des réseaux (les SSID) que le téléphone continue de diffuser à voix haute restent souvent en clair. Si votre téléphone continue de crier « Réseau_Maison_de_Mario_Rossi_Via_Roma_10 », le fait qu’il utilise un faux identifiant devient sans importance : le contenu même du message révèle votre identité et votre position. De plus, de nombreux appareils anciens ou dispositifs IoT (Internet des objets), tels que les montres connectées et les tablettes, n’implémentent pas correctement ces protections et demeurent ainsi totalement exposés.

Guide pratique de la défense personnelle

Comment pouvons-nous nous défendre contre cette fuite de données invisible ? La prise de conscience est une première étape, mais des mesures concrètes sont nécessaires. Voici les règles d’or pour sécuriser votre appareil :

1. Désactiver le Wi-Fi en quittant le domicile : c’est la solution la plus simple et la plus efficace. Si vous n’avez pas besoin de vous connecter à un réseau sans fil, désactivez l’antenne Wi-Fi depuis le menu des réglages (attention : sur les iPhone récents, le désactiver depuis le centre de contrôle le met uniquement en pause ; il faut le couper depuis les Réglages généraux).

2. Faites le ménage dans les réseaux enregistrés : de temps en temps, accédez aux paramètres Wi-Fi de votre téléphone et sélectionnez « Oublier ce réseau » pour tous les hôtels, aéroports, restaurants et réseaux publics auxquels vous vous êtes connecté par le passé et que vous n’utilisez pas au quotidien. Moins votre téléphone mémorise de réseaux, moins il aura de secrets à divulguer.

3. Évitez les réseaux masqués : si vous configurez le réseau Wi-Fi de votre domicile, ne masquez pas le nom du réseau (SSID). Contrairement à ce que l’on pensait par le passé, masquer le réseau n’améliore pas la sécurité ; cela contraint en revanche vos appareils à « crier » le nom de votre réseau partout où vous allez dans le monde pour tenter de le localiser.

En Bref (TL;DR)

Même si vous désactivez le GPS, votre smartphone transmet en permanence les noms des réseaux Wi-Fi auxquels vous vous êtes connecté par le passé.

Ces signaux invisibles, appelés « Probe Requests », peuvent être facilement interceptés par des pirates informatiques ou des sociétés de marketing afin de suivre vos déplacements quotidiens.

En analysant la liste de vos connexions passées, n’importe qui peut reconstituer un profil incroyablement détaillé de vos habitudes, révélant ainsi vos secrets les plus intimes.

Conclusions

Nous vivons à une époque où nos appareils sont devenus des extensions de notre esprit et de notre mémoire. Le signal invisible des « Wi-Fi Probe Requests » est l’exemple parfait de la manière dont le confort technologique peut se transformer en une arme à double tranchant pour notre vie privée. Il ne s’agit pas de céder à la paranoïa, mais d’adopter une saine hygiène numérique. Comprendre les mécanismes invisibles qui régissent nos smartphones nous permet de reprendre le contrôle de nos données. La prochaine fois que vous marcherez dans la rue, souvenez-vous que votre téléphone est un bavard infatigable : c’est à vous de décider du moment où il convient de lui imposer le silence.

Questions fréquentes

Il s’agit d’un signal invisible que votre smartphone émet en permanence dans les environs pour rechercher les réseaux sans fil auxquels vous vous êtes connecté par le passé. Ce mécanisme automatique vise à vous garantir une connexion rapide, mais il transmet en clair les noms de tous les lieux que vous avez visités. Par conséquent, toute personne à l’écoute peut suivre vos habitudes et vos déplacements sans utiliser le GPS.

De nombreux utilisateurs pensent que désactiver la géolocalisation suffit, mais les appareils modernes continuent de révéler leur position en recherchant des réseaux sans fil. Même sans GPS, le téléphone signale publiquement les réseaux enregistrés en mémoire, permettant ainsi à des individus malveillants ou à des sociétés de marketing de déduire vos déplacements et d’établir un profil comportemental détaillé.

N’importe quelle personne munie d’un ordinateur portable et d’un logiciel gratuit d’analyse réseau peut intercepter les signaux émis par votre téléphone lorsque vous marchez dans la rue. En captant les noms des réseaux que votre appareil recherche automatiquement, un inconnu peut découvrir quels hôpitaux, hôtels ou entreprises vous fréquentez. Cela permet de déduire aisément votre mode de vie, votre tranche de revenus et vos vulnérabilités personnelles.

La randomisation de l’adresse MAC est une fonctionnalité de sécurité introduite par Apple et Google, qui attribue au téléphone un identifiant fictif et temporaire lors de la recherche de réseaux. Toutefois, cette mesure ne résout que partiellement le problème de la confidentialité. Si l’appareil continue de diffuser ouvertement les noms spécifiques des réseaux enregistrés, le contenu même du message révélera tout de même votre identité ainsi que les lieux que vous fréquentez habituellement.

Pour protéger vos données, il est essentiel de désactiver complètement la connexion Wi-Fi depuis les paramètres principaux de votre téléphone lorsque vous quittez votre domicile. De plus, il est indispensable de supprimer périodiquement les réseaux publics enregistrés en mémoire en utilisant la fonction permettant d’oublier le réseau. Enfin, il est fortement déconseillé de configurer des réseaux domestiques masqués, car ils obligent votre appareil à en diffuser le nom où que vous alliez.

Sources et Approfondissements

- Géolocalisation (incluant les systèmes de positionnement par Wi-Fi et adresses MAC) – Wikipédia

- Rapport sur les entreprises de suivi Wi-Fi dans les centres commerciaux et la vie privée (Federal Trade Commission – Gouvernement des États-Unis)

- Fonctionnement des analyseurs de paquets (Sniffers) utilisés pour intercepter les requêtes Wi-Fi (Wikipedia)

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.