Imaginez la scène : nous sommes vendredi soir, vous venez d’entrer dans votre restaurant préféré et vous vous installez à table. L’atmosphère est détendue, la conversation est agréable. Comme c’est l’usage depuis plusieurs années maintenant, vous sortez votre smartphone, ouvrez l’appareil photo et cadrez ce petit labyrinthe en noir et blanc imprimé sur un chevalet en plastique. À cet instant précis, alors que le QR code vous redirige vers le menu numérique de l’établissement, vous invitez potentiellement à votre table un convive invisible, silencieux et résolument indésirable.

Ce scénario n’est pas l’intrigue d’un roman d’espionnage, mais une réalité quotidienne que les experts en cybersécurité appellent « l’astuce du petit carré ». Un stratagème aussi simple que dévastateur, qui exploite l’une de nos habitudes les plus ancrées pour contourner les défenses numériques. Mais comment fonctionne exactement ce piège ? Et qui est ce mystérieux invité qui s’assoit à notre table ?

L’anatomie d’une habitude : la confiance aveugle dans la technologie

Pour comprendre l’ampleur de ce phénomène, nous devons prendre du recul et analyser notre rapport à la technologie dans les lieux physiques. Lorsque nous naviguons sur Internet depuis notre canapé, nous sommes (ou devrions être) constamment sur nos gardes : nous nous méfions des e-mails d’inconnus, nous évitons de cliquer sur des liens suspects et nous vérifions l’identité des expéditeurs. Toutefois, lorsque nous nous trouvons dans un environnement physique perçu comme « sûr » – tel qu’un restaurant, un bar ou le hall d’un hôtel – nos défenses psychologiques s’effondrent.

Le petit carré imprimé sur la table nous apparaît comme un prolongement de l’établissement lui-même, un objet physique garanti par le restaurateur. Cette confiance inconditionnelle constitue le véritable talon d’Achille que l’invité invisible exploite à son avantage. Nous ne nous demandons jamais où ce code nous mènera ; nous tenons pour acquis que la destination est légitime. C’est précisément dans cet espace, dans le décalage entre la perception de sécurité physique et la vulnérabilité numérique réelle, que se produit l’attaque.

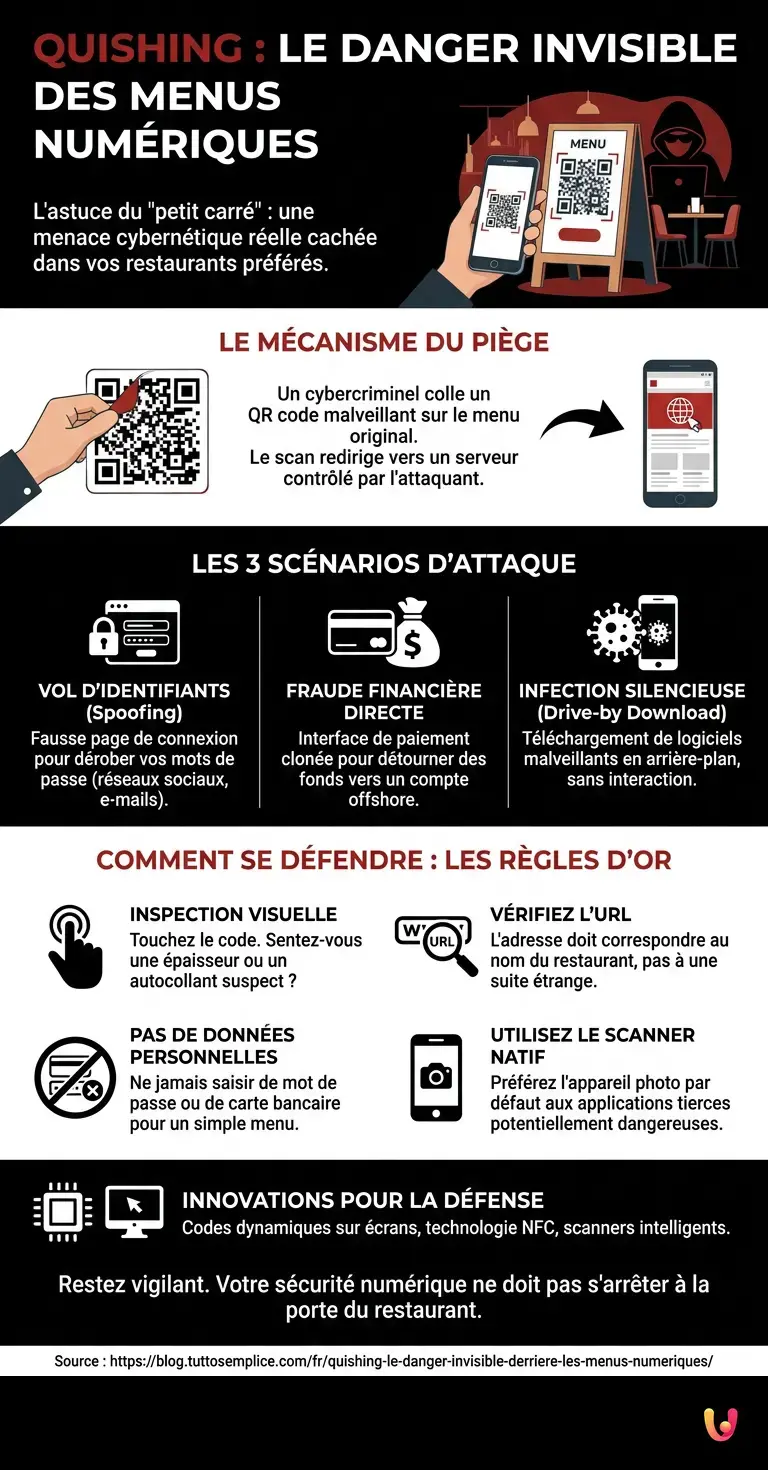

Qui est l’invité invisible ? Le mécanisme du Quishing

Dans le jargon technique de la sécurité informatique , cette pratique est appelée « Quishing » , une contraction de QR Code et de Phishing. Cet invité invisible n’est autre qu’un cybercriminel ayant manipulé le point d’accès physique pour détourner votre trafic de données.

Le mécanisme est d’une simplicité désarmante. Un individu malveillant pénètre dans l’établissement comme un client ordinaire. Tout en feignant de lire le menu ou d’attendre un ami, il sort une planche d’autocollants pré-imprimés. Ces autocollants comportent des codes malveillants, graphiquement identiques à ceux, originaux, du restaurant. D’un geste rapide, il superpose son autocollant à celui, légitime, présent sur la table. Dès lors, quiconque scannera le code ne sera pas redirigé vers le site du restaurant, mais vers un serveur contrôlé par l’attaquant.

Que se passe-t-il exactement après la numérisation ?

Une fois que l’appareil photo a décodé le petit carré contrefait, le smartphone exécute l’instruction sans hésiter. C’est à ce stade que l’invité invisible entre en action. Les conséquences de cette numérisation peuvent varier selon la sophistication de l’attaque, mais elles se répartissent généralement en trois scénarios principaux.

1. Le vol d’identifiants (Spoofing)

Le navigateur de votre téléphone s’ouvre sur une page web qui est la copie exacte du site du restaurant. Les couleurs, les logos et les polices d’écriture sont identiques. Toutefois, pour consulter le menu ou profiter du Wi-Fi gratuit, la page vous demande d’effectuer une connexion rapide via vos profils sur les réseaux sociaux ou en saisissant votre adresse e-mail et votre mot de passe. Au moment où vous appuyez sur « Envoyer », vos identifiants ne débloquent aucun menu, mais finissent directement dans une base de données sur le dark web, prêts à être vendus ou utilisés pour pirater vos comptes personnels .

2. La fraude financière directe

Dans certains établissements, le système numérique permet non seulement de commander, mais aussi de régler l’addition directement depuis un smartphone . L’attaquant clone l’interface de la passerelle de paiement. Vous saisissez les coordonnées de votre carte bancaire, persuadés de régler la note du dîner, alors qu’en réalité, vous autorisez un transfert de fonds vers un compte offshore. Vous ne vous rendrez compte de la supercherie que lorsque le serveur, en fin de soirée, vous présentera à nouveau la véritable addition.

3. L’infection silencieuse (Drive-by Download)

C’est le scénario le plus insidieux. Il ne vous est demandé de saisir aucune donnée. La page se charge et affiche un menu (peut-être dérobé au véritable site du restaurant pour ne pas éveiller les soupçons), mais en arrière-plan, en exploitant des vulnérabilités non corrigées de votre navigateur mobile , elle lance le téléchargement d’un logiciel malveillant. Ce programme malveillant peut transformer votre téléphone en « zombie » au sein d’un botnet, ou installer un enregistreur de frappe capable de consigner tout ce que vous saisirez par la suite, y compris vos mots de passe de services bancaires en ligne .

Le rôle des startups et l’innovation numérique dans la défense

Face à cette menace croissante, le marché n’est pas resté les bras croisés. L’ innovation numérique fournit de nouvelles armes pour lutter contre le Quishing. Plusieurs startups développent des solutions avancées pour protéger aussi bien les commerçants que les consommateurs.

L’une des technologies émergentes concerne les codes dynamiques chiffrés. Au lieu d’un simple lien statique, ces nouvelles solutions génèrent un code qui change toutes les quelques secondes, affiché sur de petits écrans à encre électronique intégrés aux tables, rendant de fait impossible l’utilisation d’autocollants physiques. D’autres entreprises misent sur la technologie NFC (Near Field Communication), qui nécessite un contact rapproché et intentionnel avec une puce intégrée à la table, beaucoup plus difficile à falsifier qu’un morceau de papier imprimé.

Par ailleurs, les systèmes d’exploitation modernes pour smartphones intègrent des scanners natifs de plus en plus intelligents, capables d’analyser l’URL de destination avant son ouverture, en la comparant à des bases de données mondiales de sites malveillants et en alertant l’utilisateur si le domaine a été enregistré il y a peu de temps ou présente des anomalies suspectes.

Comment se défendre : les règles d’or pour laisser l’invité sur le pas de la porte.

Malgré les efforts de l’industrie, la première et la plus efficace ligne de défense demeure la vigilance de l’utilisateur. Il n’est pas nécessaire de renoncer au confort des menus numériques, mais il est essentiel de faire preuve d’un sain scepticisme numérique, même dans le monde physique. Voici quelques règles pratiques pour éviter les mauvaises surprises :

- L’inspection visuelle : avant de scanner, passez un doigt sur le code. Si vous sentez une épaisseur anormale, un bord décollé, ou si vous constatez qu’il s’agit d’un autocollant apposé sur un autre support, arrêtez-vous et prévenez le personnel de l’établissement.

- Vérifiez l’URL : lorsque vous scannez le code, votre smartphone affiche un aperçu de l’adresse web (URL) avant de l’ouvrir. Lisez-la attentivement. Si vous êtes à la « Trattoria da Mario », l’URL devrait ressembler à trattoriadamario.it , et non à une suite incompréhensible de lettres et de chiffres ou à un nom de domaine étrange tel que menu-sicuro-login-123.com .

- Pas de données personnelles pour un menu : un menu est, par définition, un document public. Si une page vous demande de vous inscrire, de saisir un mot de passe ou de fournir les coordonnées de votre carte bancaire simplement pour consulter la carte des vins, fermez immédiatement votre navigateur.

- Utilisez le scanner natif : évitez de télécharger des applications tierces pour lire les codes. Ces applications sont souvent remplies de publicités trompeuses ou, pire encore, servent elles-mêmes de vecteurs de logiciels malveillants. L’appareil photo par défaut de votre smartphone est l’outil le plus sûr et le plus à jour que vous puissiez utiliser.

En Bref (TL;DR)

Le quishing est une arnaque informatique qui exploite notre confiance envers les codes QR des menus numériques présents dans les restaurants.

Les criminels superposent des autocollants contrefaits aux codes originaux pour tromper les clients et rediriger le trafic vers des serveurs malveillants.

Scanner un code falsifié peut entraîner le vol de données personnelles, des fraudes financières immédiates ou l’installation dangereuse de logiciels malveillants.

Conclusions

L’astuce du petit carré nous rappelle une leçon fondamentale de l’ère moderne : la frontière entre le monde physique et le monde numérique a désormais disparu. Un objet tangible et anodin, tel qu’un morceau de papier imprimé posé sur la table d’un restaurant, peut se transformer en un portail direct vers nos informations les plus intimes et les plus précieuses.

L’invité invisible compte sur notre distraction, notre précipitation et notre habitude de faire aveuglément confiance aux automatismes technologiques. Toutefois, en comprenant les mécanismes de ces attaques et en maintenant un niveau d’attention élémentaire, nous pouvons continuer à profiter de nos dîners au restaurant, tout en laissant les cybercriminels les mains vides. La prochaine fois que vous vous installerez au restaurant, prenez une seconde de plus avant de scanner ce code : votre sécurité numérique vaut bien plus que le temps gagné pour commander une entrée.

Questions fréquentes

Ce terme est issu de la contraction des mots « QR Code » et « Phishing » et désigne une dangereuse escroquerie informatique de plus en plus répandue. Des criminels superposent des autocollants contenant des codes malveillants sur les codes légitimes présents sur les tables des restaurants, afin de rediriger les clients vers de faux sites dans le but de dérober leurs données personnelles ou bancaires.

Pour déceler une éventuelle tentative d’escroquerie, il est essentiel de passer le doigt sur le support imprimé afin de vérifier la présence d’autocollants suspects collés par-dessus l’impression originale. Par ailleurs, il convient de toujours examiner attentivement le lien web affiché en aperçu sur le smartphone avant de l’ouvrir, en s’assurant qu’il correspond au nom réel de l’établissement et non à une suite aléatoire de lettres.

Le scan peut entraîner divers dangers, notamment le vol d’identifiants de connexion via de fausses pages d’inscription et la fraude financière si vous tentez de régler une facture en ligne. Dans le pire des scénarios, le téléphone pourrait télécharger silencieusement des logiciels malveillants capables d’enregistrer vos mots de passe bancaires.

La règle principale consiste à ne jamais saisir de mots de passe ni de coordonnées bancaires si la page sert uniquement à consulter la carte des plats. Il est par ailleurs vivement recommandé d’utiliser exclusivement l’appareil photo par défaut de votre smartphone, en évitant les applications tierces susceptibles de contenir des publicités trompeuses ou de propager des virus dangereux.

Plusieurs entreprises développent des systèmes innovants, tels que de petits écrans électroniques intégrés aux tables, qui affichent des images dynamiques impossibles à masquer avec de simples étiquettes en papier. Une autre solution très prometteuse repose sur l’utilisation de capteurs de proximité qui nécessitent un contact intentionnel avec une puce dédiée, s’avérant ainsi extrêmement difficiles à falsifier.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.