Introduzione all’Autenticazione Biometrica

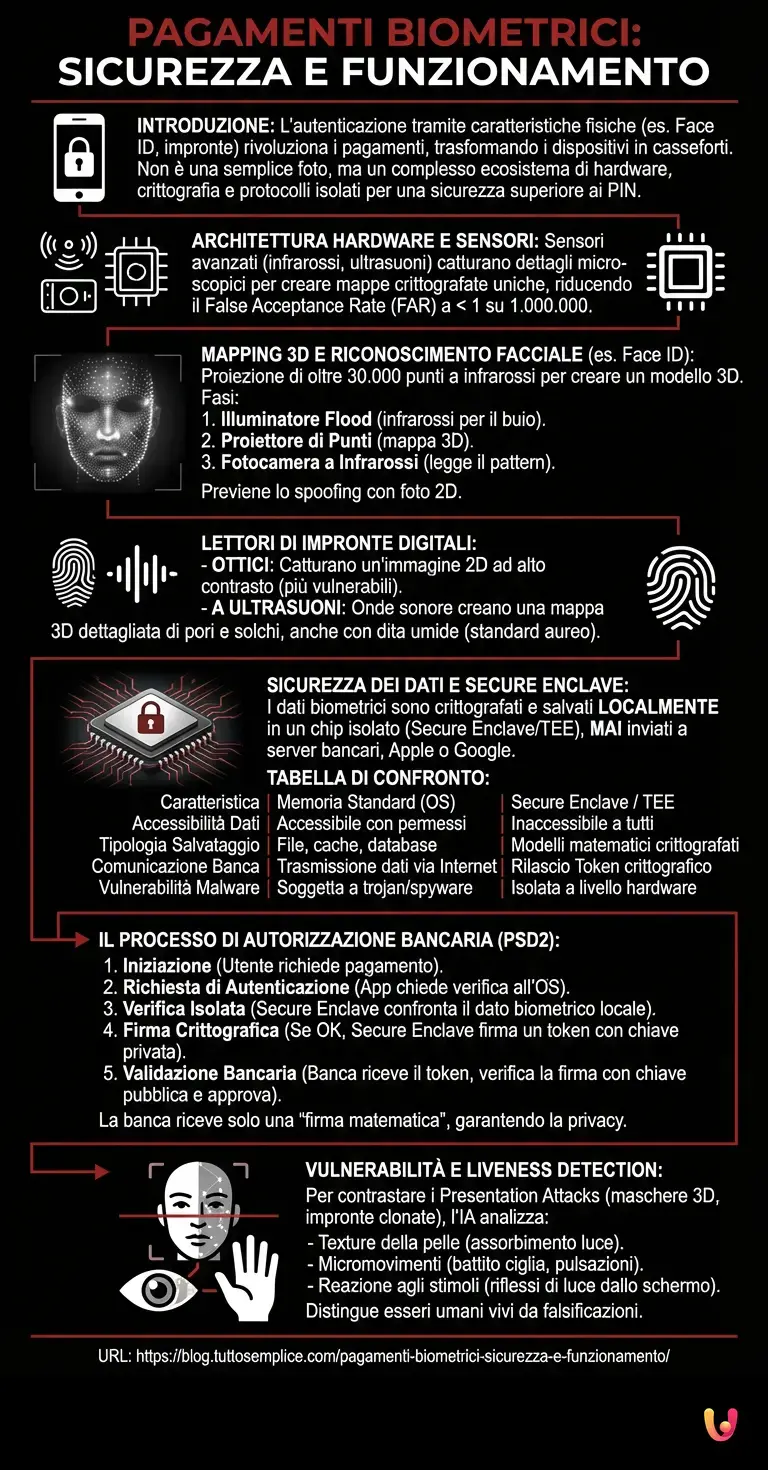

L’autenticazione tramite caratteristiche fisiche ha rivoluzionato i pagamenti biometrici, trasformando smartphone e carte in casseforti inespugnabili. Questo sistema confronta i dati biometrici in tempo reale per autorizzare le transazioni bancarie, garantendo un livello di sicurezza superiore rispetto ai tradizionali PIN.

Nel panorama finanziario odierno, tecnologie come il Face ID e i lettori di impronte digitali sono diventati lo standard de facto per l’accesso alle applicazioni bancarie e l’autorizzazione delle transazioni. Tuttavia, la percezione comune spesso semplifica eccessivamente il processo, immaginando che lo smartphone si limiti a “scattare una foto” o “salvare un’immagine” dell’impronta. In realtà, l’ecosistema che governa queste operazioni si basa su una complessa sinergia tra hardware dedicato, crittografia asimmetrica e protocolli di sicurezza isolati dal resto del sistema operativo. Comprendere questa architettura è essenziale per valutare l’affidabilità degli strumenti che proteggono i nostri capitali.

Architettura Hardware e Sensori

L’infrastruttura fisica alla base dei pagamenti biometrici si affida a sensori avanzati capaci di catturare dettagli microscopici. Dai proiettori di punti a infrarossi agli scanner a ultrasuoni, l’hardware moderno crea una mappa crittografata impossibile da replicare con semplici fotografie.

Per garantire che un’autorizzazione bancaria sia legittima, i dispositivi mobili moderni sono equipaggiati con array di sensori che vanno ben oltre la semplice fotocamera frontale. L’obiettivo principale di questi componenti è raccogliere dati biometrici con una precisione tale da ridurre il False Acceptance Rate (FAR) a percentuali infinitesimali, tipicamente inferiori a 1 su 1.000.000.

Mapping 3D e Riconoscimento Facciale

Nei pagamenti biometrici gestiti tramite riconoscimento facciale, come Face ID, il sistema proietta migliaia di punti invisibili sul volto dell’utente. Questa tecnologia di mapping 3D crea un modello matematico tridimensionale, analizzando profondità e volumi per prevenire frodi e accessi non autorizzati.

Il funzionamento dei sistemi di riconoscimento facciale avanzati si basa su moduli hardware specifici, spesso definiti fotocamere TrueDepth. Il processo si articola in diverse fasi millimetriche:

- Illuminatore Flood: Emette una luce a infrarossi (invisibile all’occhio umano) per individuare il volto anche in condizioni di buio totale.

- Proiettore di Punti (Dot Projector): Proietta oltre 30.000 punti a infrarossi sul viso dell’utente, creando una mappa strutturale tridimensionale unica.

- Fotocamera a Infrarossi: Legge il pattern di punti e cattura un’immagine a infrarossi del volto, inviando i dati al processore neurale del dispositivo.

Questa combinazione garantisce che il sistema stia analizzando una geometria solida e complessa, rendendo inefficaci i tentativi di sblocco tramite fotografie bidimensionali o schermi ad alta risoluzione.

Lettori di Impronte Digitali a Ultrasuoni e Ottici

I lettori di impronte digitali integrati per i pagamenti biometrici utilizzano onde sonore ad alta frequenza o sensori ottici per mappare i solchi epidermici. La tecnologia a ultrasuoni, in particolare, crea un’immagine 3D del polpastrello, garantendo precisione anche con dita umide.

Sotto il display degli smartphone moderni si nascondono tecnologie di scansione delle impronte che si dividono principalmente in due categorie, ciascuna con un impatto diverso sulla sicurezza delle app bancarie:

- Sensori Ottici: Funzionano come minuscole macchine fotografiche. Illuminano l’impronta e ne catturano un’immagine 2D ad alto contrasto. Sebbene veloci, sono teoricamente più vulnerabili a repliche ad altissima fedeltà.

- Sensori a Ultrasuoni: Emettono impulsi sonori ad altissima frequenza contro il dito. Misurando il tempo e l’intensità dell’eco di ritorno (che varia a seconda che l’onda colpisca una cresta o una valle dell’impronta), costruiscono una mappa 3D dettagliata dei pori e dei solchi dermici. Questa tecnologia è considerata lo standard aureo per le transazioni finanziarie.

HYPE

Conto HYPE Premium

Il conto HYPE all inclusive per accedere senza limiti a tutti i servizi, compresi quelli assicurativi!

Assistenza prioritaria anche via WhatsApp!

Scegli HYPE Premium, subito un bonus di 25€! Inserisci il codice promo HELLOHYPER

ING

Apri un Conto Corrente ING e avrai una Carta di Credito Mastercard Gold!

Usala per i tuoi acquisti in tutto il mondo, a canone zero!

Inoltre, per i primi 12 mesi dall’attivazione, hai il 4% su Conto Arancio fino a 50.000 euro.

Sicurezza dei Dati e Hardware Enclave

La vera sicurezza dei pagamenti biometrici risiede nel Secure Enclave, un chip isolato dal sistema operativo principale. I dati biometrici non vengono mai inviati ai server bancari o ad Apple e Google, ma restano crittografati localmente sul dispositivo dell’utente.

Il timore più diffuso tra gli utenti è che la propria banca, o il produttore dello smartphone, possieda un database centralizzato con i volti e le impronte digitali di milioni di persone. Secondo la documentazione ufficiale dei principali produttori di OS mobili e gli standard della FIDO Alliance, questo non avviene mai. Il segreto risiede nel Trusted Execution Environment (TEE) o Secure Enclave.

Il Secure Enclave è un coprocessore fisicamente separato dal processore principale. Ha una propria memoria crittografata e un proprio microkernel. Quando l’utente registra il proprio volto o la propria impronta, i dati matematici (non l’immagine visiva) vengono salvati esclusivamente all’interno di questo chip. Nessun software, nemmeno il sistema operativo stesso con privilegi di root, può estrarre questi dati.

| Caratteristica | Memoria Standard (OS) | Secure Enclave / TEE |

|---|---|---|

| Accessibilità dei Dati | Accessibile dalle app con permessi | Inaccessibile a qualsiasi app esterna |

| Tipologia di Salvataggio | File di sistema, cache, database | Modelli matematici crittografati (Hash) |

| Comunicazione con la Banca | Trasmissione dati via Internet | Rilascio di un Token crittografico (Sì/No) |

| Vulnerabilità Malware | Soggetta a trojan e spyware | Isolata a livello hardware |

Il Processo di Autorizzazione Bancaria

Quando si effettuano pagamenti biometrici, l’app bancaria utilizza protocolli crittografici come quelli della FIDO Alliance. Il dispositivo verifica l’identità localmente e sblocca un token crittografico, che viene poi inviato alla banca per autorizzare la transazione secondo le direttive PSD2.

Ma se la banca non riceve mai l’impronta digitale o il volto, come fa a sapere che siamo stati noi ad autorizzare il bonifico o il pagamento NFC? Il processo segue un flusso di tokenizzazione asimmetrica rigoroso, conforme alla direttiva europea PSD2 per la Strong Customer Authentication (SCA):

- Iniziazione: L’utente richiede un pagamento tramite l’app bancaria.

- Richiesta di Autenticazione: L’app bancaria chiede al sistema operativo (iOS o Android) di verificare l’identità dell’utente.

- Verifica Isolata: Il sistema operativo delega la richiesta al Secure Enclave. I sensori si attivano, catturano il dato biometrico e lo confrontano con il modello matematico salvato in locale.

- Firma Crittografica: Se il confronto ha esito positivo, il Secure Enclave utilizza una chiave privata (salvata al suo interno al momento dell’installazione dell’app) per firmare digitalmente un token di autorizzazione.

- Validazione Bancaria: Il token firmato viene restituito all’app e inviato ai server della banca. La banca utilizza la chiave pubblica corrispondente per verificare la firma. Se la firma è valida, la transazione viene approvata.

In questo modo, la banca riceve solo una “firma matematica” che certifica l’avvenuta autenticazione locale, garantendo la totale privacy dei dati biometrici.

Vulnerabilità e Liveness Detection

Per proteggere i pagamenti biometrici dai tentativi di spoofing, i sistemi moderni integrano la Liveness Detection. Questa tecnologia analizza i micromovimenti, il flusso sanguigno e la reazione alla luce per distinguere un essere umano vivo da maschere in silicone o schermi.

Nonostante l’architettura hardware e software sia estremamente robusta, i ricercatori di sicurezza testano costantemente i sistemi biometrici attraverso i cosiddetti Presentation Attacks (attacchi di presentazione), utilizzando maschere 3D in silicone ad alta definizione o impronte digitali clonate con resine speciali.

Per contrastare queste minacce, l’industria ha sviluppato algoritmi di Liveness Detection (Rilevamento della vitalità) basati sull’intelligenza artificiale. Durante la scansione per un pagamento, il sistema non si limita a verificare la forma del volto o dell’impronta, ma cerca attivamente segni di vita:

- Analisi della texture della pelle: L’assorbimento della luce infrarossa da parte della pelle umana è diverso da quello del silicone o della plastica.

- Micromovimenti: Rilevamento di battiti di ciglia, micro-espressioni facciali o pulsazioni sanguigne impercettibili.

- Reazione agli stimoli: Alcuni sistemi emettono rapidi flash di luce dallo schermo per verificare come il volto riflette l’illuminazione in tempo reale.

In base ai dati di settore, l’integrazione del machine learning nella Liveness Detection ha abbattuto drasticamente il tasso di successo degli attacchi di spoofing, rendendo la biometria lo strumento più sicuro attualmente disponibile per il settore fintech.

In Breve (TL;DR)

I pagamenti biometrici trasformano gli smartphone in casseforti inespugnabili, assicurando un livello di protezione nettamente superiore rispetto ai tradizionali codici PIN.

Tecnologie avanzate come il mapping facciale tridimensionale e gli scanner di impronte a ultrasuoni analizzano dettagli microscopici per prevenire frodi.

La privacy è garantita dal Secure Enclave, un chip isolato che conserva i dati crittografati localmente senza mai trasmetterli a server esterni.

Conclusioni

Il futuro dei pagamenti biometrici si orienta verso un’integrazione sempre più invisibile e sicura, unendo comodità e crittografia avanzata. Comprendere il funzionamento di sensori e chip dedicati è fondamentale per affidarsi con consapevolezza alle moderne tecnologie finanziarie.

L’evoluzione dell’autenticazione biometrica ha dimostrato che comodità e sicurezza possono coesistere. L’abbandono delle password in favore di chiavi crittografiche sbloccate dal nostro corpo rappresenta un salto paradigmatico nella protezione dei capitali. Grazie all’uso combinato di sensori di profondità, mapping 3D, ultrasuoni e architetture hardware isolate come il Secure Enclave, le applicazioni bancarie offrono oggi un livello di protezione ineguagliabile. La consapevolezza che i propri dati fisici non viaggino mai su internet, ma agiscano unicamente come “chiave fisica” per sbloccare complessi lucchetti matematici locali, è il passo definitivo per abbracciare con fiducia la rivoluzione dei pagamenti digitali.

Domande frequenti

Questi pagamenti utilizzano sensori avanzati per mappare il tuo viso o la tua impronta digitale in tre dimensioni. Il sistema confronta i dati fisici rilevati in tempo reale con il modello matematico salvato sul tuo dispositivo. Se vi è corrispondenza, lo smartphone genera un gettone crittografico che autorizza la transazione bancaria in totale sicurezza.

Le tue informazioni fisiche non vengono mai inviate su internet o ai server bancari. Vengono trasformate in modelli matematici e custodite dentro il Secure Enclave, un chip del telefono completamente isolato dal resto del sistema operativo. Nessuna applicazione esterna o malintenzionato può accedere a questa area di memoria ultra protetta.

Il processo si basa su una firma matematica asimmetrica che rispetta le direttive europee sulla sicurezza. Quando il tuo telefono riconosce il tuo volto, sblocca una chiave privata locale per firmare un certificato digitale. La banca riceve esclusivamente questo certificato di approvazione, garantendo la tua privacy assoluta.

I dispositivi moderni utilizzano una tecnologia chiamata Liveness Detection per distinguere un essere umano vivo da una replica inanimata. I sensori analizzano la profondità del volto, i micromovimenti, il flusso sanguigno e il modo in cui la pelle assorbe la luce infrarossa. Questo rende del tutto inefficaci i tentativi di frode basati su immagini bidimensionali.

I sensori a ultrasuoni rappresentano lo standard di massima sicurezza per le transazioni finanziarie. A differenza dei sensori ottici che catturano immagini piatte, quelli a ultrasuoni emettono impulsi sonori per creare una mappa tridimensionale estremamente dettagliata dei pori e dei solchi cutanei. Questa precisione funziona perfettamente anche in condizioni ambientali difficili.

Hai ancora dubbi su Pagamenti Biometrici: Sicurezza e Funzionamento?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- Normativa europea sui servizi di pagamento (PSD2) e sicurezza – Commissione Europea

- Architettura dei Trusted Execution Environment (TEE) – Standard IETF

- Valutazione e standard dei sistemi di riconoscimento facciale – NIST (National Institute of Standards and Technology)

- Dati biometrici e linee guida sulla sicurezza – Garante per la Protezione dei Dati Personali

- Sistema di riconoscimento biometrico – Wikipedia

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.