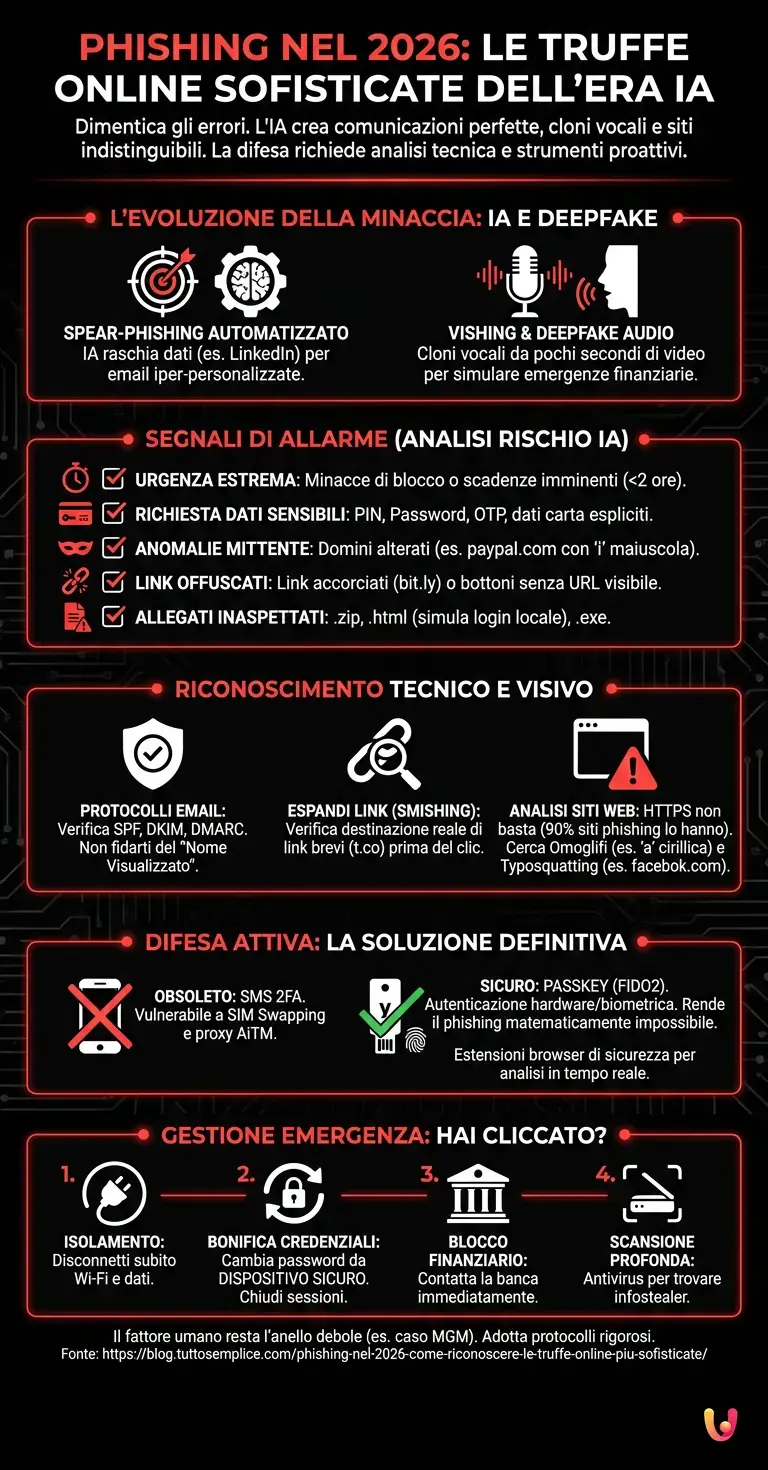

Il falso mito più pericoloso del 2026 è credere che le email truffaldine siano ancora piene di errori grammaticali, traduzioni approssimative o grafiche sgranate. Dimentica il vecchio “principe nigeriano”: oggi, grazie all’Intelligenza Artificiale generativa, i criminali informatici creano comunicazioni impeccabili, cloni vocali perfetti e siti web indistinguibili dagli originali. Se ti affidi ancora alla ricerca di errori di battitura per capire come riconoscere phishing, sei già la vittima ideale. La vera difesa richiede un cambio di paradigma radicale, basato sull’analisi tecnica e su strumenti di verifica proattivi.

L'Evoluzione delle Truffe: Il Ruolo dell'Intelligenza Artificiale

Per capire come riconoscere phishing nell'era dell'IA, è fondamentale analizzare i nuovi vettori di attacco. I criminali utilizzano i Large Language Models per generare testi iper-personalizzati e deepfake audio/video, rendendo le truffe online estremamente sofisticate e difficili da individuare a occhio nudo.

Fino a pochi anni fa, le campagne di phishing erano massive e generiche (il cosiddetto approccio "spray and pray"). Oggi, la minaccia principale è lo Spear-Phishing automatizzato. Gli attaccanti utilizzano script basati su IA per raschiare (scraping) i tuoi dati da LinkedIn, Instagram e database pubblici. Il risultato? Ricevi un'email che cita esattamente il tuo ruolo aziendale, il nome del tuo capo e un progetto a cui stai lavorando, chiedendoti di scaricare un finto report urgente.

Inoltre, il 2026 ha visto un'esplosione del Vishing (Voice Phishing) potenziato dai Deepfake audio. Bastano pochi secondi di un tuo video pubblico per clonare la tua voce. I truffatori chiamano i dipendenti o i familiari simulando emergenze finanziarie, aggirando completamente le difese basate sul testo.

Segnali di Allarme: Identificare Email e SMS Fraudolenti

Imparare come riconoscere phishing tramite email e SMS richiede attenzione ai dettagli tecnici. Verifica sempre l'indirizzo del mittente reale tramite gli header dell'email, diffida dell'urgenza ingiustificata e non cliccare mai su link accorciati ricevuti via SMS senza prima espanderli.

La regola d'oro è non fidarsi mai del "Nome Visualizzato" nel client di posta. Un'email può mostrare "Assistenza Banca Intesa", ma l'indirizzo reale nascosto dietro potrebbe essere security-alert@banca-intesa-update.com. Per smascherare queste frodi, devi analizzare i dettagli tecnici:

- Controllo dei protocolli di sicurezza: Secondo la documentazione ufficiale di Google Workspace e Microsoft 365, un'email legittima da un istituto finanziario supererà sempre i controlli SPF, DKIM e DMARC. Se il tuo client di posta segnala che l'identità del mittente non può essere verificata, cestina il messaggio.

- Smishing (SMS Phishing) e link offuscati: I messaggi di testo che avvisano di "pacchi in giacenza" o "conti bloccati" contengono spesso link come t.co o bit.ly. Utilizza servizi gratuiti di espansione URL per vedere la destinazione finale prima di tappare sullo schermo.

- Il trucco dell'allegato HTML: Una delle tecniche più diffuse nel 2026 è l'invio di allegati .html. Cliccandoli, non apri un documento, ma esegui un codice locale nel tuo browser che simula perfettamente la pagina di login di Microsoft o Google, aggirando i filtri anti-spam tradizionali.

Analisi Visiva: Distinguere i Siti Web Falsificati

Sapere come riconoscere phishing sui siti web clonati salva i tuoi dati bancari. Controlla sempre l'URL esatto, fai attenzione ai caratteri omoglifi (come una "a" cirillica al posto di quella latina) e non fidarti ciecamente del lucchetto HTTPS, ormai utilizzato anche dai truffatori.

Il lucchetto verde o l'icona di connessione sicura (HTTPS) significa solo che la connessione tra te e il sito è crittografata. Non garantisce in alcun modo che il sito sia legittimo. Oggi, oltre il 90% dei siti di phishing possiede un certificato SSL valido. Ecco a cosa devi prestare attenzione:

| Tecnica di Falsificazione | Come Funziona | Come Difendersi |

|---|---|---|

| Attacchi Punycode (Omoglifi) | Uso di caratteri di alfabeti diversi (es. cirillico) che sembrano identici a quelli latini (es. apple.com vs аpple.com). | Controllare se il browser traduce l'URL in un formato che inizia con xn--. |

| Typosquatting | Registrazione di domini con errori di battitura comuni (es. facebok.com o netflix-login.com). | Usare i preferiti per accedere ai siti sensibili o digitare l'URL manualmente. |

| Falsi Captcha e Pop-up | Pagine che richiedono di risolvere un Captcha fasullo per scaricare malware o rubare sessioni. | Verificare che il dominio principale corrisponda al servizio richiesto prima di interagire. |

Strumenti Anti-Phishing e Tecnologie di Difesa Attiva

Oltre all'attenzione umana, per sapere come riconoscere phishing e bloccarlo servono strumenti adeguati. Utilizza estensioni browser basate su machine learning, abilita l'autenticazione FIDO2 tramite passkey e configura filtri avanzati sul tuo client di posta elettronica.

L'errore umano è inevitabile, per questo la tecnologia deve intervenire dove l'occhio fallisce. Nel 2026, l'autenticazione a due fattori (2FA) basata su SMS è considerata obsoleta e vulnerabile agli attacchi di SIM Swapping e ai proxy AiTM (Adversary-in-the-Middle). La soluzione definitiva è l'adozione delle Passkey.

Secondo la documentazione ufficiale della FIDO Alliance, le chiavi di sicurezza hardware (come YubiKey) o le Passkey integrate nei dispositivi biometrici rendono il phishing delle credenziali matematicamente impossibile. Anche se un utente viene ingannato e inserisce i propri dati su un sito falso, la Passkey si rifiuterà di autenticare la sessione perché il dominio crittografico non corrisponde a quello originale.

A livello software, è imperativo dotarsi di estensioni browser dedicate alla sicurezza (come Malwarebytes Browser Guard o Bitdefender TrafficLight) che analizzano in tempo reale la reputazione dei domini e bloccano l'esecuzione di script malevoli prima che la pagina venga renderizzata.

Gestione dell'Emergenza: Cosa Fare Dopo Aver Cliccato un Link Sospetto

Se non sei riuscito a capire come riconoscere phishing in tempo e hai cliccato un link, disconnetti immediatamente il dispositivo dalla rete. Cambia le password dagli altri dispositivi, contatta la tua banca e monitora le attività anomale sui tuoi account principali.

Il panico è il peggior nemico in caso di compromissione. Se ti rendi conto di aver inserito dati su un portale fraudolento o di aver scaricato un file sospetto, segui questa procedura di contenimento:

- Isolamento: Disattiva il Wi-Fi e la connessione dati del dispositivo compromesso. Questo impedisce a eventuali malware di comunicare con i server di comando e controllo (C2) dei criminali.

- Bonifica delle credenziali: Utilizzando un dispositivo diverso e sicuro, accedi immediatamente ai tuoi account principali (email, banca, social) e cambia le password. Assicurati di terminare tutte le sessioni attive.

- Blocco finanziario: Se hai inserito i dati della carta di credito, contatta il numero verde della tua banca per bloccare la carta. Le frodi moderne possono svuotare un conto o causare perdite per migliaia di € in pochi minuti.

- Scansione profonda: Esegui una scansione completa del sistema con un software antivirus aggiornato per individuare eventuali trojan o infostealer installati in background.

Caso Studio Reale: L'attacco di Ingegneria Sociale a MGM Resorts

Un esempio emblematico di come le truffe si siano evolute è il devastante attacco subito da MGM Resorts. I criminali del gruppo Scattered Spider non hanno violato i firewall con codice complesso, ma hanno utilizzato tecniche di ingegneria sociale avanzata (Vishing) per ingannare l'help desk IT. Fingendosi dipendenti legittimi di cui avevano trovato i dati su LinkedIn, hanno ottenuto il reset delle credenziali MFA. Questo caso dimostra che il fattore umano rimane l'anello debole e sottolinea l'importanza di protocolli di verifica dell'identità rigorosi, indipendentemente dalla tecnologia impiegata.

Conclusioni

La minaccia del phishing nel 2026 ha raggiunto livelli di sofisticazione senza precedenti, trasformandosi da semplici email sgrammaticate a vere e proprie campagne di manipolazione psicologica guidate dall'Intelligenza Artificiale. Comprendere come riconoscere phishing oggi significa abbandonare le vecchie certezze e adottare un approccio basato sul principio del "Zero Trust": non fidarsi mai ciecamente di nessuna comunicazione inattesa, indipendentemente da quanto sembri autentica.

La combinazione di consapevolezza umana, verifica proattiva delle fonti e adozione di tecnologie crittografiche anti-phishing come le Passkey FIDO2 rappresenta l'unico scudo efficace contro le truffe online moderne. La sicurezza informatica non è più solo un problema per tecnici, ma una competenza di vita essenziale per proteggere la propria identità e il proprio patrimonio nel mondo digitale.

Domande frequenti

Per individuare le truffe moderne non basta cercare errori grammaticali poiché i testi sono ormai perfetti. Devi analizzare i dettagli tecnici del messaggio verificando il reale indirizzo del mittente e i protocolli di sicurezza. Presta molta attenzione alle urgenze ingiustificate e non aprire mai allegati in formato html o link accorciati senza prima averli espansi tramite servizi appositi.

La prima azione fondamentale è disconnettere subito il dispositivo dalla rete wi-fi e dai dati mobili per bloccare eventuali comunicazioni malevole in background. Successivamente devi utilizzare un computer diverso e sicuro per cambiare le password dei tuoi account principali ed eseguire una scansione antivirus completa. Se hai inserito dati finanziari contatta immediatamente la tua banca.

La presenza della connessione sicura indica solo che il traffico è crittografato ma non garantisce in alcun modo la reale identità del portale visitato. Per smascherare un sito clone devi controllare attentamente il dominio web per escludere la presenza di caratteri anomali o piccoli errori di battitura. Il consiglio migliore è utilizzare i preferiti salvati per accedere ai servizi sensibili.

Il metodo più efficace in assoluto è usare le passkey basate su standard FIDO2 o chiavi di sicurezza hardware che rendono matematicamente impossibile il furto delle credenziali. A livello software è fortemente consigliato installare estensioni del browser dedicate alla sicurezza che analizzano la reputazione dei domini e bloccano script malevoli in tempo reale prima del caricamento.

I codici temporanei inviati tramite messaggio di testo sono considerati obsoleti perché risultano vulnerabili ad attacchi sofisticati come la clonazione della scheda telefonica. I criminali informatici riescono ad aggirare facilmente queste difese catturando il codice nel momento esatto in cui la vittima lo inserisce nella pagina contraffatta utilizzando server intermediari automatizzati.

Hai ancora dubbi su Phishing nel 2026: Come Riconoscere le Truffe Online Più Sofisticate?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- CERT-AgID (Agenzia per l'Italia Digitale): Analisi tecnica delle campagne di malware e phishing

- CERT-AgID (Agenzia per l'Italia Digitale): Monitoraggio minacce, avvisi di sicurezza e analisi campagne di phishing

- Garante per la Protezione dei Dati Personali: Vademecum e linee guida per riconoscere e difendersi dal Phishing

- FTC (Federal Trade Commission USA): Come riconoscere ed evitare le truffe di phishing (in inglese)

- Wikipedia: Specifiche tecniche e funzionamento del protocollo di sicurezza DMARC

Hai trovato utile questo articolo? C'è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.