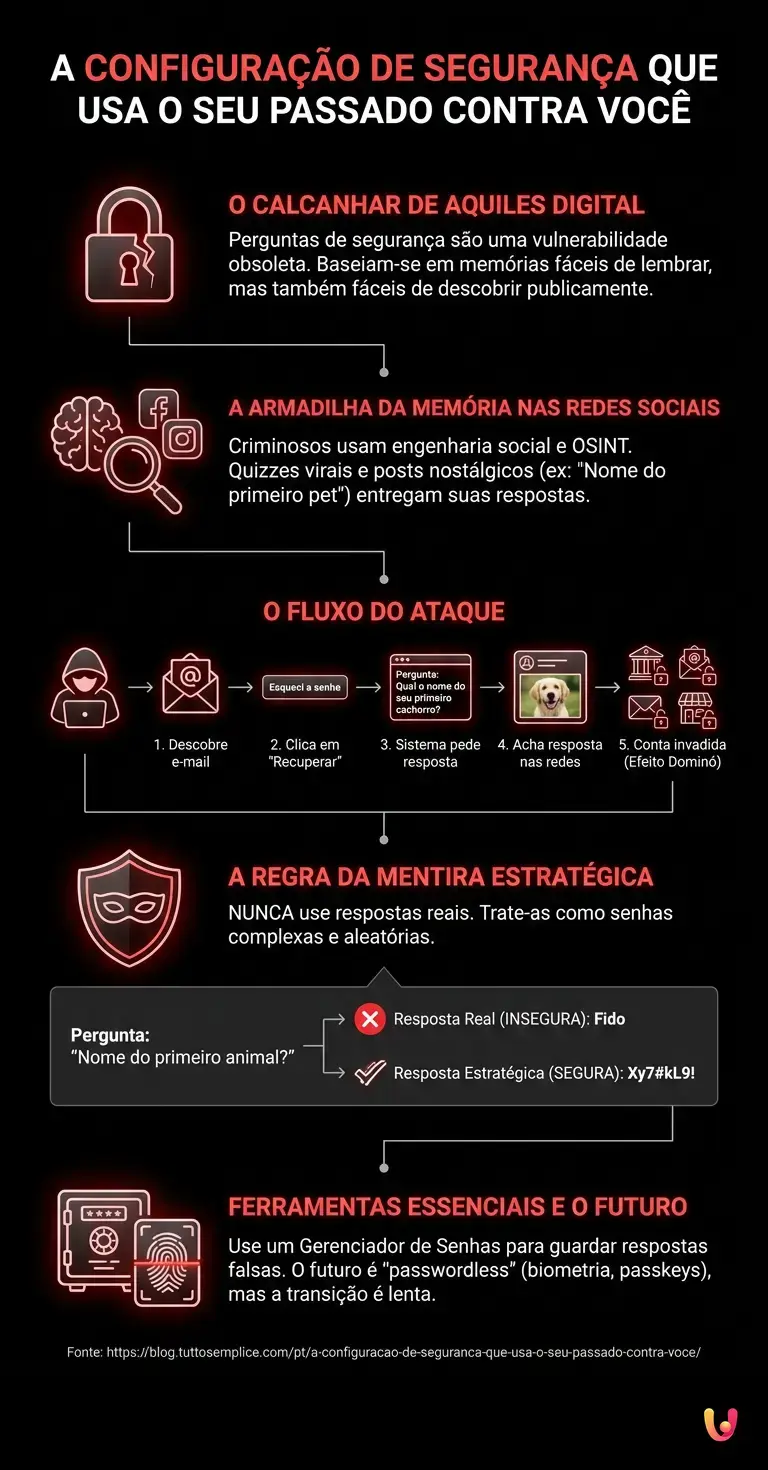

No vasto e complexo panorama da tecnologia atual, investimos recursos imensos para proteger nossas vidas digitais. Utilizamos senhas alfanuméricas complexas , ativamos a autenticação de dois fatores e confiamos em sistemas de reconhecimento biométrico de última geração. No entanto, existe uma vulnerabilidade estrutural, um verdadeiro calcanhar de Aquiles que os criminosos cibernéticos exploram diariamente com uma taxa de sucesso alarmante. Essa vulnerabilidade não reside em um defeito no código-fonte, mas em um mecanismo obsoleto que todos nós já utilizamos pelo menos uma vez: as perguntas de segurança . É justamente por meio desse sistema, originalmente concebido para nos ajudar, que uma inocente lembrança de infância se transforma no passe-partout digital perfeito para os golpistas.

A ilusão da memória compartilhada e o fator humano

Para compreender como uma lembrança pode se transformar em uma arma, precisamos analisar o motivo pelo qual os provedores de serviços digitais, desde bancos até plataformas de e-mail , implementaram esse sistema. A mente humana é notoriamente ineficaz em memorizar sequências aleatórias de caracteres, mas é extraordinariamente hábil em preservar âncoras emocionais ligadas ao seu passado. Quando esquecemos uma senha, o sistema precisa verificar a nossa identidade por meio de uma informação que, em teoria, apenas nós deveríamos conhecer.

É aqui que a armadilha entra em cena. As plataformas nos pedem para inserir detalhes íntimos, porém fáceis de memorizar: “Qual era o nome do seu primeiro animal de estimação?” , “Em qual cidade seus pais se conheceram?” , “Qual é o nome da sua professora do ensino fundamental?” . Durante décadas, consideramos essas informações como segredos inexpugnáveis. No entanto, na era da hiperconexão, nossa infância não é mais uma gaveta trancada a chave, mas um livro aberto, consultável por qualquer pessoa que saiba onde procurar.

Como funciona a armadilha do passe-partout digital

O mecanismo utilizado pelos golpistas é tão simples quanto devastador. Eles não precisam de supercomputadores para decifrar suas senhas; recorrem à engenharia social e ao OSINT (Open Source Intelligence), ou seja, à coleta de informações de fontes públicas. A lembrança de infância mais cobiçada e explorada de todas é o nome do primeiro animal de estimação, seguida de perto pelo nome de solteira da mãe e pela rua onde a pessoa cresceu.

Vamos imaginar um cenário típico. Um cibercriminoso descobre o seu endereço de e-mail. Ele tenta fazer o login e, obviamente, falha. Então, clica em “Esqueci minha senha“. O sistema, para permitir a redefinição das credenciais, faz a fatídica pergunta: “Qual era o nome do seu primeiro cachorro?” . A partir daí, o hacker não precisa fazer mais nada além de abrir os seus perfis nas redes sociais. Talvez você nunca tenha escrito explicitamente “O nome do meu primeiro cachorro era Fido e eu o usava como resposta de segurança”, mas pode ter participado de uma daquelas correntes virais no Facebook ou Instagram que pedem para compartilhar fotos do passado. Ou, então, pode ter publicado um post nostálgico por ocasião do Dia Mundial do Cachorro: “Ainda sinto sua falta, pequeno Fido, companheiro da minha infância”. Nesse exato instante, você entregou as chaves do seu cofre digital a um desconhecido.

O papel das redes sociais e a extração de dados

A cibersegurança moderna depara-se diariamente com a nossa propensão ao compartilhamento. Os golpistas criam, propositalmente, testes aparentemente inofensivos nas redes sociais. Estão lembrados daquelas postagens que dizem: “O seu nome de elfo é formado pelo nome do seu primeiro animal de estimação e pela rua onde você nasceu! Escreva nos comentários!” ? Não se trata de brincadeiras inocentes, mas de verdadeiras redes de arrasto lançadas no mar da web para coletar as respostas às perguntas de segurança mais comuns.

Uma vez obtido esse dado, o atacante passa a ter controle total. Ao responder corretamente à pergunta, ele pode redefinir a senha principal. E, como o endereço de e-mail é, geralmente, o eixo central da nossa identidade digital, a partir dele é possível solicitar a redefinição de senhas de contas bancárias, perfis em redes sociais, contas de e-commerce e portais institucionais. É um efeito dominó imparável, desencadeado por uma única e terna lembrança de infância.

A evolução da segurança da informação e as startups

Felizmente, o setor de segurança da informação está tomando consciência dessa grave falha sistêmica. Nos últimos anos, inúmeras startups têm liderado uma importante inovação digital , propondo modelos de autenticação “passwordless” (sem senha). Esses sistemas baseiam-se em tokens físicos, biometria avançada ou chaves criptográficas (Passkeys) armazenadas diretamente nos dispositivos dos usuários, eliminando totalmente a necessidade de memorizar senhas ou, pior ainda, de responder a perguntas baseadas em dados pessoais.

No entanto, a transição é lenta. Muitas instituições financeiras e serviços legados ainda utilizam infraestruturas defasadas que preveem perguntas de segurança como método de recuperação de emergência. Até que todo o ecossistema digital abandone essa prática, a responsabilidade pela proteção recai inteiramente sobre o usuário final.

Como se defender: a regra da mentira estratégica

O que acontece se um serviço nos obriga a definir uma pergunta de segurança? A resposta dos especialistas é unânime: é preciso mentir. A regra de ouro para neutralizar esse vetor de ataque é tratar as respostas às perguntas de segurança exatamente como se fossem senhas complexas.

Se o sistema perguntar “Qual é o nome do seu primeiro animal de estimação?” , a resposta nunca deve ser “Fido” ou “Rex”. Deve ser uma sequência aleatória, como “Xy7#kL9!”, ou uma frase completamente descontextualizada, como “GeladeiraAzul1984”. Obviamente, a mente humana não consegue se lembrar dessas respostas fictícias para dezenas de sites diferentes. É aí que se torna indispensável o uso de um Gerenciador de Senhas, um software criptografado no qual é possível armazenar não apenas as senhas, mas também as respostas (falsas) para as perguntas de segurança.

Além disso, é fundamental desenvolver uma desconfiança saudável em relação às tendências nas redes sociais. Antes de participar de um quiz viral ou de compartilhar uma lembrança de infância, pergunte-se sempre: “Esta informação poderia ser utilizada para verificar a minha identidade em outro lugar?” . Se a resposta for sim, essa lembrança deve permanecer offline.

Em Resumo (TL;DR)

As tradicionais perguntas de segurança representam uma grave vulnerabilidade cibernética, permitindo que golpistas contornem facilmente as proteções de nossas contas digitais.

Criminosos cibernéticos analisam as redes sociais e exploram falsos quizzes virais para extrair lembranças pessoais, utilizando-as para redefinir suas senhas.

Para combater essa ameaça, startups de segurança estão desenvolvendo sistemas inovadores de autenticação sem senha baseados em biometria e chaves criptográficas.

Conclusões

O paradoxo da nossa época é que os detalhes mais íntimos e afetuosos do nosso passado tornaram-se as armas mais afiadas nas mãos dos criminosos cibernéticos. A lembrança do primeiro animal de estimação, o nome da escola de ensino fundamental ou a cidade natal dos avós não são mais simples fragmentos de nostalgia, mas verdadeiros dados sensíveis. Compreender que os golpistas usam a nossa memória emocional como uma chave-mestra digital é o primeiro passo para retomar o controle da nossa privacidade. Adotar as novas tecnologias de autenticação e a prática da “mentira estratégica” não é um ato de paranoia, mas uma evolução necessária do nosso instinto de sobrevivência no mundo digital.

Perguntas frequentes

As perguntas de segurança representam uma grave vulnerabilidade, pois se baseiam em informações pessoais que, atualmente, são facilmente encontradas online por qualquer pessoa. De fato, criminosos cibernéticos podem explorar dados compartilhados publicamente nas redes sociais para adivinhar as respostas corretas e obter acesso não autorizado a perfis pessoais, contornando as senhas tradicionais.

Os golpistas utilizam técnicas de engenharia social e a coleta direcionada de informações de fontes públicas para obter esses dados sensíveis. Com muita frequência, criam testes de personalidade falsos ou correntes virais em plataformas de redes sociais que levam as pessoas a revelar, de forma inconsciente, detalhes íntimos que são posteriormente utilizados para roubar credenciais.

A mentira estratégica consiste em fornecer respostas completamente falsas e aleatórias quando um serviço web exige a definição de uma pergunta de segurança para a recuperação do perfil. Em vez de utilizar o nome verdadeiro da mãe ou a cidade natal, insere-se uma sequência alfanumérica complexa, tratando-a exatamente como se fosse uma senha inexpugnável.

Para gerenciar de forma segura as respostas fictícias às perguntas de segurança, é absolutamente fundamental utilizar um gerenciador de senhas profissional e confiável. Esses softwares criptografados permitem, de fato, armazenar em um único local protegido tanto as credenciais de acesso principais quanto as sequências aleatórias geradas especificamente para enganar pessoas mal-intencionadas.

O setor de segurança da informação está adotando progressivamente sistemas de autenticação sem senha, que se mostram muito mais confiáveis do que os métodos tradicionais. As soluções modernas incluem o reconhecimento biométrico por meio de impressão digital ou facial, bem como o uso de chaves criptográficas armazenadas diretamente nos dispositivos, para eliminar qualquer risco pela raiz.

Ainda tem dúvidas sobre A configuração de segurança que usa o seu passado contra você?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.