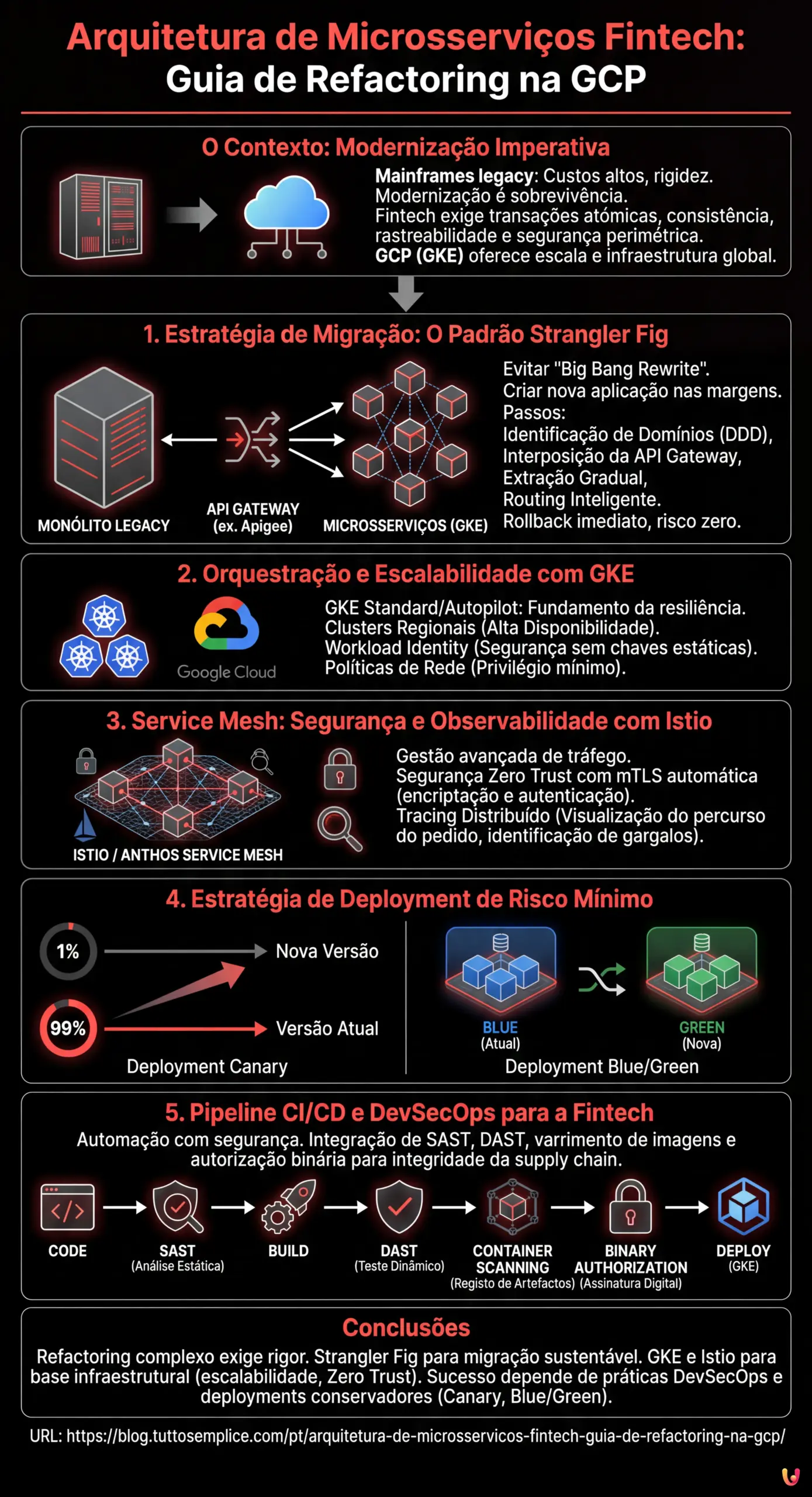

No panorama atual dos serviços financeiros, a modernização já não é uma opção, mas um imperativo de sobrevivência. As instituições que ainda operam em mainframes ou monólitos legacy enfrentam custos de manutenção insustentáveis e uma rigidez estrutural que impede a inovação rápida. Este guia técnico explora a implementação de uma robusta arquitetura de microsserviços fintech na Google Cloud Platform (GCP), focando-se no refactoring de sistemas críticos sem comprometer a continuidade operacional ou a conformidade regulamentar.

O Contexto: Porque é que o Refactoring na Fintech é Diferente

Ao contrário de uma aplicação de e-commerce padrão, um sistema financeiro gere transações atómicas que não admitem erros. A consistência dos dados, a rastreabilidade (audit trail) e a segurança perimétrica são requisitos inegociáveis. Migrar para a cloud neste setor requer uma estratégia que mitigue o risco em cada nível da stack tecnológica. A Google Cloud, com a sua infraestrutura global e serviços como o Google Kubernetes Engine (GKE), oferece o ambiente ideal para escalar, desde que a arquitetura subjacente seja sólida.

1. Estratégia de Migração: O Padrão Strangler Fig

O “Big Bang Rewrite” — ou seja, a reescrita total do código do zero — é a causa principal do fracasso nos projetos de transformação digital bancária. A abordagem recomendada, teorizada por Martin Fowler e amplamente adotada em ambiente enterprise, é o padrão Strangler Fig.

Como aplicar o Strangler Fig na Fintech

A ideia é criar uma nova aplicação (os microsserviços) em torno das margens da antiga, deixando-a crescer até que a aplicação anterior seja “estrangulada” e possa ser desativada. Eis os passos operacionais:

- Identificação dos Domínios (DDD): Utilizar o Domain-Driven Design para isolar contextos delimitados (ex. Gestão de Contas, Pagamentos, KYC).

- Interposição da API Gateway: Posicionar um gateway (como Apigee ou Google Cloud API Gateway) à frente do monólito. Todo o tráfego transita por aqui.

- Extração Gradual: Reimplementar uma funcionalidade única (ex. o serviço de consulta de saldo) como microsserviço no GKE.

- Routing Inteligente: Configurar a API Gateway para desviar as chamadas específicas para o novo microsserviço, mantendo o resto do tráfego para o monólito.

Esta abordagem garante que, em caso de mau funcionamento do novo serviço, o rollback seja imediato (basta alterar a regra de routing), reduzindo a zero o impacto no utilizador final.

2. Orquestração e Escalabilidade com Google Kubernetes Engine (GKE)

Para uma arquitetura de microsserviços fintech, o GKE não é apenas uma ferramenta de orquestração, mas o fundamento da resiliência. Num contexto financeiro, recomendamos o uso do GKE Standard (para um controlo granular sobre os nós) ou GKE Autopilot (para reduzir o overhead operacional), configurados com as seguintes best practices:

- Clusters Regionais: Para garantir a alta disponibilidade (HA) distribuindo o control plane e os nós por várias zonas dentro de uma região.

- Workload Identity: Para associar as contas de serviço Kubernetes (KSA) às contas de serviço Google Cloud (GSA), eliminando a necessidade de gerir chaves secretas estáticas dentro dos contentores.

- Políticas de Rede: Implementar regras rígidas para limitar a comunicação entre os pods, seguindo o princípio do privilégio mínimo.

3. Service Mesh: Segurança e Observabilidade com Istio

A complexidade de centenas de microsserviços comunicantes requer uma gestão avançada do tráfego. Aqui entra em jogo a Service Mesh (implementável através do Anthos Service Mesh ou Istio open source no GKE).

Segurança Zero Trust com mTLS

No âmbito fintech, a segurança perimétrica não basta. O Istio habilita a mutual TLS (mTLS) automática entre todos os microsserviços. Isto significa que cada comunicação interna é encriptada e autenticada. Se um atacante comprometesse um contentor, não poderia intercetar o tráfego ou personificar outros serviços sem os certificados corretos, que são rodados automaticamente pela mesh.

Tracing Distribuído das Transações

Quando uma transação falha, perceber onde aconteceu é crítico. Integrando o Istio com o Google Cloud Trace, é possível visualizar todo o percurso do pedido através dos microsserviços, identificando gargalos ou erros de lógica com precisão milimétrica.

4. Estratégias de Deployment de Risco Mínimo

O lançamento de código em produção no setor financeiro deve ser cirúrgico. Não existe “manutenção programada” na era do open banking.

Deployment Canary

Esta estratégia prevê o lançamento da nova versão do software a um pequeno subconjunto de utilizadores (ex. 1% ou apenas funcionários internos). Utilizando as funcionalidades de traffic splitting do Istio ou Knative, monitorizam-se as métricas (taxa de erro, latência). Se os KPIs permanecerem estáveis, aumenta-se gradualmente a percentagem até aos 100%.

Deployment Blue/Green

Mantêm-se dois ambientes de produção idênticos: Blue (versão atual) e Green (nova versão). O tráfego é comutado instantaneamente do Blue para o Green. Este método é ideal para atualizações que requerem alterações não retrocompatíveis, mas é mais dispendioso em termos de recursos de infraestrutura.

5. Pipeline CI/CD e DevSecOps para a Fintech

A automação é a única forma de manter a velocidade sem sacrificar a segurança. Uma pipeline CI/CD moderna na GCP (utilizando Cloud Build ou GitLab CI) para uma arquitetura de microsserviços fintech deve incluir passos de segurança obrigatórios:

- SAST (Static Application Security Testing): Análise do código-fonte (ex. com SonarQube ou Checkmarx) para identificar vulnerabilidades conhecidas (SQL Injection, XSS) antes da compilação.

- DAST (Dynamic Application Security Testing): Teste da aplicação em execução num ambiente de staging efémero para simular ataques reais.

- Container Scanning: Varrimento das imagens Docker no Google Artifact Registry para identificar CVE (Common Vulnerabilities and Exposures) no sistema operativo base ou nas dependências.

- Binary Authorization: Uma funcionalidade da GCP que impede o GKE de iniciar contentores que não tenham sido assinados digitalmente por uma pipeline de confiança, garantindo a integridade da supply chain de software.

Em Resumo (TL;DR)

A migração gradual através do padrão Strangler Fig na Google Cloud permite modernizar os monólitos bancários sem interromper a operação crítica.

O Google Kubernetes Engine e o Istio fornecem a infraestrutura resiliente e a segurança Zero Trust necessárias para gerir transações financeiras complexas.

A implementação de deployment Canary e tracing distribuído reduz drasticamente os riscos de lançamento, garantindo estabilidade e conformidade no setor fintech.

Conclusões

O refactoring de monólitos financeiros para uma arquitetura de microsserviços fintech na Google Cloud é um processo complexo que requer rigor de engenharia. A adoção do padrão Strangler Fig permite uma migração sustentável, enquanto o uso combinado de GKE e Istio fornece a base infraestrutural para escalabilidade e segurança Zero Trust. No entanto, a tecnologia por si só não basta: é a integração de práticas DevSecOps avançadas e estratégias de deployment conservadoras como Canary e Blue/Green que garantem que a inovação nunca ocorra à custa da fiabilidade financeira.

Perguntas frequentes

O padrão Strangler Fig é uma estratégia que permite substituir gradualmente um sistema legacy criando novos microsserviços nas margens da aplicação existente. Utilizando o Domain Driven Design e uma API Gateway para o routing inteligente, o tráfego é desviado progressivamente para os novos componentes no GKE, reduzindo os riscos operacionais em comparação com uma reescrita completa e garantindo a continuidade do serviço bancário durante a transição.

O Google Kubernetes Engine oferece uma base sólida para a resiliência e a escalabilidade necessárias no setor financeiro, especialmente através da configuração de clusters regionais que asseguram elevada disponibilidade. Além disso, o GKE facilita a gestão da segurança através de funcionalidades como a Workload Identity, que elimina a necessidade de gerir chaves secretas estáticas, e suporta políticas de rede rigorosas para isolar as cargas de trabalho críticas.

No âmbito fintech, a segurança perimétrica é insuficiente; portanto adota-se um modelo Zero Trust através de Service Mesh como o Istio. Esta tecnologia habilita a encriptação mutual TLS automática entre os microsserviços, assegurando que cada comunicação interna seja autenticada e cifrada. Isto impede movimentos laterais de eventuais atacantes e garante que apenas os serviços autorizados possam comunicar entre si, protegendo os dados sensíveis das transações.

Para garantir lançamentos seguros sem interrupções, recomendam-se estratégias como o deployment Canary e o Blue Green. A técnica Canary lança atualizações a uma pequena percentagem de utilizadores para verificar a estabilidade, enquanto o método Blue Green mantém dois ambientes paralelos para permitir uma comutação instantânea do tráfego. Ambas as abordagens permitem uma rápida recuperação em caso de anomalias, essencial para a continuidade operacional bancária.

Uma pipeline de integração e distribuição contínua para a fintech deve integrar controlos de segurança automatizados como a análise estática SAST e os testes dinâmicos DAST. É fundamental incluir o varrimento das imagens dos contentores para detetar vulnerabilidades conhecidas e utilizar a Binary Authorization da GCP, a qual assegura que apenas o software assinado e verificado possa ser distribuído em produção, garantindo a integridade da supply chain.

Ainda tem dúvidas sobre Arquitetura de Microsserviços Fintech: Guia de Refactoring na GCP?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Fontes e Aprofundamento

- Banco Central do Brasil: Resolução sobre política de segurança cibernética e contratação de serviços de nuvem

- NIST (Governo dos EUA): Publicação Especial sobre Arquitetura Zero Trust

- O que é a arquitetura de microsserviços? | Google Cloud

- Microsoft Learn: Conceitos de Domain-Driven Design (DDD) aplicados a Microsserviços

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.