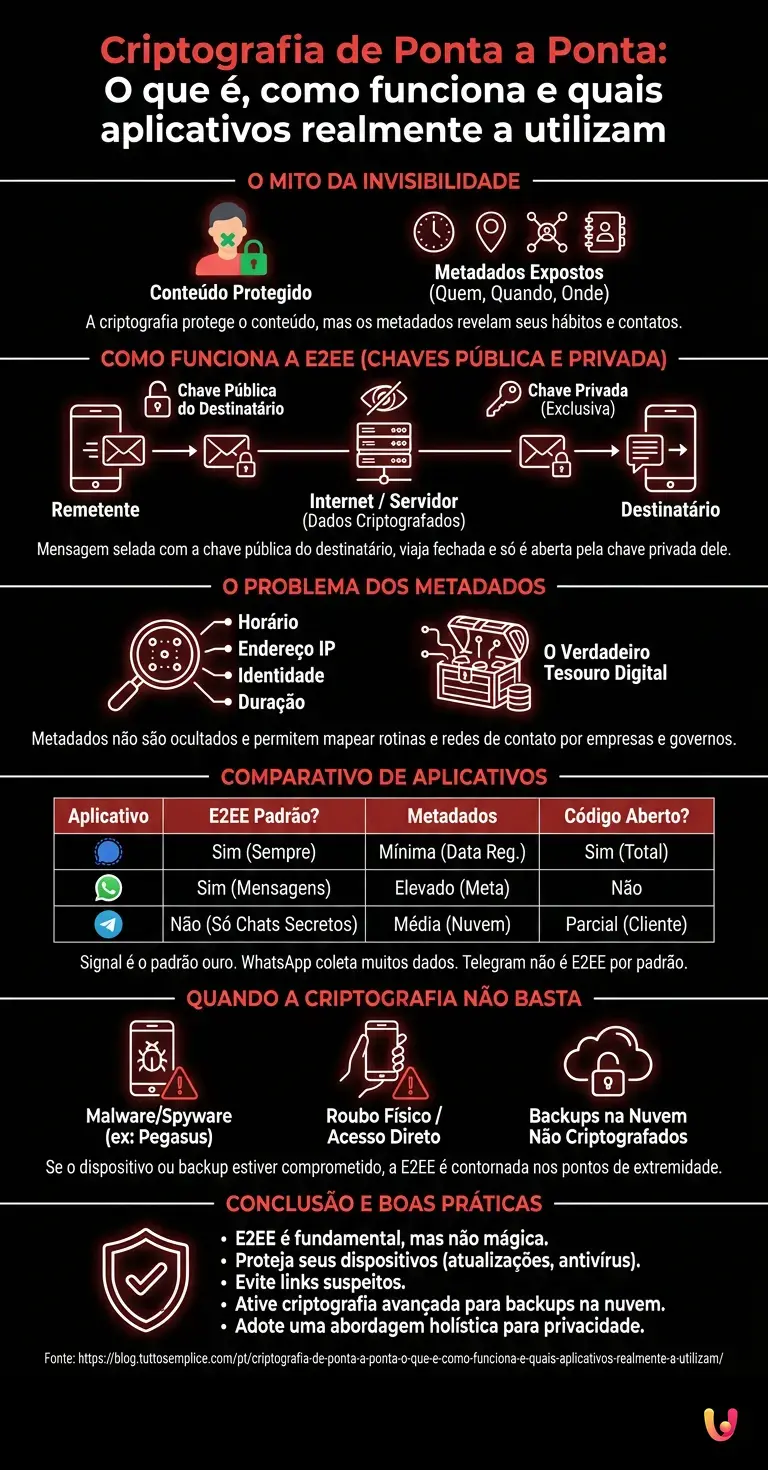

O mito mais perigoso da internet moderna é acreditar que usar um aplicativo com criptografia de ponta a ponta te torna completamente invisível e anônimo. A verdade contraintuitiva é que, embora o conteúdo das suas mensagens esteja protegido, seus “metadados” — com quem você fala, a que horas, de onde e por quanto tempo — geralmente permanecem expostos nos servidores das empresas. Se você pensa que um cadeado verde é suficiente para garantir sua privacidade absoluta, está ignorando a metade mais vulnerável da sua pegada digital.

Escreva uma mensagem para ver como ela é transformada durante a viagem pelo servidor e como chega ao destinatário.

O que é e como funciona a criptografia de ponta a ponta?

A criptografia de ponta a ponta é um sistema de comunicação segura em que apenas o remetente e o destinatário podem ler as mensagens. Funciona por meio de um par de chaves digitais, impedindo que hackers, provedores de internet e até mesmo os administradores do aplicativo decifrem o conteúdo.

Para entender esse mecanismo sem recorrer a fórmulas matemáticas complexas, imagine o processo como um sistema de cadeados e chaves físicas. Quando você decide se comunicar com um amigo, seu dispositivo e o dele geram cada um duas chaves: uma chave pública e uma chave privada .

- Chave Pública: É como um cadeado aberto que você pode distribuir para qualquer pessoa. Qualquer pessoa que queira escrever para você usa o seu cadeado para fechar a mensagem.

- Chave Privada: É a única chave verdadeira capaz de abrir esse cadeado. Essa chave nunca sai do seu dispositivo e é guardada com zelo pelo sistema operacional.

Ao enviar uma mensagem, seu telefone usa o "cadeado" (chave pública) do destinatário para selar o texto. Durante o trajeto pela internet e pelos servidores da empresa, a mensagem viaja fechada. Ninguém, nem mesmo a empresa que gerencia os servidores, possui a chave para abri-la. Somente quando chega ao telefone do seu amigo, a chave privada dele desbloqueia e revela o texto original.

O problema dos metadados: o que permanece oculto

Mesmo usando criptografia de ponta a ponta , os metadados da comunicação não são ocultados. Esses dados incluem o horário da mensagem, os endereços IP e a identidade dos interlocutores, fornecendo um panorama detalhado dos seus hábitos sem revelar o texto.

Os metadados são o verdadeiro tesouro da era digital. Se o conteúdo da mensagem diz o que você está dizendo, os metadados dizem quem você é e o que você faz . Saber que você ligou para um centro de oncologia às 2 da manhã e falou por 45 minutos revela uma informação extremamente sensível, mesmo que ninguém tenha ouvido uma única palavra da conversa.

As forças de segurança e as agências de inteligência muitas vezes não precisam decifrar as mensagens; elas se limitam a analisar os metadados para mapear redes de contatos, hábitos e localizações geográficas. É por isso que a privacidade total exige ferramentas adicionais, como o uso de VPNs ou redes descentralizadas, para ofuscar também os rastros de conexão.

Quais aplicativos de mensagens realmente usam criptografia de ponta a ponta (E2EE)?

Nem todos os aplicativos implementam a criptografia de ponta a ponta da mesma forma. O Signal oferece-a por padrão com máxima privacidade, o WhatsApp usa-a para mensagens , mas coleta metadados, enquanto o Telegram só a exige em chats secretos, deixando os chats normais em seus servidores.

Há muita confusão sobre quais aplicativos oferecem segurança real. Vamos analisar as três plataformas mais populares para entender as diferenças estruturais:

| Aplicação | E2EE por padrão? | Gerenciamento de Metadados | Código Aberto |

|---|---|---|---|

| Sinal | Sim, sempre ativa. | Mínima (apenas data de registro) | Sim (Cliente e Servidor) |

| Sim, sempre ativa. | Elevado (partilhado com o ecossistema Meta) | Não | |

| Telegram | Não (somente em "Chats Secretos") | Mídia (salva em servidores na nuvem) | Parcial (Somente Cliente) |

De acordo com a documentação oficial do Signal , o seu protocolo de código aberto é considerado o padrão ouro da segurança cibernética. O WhatsApp utiliza o mesmo protocolo do Signal para criptografar mensagens, mas, por ser propriedade da Meta, coleta uma grande quantidade de metadados para fins analíticos e comerciais. O Telegram , ao contrário da crença popular, salva as conversas padrão em texto simples (ou melhor, criptografadas, mas com as chaves em posse do próprio Telegram) nos seus servidores na nuvem, tornando a criptografia de ponta a ponta (E2EE) uma opção puramente manual e não predefinida.

Quando a criptografia não é suficiente

Confiar apenas na criptografia de ponta a ponta não é suficiente se o próprio dispositivo estiver comprometido . Malware, capturas de tela não autorizadas, backups na nuvem não criptografados ou roubo físico do smartphone podem expor suas mensagens antes que sejam criptografadas ou depois de serem descriptografadas.

A segurança de um sistema informático é tão forte quanto o seu elo mais fraco. Na criptografia, os elos fracos são os "pontos de extremidade", ou seja, o seu telemóvel e o de quem recebe a mensagem. Se o seu sistema operativo estiver infetado com um spyware, este pode ler o ecrã ou registar as teclas premidas antes de a aplicação aplicar a criptografia.

Além disso, um erro comum é ativar os backups na nuvem (como Google Drive ou iCloud) sem habilitar a criptografia avançada para os próprios backups. Nesse cenário, as chaves de descriptografia são salvas na nuvem, permitindo que qualquer pessoa com acesso à sua conta leia todo o histórico de conversas.

Estudo de Caso Real: O Spyware Pegasus

Em 2019, veio à tona que o software espião Pegasus, desenvolvido pela empresa NSO Group, foi usado para infectar os smartphones de jornalistas e ativistas em todo o mundo. Explorando vulnerabilidades "zero-day", o Pegasus obtinha acesso root aos dispositivos. Isso permitia aos atacantes ler mensagens do WhatsApp e Signal diretamente da tela das vítimas, contornando completamente a criptografia de ponta a ponta, pois os dados eram interceptados após serem legitimamente decifrados pelo próprio dispositivo.

Conclusões

Em resumo, a criptografia de ponta a ponta é uma ferramenta fundamental para a segurança cibernética, mas não é uma varinha mágica. Compreender suas limitações e proteger seus dispositivos é essencial para garantir uma verdadeira privacidade digital no mundo moderno.

Vimos como a troca de chaves públicas e privadas protege o conteúdo das nossas conversas de olhares indiscretos, mas também desmascaramos a ilusão do anonimato absoluto. Os metadados contam a nossa história silenciosamente, e as diferenças arquitetónicas entre aplicações como Signal, WhatsApp e Telegram demonstram que nem todos os cadeados verdes oferecem o mesmo nível de garantia.

Para uma segurança completa, é vital combinar o uso de aplicativos seguros com boas práticas de higiene digital: manter os sistemas operacionais atualizados, evitar links suspeitos e desativar backups em nuvem não protegidos. Somente adotando uma abordagem holística você poderá retomar o controle total de suas comunicações pessoais e profissionais.

Perguntas frequentes

O Signal representa o padrão mais elevado em segurança cibernética, pois oferece criptografia por padrão e minimiza a coleta de dados pessoais. O WhatsApp protege as mensagens por padrão, mas compartilha muitas informações adicionais com seu ecossistema empresarial, enquanto o Telegram exige a ativação manual de chats secretos para obter proteção real.

Os metadados são os rastros digitais que indicam com quem você se comunica, de qual localização geográfica, a que horas e por quanto tempo, mantendo o texto da conversa oculto. Essas informações contextuais permitem que empresas e agências governamentais criem perfis dos seus hábitos com extrema precisão e mapeiem sua rede de contatos sem precisar decifrar nenhuma mensagem.

A criptografia protege os dados apenas durante o seu trânsito pela internet, entre o dispositivo do remetente e o do destinatário. Se o seu smartphone for infetado por um spyware ou for roubado fisicamente, os criminosos podem ler as conversas diretamente do ecrã antes que sejam bloqueadas ou logo após serem desbloqueadas pelo sistema operativo.

Para evitar que as conversas sejam lidas por estranhos, é absolutamente fundamental ativar a criptografia avançada também para os arquivos salvos em serviços de nuvem externos. Sem essa precaução específica, as chaves de desbloqueio são mantidas em texto simples nos servidores do provedor, tornando completamente inútil a proteção aplicada originalmente pelo software de mensagens durante a fase de envio.

O mecanismo de segurança baseia-se em dois elementos digitais complementares gerados automaticamente pelo dispositivo de cada utilizador. A chave pública funciona como um cadeado aberto que qualquer pessoa pode usar para selar um texto, enquanto a chave privada permanece sempre oculta no telemóvel do destinatário e representa a única ferramenta matemática capaz de desbloquear e revelar o conteúdo original.

Ainda tem dúvidas sobre Criptografia de ponta a ponta: o que é, como funciona e quais aplicativos realmente a utilizam?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Fontes e Aprofundamento

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.