Itália é um país único, onde a cultura da praça e da convivialidade se transferiu quase inteiramente para o mundo digital. Com mais de 43 milhões de utilizadores ativos nas redes sociais, a nossa nação demonstra um apego profundo à partilha: adoramos mostrar as férias em Salento, os jantares em família e as conquistas dos nossos filhos. No entanto, esta propensão natural para a abertura, típica da cultura mediterrânica, colide hoje com uma realidade informática cada vez mais hostil. Os dados recentes do relatório Clusit pintam um cenário preocupante, com Itália a sofrer uma percentagem de ataques informáticos desproporcional em relação à sua população global.

A segurança online já não é uma questão técnica reservada a especialistas em informática, mas sim uma competência de vida essencial, tal como fechar a porta de casa à chave. Muitas vezes, percebemos o nosso perfil do Facebook ou Instagram como um álbum de fotografias privado, esquecendo-nos de que reside em servidores globais, potencialmente acessíveis a qualquer pessoa que tenha as chaves certas. A distinção entre vida privada e pública tornou-se ténue, e os cibercriminosos exploram precisamente esta zona cinzenta para se infiltrarem nas nossas vidas digitais. Proteger a própria conta significa proteger a própria identidade, as relações e, em muitos casos, também as finanças.

Neste guia, exploraremos as estratégias mais eficazes para blindar a sua presença online, equilibrando o nosso desejo de inovação e conexão com a prudência necessária. Analisaremos como as tradições sociais italianas influenciam o nosso comportamento online e como podemos adaptar os nossos hábitos para navegar em segurança em 2025. Não se trata de deixar de partilhar, mas de o fazer com consciência, utilizando as ferramentas certas para garantir que as nossas memórias continuem a ser um prazer e não se tornem um risco.

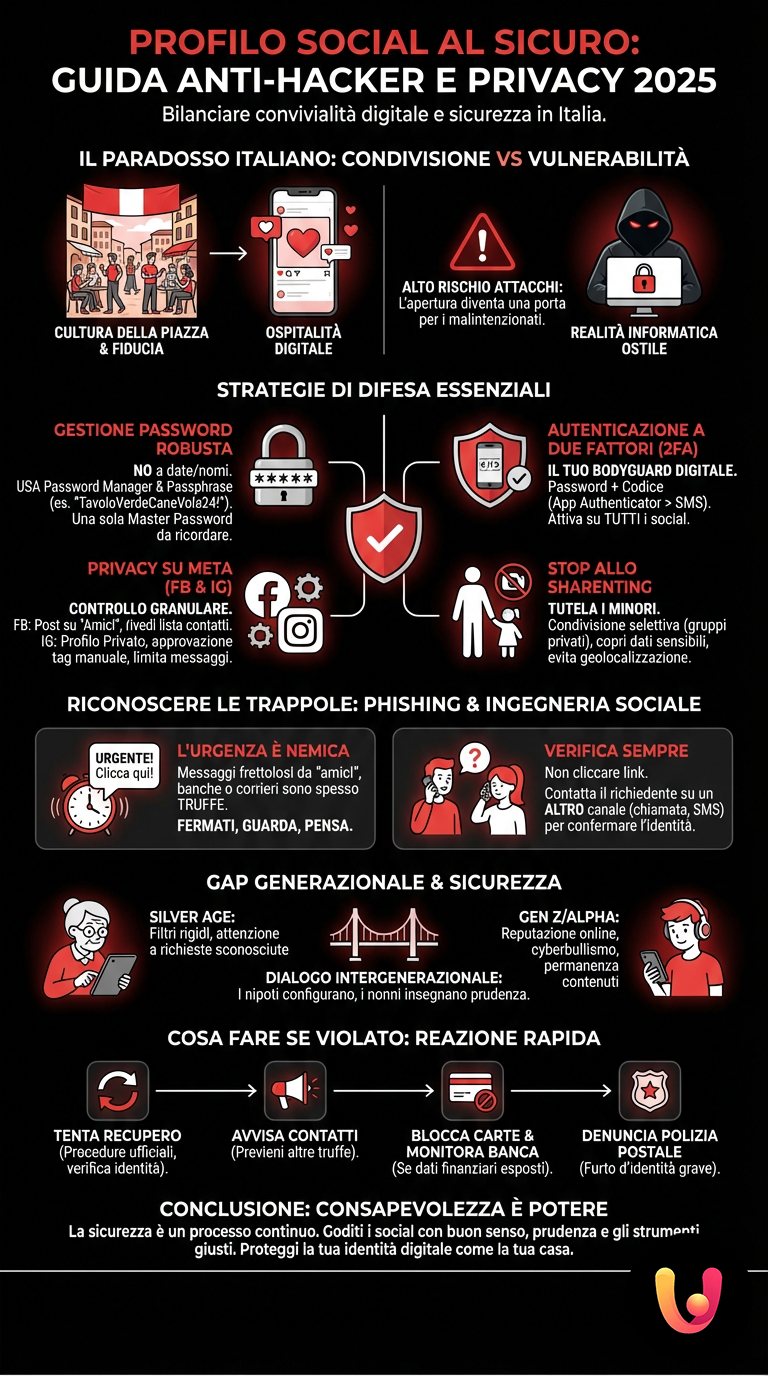

O Paradoxo Italiano: Partilha e Vulnerabilidade

A cultura italiana baseia-se na confiança e na relação interpessoal. Transferir estes valores para as redes sociais, no entanto, expõe a riscos específicos. O conceito de “amizade” em plataformas como o Facebook é muito diferente do real, e, no entanto, tendemos a tratar os contactos digitais com a mesma abertura que reservaríamos a um conhecido no café. Esta atitude, definida pelos especialistas como o “paradoxo da privacidade”, vê os utilizadores preocuparem-se teoricamente com os seus dados, mas comportarem-se de forma arriscada na prática diária.

A segurança informática em Itália não é apenas um problema tecnológico, mas cultural: a nossa hospitalidade digital é, muitas vezes, a porta de entrada para os mal-intencionados.

As estatísticas indicam que o roubo de identidade e a “engenharia social” estão em nítido aumento na península. Os burlões estudam os perfis, analisam os hábitos familiares e criam armadilhas à medida. Saber que está de férias porque publicou uma história em tempo real, ou conhecer o nome do seu animal de estimação (muitas vezes usado como palavra-passe), fornece aos criminosos a munição necessária para atacar. O desafio é manter a nossa identidade cultural acolhedora sem nos tornarmos alvos fáceis.

Gestão de Palavras-passe: Para Além do Nome do Gato

Parece um conselho banal, no entanto, a fraqueza das credenciais de acesso continua a ser a principal causa de violações de contas em Itália. Muitos utilizadores ainda usam palavras-passe baseadas em datas de nascimento, nomes de filhos ou equipas de futebol, muitas vezes repetidas em várias plataformas. Este hábito, enraizado na necessidade de recordar facilmente as chaves de acesso, é o primeiro presente que damos aos hackers. Em 2025, a gestão de palavras-passe deve evoluir para sistemas mais robustos e menos mnemónicos.

A utilização de um gestor de palavras-passe (password manager) é agora imprescindível. Estas ferramentas permitem gerar códigos complexos e únicos para cada site, exigindo que o utilizador se lembre de apenas uma “palavra-passe mestra”. Além disso, é fundamental compreender que a palavra-passe por si só já não é suficiente. Os sistemas de ataque automatizados podem testar milhões de combinações em poucos segundos, tornando vulnerável até mesmo uma chave alfanumérica de complexidade média se não for suportada por outros níveis de defesa.

Para aprofundar como proteger o acesso aos seus dados e à navegação, é útil consultar recursos dedicados como o guia completo de VPN e privacidade para navegar em segurança, que explica como proteger a sua ligação na raiz.

Autenticação de Dois Fatores: O Seu Guarda-costas Digital

A Autenticação de Dois Fatores (2FA) representa a barreira mais eficaz contra acessos indesejados. O princípio é simples: para entrar, não basta saber “o que sabe” (a palavra-passe), mas também é preciso ter “o que possui” (o seu smartphone). Ativar a 2FA em todas as redes sociais reduz drasticamente o risco de roubo da conta, pois um hacker, mesmo que tenha a sua palavra-passe, não conseguirá ultrapassar o segundo controlo.

Existem vários métodos para receber o segundo código: SMS, e-mail ou aplicações de autenticação. Em Itália, o uso de SMS ainda é muito difundido, mas os especialistas aconselham a transição para aplicações geradoras de códigos (como o Google Authenticator ou o Microsoft Authenticator) ou para chaves de segurança físicas. Os SMS, de facto, podem ser intercetados através de técnicas avançadas como o “SIM swapping”, uma burla em crescimento no nosso país que visa duplicar o número de telemóvel da vítima.

Para quem utiliza plataformas de mensagens também para trabalho, a segurança do acesso é ainda mais crítica. Uma gestão cuidadosa das credenciais é explicada em detalhe no guia para blindar as suas conversas com palavra-passe no WhatsApp Web.

Privacidade na Meta: Facebook e Instagram à Prova de Intrusos

As plataformas do grupo Meta são as mais utilizadas em Itália e oferecem ferramentas de controlo granular que são muitas vezes ignoradas. No Facebook, o controlo do público das publicações é essencial: definir a visibilidade padrão para “Amigos” em vez de “Público” limita a exposição de dados pessoais. É também vital rever a lista de amigos periodicamente, removendo perfis que não reconhece ou com os quais já não tem contactos reais, pois podem ter sido comprometidos ou vendidos.

No Instagram, a distinção entre conta pública e privada é a primeira linha de defesa. Para quem deseja manter um perfil público, talvez por aspirações de influencer ou negócio, é fundamental gerir com atenção as “Histórias” e as etiquetas. Configurar a aprovação manual das etiquetas impede que conteúdo indesejado ou spam apareça no seu perfil. Além disso, limitar quem pode enviar mensagens diretas ou comentar ajuda a prevenir o cyberbullying e as tentativas de phishing direcionado.

Para uma configuração ideal destas plataformas, sugerimos que siga os passos ilustrados no guia prático anti-hacker para a segurança do Facebook e Instagram.

O Fenómeno do Sharenting e os Menores Online

Um tema quente no contexto italiano é o “sharenting”, ou seja, a partilha constante de fotos e vídeos dos próprios filhos por parte dos pais. Embora feito com orgulho e afeto, este comportamento cria uma pegada digital para o menor antes mesmo que ele possa consentir. As fotos publicadas hoje podem ser utilizadas no futuro para roubo de identidade, burlas ou, nos piores casos, acabar em circuitos ilegais. A tradição de partilhar os momentos de crescimento com a família alargada deve colidir com a necessidade de proteção.

A solução não é necessariamente o silêncio digital, mas a partilha seletiva. Utilizar grupos privados no WhatsApp ou álbuns partilhados com acesso limitado apenas a parentes próximos é um compromisso que respeita o desejo de partilha, reduzindo os riscos. É também importante cobrir detalhes sensíveis nas fotos, como emblemas escolares ou locais frequentados habitualmente, para evitar a geolocalização das rotinas diárias dos menores.

Phishing e Engenharia Social: Reconhecer as Armadilhas

Os ataques informáticos em 2025 são cada vez menos técnicos e cada vez mais psicológicos. O phishing evoluiu: já não recebemos apenas e-mails com erros gramaticais de supostos príncipes herdeiros, mas mensagens que parecem vir de transportadoras nacionais, da Segurança Social ou do nosso banco. Nas redes sociais, a burla corre via chat: um amigo (cujo perfil foi clonado ou invadido) pede-nos um favor urgente, um pequeno empréstimo ou para clicar num link para votar nele num concurso.

Pare, observe, pense. A urgência é a melhor amiga do burlão: se uma mensagem o apressa, é quase certamente uma armadilha.

A engenharia social explora a nossa educação e a nossa disponibilidade para ajudar. Em Itália, recusar ajuda a um amigo parece rude, e é nesta alavanca emocional que os criminosos se apoiam. Verificar sempre a identidade do solicitante através de outro canal (uma chamada telefónica, um SMS tradicional) é a única forma de desmascarar o engano. Nunca insira as suas credenciais em páginas abertas através de links recebidos no chat, mesmo que o grafismo pareça idêntico ao oficial da rede social.

Também as aplicações de mensagens exigem atenção especial para evitar que olhos indiscretos leiam as nossas conversas, como aprofundado no artigo sobre o WhatsApp Web em modo anónimo e os segredos para a sua privacidade.

Tradição vs. Inovação: O Fosso Geracional

Itália apresenta um forte fosso digital entre as gerações, que se reflete no uso das redes sociais. Por um lado, temos a “Idade de Prata”, os maiores de 60 anos que abraçaram o Facebook para reencontrar antigos colegas de escola, muitas vezes sem uma perceção real dos riscos da privacidade. Por outro, a Geração Z e a Geração Alfa vivem no TikTok e em plataformas efémeras, onde o risco não é tanto o roubo de dados bancários, mas a exposição a conteúdos nocivos e o cyberbullying.

A segurança do perfil deve, portanto, ser adaptada de acordo com a idade. Para os mais velhos, é crucial definir filtros rígidos na receção de pedidos de amizade e mensagens de desconhecidos. Para os mais jovens, a educação deve focar-se na reputação online e na permanência dos conteúdos digitais: o que é publicado hoje pode influenciar uma entrevista de emprego daqui a dez anos. O diálogo intergeracional na família torna-se uma ferramenta de defesa: os netos podem configurar a privacidade dos avós, e os avós podem ensinar a prudência e o valor da privacidade.

O Que Fazer se o Seu Perfil for Violado

Apesar de todas as precauções, a violação de uma conta pode acontecer. A rapidez de reação é fundamental para limitar os danos. O primeiro passo é tentar recuperar o acesso através dos procedimentos oficiais de “palavra-passe esquecida” ou “conta comprometida” fornecidos pela plataforma. Se o hacker mudou o e-mail e o número de telemóvel associados, será necessário utilizar os procedimentos de verificação de identidade, que muitas vezes exigem o envio de um documento ou o reconhecimento facial.

Simultaneamente, é vital avisar a sua rede de contactos. Uma publicação noutras redes sociais ou mensagens diretas aos amigos mais próximos podem evitar que também eles caiam nas armadilhas enviadas a partir do seu perfil comprometido. Se a conta continha dados sensíveis ou estava ligada a métodos de pagamento, é necessário bloquear os cartões de crédito e monitorizar os movimentos bancários. Por fim, uma denúncia às autoridades competentes é aconselhada, especialmente em casos de roubo de identidade grave ou extorsão.

Para quem se encontra a ter de gerir a perda de dados ou contactos após um ataque, pode ser útil consultar o guia para a sincronização e recuperação da lista de contactos.

Em Resumo (TL;DR)

Descubra as estratégias fundamentais para blindar a privacidade das suas contas sociais e prevenir roubos de identidade ou acessos indesejados.

Descubra como configurar as definições de visibilidade e proteger as suas contas contra roubos de identidade e acessos não autorizados.

Aprenda a configurar as definições de visibilidade para prevenir roubos de identidade e acessos não autorizados.

Conclusões

Proteger o seu perfil social no contexto italiano e europeu de 2025 exige um equilíbrio dinâmico entre a nossa inclinação natural para a socialização e a consciência dos riscos tecnológicos. Não devemos renunciar à beleza de partilhar um pôr do sol ou um sucesso profissional, mas devemos aprender a fazê-lo dentro de um perímetro de segurança que nós mesmos definimos e controlamos. A tecnologia avança rapidamente, mas o bom senso e a prudência continuam a ser os antivírus mais poderosos à nossa disposição.

Adotar a autenticação de dois fatores, escolher palavras-passe complexas e desconfiar de pedidos urgentes não são atos de paranoia, mas gestos de cuidado para com a própria identidade digital. Num mundo hiperconectado, a verdadeira inovação está em saber gerir a própria privacidade com a mesma atenção com que gerimos a nossa vida real, protegendo o que realmente importa sem nos fecharmos numa torre de marfim. A segurança é um processo contínuo, não um produto final: manter-se informado e vigilante é a única forma de desfrutar do melhor das redes sociais sem sofrer as suas consequências negativas.

Perguntas frequentes

Verifique a secção “Atividade de início de sessão” ou “Dispositivos ligados” nas definições de segurança. Se notar dispositivos desconhecidos ou localizações geográficas invulgares, termine a sessão nesses dispositivos imediatamente e altere a palavra-passe.

Absolutamente. É a barreira mais eficaz contra o roubo de contas. Mesmo que um hacker adivinhe a sua palavra-passe, não conseguirá entrar sem o código temporário gerado pelo seu smartphone.

Nunca clique nos links contidos na mensagem. Contacte o amigo através de outro canal (ex: chamada telefónica ou WhatsApp) para verificar se foi realmente ele quem a enviou; muito provavelmente, o perfil dele foi violado.

Sim, o fenómeno do “sharenting” expõe os menores a riscos de privacidade e segurança. Se decidir fazê-lo, certifique-se de que o perfil é privado, limite a visibilidade apenas a amigos de confiança e evite mostrar detalhes sensíveis como escolas ou locais frequentados habitualmente.

Use uma “passphrase” em vez de uma única palavra: uma frase composta por 4-5 palavras não relacionadas entre si (ex: “MesaVerdeCãoVoa24!”). É muito mais difícil de adivinhar por um computador, mas mais fácil de memorizar para si.

Ainda tem dúvidas sobre Perfil Social Seguro: Guia Anti-Hacker e de Privacidade 2025?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.