Vivemos num mundo hiperconectado, onde a comunicação instantânea é agora imprescindível. Todos os dias utilizamos ferramentas digitais para trocar mensagens, partilhar informações e interagir em tempo real. Mas nos bastidores destas interações escondem-se tecnologias complexas que muitas vezes ignoramos, algumas das quais podem ser utilizadas também para fins menos nobres. Uma delas é a ping call, um mecanismo aparentemente simples mas fundamental para o funcionamento de muitas aplicações que usamos diariamente, mas que pode esconder também armadilhas.

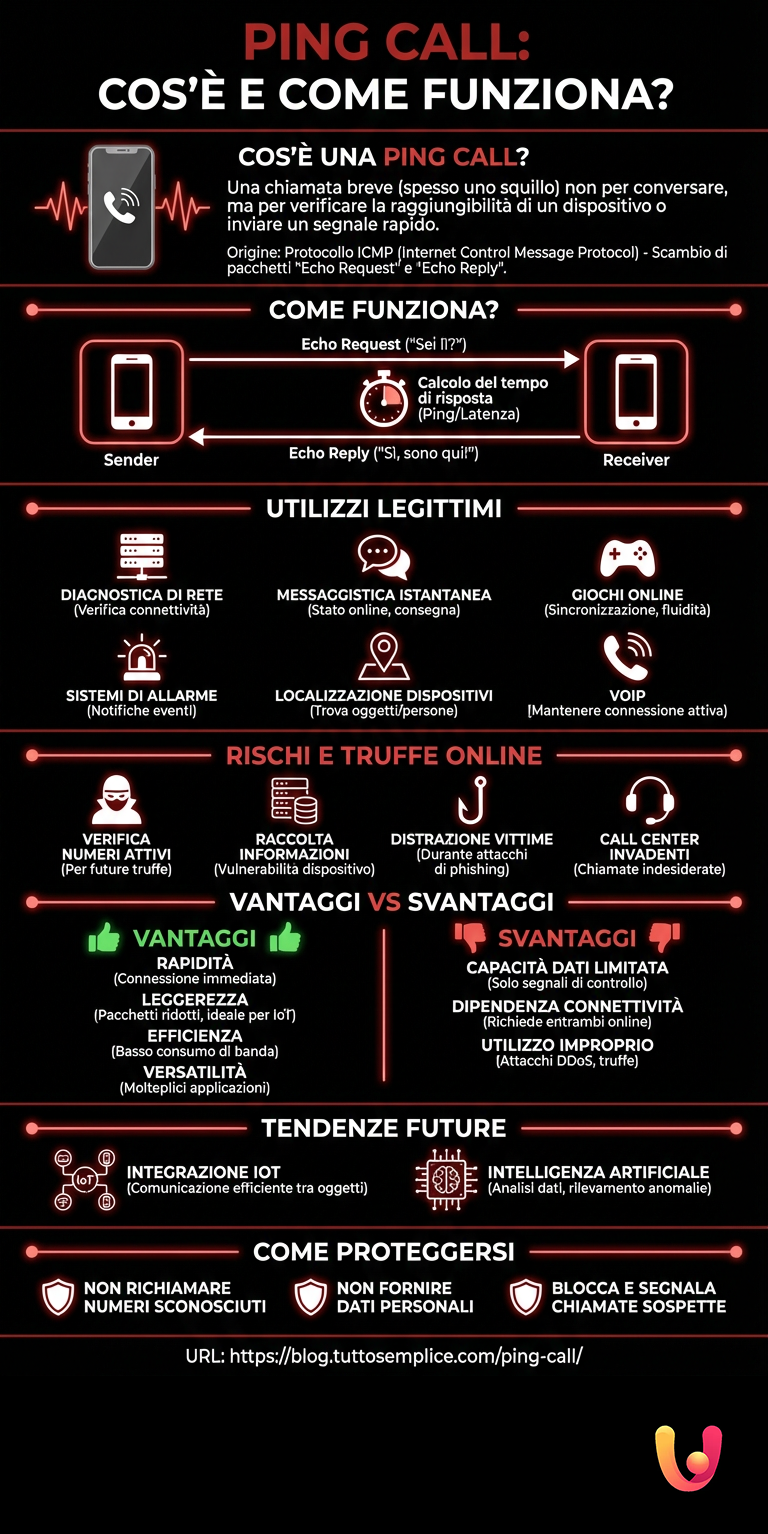

Talvez já tenha ouvido falar de ping call em relação a videojogos online ou sistemas de alarme, ou talvez tenha recebido uma chamada suspeita que tocou apenas uma vez antes de ser interrompida. Sabe verdadeiramente do que se trata? Neste artigo, guiá-lo-emos à descoberta desta ferramenta versátil, revelando os seus segredos, as suas múltiplas aplicações e também os seus lados obscuros. Exploraremos as origens da ping call no protocolo ICMP, o seu papel crucial no diagnóstico de rede e a sua evolução em âmbitos como a mensagens instantâneas, os jogos online e os sistemas de alarme. Mas não ficaremos por aqui: analisaremos também como as ping calls são utilizadas pelos burlões para verificar números de telefone ativos, recolher informações e até distrair as vítimas durante ataques de phishing ou roubo de identidade.

Descobrirá como um simples pedido de “echo” pode ser utilizado para verificar a conectividade de um dispositivo, medir a latência de uma rede e até localizar pessoas ou objetos perdidos. Analisaremos as vantagens e as desvantagensda ping call, comparando-a com outros tipos de chamadas como as de voz e as videochamadas. Por fim, ofereceremos um olhar sobre o futuro, explorando as tendências e os desenvolvimentos que poderão tornar a ping call ainda mais importante na era da Internet das Coisas e da inteligência artificial, mas também as possíveis ameaças que poderão derivar da sua utilização indevida.

Prepare-se para mergulhar no mundo fascinante da ping call, uma pequena mas poderosa ferramenta que contribui para tornar possível a comunicação digital como a conhecemos hoje, mas que pode esconder também perigos. Continue a ler para descobrir tudo o que há para saber sobre esta tecnologia, sobre como influencia a sua experiência online e como proteger-se dos seus potenciais perigos.

O Que É uma Ping Call?

Uma ping call é uma tipologia de chamada que se distingue das tradicionais chamadas de voz pela sua função primária: não se destina a estabelecer uma conversa, mas a verificar a acessibilidade de um dispositivo ou a enviar um sinal rápido. Na prática, é como um “toque” breve enviado a um dispositivo, o qual responde confirmando a sua presença e a sua capacidade de receber comunicações.

A origem da ping call reside no protocolo ICMP (Internet Control Message Protocol), um elemento fundamental do conjunto de protocolos da Internet. O ICMP gere as mensagens de controlo e os erros de comunicação, e a ping call aproveita precisamente este protocolo para enviar um pacote de dados, chamado “echo request”, a um dispositivo específico. Se o dispositivo estiver ativo e acessível, responde com outro pacote ICMP, chamado “echo reply”. Esta troca de pacotes permite verificar a conectividade do dispositivo e medir o seu tempo de resposta, conhecido como “ping”.

Exemplos de Utilização

As ping calls encontram aplicação em diversos contextos, entre os quais:

- Verificação da conectividade: Os administradores de rede utilizam as ping calls para monitorizar o estado dos dispositivos conectados e identificar eventuais problemas de rede. Por exemplo, um administrador pode enviar uma ping call a um servidor para garantir que este esteja online e responda corretamente aos pedidos.

- Mensagens instantâneas: Algumas aplicações de mensagens utilizam as ping calls para assinalar a presença online dos utilizadores e a entrega das mensagens. Desta forma, é possível saber se um contacto está disponível para receber mensagens sem ter de esperar por uma resposta explícita.

- Jogos online: Nos videojogos multijogador, as ping calls são utilizadas para sincronizar os jogadores e garantir uma experiência de jogo fluida. Medindo o tempo de resposta dos jogadores, o sistema pode adaptar a jogabilidade para compensar eventuais atrasos de rede e garantir uma experiência de jogo justa e envolvente.

- Sistemas de alarme: Em alguns sistemas de segurança, as ping calls são utilizadas para enviar notificações em caso de eventos específicos, como a abertura de uma porta ou a deteção de um movimento. Desta forma, é possível receber avisos em tempo real e intervir prontamente em caso de necessidade.

- Localização de dispositivos: As ping calls podem ser utilizadas para localizar dispositivos perdidos ou roubados. Aplicações como Findmykids ou Life360 aproveitam esta tecnologia para monitorizar a posição em tempo real de pessoas ou objetos.

- VoIP (Voice over IP): As ping calls são utilizadas nas aplicações VoIP para manter ativa a ligação entre dois dispositivos e prevenir os timeouts do NAT (Network Address Translation). Enviando periodicamente ping calls, os dispositivos assinalam a sua presença e mantêm aberta a comunicação, permitindo uma transmissão fluida da voz durante as chamadas.

Como Funciona uma Ping Call?

O funcionamento de uma ping call pode ser explicado de forma simples, embora se baseie em mecanismos técnicos complexos. Para compreender plenamente o processo, imaginemos uma analogia com o envio de uma carta.

Quando se efetua uma ping call, o dispositivo remetente envia um pacote ICMP “echo request” ao dispositivo de destino. Este pacote é como uma carta que contém uma mensagem muito simples: “Estás aí?”. O dispositivo de destino, ao receber o pacote, verifica a sua integridade, como se estivesse a controlar se a carta não foi danificada durante o transporte. Se tudo estiver correto, gera um pacote ICMP “echo reply” que é enviado ao remetente, como uma resposta que diz “Sim, estou aqui!”.

Descrição do Processo Técnico

A nível técnico, o processo de uma ping call pode ser subdividido nestes passos:

- Envio do echo request: O dispositivo remetente cria um pacote ICMP “echo request” contendo o endereço IP do remetente, o endereço IP do destinatário e um número de sequência. Este pacote é enviado através da rede para o dispositivo de destino.

- Receção do echo request: O dispositivo de destino recebe o pacote “echo request” e verifica a sua integridade. Se o pacote for válido, o dispositivo procede à criação de um pacote de resposta.

- Criação do echo reply: O dispositivo de destino cria um pacote ICMP “echo reply” que contém o endereço IP do remetente, o endereço IP do destinatário e o mesmo número de sequência do pacote “echo request”.

- Envio do echo reply: O dispositivo de destino envia o pacote “echo reply” ao dispositivo remetente através da rede.

- Receção do echo reply: O dispositivo remetente recebe o pacote “echo reply” e verifica se o número de sequência corresponde ao do pacote “echo request” enviado anteriormente. Desta forma, assegura-se de que a resposta provém efetivamente do dispositivo de destino.

- Cálculo do tempo de resposta: O dispositivo remetente calcula o tempo decorrido entre o envio do pacote “echo request” e a receção do pacote “echo reply”. Este tempo, medido em milissegundos, representa o “ping” e indica a latência da ligação entre os dois dispositivos.

Protocolos e Tecnologias Envolvidas

Além do ICMP, outros protocolos e tecnologias estão envolvidos no processo de uma ping call:

- IP (Internet Protocol): O IP é responsável pelo endereçamento dos pacotes de dados através da rede. Cada dispositivo ligado à Internet tem um endereço IP único que permite identificá-lo e endereçar corretamente os pacotes.

- ARP (Address Resolution Protocol): O ARP é utilizado para traduzir os endereços IP em endereços MAC (Media Access Control). Os endereços MAC são identificadores únicos atribuídos a nível de hardware às placas de rede dos dispositivos. O ARP permite identificar o endereço MAC do dispositivo de destino a partir do seu endereço IP, permitindo o envio do pacote “echo request” ao dispositivo correto.

Vantagens e Desvantagens da Ping Call

Como qualquer tecnologia, a ping call apresenta vantagens e desvantagens que é importante considerar.

Análise dos Prós e Contras

Vantagens:

- Rapidez: As ping calls são extremamente rápidas, permitindo estabelecer uma ligação em tempos muito curtos. Isto torna-as ideais para aplicações que requerem uma resposta imediata, como a monitorização de sistemas em tempo real.

- Leveza: Os pacotes ICMP utilizados nas ping calls são de dimensões reduzidas, o que as torna ideais para dispositivos com recursos limitados, como sensores ou dispositivos IoT.

- Eficiência: As ping calls consomem pouca largura de banda, o que as torna adequadas também para ligações lentas ou instáveis. Isto é particularmente importante em contextos onde a largura de banda é limitada, como as redes móveis ou as ligações por satélite.

- Versatilidade: As ping calls podem ser utilizadas em diversos contextos, desde a verificação da conectividade até às mensagens instantâneas, demonstrando a sua flexibilidade e adaptabilidade a diferentes necessidades.

Desvantagens:

- Capacidade limitada de transmissão de dados: As ping calls não são concebidas para transmitir grandes quantidades de dados. O seu objetivo principal é enviar um sinal de controlo, não transferir informações complexas.

- Dependência da conectividade: Para que uma ping call tenha sucesso, é necessário que ambos os dispositivos estejam ligados à rede e acessíveis. Se um dos dois dispositivos estiver offline ou incontactável, a ping call falhará.

- Possível utilização indevida: Em alguns casos, as ping calls podem ser utilizadas para fins maliciosos, como ataques DDoS (Denial of Service). Num ataque DDoS, um agressor envia um número elevado de ping calls a um dispositivo alvo, sobrecarregando os seus recursos e tornando-o inacessível aos utilizadores legítimos.

Ping Call e Burlas Online

Além das utilizações legítimas, as ping calls podem ser exploradas também para fins maliciosos, como as burlas online. Os burlões utilizam as ping calls por diversos motivos:

- Verificar números de telefone ativos: Enviando uma ping call, os burlões podem identificar os números de telefone ativos e criar listas de potenciais vítimas para futuras fraudes.

- Recolher informações: Algumas ping calls podem ser utilizadas para recolher informações sobre os dispositivos, como o tipo de sistema operativo ou a versão do software instalado. Estas informações podem ser utilizadas para identificar vulnerabilidades e lançar ataques direcionados.

- Distrair as vítimas: Os burlões podem utilizar as ping calls como diversão para distrair as vítimas enquanto executam outras fraudes, como o phishing ou o roubo de identidade. Por exemplo, um burlão poderia enviar uma ping call para distrair a vítima enquanto tenta aceder à sua conta bancária online.

Call Centers Intrusivos

As ping calls são frequentemente utilizadas também pelos call centers intrusivos para contactar potenciais clientes. Estas chamadas, muitas vezes indesejadas, podem ser incómodas e interromper as atividades diárias. Em alguns casos, os call centers intrusivos utilizam técnicas agressivas de venda ou tentam obter informações pessoais através de enganos.

É importante estar ciente destas utilizações indevidas das ping calls e adotar medidas para se proteger das burlas. Não atenda chamadas provenientes de números desconhecidos e não forneça informações pessoais a interlocutores não verificados. Se receber uma ping call suspeita, é aconselhável bloquear o número e denunciar o sucedido às autoridades competentes.

Ping Call vs. Outros Tipos de Chamadas

É fundamental distinguir a ping call de outros tipos de chamadas, como as chamadas de voz tradicionais e as videochamadas. Enquanto estas últimas são concebidas para a comunicação interativa entre pessoas, a ping call tem um objetivo principalmente de diagnóstico.

Comparação com Chamadas de Voz e Videochamadas

| Tipo de Chamada | Objetivo | Protocolo | Características | Qualidade do serviço | Segurança | Capacidade de transmissão de dados |

|---|---|---|---|---|---|---|

| Ping Call | Verificação de conectividade, envio de sinais | ICMP | Rápida, leve, baixo consumo de banda | Não aplicável | Baixa | Muito limitada |

| Chamada de Voz | Conversa áudio | VoIP (Voice over IP) | Transmissão de voz em tempo real | Variável consoante o codec e a rede | Variável consoante o protocolo | Limitada ao áudio |

| Videochamada | Conversa áudio e vídeo | VoIP, protocolos de streaming de vídeo | Transmissão de áudio e vídeo em tempo real | Variável consoante o codec, a rede e a largura de banda | Variável consoante o protocolo | Elevada, inclui áudio e vídeo |

Tendências e Desenvolvimentos Futuros

A tecnologia ping call está em contínua evolução, com novas aplicações e desenvolvimentos no horizonte.

Previsões e Inovações

Prevê-se que as ping calls sejam cada vez mais integradas em dispositivos e aplicações IoT (Internet of Things), permitindo uma comunicação eficiente e de baixo consumo energético entre objetos conectados. Por exemplo, um frigorífico inteligente poderia utilizar as ping calls para assinalar a necessidade de comprar leite ou um sensor de temperatura poderia enviar uma ping call para avisar de uma anomalia. Além disso, a utilização da inteligência artificial e do machine learning poderia melhorar a eficácia das ping calls, permitindo analisar os dados de resposta e identificar anomalias ou potenciais problemas. Por exemplo, um sistema de monitorização de rede baseado em inteligência artificial poderia utilizar as ping calls para identificar automaticamente os dispositivos que apresentam problemas de conectividade ou desempenho .

Em Resumo (TL;DR)

A ping call é um tipo de chamada que serve para verificar a conectividade de um dispositivo ou enviar um sinal rápido.

Baseia-se no envio de pacotes ICMP e permite medir o tempo de resposta (ping).

Encontra aplicação em diversos âmbitos, como a monitorização de rede, as mensagens, os sistemas de alarme e as aplicações VoIP.

Conclusões

A ping call, embora muitas vezes negligenciada, representa uma ferramenta de comunicação versátil e eficiente com um papel fundamental no panorama digital atual. A sua capacidade de estabelecer ligações rápidas e leves torna-a ideal para diversas aplicações, desde a verificação da conectividade à monitorização de dispositivos, passando pelas mensagens instantâneas e os sistemas de alarme. Com o avanço da tecnologia, é provável que as ping calls encontrem novas e inovadoras aplicações, contribuindo para tornar a comunicação digital cada vez mais abrangente e interconectada. A evolução das ping calls está estritamente ligada ao desenvolvimento da Internet of Things (IoT) e à integração de tecnologias como a inteligência artificial e o machine learning. Estas inovações prometem melhorar ainda mais a eficiência e a fiabilidade das ping calls, abrindo novas possibilidades em setores como a domótica, a indústria 4.0 e a telemedicina.

No entanto, é fundamental estar ciente do lado obscuro das ping calls. Como vimos, esta tecnologia pode ser explorada por mal-intencionados para fins ilícitos, como as burlas online e as chamadas indesejadas por parte de call centers intrusivos. Os burlões utilizam as ping calls para verificar números de telefone ativos, recolher informações sobre os dispositivos e distrair as vítimas durante ataques de phishing ou roubo de identidade.

É importante adotar medidas de segurança para se proteger destes riscos, como não atender chamadas de números desconhecidos (a não ser depois de ter descoberto a quem pertencem), não fornecer informações pessoais a interlocutores não verificados e denunciar eventuais chamadas suspeitas às autoridades competentes. Em suma, a ping call confirma-se como uma ferramenta fundamental para garantir a comunicação entre dispositivos e permitir novas formas de interação entre homem e máquina. Contudo, é necessária uma abordagem consciente e responsável para aproveitar plenamente o seu potencial e mitigar os riscos associados à sua utilização indevida.

Perguntas frequentes

Uma ping call é uma chamada muito breve, muitas vezes apenas um toque, utilizada para diversos fins, como verificar se um número de telefone está ativo ou incentivar o utilizador a ligar de volta.

Uma ping call funciona enviando um sinal ao seu telemóvel. Se o telemóvel estiver ligado e contactável, a chamada será registada como uma chamada perdida, mesmo que toque apenas por um curto período.

Pode receber ping calls por diversos motivos. Os call centers utilizam-nas para verificar se um número está ativo antes de o contactar. Os burlões usam-nas para o levar a ligar de volta para números de valor acrescentado ou para recolher informações.

Nem todas as ping calls são perigosas, mas é importante ser prudente. Se não reconhecer o número, não ligue de volta. Se suspeitar que se trata de uma burla, bloqueie o número e denuncie o sucedido às autoridades competentes.

Pode bloquear as ping calls no seu smartphone utilizando as funções de bloqueio integradas ou descarregando aplicações específicas. Pode também inscrever-se em listas de oposição a chamadas de marketing para reduzir as chamadas indesejadas.

Se ligou de volta para uma ping call e percebeu que se trata de um número de valor acrescentado ou de uma burla, desligue imediatamente. Contacte o seu operador telefónico para denunciar o sucedido e verificar se lhe foram cobrados custos.

As ping calls suspeitas provêm frequentemente de números desconhecidos, com prefixos internacionais. Se receber uma chamada de um número que não conhece e tocar apenas uma vez, é provável que se trate de uma ping call.

Se for vítima de uma burla através de ping call, contacte imediatamente as autoridades competentes e o seu operador telefónico. Denunciar a burla pode ajudar a proteger outras pessoas.

Ainda tem dúvidas sobre Ping Call: O Que É e Como Funciona??

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Fontes e Aprofundamento

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.