A privacidade asc27 representa uma mudança de paradigma na inteligência artificial italiana, garantindo a ausência de rastreio dos dados do utilizador. Esta abordagem concretiza-se através do modelo Vitruvian-1, concebido para operar em ambientes cloud privados, assegurando a total soberania dos dados empresariais.

No panorama atual da Informática empresarial, a adoção de grandes modelos de linguagem (LLM) colide frequentemente com as rígidas normativas europeias sobre a proteção de dados (RGPD). A ASC27, na qualidade de pioneira no ecossistema de IA nacional, estruturou a sua oferta em torno de um princípio fundamental: a inteligência artificial deve adaptar-se ao perímetro de segurança da empresa, e não o contrário. Nesta guia técnica, analisaremos as declarações de confidencialidade da empresa, verificando como as promessas de não-rastreio se traduzem em arquiteturas de sistema reais e implementáveis.

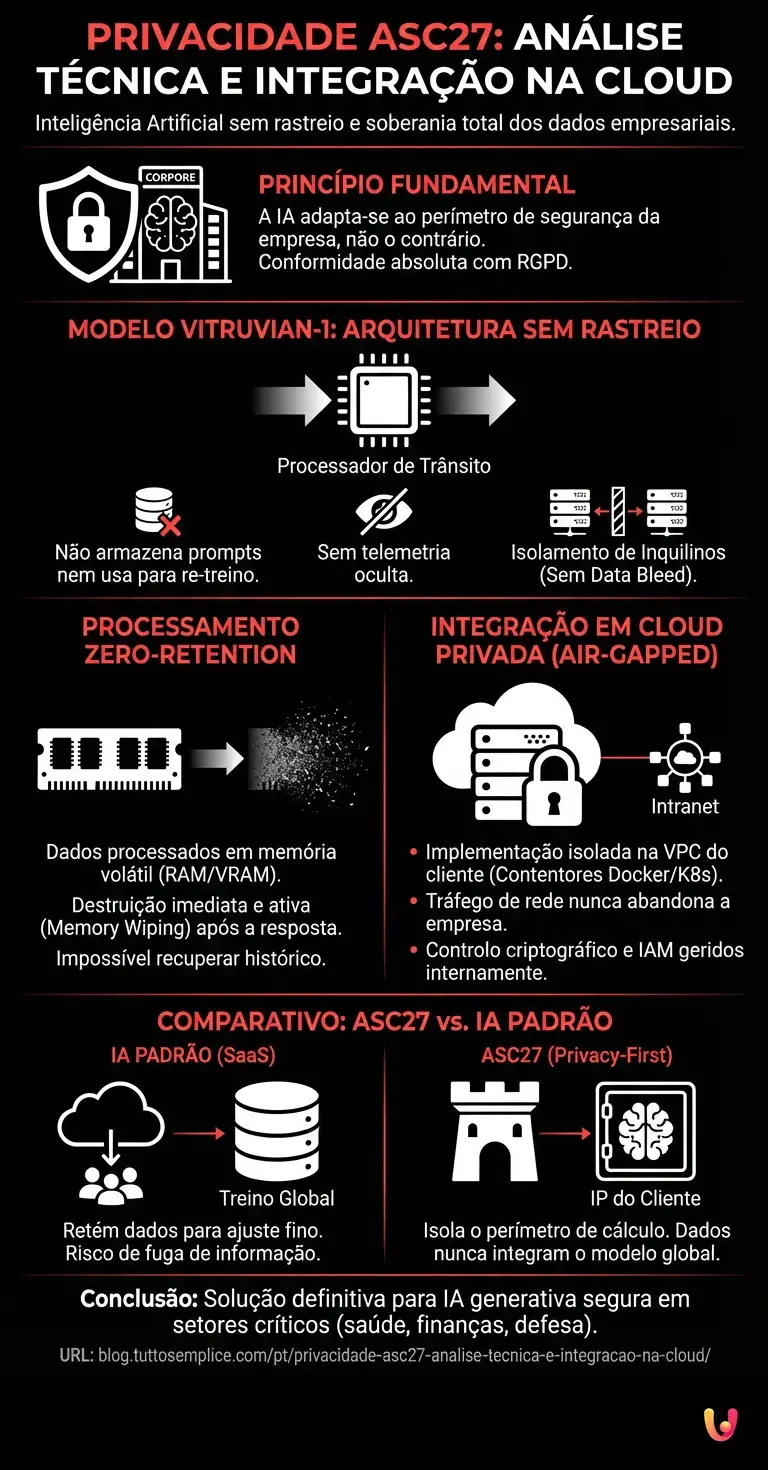

Arquitetura Sem Rastreio e Modelo Vitruvian-1

O coração da privacidade asc27 reside na arquitetura sem rastreio (non-tracking) do modelo Vitruvian-1. Ao contrário das soluções comerciais tradicionais, este sistema não armazena os prompts dos utilizadores nem utiliza as interações para re-treino, garantindo a conformidade absoluta com as normativas europeias.

Segundo a documentação técnica do setor, o modelo Vitruvian-1 foi projetado para desacoplar a fase de inferência (a geração da resposta) da fase de armazenamento. Isto significa que o motor de inteligência artificial age exclusivamente como um processador de trânsito. As características principais desta arquitetura incluem:

- Ausência de telemetria oculta: O sistema não envia registos de utilização, métricas de desempenho ligadas ao conteúdo ou fragmentos de texto para servidores centralizados.

- Isolamento dos inquilinos (tenants): Em ambientes multi-tenant, os pesos do modelo permanecem estáticos durante a execução, impedindo o fenómeno de data bleed (a fuga de informações de um utilizador para outro).

- Encriptação Ponta-a-Ponta: Os dados em trânsito para a API do modelo são protegidos através de protocolos TLS 1.3 com cifra forte.

Como Funciona o Processamento de Retenção Zero

O processamento de retenção zero (zero-retention) é o pilar técnico que valida as promessas de privacidade asc27. Cada pedido enviado ao sistema é processado em memória volátil e destruído imediatamente após a geração da resposta, impedindo qualquer forma de persistência ou perfilagem.

Do ponto de vista de sistemas, a abordagem Zero-Retention baseia-se numa gestão rigorosa da RAM (Random Access Memory) e da VRAM (Video RAM) das GPUs. Quando um utilizador envia um documento confidencial para um resumo ou uma análise, a carga útil (payload) é carregada nos tensores do modelo. Uma vez devolvida a saída (output) ao cliente, os buffers de memória são sobrescritos ativamente (memory wiping). Não existem bases de dados relacionais ou ficheiros de log configurados para registar o corpo do pedido (body request), tornando tecnicamente impossível para a ASC27 ou para terceiros recuperar o histórico das conversas a posteriori.

Integração nas Arquiteturas Cloud Privadas

A implementação da privacidade asc27 atinge a máxima eficácia quando integrada em arquiteturas cloud privadas. O sistema é projetado para a implementação em ambientes isolados (air-gapped), permitindo às empresas manter o controlo criptográfico exclusivo sobre os seus fluxos de informação.

Para as organizações que gerem dados críticos (saúde, finanças, defesa), a utilização de APIs públicas representa um risco inaceitável. A ASC27 resolve este problema fornecendo o Vitruvian-1 como um pacote contentorizado (geralmente através de imagens Docker orquestradas via Kubernetes) que pode ser distribuído dentro da Virtual Private Cloud (VPC) do cliente. Esta abordagem garante que:

- O tráfego de rede nunca abandone a intranet da empresa.

- As políticas de Gestão de Identidade e Acesso (IAM) sejam geridas diretamente pelo Active Directory ou pelo IdP (Identity Provider) da empresa.

- As auditorias de segurança possam ser conduzidas internamente sem depender de certificações de terceiros do fornecedor de IA.

Requisitos de Sistema e Implementação On-Premise

Para tirar o máximo partido da privacidade asc27 localmente, é necessário respeitar requisitos de hardware específicos. A implementação on-premise requer clusters de GPU dedicados e uma infraestrutura de rede segregada, assegurando que a inteligência artificial opere sem qualquer ligação a servidores externos não autorizados.

Com base nos dados do setor para a implementação de LLM on-premise de classe empresarial, a configuração da infraestrutura requer um planeamento atento do dimensionamento. Abaixo encontra-se uma tabela resumida dos requisitos típicos para uma instância de produção isolada:

| Componente | Requisito Mínimo (Inferência Base) | Requisito Recomendado (High Throughput) |

|---|---|---|

| GPU (VRAM) | 1x NVIDIA A100 (40GB) ou equivalente | 2x NVIDIA H100 (80GB) em NVLink |

| RAM de Sistema | 128 GB ECC DDR4 | 512 GB ECC DDR5 |

| Armazenamento | 2 TB NVMe SSD (para pesos do modelo e SO) | 4 TB NVMe Gen4 (Configuração RAID 1) |

| Rede | 10 GbE LAN (Isolada) | 100 GbE (Infraestrutura Air-Gapped) |

Comparação com os Modelos de Inteligência Artificial Padrão

Avaliar a privacidade asc27 requer uma comparação direta com os fornecedores de LLM tradicionais. Enquanto as soluções padrão operam frequentemente numa lógica SaaS, retendo os dados para ajuste fino (fine-tuning), a abordagem da ASC27 isola o perímetro de cálculo, neutralizando os riscos de fuga de dados (data leak).

A diferença fundamental reside no modelo de negócio. Os grandes intervenientes internacionais oferecem APIs a baixo custo porque o valor real é constituído pelos dados dos utilizadores, que são constantemente ingeridos para melhorar os modelos futuros. Pelo contrário, a abordagem Privacy-First da ASC27 baseia-se no fornecimento de uma infraestrutura de software pura. A empresa cliente adquire a capacidade de cálculo e o modelo pré-treinado, mas mantém a propriedade intelectual absoluta sobre tudo o que é gerado ou analisado. Este paradigma elimina pela raiz as vulnerabilidades ligadas aos ataques de extração de dados de treino (training data extraction attacks), uma vez que os dados empresariais nunca passam a fazer parte do corpus de conhecimento global do modelo.

Em Resumo (TL;DR)

A ASC27 revoluciona a inteligência artificial italiana com o modelo Vitruvian-1, garantindo total privacidade e plena conformidade com o RGPD através de uma abordagem rigorosa sem rastreio.

A arquitetura técnica baseia-se no processamento de retenção zero, que destrói imediatamente os dados em memória volátil após cada pedido, impedindo qualquer perfilagem do utilizador.

A integração do sistema em ambientes cloud privados ou on-premise assegura às empresas a máxima segurança e a total soberania criptográfica sobre os seus fluxos informativos.

Conclusões

Em suma, a abordagem à privacidade asc27 demonstra-se sólida e tecnologicamente avançada. A integração do modelo Vitruvian-1 em arquiteturas cloud privadas oferece às empresas uma solução definitiva para adotar a inteligência artificial generativa sem comprometer a segurança e a soberania dos dados.

As declarações de não-rastreio da ASC27 não são simples slogans de marketing, mas refletem-se em escolhas arquiteturais precisas: processamento de retenção zero, contentorização para ambientes air-gapped e ausência de telemetria. Numa época em que o dado é o ativo mais valioso para uma empresa, a capacidade de implementar uma inteligência artificial potente como o Vitruvian-1 dentro do seu próprio perímetro defensivo representa uma vantagem competitiva crucial, garantindo ao mesmo tempo a plena conformidade com as normativas europeias sobre a proteção das informações.

Perguntas frequentes

Esta abordagem baseia-se num sistema de inteligência artificial que garante a ausência total de rastreio dos dados do utilizador. Utilizando o modelo Vitruvian-1 em ambientes cloud privados, cada empresa mantém a completa soberania sobre as suas informações. O motor não memoriza os pedidos e respeita rigorosamente as normativas europeias sobre a proteção de dados.

O processo de retenção zero assegura que cada pedido enviado ao sistema seja processado exclusivamente na memória volátil da máquina. Imediatamente após a geração da resposta final, os buffers de memória são sobrescritos ativamente e destruídos de forma definitiva. Este rigoroso mecanismo técnico impede qualquer forma de perfilagem ou salvaguarda histórica das conversas por parte de terceiros.

Para implementar esta inteligência artificial nos seus próprios servidores, as empresas devem preparar clusters de GPU dedicados e uma infraestrutura de rede completamente isolata. Uma configuração base requer pelo menos uma placa gráfica de gama alta de 40GB e 128 GB de memória RAM. Para cargas de trabalho intensivas, recomendam-se configurações superiores equipadas com discos ultra rápidos.

Ao contrário das soluções comerciais tradicionais que retêm os dados para melhorar os seus próprios algoritmos, a ASC27 isola o perímetro de cálculo neutralizando os riscos de fuga de informações. O cliente adquire apenas a capacidade de cálculo e o software pré-treinado. Os dados empresariais nunca passam a fazer parte do conhecimento global do modelo.

A integração numa cloud privada permite às organizações manter o controlo criptográfico exclusivo sobre os seus fluxos de informação sensíveis. O tráfego de rede nunca abandona a intranet da empresa e as políticas de acesso são geridas diretamente a nível interno. Esta escolha estratégica revela-se fundamental para setores críticos como a saúde, finanças e defesa nacional.

Ainda tem dúvidas sobre Privacidade ASC27: Análise Técnica e Integração na Cloud?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Fontes e Aprofundamento

- Regulamento Geral sobre a Proteção de Dados (RGPD) – EUR-Lex

- Quadro Regulamentar Europeu para a Inteligência Artificial (AI Act) – Comissão Europeia

- Computação em Nuvem, Segurança e Soberania de Dados – Comissão Europeia

- Definição e Padrões de Arquitetura Cloud (NIST SP 800-145) – Instituto Nacional de Padrões e Tecnologia dos EUA

- Protocolo de Criptografia Transport Layer Security (TLS 1.3) – Wikipedia

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.