Il SPID (Sistema Pubblico di Identità Digitale) rappresenta la chiave d’accesso principale per i servizi della Pubblica Amministrazione italiana. Nel panorama tecnologico del 2026, la protezione di questa identità è diventata una priorità assoluta. Molti utenti si affidano ancora alla ricezione di codici via messaggio di testo, ignorando che questa pratica espone i propri dati a vulnerabilità critiche. Comprendere le differenze architetturali tra i vari metodi di verifica è il primo passo per blindare la propria identità digitale.

Fondamenti della sicurezza SPID e autenticazione a due fattori

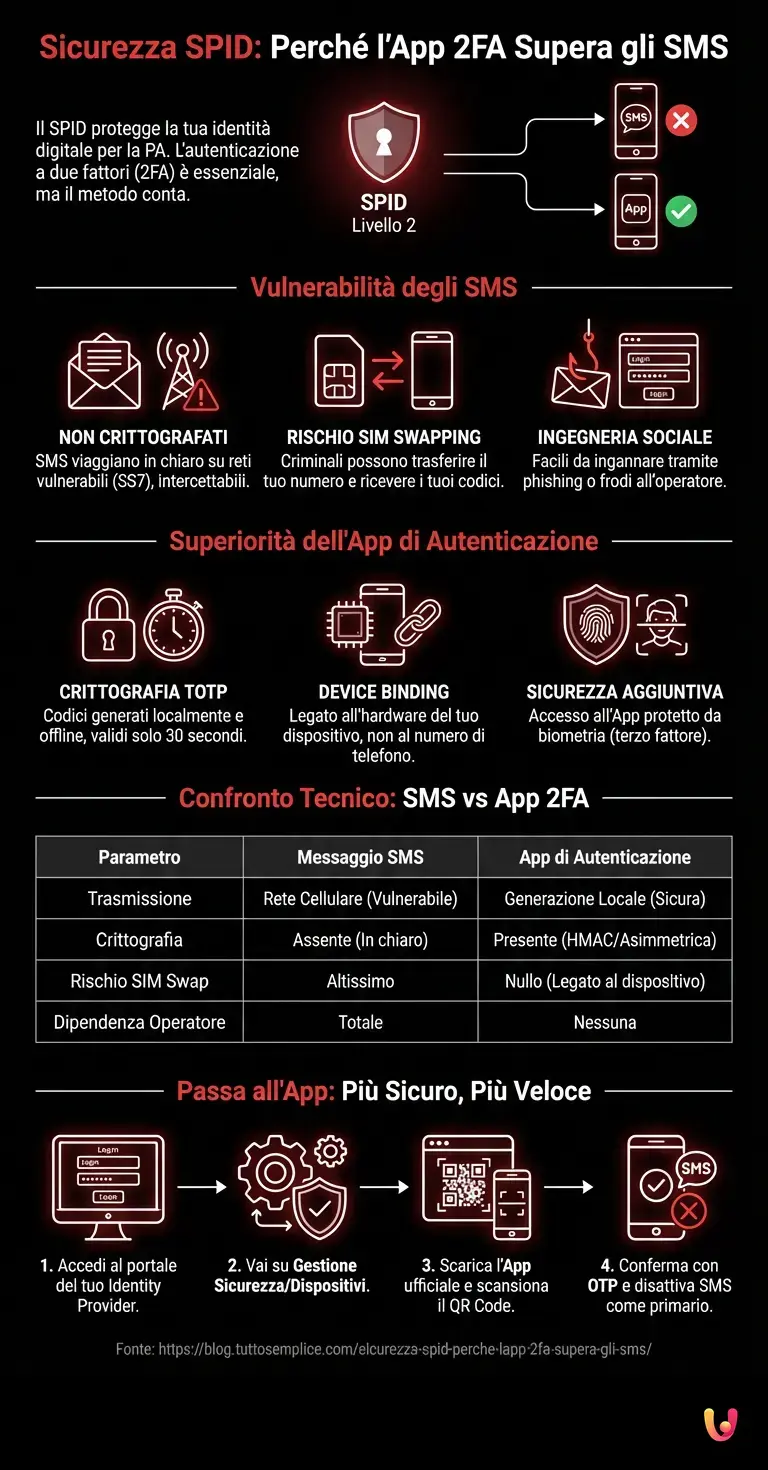

La sicurezza SPID si basa sull’autenticazione a due fattori (2FA) per proteggere l’identità digitale dei cittadini. Questo sistema richiede non solo una password complessa, ma anche un token temporaneo, riducendo drasticamente i rischi di accessi non autorizzati ai portali della Pubblica Amministrazione.

L’autenticazione a due fattori si fonda sul principio di combinare qualcosa che l’utente conosce (la password) con qualcosa che l’utente possiede (lo smartphone o un token hardware). Nel contesto dello SPID di Livello 2, che è lo standard richiesto per la quasi totalità dei servizi governativi e sanitari, il secondo fattore è rappresentato da un codice OTP (One-Time Password). Tuttavia, il mezzo attraverso cui questo codice viene generato o recapitato fa un’enorme differenza in termini di resilienza contro gli attacchi informatici.

Vulnerabilità strutturali dei messaggi SMS

Affidare la sicurezza SPID ai messaggi SMS espone gli utenti a gravi rischi tecnici. Gli SMS non sono crittografati end-to-end e viaggiano su reti cellulari vulnerabili, rendendoli suscettibili a intercettazioni, attacchi basati sul protocollo SS7 e frodi di ingegneria sociale.

Il protocollo SS7 (Signaling System No. 7), utilizzato dalle reti di telecomunicazione globali per instradare chiamate e messaggi, è stato progettato decenni fa senza la sicurezza in mente. I criminali informatici che riescono ad accedere a questo network possono intercettare i messaggi di testo in transito senza che l’utente o l’operatore se ne accorgano. Poiché l’SMS contenente il codice OTP viaggia in chiaro, chiunque lo intercetti ottiene immediatamente il secondo fattore di autenticazione.

Il rischio del SIM Swapping

Il SIM Swapping compromette gravemente la sicurezza SPID quando si usano gli SMS. I criminali informatici ingannano gli operatori telefonici per trasferire il numero della vittima su una nuova SIM, intercettando così i codici monouso necessari per accedere ai servizi governativi.

Questa tecnica di ingegneria sociale non richiede competenze di hacking avanzate. L’attaccante raccoglie dati personali della vittima (spesso tramite data breach precedenti o phishing) e contatta il servizio clienti dell’operatore telefonico fingendo di aver smarrito la SIM. Una volta che il numero viene riassegnato alla SIM dell’attaccante, tutti gli SMS, inclusi i codici OTP per lo SPID, vengono recapitati al criminale, bypassando completamente il secondo livello di sicurezza.

Superiorità crittografica delle App di autenticazione

Le app di autenticazione elevano la sicurezza SPID utilizzando protocolli crittografici avanzati come il TOTP (Time-based One-Time Password). A differenza degli SMS, questi token vengono generati localmente sul dispositivo dell’utente, eliminando il rischio di intercettazione durante la trasmissione dei dati.

Le applicazioni fornite dagli Identity Provider (come PosteID, InfoCert ID, Aruba OTP) o le app di terze parti (come Google Authenticator o Authy) non dipendono dalla rete cellulare per ricevere il codice. Il processo di generazione avviene interamente offline, all’interno di un’enclave sicura del dispositivo mobile. Questo paradigma, noto come device binding, lega crittograficamente l’identità digitale all’hardware fisico dello smartphone dell’utente.

Come funziona il protocollo TOTP

Il protocollo TOTP garantisce la sicurezza SPID combinando una chiave segreta condivisa con il timestamp attuale. Questo algoritmo crittografico genera un codice univoco valido solo per trenta secondi, rendendo inutilizzabili eventuali codici rubati o intercettati in un momento successivo.

Secondo lo standard RFC 6238, il funzionamento del TOTP si basa su una funzione hash crittografica (solitamente HMAC-SHA1 o SHA256). Durante la configurazione iniziale dell’App, il server SPID e lo smartphone si scambiano un seed (una chiave segreta) tramite un QR code. Da quel momento, sia il server che l’app utilizzano lo stesso algoritmo matematico che prende in input il seed e l’ora esatta (sincronizzata tramite protocolli NTP). Il risultato è un codice a 6 cifre identico su entrambi i lati, generato senza alcuna comunicazione di rete.

Confronto tecnico tra SMS e App 2FA

Un confronto tecnico evidenzia che la sicurezza SPID è massimizzata dalle App 2FA. Mentre gli SMS dipendono dalla rete dell’operatore e mancano di crittografia, le applicazioni offrono generazione locale dei codici, resistenza al phishing e conformità ai più severi standard internazionali.

Per comprendere appieno il divario tecnologico, analizziamo i parametri critici in questa tabella comparativa:

| Parametro di Sicurezza | Messaggio SMS | App di Autenticazione (TOTP / Push) |

|---|---|---|

| Vettore di trasmissione | Rete cellulare (SS7) | Generazione locale (Offline) / Rete dati crittografata |

| Crittografia End-to-End | Assente (Testo in chiaro) | Presente (Algoritmi HMAC / Asimmetrici) |

| Vulnerabilità al SIM Swapping | Altissima | Nulla (Legato al dispositivo hardware, non al numero) |

| Dipendenza dall’operatore | Totale | Nessuna |

| Velocità e Affidabilità | Soggetta a ritardi di rete | Istantanea (Generazione in tempo reale) |

Linee guida AgID e standard internazionali

Le direttive dell’AgID e gli standard internazionali confermano che la sicurezza SPID ottimale richiede l’abbandono degli SMS. Enti come il NIST raccomandano l’uso esclusivo di token basati su software o hardware per mitigare le moderne minacce informatiche contro le identità digitali.

Già nelle sue pubblicazioni speciali (in particolare la NIST SP 800-63B), il National Institute of Standards and Technology ha formalmente deprecato l’uso degli SMS per l’autenticazione a due fattori (Out-of-Band Authentication) a causa delle vulnerabilità intrinseche della rete telefonica. L’Agenzia per l’Italia Digitale (AgID) si è allineata a queste direttive, spingendo gli Identity Provider italiani a incentivare l’uso delle proprie applicazioni mobili, introducendo anche l’autenticazione biometrica (impronta digitale o riconoscimento facciale) per sbloccare l’app stessa, aggiungendo di fatto un terzo fattore di sicurezza (Inherence).

Transizione pratica verso l’App per il proprio provider

Migliorare la propria sicurezza SPID passando dall’SMS all’App è un processo rapido. Gli utenti devono accedere al portale del proprio Identity Provider, disabilitare la ricezione dei messaggi di testo e inquadrare un QR code per configurare l’applicazione di autenticazione preferita.

Indipendentemente dal gestore scelto (Aruba, InfoCert, Namirial, Poste Italiane, Sielte, ecc.), la procedura di migrazione segue standard simili. Ecco i passaggi fondamentali per mettere in sicurezza il proprio account:

- Accesso al portale: Effettua il login sul sito web del tuo Identity Provider utilizzando le credenziali attuali (Password + SMS per l’ultima volta).

- Gestione Sicurezza: Naviga nella sezione relativa alla sicurezza, ai dispositivi o alla gestione del Livello 2.

- Download dell’App: Scarica l’applicazione ufficiale del provider dagli store certificati (Apple App Store o Google Play Store).

- Associazione del dispositivo: Avvia la procedura di associazione. Verrà mostrato un QR Code sullo schermo del computer.

- Scansione e validazione: Inquadra il QR Code con l’App appena scaricata. Inserisci il primo codice OTP generato dall’App per confermare l’avvenuta sincronizzazione crittografica.

- Disattivazione SMS: Assicurati di rimuovere l’SMS come metodo di fallback primario nelle impostazioni dell’account.

In Breve (TL;DR)

Ricevere i codici SPID tramite SMS espone gli utenti a gravi rischi informatici, a causa di vulnerabilità strutturali e attacchi come il SIM Swapping.

Le app di autenticazione offrono una protezione superiore generando i codici localmente sul dispositivo, eliminando così il pericolo di intercettazioni sulle reti cellulari.

Grazie al protocollo crittografico avanzato TOTP, queste applicazioni garantiscono un accesso molto sicuro, vincolando la propria identità digitale direttamente al dispositivo fisico personale.

Conclusioni

In sintesi, garantire un’infallibile sicurezza SPID oggi significa abbandonare definitivamente i codici via SMS. L’adozione di app di autenticazione rappresenta l’unica scelta tecnicamente valida per proteggere i propri dati sensibili dalle crescenti e sofisticate minacce del panorama informatico odierno.

La comodità apparente di ricevere un messaggio di testo non può in alcun modo giustificare l’esposizione a rischi devastanti come il SIM Swapping o l’intercettazione SS7. L’identità digitale è l’equivalente moderno del nostro documento d’identità cartaceo, e come tale merita i più alti standard di protezione crittografica disponibili. Passare a un’autenticazione basata su App non è solo una raccomandazione tecnica, ma un dovere civico digitale per preservare l’integrità dei propri dati personali e finanziari.

Domande frequenti

I messaggi di testo tradizionali viaggiano su reti cellulari non crittografate e risultano estremamente vulnerabili ad attacchi informatici. I criminali possono intercettare le comunicazioni in transito oppure utilizzare la truffa della sostituzione della scheda telefonica per rubare i codici di accesso. Questo permette ai malintenzionati di violare facilmente la tua identità digitale e accedere ai tuoi dati sensibili.

Si tratta di una tecnica fraudolenta in cui un truffatore inganna il tuo operatore telefonico per trasferire il tuo numero su una nuova scheda a sua disposizione. In questo modo il criminale riceve tutti i tuoi messaggi di sicurezza in tempo reale, aggirando completamente le difese del tuo account governativo. Questa vulnerabilità rende i messaggi di testo inadatti per proteggere dati sensibili.

Le applicazioni dedicate generano i codici temporanei localmente sul tuo dispositivo sfruttando un algoritmo matematico basato sul tempo. Questo sistema sincronizza una chiave segreta iniziale con il timer interno del telefono cellulare durante la prima configurazione. Tale meccanismo permette di creare codici validi per trenta secondi in modo del tutto autonomo, senza aver bisogno di alcuna connessione di rete o copertura cellulare.

Per effettuare il passaggio devi prima accedere al portale web del tuo fornitore di identità e disabilitare la ricezione dei messaggi tradizionali nelle impostazioni di sicurezza. Successivamente devi scaricare la applicazione ufficiale sul tuo smartphone e avviare la procedura di associazione inquadrando il codice a barre bidimensionale mostrato sullo schermo del computer. Infine basta inserire il primo codice generato per confermare la sincronizzazione.

Le linee guida della Agenzia per la Italia Digitale e i rigorosi standard internazionali di sicurezza raccomandano fortemente di utilizzare applicazioni mobili al posto dei messaggi. Questi enti governativi spingono i fornitori di identità a incentivare sistemi basati su software o hardware dedicati. Lo scopo principale di queste direttive consiste nel garantire la massima protezione dei dati personali contro le moderne minacce informatiche.

Hai ancora dubbi su Sicurezza SPID: Perché l’App 2FA Supera gli SMS?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- Cos’è SPID e i livelli di sicurezza dell’identità digitale – Sito ufficiale governativo

- Linee guida NIST sull’autenticazione e le vulnerabilità degli SMS (SP 800-63B)

- Autenticazione a due fattori: Metodi, standard e sicurezza (inclusi TOTP e vulnerabilità SMS)

- SIM swapping: attenzione alla truffa del cambio scheda – Garante per la Protezione dei Dati Personali

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.