C’è un falso mito pericolosissimo che continua a circolare nel 2026: credere che ricevere un codice via SMS ti metta al riparo dagli hacker. La verità, cruda e contro-intuitiva, è che utilizzare gli SMS per l’autenticazione a due fattori equivale quasi a non averla affatto. Offre una falsa percezione di sicurezza che i criminali informatici sfruttano quotidianamente attraverso tecniche banali ma devastanti. Se stai ancora aspettando un messaggino per accedere alla tua banca, alla tua email o ai tuoi wallet crypto, sei il bersaglio più facile della rete. È tempo di evolvere.

Scopri in tempo reale il livello di sicurezza dei tuoi account in base al metodo di autenticazione utilizzato.

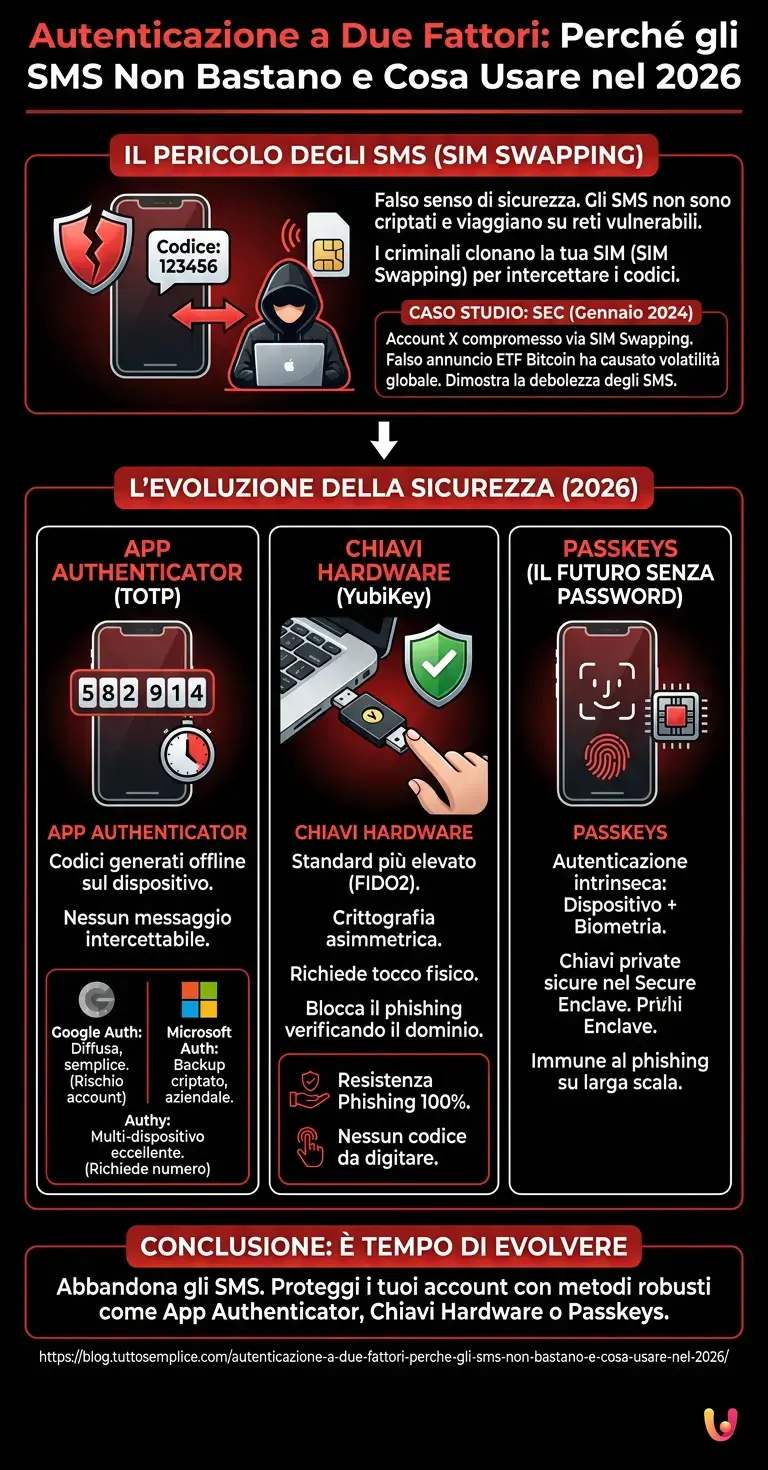

Caso Studio Reale: L'attacco alla SEC (Gennaio 2024)

Nel gennaio 2024, l'account X (ex Twitter) della SEC (Securities and Exchange Commission) degli Stati Uniti è stato compromesso. Gli hacker hanno pubblicato un falso annuncio sull'approvazione degli ETF su Bitcoin, causando un'estrema volatilità sui mercati finanziari. L'indagine ufficiale ha rivelato che l'attacco è avvenuto tramite SIM swapping e che l'account non aveva attivato un'autenticazione a due fattori robusta. Questo caso dimostra come l'assenza di protocolli crittografici adeguati possa avere conseguenze catastrofiche a livello globale.

Come funziona la vulnerabilità del SIM Swapping

L'autenticazione a due fattori basata su SMS è debole perché i criminali possono clonare la tua scheda telefonica tramite il SIM swapping. Ingannando l'operatore telefonico, trasferiscono il tuo numero su una loro SIM, intercettando tutti i codici di accesso.

Il problema fondamentale degli SMS è che non sono stati progettati per la sicurezza informatica. Sono messaggi di testo in chiaro che viaggiano su reti cellulari (SS7) note per le loro vulnerabilità strutturali. Quando imposti un SMS come secondo fattore, stai affidando la sicurezza del tuo account alle procedure di verifica dell'identità del tuo operatore telefonico, spesso basate su call center facilmente manipolabili tramite Social Engineering (ingegneria sociale).

Secondo la documentazione ufficiale del NIST (National Institute of Standards and Technology), l'uso degli SMS per l'autenticazione a due fattori è fortemente sconsigliato (e deprecato) già da diversi anni. Un attaccante non ha bisogno di hackerare il tuo telefono fisicamente; gli basta convincere un operatore telefonico compiacente o distratto di aver smarrito la SIM per farsi attivare il tuo numero su una nuova scheda in suo possesso. Da quel momento, ogni codice OTP (One-Time Password) inviato dalla tua banca arriverà direttamente nelle mani dell'hacker.

App Authenticator a confronto per la massima sicurezza

Per un'autenticazione a due fattori robusta, le App Authenticator generano codici temporanei localmente sul dispositivo, senza dipendere dalla rete cellulare. Google Authenticator, Authy e Microsoft Authenticator offrono diversi livelli di backup in cloud e sicurezza avanzata contro le intercettazioni.

Il passaggio logico successivo all'abbandono degli SMS è l'adozione di un'applicazione basata sullo standard TOTP (Time-based One-Time Password). Queste app utilizzano un segreto condiviso (il QR code che inquadri in fase di configurazione) e l'orologio interno del tuo smartphone per generare un codice a 6 cifre valido solo per 30 secondi. Poiché la generazione avviene offline, non c'è alcun messaggio intercettabile in transito.

Tuttavia, nel 2026, non tutte le app sono uguali. Ecco un confronto tra le soluzioni più diffuse:

| App Authenticator | Backup in Cloud | Multi-Dispositivo | Pro e Contro (2026) |

|---|---|---|---|

| Google Authenticator | Sì (Sincronizzazione Account Google) | Sì | Pro: Molto diffusa, interfaccia pulita. Contro: Se l'account Google viene compromesso, i codici sono a rischio. |

| Microsoft Authenticator | Sì (Criptato) | Sì | Pro: Ottima per l'ecosistema aziendale, supporta notifiche push. Contro: Backup legato strettamente all'OS (iOS/Android). |

| Authy (Twilio) | Sì (Criptato con password locale) | Sì | Pro: Eccellente gestione multi-dispositivo. Contro: Richiede un numero di telefono per la registrazione iniziale. |

La scelta migliore dipende dal tuo ecosistema, ma la regola d'oro è assicurarsi che i backup in cloud dei tuoi codici TOTP siano protetti da crittografia end-to-end, in modo che nemmeno il fornitore dell'app possa leggerli.

Chiavi di sicurezza hardware e crittografia avanzata

Le chiavi hardware come YubiKey rappresentano lo standard più elevato per l'autenticazione a due fattori. Basate su crittografia asimmetrica e protocolli FIDO2, rendono fisicamente impossibile il phishing poiché richiedono il tocco umano sul dispositivo per autorizzare l'accesso.

Se le App Authenticator risolvono il problema del SIM Swapping, non risolvono però il problema del Phishing in tempo reale (AiTM - Adversary-in-the-Middle). Se un hacker ti inganna facendoti inserire il codice a 6 cifre su un sito falso, può catturarlo e usarlo immediatamente sul sito vero. È qui che entrano in gioco le chiavi di sicurezza hardware come le YubiKey di Yubico o le Titan Security Key di Google.

Questi piccoli dispositivi USB/NFC utilizzano lo standard FIDO2 / WebAuthn. Quando registri una chiave hardware, viene creata una coppia di chiavi crittografiche (pubblica e privata). La chiave privata non lascia mai il chip sicuro del dispositivo hardware. Durante il login, il browser verifica crittograficamente che il dominio su cui ti trovi corrisponda esattamente a quello registrato. Se sei su g00gle.com invece di google.com, la chiave hardware si rifiuterà semplicemente di fornire la firma crittografica, bloccando l'attacco di phishing alla radice.

- Resistenza al Phishing: 100%. Nessun codice da digitare o intercettare.

- Requisito fisico: Richiedono un tocco fisico sul sensore capacitivo per confermare la presenza umana, impedendo attacchi remoti automatizzati.

- Durata: Non hanno batterie, non richiedono connessione internet e sono resistenti all'acqua.

Passkeys e il futuro dell'autenticazione senza password

Nel 2026, le Passkeys stanno sostituendo le password tradizionali, integrando l'autenticazione a due fattori direttamente nella biometria del dispositivo. Utilizzando lo standard WebAuthn, offrono un accesso immediato, crittografato e totalmente immune agli attacchi di phishing su larga scala.

L'evoluzione finale dell'autenticazione a due fattori è, paradossalmente, l'eliminazione della password stessa. Le Passkeys (chiavi di accesso) sono la risposta dell'industria (guidata dalla FIDO Alliance, Apple, Google e Microsoft) alla debolezza intrinseca delle password umane.

Una Passkey funziona esattamente con la stessa crittografia asimmetrica delle chiavi hardware, ma invece di risiedere su una chiavetta USB esterna, risiede nel Secure Enclave (il chip di sicurezza) del tuo smartphone o computer. Quando accedi a un servizio, il dispositivo ti chiede di sbloccare la Passkey tramite biometria (Face ID, Touch ID o Windows Hello).

In questo scenario, l'autenticazione a due fattori è intrinseca in un solo gesto: 1. Qualcosa che possiedi: Il tuo smartphone (che contiene la chiave privata crittografata). 2. Qualcosa che sei: La tua impronta digitale o il tuo volto (necessari per sbloccare l'uso della chiave).

Le Passkeys eliminano il concetto stesso di credenziali rubate dai database aziendali, poiché il server conserva solo la chiave pubblica, che è inutile per gli hacker senza la corrispondente chiave privata custodita nel tuo dispositivo.

Conclusioni

Mantenere gli SMS come metodo di autenticazione a due fattori nel 2026 è un rischio inaccettabile, paragonabile a chiudere la porta di casa lasciando la chiave nella toppa. Il SIM swapping e il phishing automatizzato hanno reso i vecchi codici OTP obsoleti. Per proteggere la tua identità digitale e i tuoi asset finanziari, la transizione verso le App Authenticator è il requisito minimo assoluto. Tuttavia, per chi cerca la vera tranquillità, l'adozione di chiavi hardware FIDO2 o la transizione definitiva verso le Passkeys rappresenta l'unico scudo impenetrabile contro le minacce informatiche moderne. La sicurezza informatica non è più una questione di comodità, ma di sopravvivenza digitale.

Domande frequenti

Ricevere il codice sul telefono ti espone al rischio di SIM swapping, una tecnica dove i criminali clonano la tua scheda ingannando l’operatore telefonico. Inoltre, i messaggi di testo viaggiano in chiaro su reti cellulari vulnerabili, permettendo agli hacker di intercettare facilmente i tuoi codici di accesso bancari o social.

Questa frode informatica avviene quando un malintenzionato convince il tuo operatore telefonico a trasferire il tuo numero su una nuova scheda in suo possesso. Da quel momento in poi, il criminale riceverà tutti i tuoi codici temporanei di accesso, potendo violare facilmente i tuoi account protetti solo tramite messaggistica tradizionale.

Il livello minimo di sicurezza consigliato prevede l’uso di applicazioni dedicate come Google Authenticator o Authy, che generano codici temporanei offline. Per una protezione totale contro le truffe online, la scelta ideale ricade sulle chiavi di sicurezza fisiche o sulle moderne Passkeys, che legano l’accesso alla biometria del tuo dispositivo.

Queste applicazioni utilizzano uno standard crittografico per generare codici a sei cifre validi solo per trenta secondi, lavorando direttamente all’interno dello smartphone senza bisogno di connessione internet. Poiché la generazione avviene offline, non esiste alcun messaggio in transito che un criminale informatico possa intercettare sulla rete cellulare.

Le Passkeys rappresentano l’evoluzione dell’autenticazione digitale perché eliminano del tutto la necessità di ricordare credenziali testuali. Sfruttano un chip di sicurezza integrato nello smartphone o nel computer e si sbloccano unicamente tramite riconoscimento facciale o impronta digitale, rendendo fisicamente impossibile il furto di dati tramite siti falsi.

Hai ancora dubbi su Autenticazione a Due Fattori: Perché gli SMS Non Bastano e Cosa Usare nel 2026?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- NIST SP 800-63B: Linee guida ufficiali sull'identità digitale e le vulnerabilità dell'autenticazione via SMS (SIM Swapping)

- Linee guida NIST SP 800-63B: Requisiti di sicurezza per l'autenticazione digitale e vulnerabilità degli SMS

- Linee Guida Ufficiali NIST (SP 800-63B): Gestione dell'Autenticazione e vulnerabilità degli SMS

- NIST SP 800-63B: Linee guida sull'autenticazione digitale e requisiti per MFA resistenti al phishing

- One-time password (OTP) e funzionamento dei sistemi time-based - Wikipedia

Hai trovato utile questo articolo? C'è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.