Imaginez votre maison. La porte a une serrure : c’est votre mot de passe. Maintenant, pensez à ajouter un service de surveillance qui, avant de laisser entrer quiconque, demande une pièce d’identité. C’est, en termes simples, l’authentification à deux facteurs (2FA). En Italie, où les paiements numériques ont dépassé les espèces pour faire partie de notre quotidien, protéger nos finances en ligne n’est plus une option, mais une nécessité. Les fraudes sont en augmentation et de plus en plus sophistiquées, ce qui rend un simple mot de passe vulnérable. La 2FA intervient justement à ce niveau, en ajoutant une couche de sécurité essentielle pour défendre notre épargne.

Ce système n’est pas une complication technologique réservée à quelques experts, mais une habitude simple et fondamentale pour quiconque fait des achats en ligne, gère un compte courant via une application ou utilise un portefeuille numérique. Tout comme nous fermons la porte de la maison à clé sans y penser, activer la 2FA devrait devenir un geste automatique pour notre sécurité numérique. Dans cet article, nous explorerons pourquoi elle est si importante, comment elle fonctionne et comment elle s’intègre parfaitement dans notre culture, dans un équilibre entre la prudence traditionnelle italienne et la poussée vers l’innovation numérique.

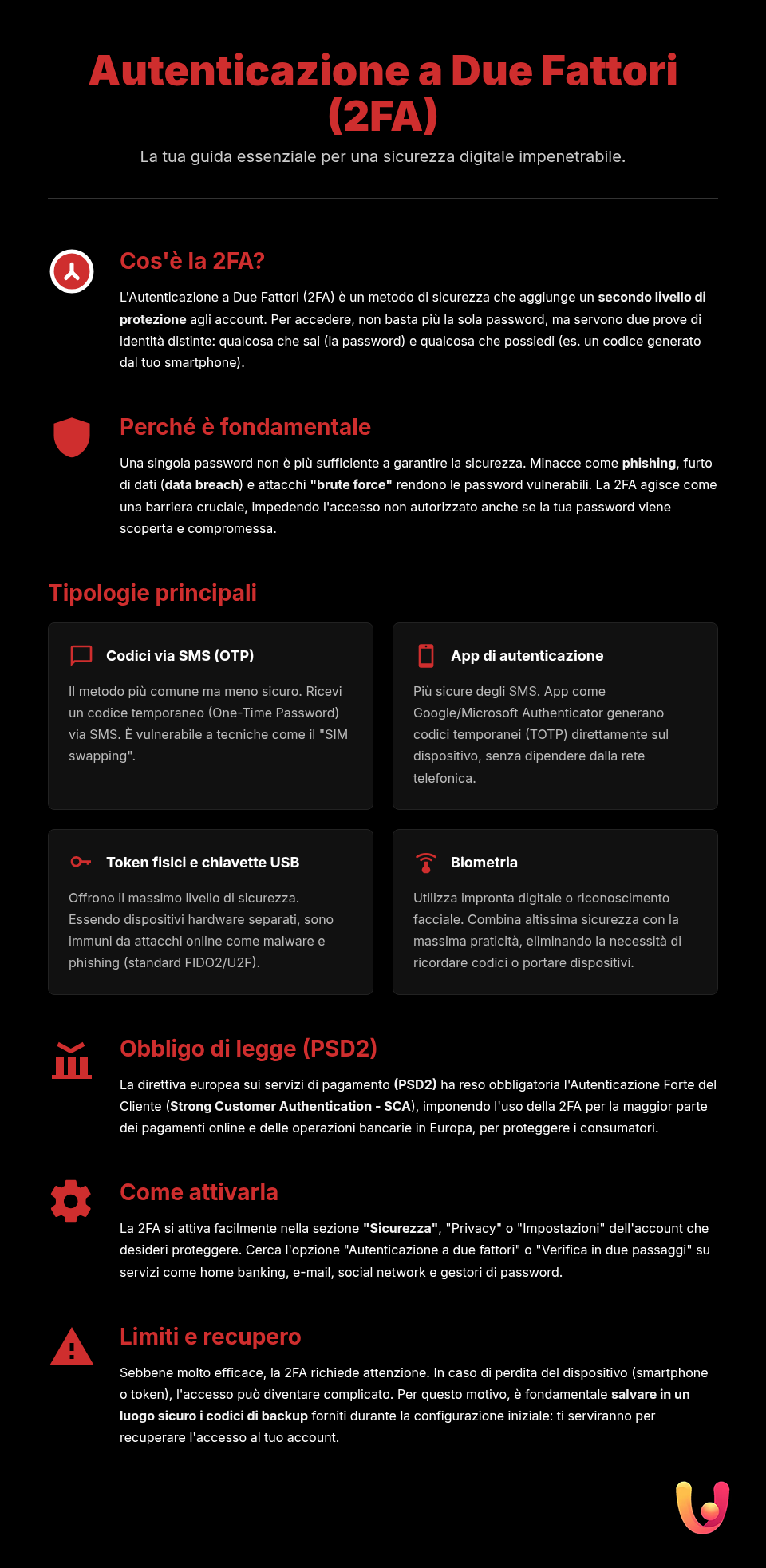

Qu’est-ce que l’authentification à deux facteurs (2FA) ?

L’authentification à deux facteurs, ou 2FA, est une méthode de sécurité qui vérifie votre identité en utilisant deux preuves distinctes. Considérez-la comme une double serrure pour vos comptes numériques. La première « clé » est quelque chose que vous connaissez, comme votre mot de passe ou un code PIN. La seconde est quelque chose que vous possédez, comme votre smartphone, ou quelque chose que vous êtes, comme votre empreinte digitale ou la reconnaissance faciale. Ce n’est qu’en combinant ces deux éléments que le système vous accorde l’accès. Ainsi, même si une personne malveillante parvenait à voler votre mot de passe, elle ne pourrait pas accéder à votre compte sans posséder également le second facteur.

Cette approche rend l’accès non autorisé beaucoup plus difficile. Un voleur pourrait forcer une serrure, mais il est peu probable qu’il ait aussi la copie de la clé du second cadenas. La demande de deux preuves d’identité de nature différente est ce qui définit une « authentification forte » (Strong Authentication), par opposition au simple mot de passe, désormais considéré comme une authentification faible et insuffisante pour garantir une protection adéquate.

Pourquoi un seul mot de passe ne suffit plus

À l’ère numérique, se fier exclusivement à un mot de passe, c’est comme utiliser une porte en carton pour protéger un trésor. Les mots de passe, même les plus complexes, sont intrinsèquement vulnérables. Les cybercriminels utilisent des techniques de plus en plus sophistiquées pour les dérober, comme le phishing, où ils vous trompent avec de faux e-mails ou messages pour vous faire révéler vos identifiants. D’autres menaces incluent les fuites de données (data breaches), c’est-à-dire les violations de grandes bases de données d’entreprises, où des millions de mots de passe peuvent se retrouver sur le dark web, et les attaques par « force brute », où des logiciels automatiques tentent des milliers de combinaisons par seconde pour deviner votre clé d’accès.

Le vrai danger est que de nombreuses personnes, par commodité, réutilisent le même mot de passe sur plusieurs sites. Cela signifie qu’une seule violation peut donner à un pirate l’accès à des dizaines de vos comptes, de votre messagerie électronique à vos réseaux sociaux, jusqu’à votre compte bancaire. Les conséquences peuvent être dévastatrices : du vol d’argent au clonage de carte de crédit et à l’usurpation d’identité. La 2FA neutralise la plupart de ces risques, car même avec le bon mot de passe, l’accès reste bloqué sans le second facteur de vérification.

Les différents visages de la 2FA : laquelle choisir ?

L’authentification à deux facteurs n’est pas un système unique, mais se présente sous différentes formes, chacune avec ses avantages et ses inconvénients. Le choix de la bonne méthode dépend du niveau de sécurité souhaité et de la facilité d’utilisation. Connaître les options disponibles vous permet de protéger vos comptes de la manière la plus adaptée à vos besoins, en équilibrant innovation et habitudes bien établies.

Codes par SMS : la tradition à portée de main

La méthode la plus connue et la plus répandue est l’envoi d’un code numérique à usage unique (OTP, One-Time Password) par SMS à votre numéro de téléphone. Après avoir saisi votre mot de passe, le système vous demandera de taper le code reçu pour finaliser l’accès. Son grand avantage est sa simplicité : elle ne nécessite pas l’installation d’applications supplémentaires et c’est un système auquel presque tout le monde est habitué. Cependant, ce n’est pas la méthode la plus sûre. Les pirates peuvent intercepter les SMS ou, dans des cas plus rares mais possibles, recourir à des techniques comme le « SIM swapping », en clonant votre carte SIM pour recevoir les codes à votre place.

Applications d’authentification : la forteresse sur votre smartphone

Une alternative plus sûre aux SMS sont les applications d’authentification comme Google Authenticator, Microsoft Authenticator ou Authy. Ces applications, installées sur votre smartphone, génèrent des codes OTP qui changent toutes les 30 à 60 secondes. Contrairement aux SMS, les codes sont générés directement sur l’appareil et ne sont pas transmis sur un réseau, ce qui les rend beaucoup plus difficiles à intercepter. Certaines applications proposent également des notifications push : au lieu d’un code, vous recevez une demande d’approbation que vous pouvez confirmer d’un simple toucher. Cette méthode représente un excellent équilibre entre haute sécurité et facilité d’utilisation, idéale pour protéger un portefeuille numérique sécurisé.

Jetons physiques et clés de sécurité : la sécurité que l’on peut toucher

Pour ceux qui recherchent le plus haut niveau de protection, il existe les jetons physiques. Il s’agit de petits dispositifs matériels, semblables à des clés USB, qui génèrent des codes OTP ou qui nécessitent une pression physique pour autoriser un accès. Ces jetons, basés sur des standards comme FIDO U2F, sont considérés comme l’une des méthodes les plus sûres qui soient, car ils sont complètement déconnectés d’Internet et donc immunisés contre les attaques de phishing ou les logiciels malveillants. Bien qu’ils soient moins pratiques à transporter en permanence qu’un smartphone, ils représentent le choix idéal pour protéger des comptes extrêmement sensibles, comme les comptes d’entreprise ou les portefeuilles de cryptomonnaies.

Biométrie : la clé, c’est vous

L’avenir de la sécurité est déjà là et réside dans ce qui nous rend uniques : nos données biométriques. L’authentification par empreinte digitale, reconnaissance faciale ou de l’iris est un exemple du facteur « quelque chose que vous êtes ». Désormais intégrée dans presque tous les smartphones modernes, la biométrie offre une expérience utilisateur fluide et quasi instantanée, sans sacrifier un haut niveau de sécurité. De nombreuses applications bancaires l’utilisent pour autoriser des paiements ou des accès, alliant un confort maximal à une protection robuste. Cette méthode incarne parfaitement la rencontre entre l’innovation et la sécurité personnelle, comme exploré dans le domaine des paiements biométriques.

La 2FA dans le contexte européen : la directive DSP2

En Europe, et donc aussi en Italie, l’utilisation de la 2FA pour les paiements n’est pas seulement une bonne pratique, mais une obligation légale. Ceci grâce à la Directive sur les Services de Paiement (DSP2), une réglementation européenne introduite pour sécuriser les transactions électroniques et promouvoir l’innovation dans le secteur financier. Un pilier fondamental de la DSP2 est l’authentification forte du client (SCA), ou « Strong Customer Authentication », qui est devenue pleinement opérationnelle en Italie depuis le 1er janvier 2021.

La SCA impose que pour la plupart des paiements en ligne et des opérations bancaires à distance, l’identité de l’utilisateur soit vérifiée avec au moins deux des trois facteurs d’authentification que nous avons vus : la connaissance, la possession et l’inhérence. Cela signifie que, lorsque vous effectuez un achat en ligne ou que vous accédez à vos services bancaires en ligne, il ne suffit plus de saisir uniquement les données de votre carte ou un mot de passe. La banque est obligée de vous demander une deuxième étape de vérification, comme un code via une application ou votre empreinte digitale. Cette mesure vise à réduire considérablement la fraude et à accroître la confiance des consommateurs dans les paiements numériques.

Tradition et innovation : la 2FA dans le quotidien italien

La culture italienne est un fascinant mélange d’attachement à la tradition et d’une surprenante capacité à embrasser l’innovation. Ce dualisme se reflète également dans le monde des paiements. Si d’un côté un certain attachement aux espèces persiste, perçues comme tangibles et sûres, de l’autre, l’adoption des paiements numériques et sans contact a connu une croissance fulgurante, surtout après la pandémie. Dans ce scénario, la 2FA agit comme un pont, alliant la prudence traditionnelle au confort numérique.

Pour beaucoup, en particulier pour les générations moins habituées à la technologie, l’idée d’argent dématérialisé peut susciter de la méfiance. La 2FA, avec son geste concret – recevoir un SMS, toucher un capteur, approuver une notification – redonne un sentiment de contrôle et de sécurité tangible à une action autrement abstraite. C’est la version moderne du double tour de clé dans la serrure ou de la signature sur un document important. En même temps, pour les natifs du numérique, c’est un mécanisme fluide et intégré qui n’entrave pas, mais protège, leurs habitudes d’achat rapides et intelligentes. La 2FA n’est donc pas seulement une mesure technique, mais un élément culturel qui aide à consolider la confiance dans une Italie de plus en plus numérique.

Comment activer la 2FA : un petit pas pour une grande sécurité

Activer l’authentification à deux facteurs est une opération simple, qui ne prend que quelques minutes mais qui augmente de manière exponentielle la sécurité de vos comptes. La procédure exacte peut varier légèrement selon le service (banque, e-mail, réseau social), mais les étapes fondamentales sont presque toujours les mêmes. Généralement, vous devez vous rendre dans la section « Sécurité » ou « Paramètres du compte » du service que vous souhaitez protéger. Vous y trouverez une option appelée « Authentification à deux facteurs », « Vérification en deux étapes » ou similaire.

Une fois activée, le système vous guidera dans la configuration de votre second facteur préféré. Si vous choisissez les SMS, il vous sera demandé de confirmer votre numéro de téléphone. Si vous préférez une application d’authentification, vous devrez scanner un code QR avec l’application pour lier le compte. Il est fondamental de suivre les instructions et, surtout, de conserver en lieu sûr les codes de secours que de nombreux services fournissent. Ces codes vous permettront d’accéder à votre compte si vous perdez votre smartphone. Consacrer du temps à cette configuration, en particulier pour les comptes sensibles comme ceux liés à Postepay ou à votre compte bancaire, est le meilleur investissement que vous puissiez faire pour votre tranquillité d’esprit numérique.

En Bref (TL;DR)

L’authentification à deux facteurs (2FA) est une méthode de sécurité essentielle qui ajoute un second niveau de protection à vos comptes, rendant vos paiements en ligne nettement plus sûrs contre la fraude.

Des SMS aux jetons physiques, découvrons ensemble comment fonctionnent les différents types de 2FA et lequel choisir pour blinder vos comptes.

Explorez les différents types disponibles, des codes par SMS aux applications d’authentification, pour choisir celui qui convient le mieux à vos besoins.

Conclusion

Dans un monde où notre vie financière est de plus en plus en ligne, l’authentification à deux facteurs n’est plus une option pour les experts en technologie, mais un pilier fondamental de la sécurité personnelle. C’est une barrière robuste contre la fraude, l’usurpation d’identité et les accès non autorisés, des problèmes malheureusement de plus en plus fréquents. Comme nous l’avons vu, son efficacité est telle que même la réglementation européenne, avec la DSP2, l’a rendue obligatoire pour la plupart des transactions numériques, reconnaissant son rôle crucial dans la protection des consommateurs.

Des SMS aux applications d’authentification, en passant par la biométrie, il existe des solutions pour chaque niveau d’exigence, capables d’allier la recherche traditionnelle de sécurité à l’innovation technologique. Activer la 2FA est une action simple, qui ne prend que quelques minutes, mais qui offre en retour une protection durable et une grande tranquillité d’esprit. Ne remettez pas à plus tard : prenez un moment dès aujourd’hui pour vérifier les paramètres de sécurité de vos comptes bancaires, de votre messagerie électronique et de vos services de paiement. C’est un petit geste qui fait une énorme différence pour la sécurité de votre épargne.

Foire aux questions

Perdre l’appareil utilisé pour l’authentification à deux facteurs (2FA), comme son smartphone, peut être une source d’inquiétude, mais des solutions existent. Lors de la configuration de la 2FA, de nombreux services fournissent des *codes de secours* à usage unique. Il est essentiel de les sauvegarder dans un endroit sûr, séparé de votre appareil principal, précisément pour ces urgences. Si vous n’avez pas ces codes, la plupart des services, y compris les banques, ont une procédure de récupération de compte. Celle-ci nécessite généralement une vérification d’identité via des documents ou en répondant à des questions de sécurité. Pour les applications d’authentification comme Google Authenticator, il est conseillé d’utiliser la fonction de sauvegarde ou de synchronisation cloud, si elle est disponible, pour restaurer les codes sur un nouvel appareil. Dans tous les cas, la première étape est de contacter le service client de la plateforme concernée pour bloquer l’accès et lancer la procédure de restauration.

L’authentification à deux facteurs (2FA) augmente considérablement la sécurité d’un compte, mais elle n’est pas infaillible à 100 %. Elle est extrêmement efficace pour bloquer les attaques automatisées et les tentatives d’accès basées uniquement sur le vol de mot de passe. Cependant, il existe des techniques avancées que les cybercriminels peuvent utiliser pour la contourner. Parmi celles-ci, le *phishing* (hameçonnage), où l’utilisateur est trompé par de faux e-mails ou sites pour lui faire saisir non seulement son mot de passe mais aussi le code 2FA. Une autre technique est le « SIM swapping », par laquelle une personne malveillante prend le contrôle du numéro de téléphone de la victime pour intercepter les codes envoyés par SMS. Il existe également des attaques de type « MFA fatigue », où l’attaquant inonde l’utilisateur de notifications d’approbation jusqu’à ce que, par épuisement, il en accepte une. C’est pourquoi, bien qu’étant un outil de défense fondamental, la 2FA doit s’accompagner d’une vigilance constante de la part de l’utilisateur.

L’authentification à deux facteurs par SMS est la méthode la plus répandue pour sa simplicité, mais elle est considérée comme la moins sûre des options disponibles. Son principal point faible est sa vulnérabilité au « SIM swapping » : un criminel pourrait convaincre un opérateur téléphonique de transférer votre numéro sur une nouvelle carte SIM, interceptant ainsi les codes d’accès. De plus, les messages SMS ne sont pas chiffrés et pourraient être interceptés par des logiciels malveillants présents sur le téléphone. Bien que recevoir un code par SMS soit bien mieux que d’utiliser uniquement un mot de passe, il est préférable, lorsque c’est possible, d’opter pour des méthodes plus robustes. Les applications d’authentification (comme Google Authenticator ou Microsoft Authenticator) génèrent des codes directement sur l’appareil sans passer par le réseau téléphonique, ce qui en fait une alternative plus sûre. L’utilisation de jetons physiques représente le plus haut niveau de sécurité.

Oui, dans la plupart des cas, l’utilisation de l’authentification à deux facteurs est obligatoire pour les paiements électroniques et pour l’accès aux comptes bancaires en ligne en Europe. Cette obligation a été introduite par la deuxième Directive européenne sur les services de paiement (DSP2), qui a rendu contraignante ce que l’on appelle l’*authentification forte du client* (SCA). La SCA exige que l’identité de l’utilisateur soit vérifiée en utilisant au moins deux des trois éléments suivants : quelque chose que l’utilisateur sait (comme un mot de passe ou un code PIN), quelque chose qu’il possède (comme un smartphone ou un jeton) et quelque chose que l’utilisateur est (comme son empreinte digitale ou la reconnaissance faciale). Cette réglementation a été créée pour renforcer la sécurité des paiements numériques et protéger les consommateurs contre la fraude.

Activer l’authentification à deux facteurs (2FA) sur son compte bancaire est une opération fondamentale pour la sécurité. La procédure générale est similaire pour la plupart des banques et peut généralement être effectuée via l’application de banque mobile ou le site de banque en ligne. Les étapes typiques sont les suivantes : se connecter à son compte, naviguer dans la section « Sécurité » ou « Paramètres du profil », et chercher l’option « Authentification à deux facteurs », « Authentification forte » ou « Génération OTP ». À ce stade, la banque guide l’utilisateur dans la configuration, qui consiste souvent à associer son numéro de téléphone pour recevoir des SMS ou, plus communément, à activer la fonction de génération de codes directement depuis l’application de la banque. Une fois activée, chaque opération de paiement (comme un virement) ou chaque connexion depuis un nouvel appareil nécessitera la saisie du code temporaire généré.

Encore des doutes sur 2FA : votre coffre-fort numérique contre la fraude en ligne?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.