À l’ère numérique, la carte de crédit est devenue une extension de notre portefeuille, un outil indispensable qui allie la tradition de la possession à la commodité de l’innovation. Que ce soit pour les courses au supermarché, un achat en ligne ou pour réserver des vacances, son utilisation est une pratique quotidienne pour des millions de Français. Cependant, avec l’augmentation des transactions électroniques, le risque de fraude augmente également. Le clonage de carte de crédit est une menace concrète et en constante évolution, qui exploite des techniques de plus en plus sophistiquées pour subtiliser illégalement des données et de l’argent. Comprendre comment agissent les criminels et quels outils nous avons à notre disposition est la première étape fondamentale pour protéger nos finances et notre tranquillité d’esprit.

Ce phénomène ne concerne pas seulement le monde virtuel, mais se manifeste avec autant de dangerosité dans les transactions physiques de tous les jours. Du distributeur automatique de billets en bas de chez soi au terminal de paiement du restaurant préféré, les occasions de risque sont multiples. Heureusement, la technologie qui a simplifié les paiements nous offre également de puissants boucliers pour nous défendre. Adopter une approche proactive, faite de sensibilisation et de bonnes habitudes, permet de réduire considérablement les vulnérabilités. Cet article explore les techniques de clonage les plus répandues, fournit des conseils pratiques pour les reconnaître et offre un guide complet pour se défendre efficacement dans le contexte français et européen.

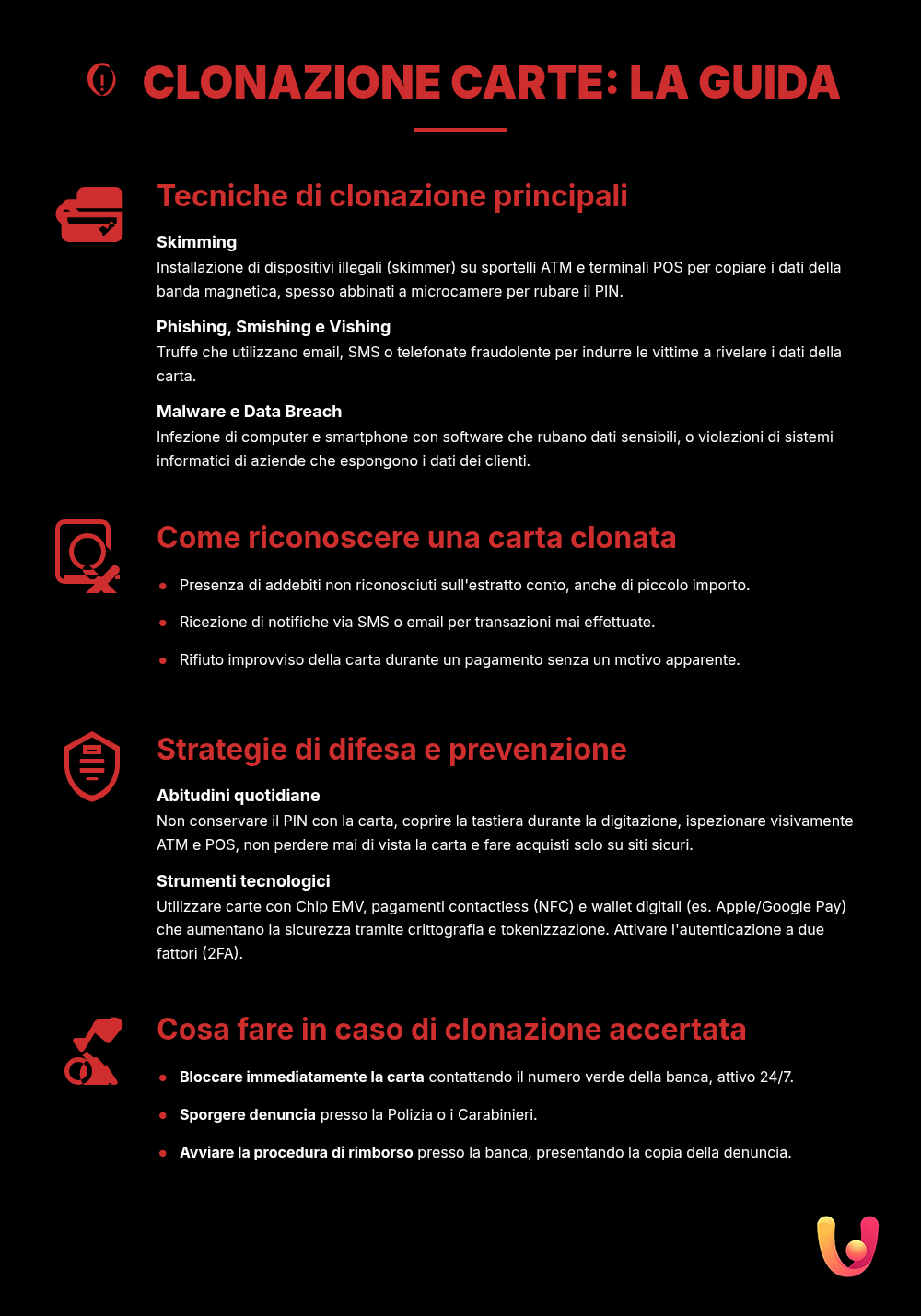

Les techniques de clonage : du physique au numérique

Le clonage d’une carte de crédit est une pratique frauduleuse où un individu malveillant obtient illégalement les informations de votre moyen de paiement pour en créer une copie ou utiliser les données pour des transactions non autorisées. Les stratégies utilisées par les criminels sont variées et ont évolué parallèlement à la technologie, allant des méthodes physiques à celles purement numériques. Connaître ces techniques est essentiel pour pouvoir les reconnaître et, par conséquent, éviter d’en être victime. La menace peut se cacher derrière une opération apparemment anodine comme un retrait d’espèces ou un paiement en ligne. La vigilance est la première ligne de défense contre ces attaques de plus en plus ingénieuses.

Le skimming : la menace aux distributeurs automatiques et terminaux de paiement

Le skimming représente l’une des techniques de clonage physique les plus insidieuses et répandues. Il consiste à installer des dispositifs électroniques illégaux, connus sous le nom de skimmers, sur les distributeurs automatiques de billets (DAB) ou les terminaux de paiement (TPE). Ces appareils, souvent conçus pour se fondre parfaitement dans la structure originale, sont capables de lire et de mémoriser les données contenues dans la bande magnétique de la carte au moment où elle est insérée. Pour acquérir le code PIN, les fraudeurs associent au skimmer une micro-caméra cachée ou un clavier numérique superposé à l’original, qui enregistre la séquence saisie. De cette manière, ils obtiennent toutes les informations nécessaires pour créer une carte « blanche » parfaitement fonctionnelle et vider le compte de la victime.

Hameçonnage, smishing et vishing : les arnaques en ligne

Dans le vaste univers numérique, les arnaques reposent souvent sur l’ingénierie sociale. L’hameçonnage (phishing) est une technique frauduleuse qui se déroule par e-mail : les criminels envoient des messages qui semblent provenir d’institutions bancaires ou d’entreprises connues, invitant l’utilisateur à cliquer sur un lien et à saisir les données de sa carte pour résoudre de prétendus problèmes de sécurité ou pour mettre à jour ses informations. Le smishing est sa variante par SMS, qui exploite la même logique à travers des messages texte. Le vishing, quant à lui, se fait par des appels téléphoniques où un faux opérateur tente de soutirer par la ruse des informations sensibles. Pour vous protéger, apprenez à reconnaître les signes d’une communication suspecte ; pour en savoir plus, vous pouvez consulter notre guide sur comment reconnaître l’hameçonnage et le smishing.

Malwares et violations de données : le danger invisible

Une autre menace importante provient des logiciels malveillants (malwares) qui peuvent infecter les ordinateurs et les smartphones, souvent à l’insu de l’utilisateur. Ces programmes sont conçus pour intercepter et transmettre des données sensibles, y compris celles des cartes de crédit saisies lors d’achats en ligne. Parallèlement, les violations de données (data breaches), c’est-à-dire les atteintes aux systèmes informatiques de grandes entreprises qui conservent les données des clients, mettent en péril des millions de cartes simultanément. Dans ce scénario, même l’utilisateur le plus attentif peut devenir une victime. C’est pourquoi il est fondamental de n’effectuer des achats que sur des sites sécurisés et certifiés et de maintenir toujours à jour les systèmes antivirus sur ses appareils. Une autre bonne pratique consiste à utiliser des outils qui augmentent la sécurité, comme un portefeuille numérique sécurisé, qui protège les données de la carte grâce à la tokenisation.

Comment reconnaître une carte clonée : signaux et indices

S’apercevoir à temps d’un clonage est crucial pour limiter les dégâts. Le signal le plus évident est la présence de débits non reconnus sur votre relevé de compte. Les criminels commencent souvent par des transactions de faible montant pour tester la carte, avant de passer à des dépenses plus importantes. Il est donc fondamental de vérifier régulièrement et avec attention la liste des mouvements, même plusieurs fois par semaine. Un autre signal d’alarme peut être la réception de notifications par SMS ou e-mail pour des opérations jamais effectuées. Activer les services d’alerte en temps réel proposés par votre banque est l’une des stratégies les plus efficaces pour avoir un contrôle immédiat sur chaque transaction. Enfin, si la carte est refusée lors d’un paiement sans raison apparente, il est bon de contacter immédiatement l’établissement émetteur pour vérifier qu’elle n’a pas été bloquée suite à des activités suspectes.

Stratégies de défense : comment protéger votre carte

Protéger sa carte de crédit du clonage nécessite une approche qui combine de bonnes habitudes quotidiennes et l’utilisation consciente des technologies de sécurité à notre disposition. Il n’est pas nécessaire de devenir paranoïaque, mais adopter une saine dose de prudence peut faire toute la différence. De la gestion du code PIN au choix des sites sur lesquels acheter, chaque petite action contribue à créer une barrière solide contre les individus malveillants. La sécurité financière passe aussi et surtout par la prévention active, un engagement constant qui nous permet de profiter de tous les avantages des paiements électroniques avec plus de sérénité.

Les bonnes habitudes au quotidien

La défense la plus efficace commence par les petits gestes de tous les jours. Tout d’abord, ne conservez jamais le code PIN avec la carte et ne le communiquez à personne. Lorsque vous retirez de l’argent à un distributeur automatique, il est de bon ton de couvrir le clavier avec la main pendant que vous tapez le code. Avant d’insérer la carte, il est utile d’inspecter visuellement le distributeur pour repérer d’éventuelles anomalies, comme des fentes ou des claviers factices qui pourraient cacher un skimmer. Au restaurant ou dans un magasin, ne perdez jamais votre carte de vue pendant le paiement. Pour les achats en ligne, ne faites confiance qu’à des sites e-commerce connus et sécurisés, en vérifiant la présence du cadenas dans la barre d’adresse. Si vous soupçonnez que votre TPE de confiance a été trafiqué, lisez notre guide sur comment reconnaître un distributeur automatique trafiqué pour plus de détails.

Les outils technologiques en votre faveur

La technologie moderne offre des outils de sécurité avancés. Les cartes équipées de la puce EMV (acronyme d’Europay, Mastercard, Visa) sont beaucoup plus sûres que celles avec la seule bande magnétique, car chaque transaction génère un code unique, rendant les données volées inutilisables. Les paiements sans contact, basés sur la technologie NFC, offrent également un niveau de protection élevé grâce au cryptage et à la courte distance de communication. Un niveau de sécurité supplémentaire est offert par les portefeuilles numériques comme Apple Pay et Google Pay, qui utilisent la tokenisation pour remplacer les données réelles de la carte par un code virtuel. Enfin, l’activation de l’authentification à deux facteurs (2FA), qui requiert une seconde vérification (par exemple un code par SMS) pour autoriser les opérations en ligne, est une barrière quasi infranchissable pour les fraudeurs.

Que faire si votre carte a été clonée

Si, malgré toutes les précautions, vous soupçonnez que votre carte a été clonée, la première et la plus importante action à entreprendre est de la bloquer immédiatement. Contactez le numéro d’urgence de votre établissement bancaire, disponible 24h/24 et 7j/7, et demandez le blocage immédiat de la carte. Cela empêchera toute nouvelle transaction non autorisée. Ensuite, rendez-vous dans un commissariat de police ou une gendarmerie pour porter plainte, en vous munissant d’une pièce d’identité et de la liste des mouvements frauduleux que vous avez constatés. Avec la copie de la plainte, vous pourrez entamer la procédure de remboursement auprès de votre banque, en contestant les opérations illicites. Si vous avez agi rapidement et sans négligence dans la conservation de la carte, vous avez de grandes chances d’obtenir un remboursement complet des sommes dérobées.

En Bref (TL;DR)

Cet article analyse les techniques de clonage de cartes de crédit, du skimming physique au piratage numérique, en fournissant des conseils pratiques et des stratégies efficaces pour reconnaître les menaces et protéger vos données.

Nous approfondirons les techniques de clonage les plus utilisées, du skimming au piratage de bases de données, en fournissant des conseils pratiques et à jour pour se défendre efficacement.

Découvrez des conseils pratiques pour vous défendre, comme la vérification périodique de votre relevé de compte et l’utilisation de technologies de paiement sécurisées comme la puce et le sans contact.

Conclusion

Le clonage de la carte de crédit est une menace réelle et en constante évolution, mais pas une fatalité. Comme nous l’avons vu, la connaissance des techniques utilisées par les criminels, associée à l’adoption d’habitudes de sécurité simples mais efficaces, représente notre meilleure défense. La technologie, de la puce EMV aux portefeuilles numériques, nous fournit des outils de plus en plus puissants pour protéger nos transactions. Surveiller régulièrement son relevé de compte, activer les notifications de dépenses et agir promptement en cas de suspicion sont des étapes fondamentales pour sauvegarder nos finances. Dans un monde qui oscille entre tradition et innovation, l’arme la plus puissante reste la sensibilisation : un consommateur informé est un consommateur plus en sécurité.

Questions fréquentes

Les signes les plus courants d’un clonage incluent des débits inconnus ou anormaux sur votre relevé de compte, même de faible montant, des notifications de transactions que vous n’avez pas effectuées ou des SMS de sécurité de votre banque pour des opérations suspectes. Vous pourriez aussi découvrir que votre carte est soudainement refusée lors d’un achat ou recevoir un appel d’alerte directement de votre établissement de crédit. C’est pourquoi il est essentiel de vérifier régulièrement les mouvements de votre compte via l’application de banque mobile.

La première et la plus importante action est de bloquer immédiatement la carte. Appelez sans tarder le numéro d’urgence fourni par votre banque, qui est actif 24h/24 et 7j/7. Ensuite, portez plainte auprès des forces de l’ordre (Police ou Gendarmerie), une étape nécessaire pour la procédure de remboursement. Enfin, contactez votre banque pour contester formellement les opérations frauduleuses et lancer la demande d’indemnisation, en joignant une copie de la plainte déposée.

Les paiements sans contact sont considérés comme très sûrs, surtout si on les compare à l’ancienne bande magnétique. La technologie NFC (Near Field Communication) utilise le cryptage et génère un code unique pour chaque transaction, rendant les données interceptées pratiquement inutilisables pour d’autres opérations. De plus, la portée de quelques centimètres rend le clonage à distance difficile. Bien qu’aucune technologie ne soit infaillible à 100 %, payer en sans contact ou via un smartphone réduit considérablement les risques.

Le skimming est une arnaque physique où les criminels installent un dispositif illégal, appelé ‘skimmer’, sur la fente d’un distributeur automatique de billets (DAB) ou d’un terminal de paiement (TPE). Cet appareil lit et enregistre les données contenues dans la bande magnétique de la carte lorsqu’elle est insérée. Souvent, les fraudeurs associent au skimmer une micro-caméra cachée ou un faux clavier pour capturer également le code PIN. Avec ces informations, ils peuvent créer une carte contrefaite et l’utiliser pour des retraits ou des achats.

La directive européenne DSP2 protège largement les consommateurs. Après avoir bloqué la carte, vous n’êtes plus responsable des utilisations frauduleuses. Pour les opérations non autorisées survenues avant la notification, votre responsabilité est normalement limitée à un maximum de 50 euros, sauf si une faute grave de votre part est démontrée. La banque est tenue de rembourser le montant dérobé sans délai, généralement avant la fin du jour ouvrable suivant le signalement de la fraude.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.