À l’ère du numérique, le smartphone est devenu une extension de notre vie, un gardien de données personnelles et un portail vers un monde de services. Dans ce contexte, les applications que nous téléchargeons sur les boutiques officielles comme le Google Play Store et l’App Store d’Apple sont les clés qui ouvrent ces portes. Cependant, toutes les clés ne sont pas sûres. Il existe un monde souterrain de fausses applications, créées par des cybercriminels dans le seul but de tromper les utilisateurs, de voler des données sensibles ou de générer des profits illicites. Les reconnaître est la première étape fondamentale pour défendre notre vie privée et notre sécurité, en alliant la prudence traditionnelle à l’innovation de la conscience numérique.

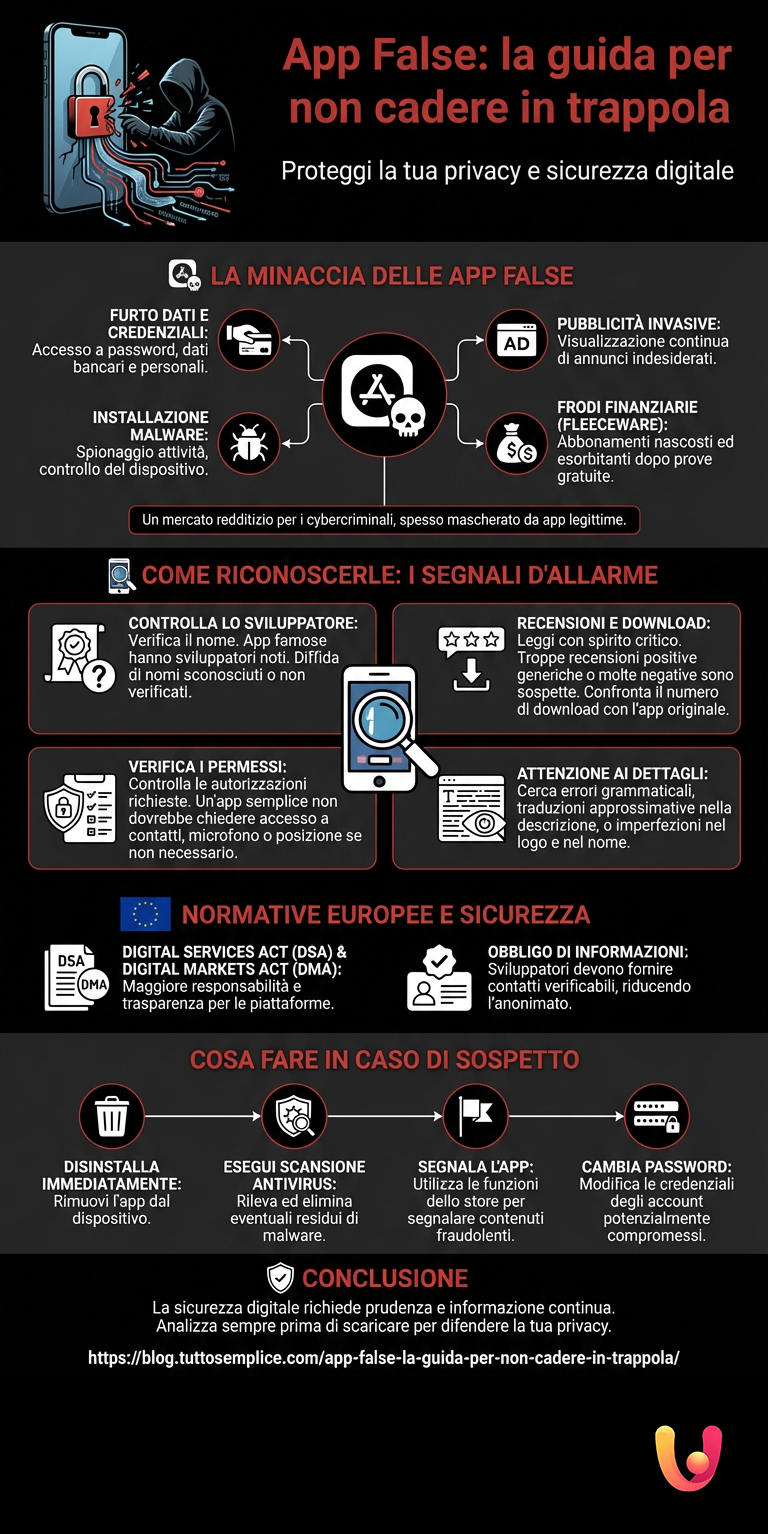

Les applications frauduleuses représentent une menace importante et en constante évolution. Elles se déguisent souvent en applications légitimes et populaires, reproduisant leur logo et leur interface pour tromper les utilisateurs les moins attentifs. Une fois installées, elles peuvent exécuter une série d’activités malveillantes : du vol d’identifiants bancaires et de mots de passe à l’installation de logiciels malveillants qui espionnent nos activités, jusqu’à l’affichage de publicités intrusives. Comprendre les tactiques utilisées par les personnes malveillantes et apprendre à lire les signaux d’alarme est essentiel pour naviguer en toute sécurité dans les boutiques numériques, protégeant ainsi notre petit univers technologique des intrusions indésirables.

Le marché des fausses applications : une menace concrète

Le phénomène des fausses applications n’est pas un risque marginal, mais une réalité consolidée qui génère des profits énormes pour les cybercriminels. Ces acteurs malveillants s’enregistrent comme développeurs sur les boutiques officielles, téléchargent une application légitime, la remanient en insérant un code malveillant et la rechargent avec un nom ou une icône légèrement différents. Malgré les contrôles de sécurité mis en œuvre par Google et Apple, de nombreuses applications malveillantes parviennent à passer entre les mailles du filet, atteignant des millions de téléchargements avant d’être identifiées et supprimées. Ce scénario est confirmé par de nombreux rapports de sociétés de sécurité informatique, qui démasquent périodiquement des campagnes de malwares et de fleecewares.

Un exemple emblématique est le fleeceware, une catégorie d’applications qui attire les utilisateurs avec un essai gratuit pour ensuite facturer des abonnements exorbitants, dépassant parfois les 3 000 euros par an. Ces applications, souvent déguisées en utilitaires simples comme des éditeurs d’images ou des scanners de codes QR, profitent de l’inattention des utilisateurs, qui ne remarquent pas les prélèvements ou ne savent pas comment annuler l’abonnement. Selon une recherche d’Avast, plus de 200 applications de ce type ont généré plus de 400 millions de dollars de revenus, démontrant l’ampleur et la rentabilité de ce marché frauduleux. La culture de la prudence doit donc évoluer pour inclure une plus grande attention aux détails des abonnements numériques.

Comment reconnaître une fausse application : les signaux d’alarme

Apprendre à distinguer une application légitime d’une fausse est une compétence fondamentale pour tout utilisateur de smartphone. Il existe plusieurs signaux d’alarme qui, s’ils sont analysés avec attention, peuvent révéler la nature frauduleuse d’une application avant le téléchargement. La tradition nous enseigne de ne pas se fier aux apparences, et ce principe est plus que jamais valable dans le monde numérique. Une analyse critique et méticuleuse est notre première ligne de défense contre les arnaques en ligne.

Analyse de la fiche de l’application

La page de présentation d’une application sur le store est une mine d’informations. Le premier élément à examiner est le nom du développeur. Les applications célèbres auront toujours le nom de la maison mère comme développeur ; si vous trouvez un nom inconnu ou suspect associé à une application célèbre, c’est presque certainement un clone. Google demande aux développeurs de vérifier leur identité, une étape qui ajoute un niveau de sécurité. Le logo et le nom de l’application peuvent également contenir de petites imperfections, comme des fautes de frappe ou de légères altérations graphiques, conçues pour embrouiller l’utilisateur. Enfin, la description : des textes avec des erreurs grammaticales ou des traductions approximatives sont un indice fort de manque de professionnalisme et de potentielle mauvaise foi.

Le pouvoir des avis et des téléchargements

Les avis des autres utilisateurs sont un outil précieux, mais ils doivent être lus avec un esprit critique. Une application avec de nombreux avis négatifs ou des plaintes est évidemment à éviter. Cependant, un excès d’avis cinq étoiles, peut-être courts et génériques, peut aussi être un signal d’alarme. Les escrocs utilisent souvent des bots pour générer de faux avis et gonfler artificiellement la note. Une analyse de Which? a révélé qu’un pourcentage significatif des applications les plus populaires contient des avis suspects. Une autre donnée à prendre en compte est le nombre de téléchargements : une application très célèbre aura des millions d’installations, tandis qu’un clone en aura un nombre nettement inférieur. Cette comparaison aide à démasquer la supercherie.

Contrôle des autorisations demandées

Avant d’installer une application, il est crucial de vérifier les autorisations qu’elle demande pour fonctionner. Si une application de retouche photo demande l’accès à vos contacts ou au microphone, c’est un signal d’alarme évident. Les applications frauduleuses demandent souvent des autorisations inutiles pour collecter le plus de données possible. Android et iOS permettent de visualiser et de gérer les autorisations demandées par chaque application. Il est de bon ton de n’accorder que les autorisations strictement indispensables au fonctionnement de l’application et de se méfier de celles qui prétendent à un accès disproportionné, une approche qui reflète une saine gestion de ses propres informations personnelles, tout comme lorsqu’on choisit à qui faire confiance dans la vie réelle.

Les réglementations européennes et la sécurité des stores

Le contexte réglementaire européen joue un rôle de plus en plus actif dans le renforcement de la sécurité des utilisateurs. Le Digital Services Act (DSA) et le Digital Markets Act (DMA) sont deux piliers législatifs qui imposent aux grandes plateformes numériques, y compris les boutiques d’applications d’Apple et de Google, de plus grandes responsabilités et plus de transparence. L’une des nouveautés les plus pertinentes introduites par le DSA est l’obligation pour les développeurs générant des revenus de fournir des informations de contact vérifiables, comme une adresse e-mail et un numéro de téléphone, qui seront visibles sur la page de l’application. Cela augmente la traçabilité et la responsabilité, rendant plus difficile pour les personnes malveillantes de se cacher dans l’anonymat.

Ces réglementations poussent Apple et Google à revoir leurs politiques. Apple, par exemple, tout en exprimant des inquiétudes quant aux risques potentiels de sécurité, s’adapte pour permettre l’installation d’applications provenant de sources externes à son App Store au sein de l’UE. Parallèlement, elle introduit de nouvelles mesures de protection, comme la « notarisation » des applications, pour les analyser et bloquer les malwares connus. Ces évolutions législatives et technologiques représentent un pas en avant important, alliant l’innovation réglementaire à la tradition européenne de protection du consommateur, pour créer un écosystème numérique plus sûr pour tous. Choisir le premier smartphone pour un enfant, par exemple, devient un acte qui nécessite aussi la connaissance de ces dynamiques de sécurité.

Que faire si l’on soupçonne avoir installé une fausse application

Si, malgré les précautions, vous soupçonnez avoir téléchargé une application frauduleuse, il est fondamental d’agir rapidement pour limiter les dégâts. La première étape, immédiate et incontournable, est de désinstaller l’application de l’appareil. Ensuite, il est conseillé d’effectuer une analyse avec un logiciel antivirus fiable pour détecter et supprimer les éventuels résidus de logiciels malveillants que l’application aurait pu laisser dans le système. Cette approche combine l’action directe avec la prévention de problèmes ultérieurs.

Après avoir sécurisé votre appareil, il est important d’effectuer deux actions supplémentaires. La première est de signaler la fausse application directement au store où elle a été téléchargée. Google Play et l’App Store ont tous deux mis en place des fonctions de signalement, récemment renforcées, qui permettent aux utilisateurs d’indiquer des contenus suspects ou frauduleux, contribuant ainsi à protéger l’ensemble de la communauté. La seconde action, si l’application a eu accès à des données sensibles, est de changer immédiatement les mots de passe des comptes potentiellement compromis (e-mail, réseaux sociaux, banque en ligne). Cette étape est cruciale pour prévenir les vols d’identité ou les accès non autorisés. Une gestion attentive de sa propre sécurité numérique est aussi importante que celle de ses finances, comme lorsqu’on évalue un prêt urgent.

En Bref (TL;DR)

Reconnaître une fausse application sur le Play Store et l’App Store est la première étape fondamentale pour se défendre contre les arnaques et les malwares, en protégeant ses données et sa vie privée.

Des avis suspects aux autorisations excessives, nous vous montrons les signaux d’alarme à ne pas ignorer.

Découvrez comment une analyse attentive des avis, des autorisations et des détails du développeur peut faire la différence pour votre sécurité.

Conclusions

La sécurité dans le monde numérique n’est pas une ligne d’arrivée, mais un processus continu d’apprentissage et d’adaptation. Reconnaître les fausses applications sur le Play Store et l’App Store est une compétence essentielle qui fusionne la méfiance traditionnelle avec la nécessaire alphabétisation technologique. Analyser avec soin le développeur, lire les avis avec un œil critique, contrôler le nombre de téléchargements et, surtout, vérifier les autorisations demandées sont des gestes simples mais très puissants pour défendre notre vie privée. Les réglementations européennes, comme le Digital Services Act, introduisent des protections supplémentaires, mais la responsabilité finale incombe toujours à l’utilisateur.

Être des consommateurs numériques conscients signifie ne jamais baisser la garde, mettre constamment à jour ses connaissances et adopter une approche proactive de la sécurité. Tout comme dans la vie de tous les jours nous apprenons à reconnaître des situations potentiellement risquées, nous devons faire de même avec les outils que nous utilisons quotidiennement. La prudence, alliée à l’information, reste le meilleur antivirus contre les menaces numériques, nous garantissant de pouvoir profiter pleinement des immenses opportunités offertes par la technologie sans tomber dans les pièges des personnes malveillantes.

Foire aux questions

Pour reconnaître une fausse application, vérifiez certains éléments clés dans le store. Observez l’icône et le nom : souvent, les applications clonées présentent de petites différences par rapport à l’originale. Lisez attentivement la description pour repérer des erreurs grammaticales ou un langage peu professionnel. Analysez les avis : un nombre excessif d’avis positifs et génériques, ou au contraire, de nombreux avis négatifs signalant des problèmes, sont des signaux d’alarme. Vérifiez le nom du développeur pour vous assurer qu’il s’agit bien de l’officiel et contrôlez le nombre de téléchargements : une application populaire aura des millions de téléchargements, une fausse en aura beaucoup moins.

Installer une application malveillante expose à de sérieux risques pour la vie privée et la sécurité. Ces applications peuvent voler des informations personnelles comme des mots de passe, des données bancaires et des contacts. Elles peuvent installer des malwares, afficher des publicités intrusives (adwares), ou vous inscrire à des services payants sans votre consentement (fraudes à la facturation). Dans certains cas, les criminels peuvent obtenir des privilèges élevés sur l’appareil, désactivant les fonctions de sécurité et prenant le contrôle de votre smartphone pour des activités illicites.

Si vous soupçonnez avoir installé une fausse application, la première chose à faire est de la désinstaller immédiatement de votre appareil. Ensuite, redémarrez le téléphone pour interrompre les éventuels processus malveillants en cours d’exécution en arrière-plan. Il est conseillé d’effectuer une analyse avec un logiciel antivirus fiable pour détecter et supprimer les éventuels résidus de malwares. Enfin, signalez l’application au store (Google Play Store ou Apple App Store) pour protéger les autres utilisateurs. Si vous aviez saisi des données de connexion, changez immédiatement les mots de passe des comptes concernés.

Vérifier les autorisations est fondamental car elles définissent à quelles données et fonctions du téléphone l’application peut accéder. Une application malveillante demande souvent des autorisations non nécessaires à son fonctionnement. Par exemple, une application de prise de notes ne devrait pas avoir besoin d’accéder à vos contacts ou au microphone. Accorder des autorisations excessives peut permettre à une application de vous espionner, d’enregistrer des conversations, de lire vos messages ou de suivre votre position. Vérifier toujours que les autorisations demandées sont cohérentes avec les fonctionnalités de l’application est une défense essentielle pour votre vie privée.

Généralement, le système Android est considéré comme plus à risque concernant la présence de fausses applications. Cela s’explique par le fait que le Google Play Store a un processus de révision historiquement moins restrictif que l’App Store d’Apple et permet l’installation d’applications provenant de sources externes (sideloading). L’écosystème fermé d’Apple, défini comme un « jardin clos », soumet les applications à des contrôles plus stricts avant publication, rendant plus difficile la distribution de malwares. Cependant, aucune plateforme n’est immunisée à 100 % ; même sur l’App Store, des applications frauduleuses ont parfois été identifiées.

Encore des doutes sur Fausses applications : le guide pour ne pas tomber dans le piège?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.