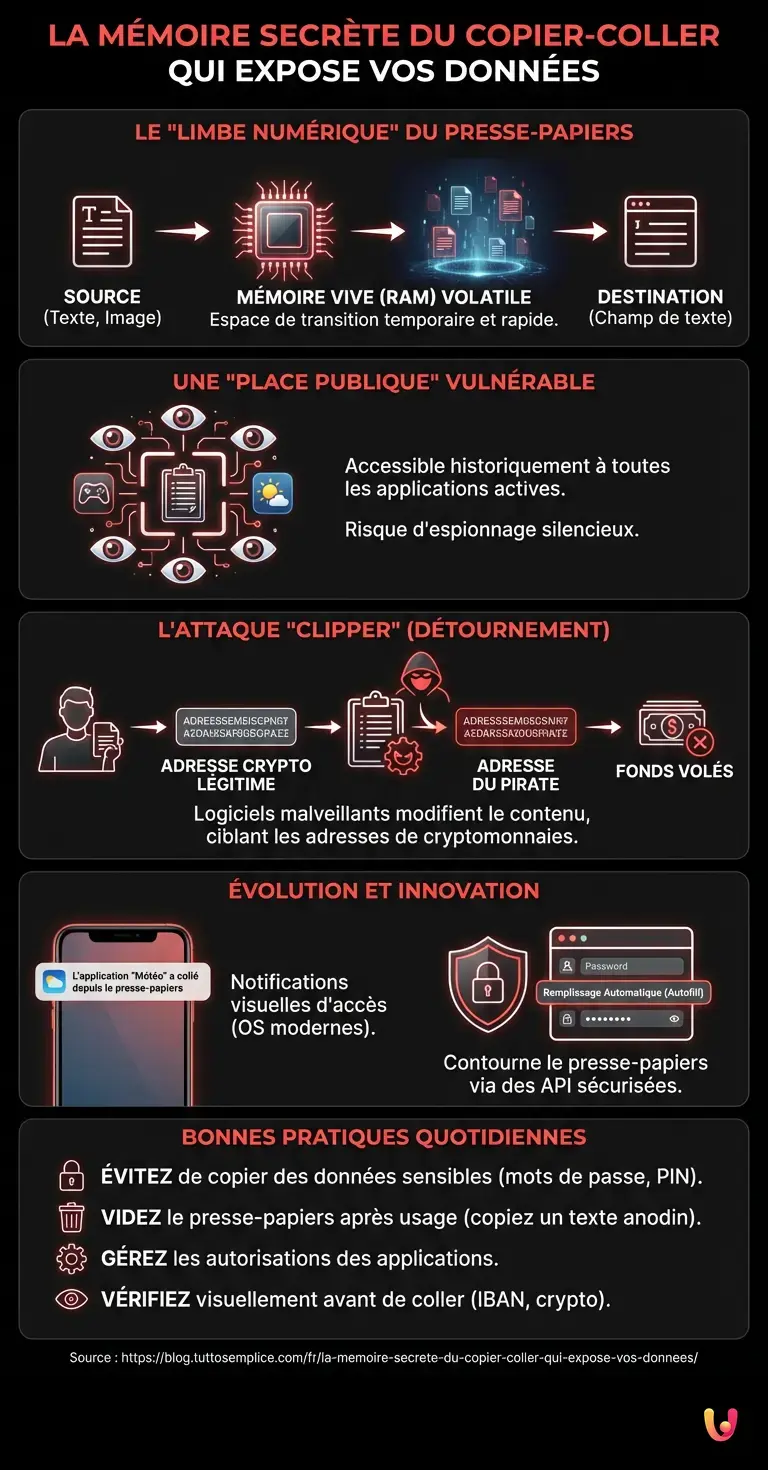

Chaque jour, des millions de fois par seconde, les doigts des utilisateurs du monde entier exécutent une danse automatique et presque inconsciente sur les claviers ou les écrans tactiles : copier-coller. Qu’il s’agisse d’une citation, d’un lien amusant, d’une adresse e-mail ou, plus grave encore, d’un mot de passe bancaire, nous tenons pour acquis que le texte voyage de manière sûre et instantanée du point A au point B. Cependant, dans cette fraction de seconde où les mots disparaissent de leur source d’origine pour réapparaître comme par magie dans le champ de destination, ils transitent par un véritable « limbe numérique ». Cet espace de transition est régi par le presse-papiers système (ou simplement « presse-papiers »), l’entité principale et le cœur battant de cette opération apparemment banale. Mais où se trouve exactement cet endroit ? Et surtout, qui d’autre regarde pendant que nos données y séjournent ?

L’anatomie d’une action quotidienne

Pour comprendre la nature de ce piège invisible, nous devons d’abord démonter l’action elle-même. Lorsque nous sélectionnons un texte et donnons la commande de copie, le système d’exploitation de notre appareil (qu’il s’agisse de Windows, macOS, iOS ou Android) récupère ces données et les alloue à une portion spécifique de la mémoire RAM (Random Access Memory). Le presse-papiers système n’est pas un fichier physique enregistré sur le disque dur, mais une zone de mémoire volatile, conçue pour être extrêmement rapide et facilement accessible.

L’invention de ce mécanisme remonte aux années 1970, grâce au génie informatique de Larry Tesler, qui cherchait un moyen de simplifier l’interaction entre l’homme et la machine. À l’époque, l’idée qu’un fragment de texte puisse être « retenu » en mémoire pour être réutilisé était révolutionnaire. Aujourd’hui, la technologie a tellement évolué que les presse-papiers ne contiennent plus seulement du texte simple, mais des mises en forme complexes, des images, des fichiers et même des métadonnées. Cependant, l’architecture de base est restée fidèle à sa conception originale : un espace de stockage temporaire, partagé et, historiquement, ouvert à tous les processus en cours d’exécution sur l’appareil.

La place publique de votre appareil

C’est précisément dans cette nature « partagée » que réside le cœur du problème. Pendant des décennies, les systèmes d’exploitation ont traité le presse-papiers système comme une sorte de place publique. N’importe quelle application active sur l’ordinateur ou le smartphone pouvait, sans demander d’autorisation spéciale, « jeter un coup d’œil » sur cette place et lire ce qui y était écrit. L’intention initiale était louable : garantir une fluidité et une interopérabilité maximales entre différents programmes. Si je copie un texte depuis un traitement de texte, mon client de messagerie doit pouvoir le lire instantanément pour le coller.

Cependant, dans le paysage actuel de la cybersécurité , cette ouverture représente une vulnérabilité structurelle d’une ampleur considérable. Imaginez copier le mot de passe de votre compte bancaire depuis votre gestionnaire de mots de passe pour le coller dans l’application de votre banque. Pendant les quelques secondes où le mot de passe réside dans le presse-papiers, une application malveillante en arrière-plan (peut-être un jeu gratuit anodin ou une application météo) pourrait lire cette donnée, l’enregistrer et l’envoyer à un serveur distant. Tout cela se produit dans le silence le plus total, sans que l’utilisateur ne s’en aperçoive.

Le phénomène du détournement de presse-papiers

Cette vulnérabilité a donné naissance à une forme d’attaque informatique spécifique et insidieuse connue sous le nom de détournement du presse-papiers ( Clipboard Hijacking ). Les cybercriminels ont développé des logiciels malveillants spécialisés, appelés « Clipper », qui ne se contentent pas d’espionner passivement ce que nous copions, mais interviennent activement pour le modifier.

La cible privilégiée de ces attaques est le monde des cryptomonnaies. Les adresses des portefeuilles cryptographiques (wallets) sont de longues chaînes alphanumériques complexes, impossibles à mémoriser et difficiles à saisir manuellement . L’utilisateur moyen a inévitablement recours au copier-coller pour transférer des fonds. Un malware de type Clipper, fonctionnant silencieusement sur l’appareil, surveille en permanence le presse-papiers système. Dès qu’il détecte une chaîne de caractères correspondant au format d’une adresse Bitcoin ou Ethereum, il la remplace instantanément par l’adresse du portefeuille du pirate.

Lorsque l’utilisateur colle l’adresse dans l’application d’échange et clique sur « envoyer », les fonds sont transférés de manière irréversible au criminel. La victime, persuadée d’avoir collé ce qu’elle avait copié, ne se rend compte du vol que lorsqu’il est trop tard. Ce scénario démontre sans équivoque que la cybersécurité doit s’occuper non seulement des grandes infrastructures réseau, mais aussi des micro-processus qui se déroulent au sein de nos appareils personnels.

L’évolution des systèmes d’exploitation et les contre-mesures

Heureusement, l’industrie technologique n’est pas restée les bras croisés. Ces dernières années, nous avons assisté à un changement de paradigme dans la gestion des presse-papiers . Les géants du logiciel ont commencé à mettre en place des restrictions strictes pour transformer cette « place publique » en un environnement contrôlé.

Sur les appareils mobiles, par exemple, l’introduction des notifications visuelles a marqué un tournant. Lorsqu’une application lit le contenu du presse-papiers, le système d’exploitation affiche un petit avertissement à l’écran (une bannière ou un « toast message »). Cette simple notification a démasqué des dizaines d’applications populaires qui, jusqu’alors, lisaient systématiquement le presse-papiers des utilisateurs à chaque démarrage, souvent à des fins de profilage publicitaire ou de suivi. De plus, les systèmes d’exploitation modernes ont tendance à vider automatiquement le presse-papiers système après une certaine période d’inactivité, réduisant ainsi la fenêtre temporelle pendant laquelle les données sensibles restent exposées.

Le rôle des startups et de l’innovation numérique

Dans ce contexte de prise de conscience croissante, l’ innovation numérique joue un rôle crucial. Plusieurs startups développent des solutions avancées pour atténuer les risques liés au copier-coller. Certaines de ces entreprises se concentrent sur la création d’« enclaves sécurisées » au sein de la mémoire de l’appareil : des zones cryptées et isolées où les données sensibles peuvent transiter sans être exposées au reste du système d’exploitation.

D’autres startups révolutionnent le concept même de saisie de données, en promouvant des technologies qui contournent complètement le presse-papiers système. Les gestionnaires de mots de passe modernes, par exemple, utilisent les API de remplissage automatique (Autofill) fournies par les systèmes d’exploitation. Au lieu de forcer l’utilisateur à copier-coller le mot de passe, le gestionnaire communique directement et de manière chiffrée avec le champ de texte de l’application cible, éliminant ainsi complètement le passage par le “limbe” du presse-papiers et neutralisant à la racine le risque d’interception.

Comment protéger ses données au quotidien

Malgré les progrès technologiques, la première ligne de défense reste la sensibilisation de l’utilisateur. Comprendre où finissent les mots avant qu’ils ne soient envoyés nous permet d’adopter des comportements plus sûrs. Voici quelques pratiques fondamentales :

- Éviter de copier des données sensibles : Dans la mesure du possible, ne jamais copier les mots de passe, les codes PIN, les numéros de cartes de crédit ou les clés de récupération (phrases de récupération). Utiliser toujours les fonctions de saisie semi-automatique sécurisées.

- Vider le presse-papiers : Si vous êtes obligé de copier une donnée sensible, il est conseillé de la surécrire immédiatement après utilisation en copiant un mot aléatoire (comme « bonjour » ou un espace vide), afin d’effacer la trace précédente de la mémoire volatile.

- Gérer les autorisations des applications : Soyez attentif aux applications installées et aux autorisations qu’elles demandent. Une application lampe torche ou une calculatrice n’a aucune raison légitime d’accéder au presse-papiers ou à Internet.

- Toujours vérifier avant d’envoyer : surtout lorsqu’il s’agit de copier-coller des adresses web complexes, des IBAN bancaires ou des adresses de cryptomonnaies, il est vital de vérifier visuellement au moins les premiers et les derniers caractères de la chaîne collée avant de confirmer l’opération.

En Bref (TL;DR)

La fonction copier-coller enregistre temporairement nos données sensibles dans le presse-papiers système, une zone de mémoire extrêmement vulnérable et accessible.

Sans nécessiter d’autorisations spéciales, des applications malveillantes fonctionnant en arrière-plan peuvent espionner le presse-papiers de l’appareil pour voler discrètement des informations sensibles telles que les mots de passe bancaires.

Les cyberattaques connues sous le nom de « Clipboard Hijacking » exploitent le presse-papiers pour modifier les adresses de cryptomonnaies et voler de manière irréversible les fonds des victimes.

Conclusions

Le copier-coller est l’un des outils les plus puissants et les plus répandus que la technologie nous ait jamais offerts. Il a façonné notre manière de travailler, de communiquer et d’interagir avec les machines, rendant le transfert d’informations fluide et naturel. Cependant, cette commodité ne doit jamais nous faire baisser la garde. Ce bref instant où nos mots, nos chiffres et nos secrets résident dans la mémoire temporaire de l’appareil représente un point critique pour notre vie privée.

La transition d’un modèle de partage ouvert à un modèle de sécurité intégrée est en cours, menée par les grandes entreprises et les esprits brillants des nouvelles entreprises technologiques. Mais tant que l’architecture de nos appareils ne sera pas à l’épreuve des intrusions, il nous appartient de rappeler que dans le monde numérique, rien ne disparaît vraiment dans le néant : chaque donnée a son parcours, son espace de repos et, potentiellement, un spectateur indésirable prêt à en profiter. La conscience de ce mécanisme invisible est la première étape fondamentale pour reprendre le contrôle de nos informations les plus précieuses.

Foire aux questions

Le détournement du presse-papiers est une technique informatique malveillante dans laquelle un logiciel caché espionne ou modifie les données copiées dans le presse-papiers de l’appareil. Les cybercriminels utilisent des programmes spécifiques pour intercepter des informations sensibles, par exemple en remplaçant les adresses de portefeuilles de cryptomonnaies par les leurs afin de voler des fonds lors d’une opération de copier-coller.

Lorsqu’on copie un élément, le système d’exploitation le sauvegarde temporairement dans le presse-papiers, une zone spécifique de la mémoire vive (RAM) de l’appareil. Il ne s’agit pas d’un fichier physique sur le disque dur, mais d’un espace volatile et partagé auquel plusieurs applications en cours d’exécution peuvent accéder pour lire les informations sauvegardées.

Pour protéger les informations critiques, il est conseillé d’utiliser les fonctions de saisie semi-automatique sécurisées des gestionnaires de mots de passe, en évitant totalement de copier les codes secrets. Si vous êtes obligé de le faire, il est essentiel de surécrire immédiatement la mémoire en copiant un mot aléatoire et de toujours vérifier les autorisations demandées par les applications installées sur votre téléphone.

Historiquement, les systèmes d’exploitation permettaient à n’importe quel programme d’accéder au presse-papiers afin de faciliter l’échange de données entre différents logiciels. Aujourd’hui, de nombreuses applications exploitent cette faille pour collecter des données à des fins de profilage publicitaire ou de suivi, raison pour laquelle les systèmes modernes affichent un avertissement visuel lorsque cet accès a lieu.

La méthode la plus simple et la plus rapide pour effacer les données sensibles du presse-papiers consiste à copier immédiatement un texte inoffensif, comme un mot aléatoire ou un espace vide. Cette simple action écrase les informations précédentes dans la mémoire volatile, empêchant ainsi tout logiciel malveillant de lire les mots de passe ou les codes bancaires précédemment copiés.

Encore des doutes sur La mémoire secrète du copier-coller qui expose vos données.?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.