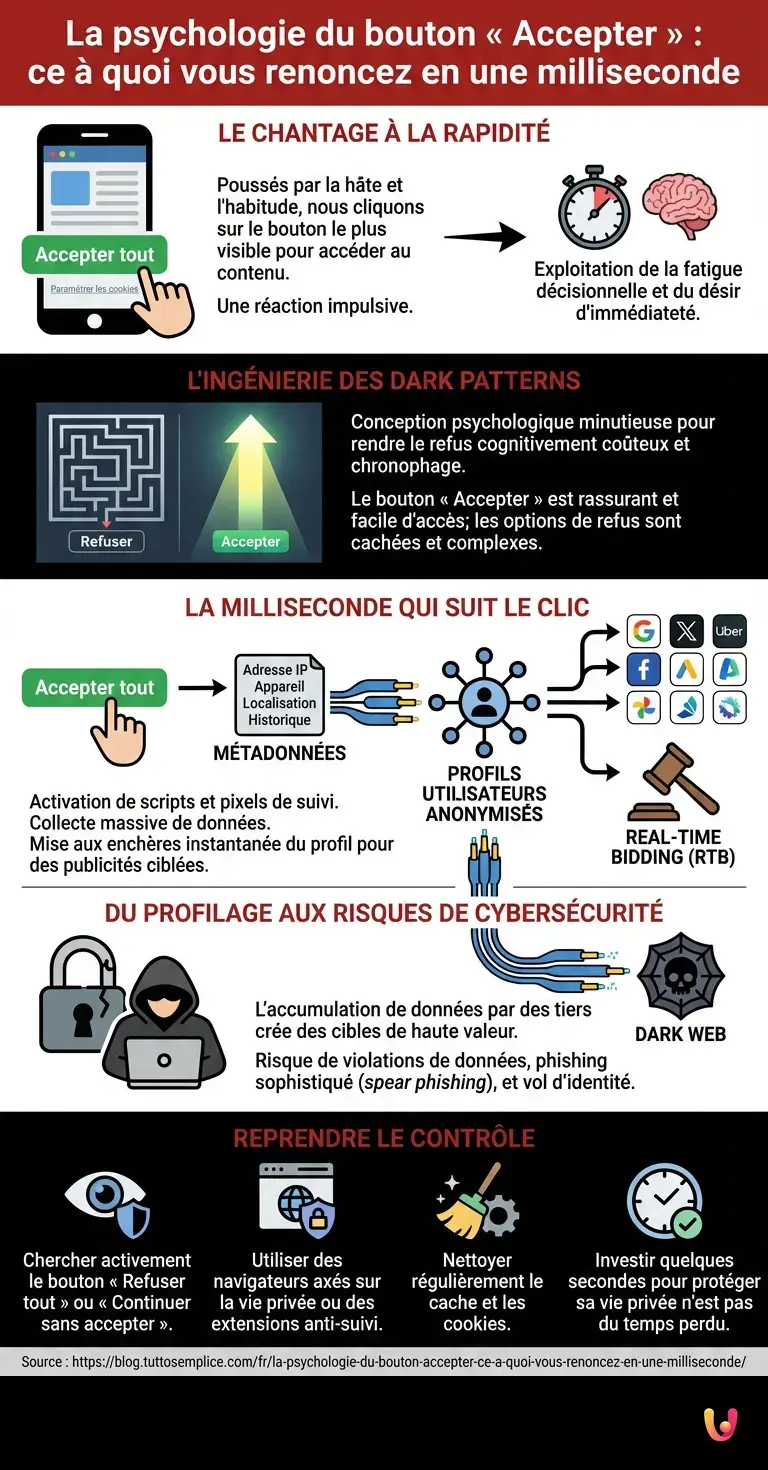

Nous le faisons tous des dizaines, voire des centaines de fois par semaine. Nous ouvrons un site web sur notre smartphone ou notre ordinateur pour lire une information urgente, chercher une recette ou vérifier le prix d’un produit, et nous sommes immédiatement bloqués . Un mur de texte, souvent accompagné de boutons aux couleurs criardes, nous empêche d’accéder au contenu souhaité. C’est le fameux bandeau des cookies , l’entité numérique avec laquelle, bon gré mal gré, nous interagissons le plus souvent dans notre vie en ligne. Poussés par la hâte, l’habitude et le désir d’obtenir immédiatement ce que nous cherchons, notre doigt glisse automatiquement sur le bouton le plus visible, généralement étiqueté « Accepter tout » ou « J’accepte ». La gêne disparaît instantanément, la page se débloque et nous poursuivons notre navigation, convaincus d’avoir simplement surmonté un obstacle bureaucratique ennuyeux. Mais vous êtes-vous déjà demandé quel est le véritable prix de ce simple clic hâtif ? Derrière cette apparente formalité se cache un écosystème technologique et économique de proportions colossales, un mécanisme silencieux qui transforme notre impatience en l’une des monnaies les plus précieuses et les plus échangées du XXIe siècle.

L’ingénierie psychologique derrière l’obstacle : les Dark Patterns

Pour comprendre pleinement ce phénomène, il faut d’abord analyser pourquoi nous cliquons si facilement. Il ne s’agit pas de simple paresse, mais du résultat d’une conception psychologique minutieuse, connue dans le monde du design d’interface sous le nom de « Dark Pattern » (modèles sombres). Ceux qui conçoivent ces avertissements savent parfaitement que l’utilisateur moyen a un seuil d’attention très bas et un objectif précis en tête lorsqu’il arrive sur une page web. Tout élément qui se dresse entre l’utilisateur et son objectif est perçu comme un élément fortement perturbateur.

Les Dark Patterns exploitent notre « fatigue décisionnelle ». Le bouton « Accepter tout » est presque toujours grand, positionné dans une zone facilement accessible au pouce (sur mobile) et coloré de teintes rassurantes et invitantes, comme le vert ou le bleu. À l’inverse, les options pour refuser ou personnaliser les choix sont souvent écrites en petit, cachées derrière des liens textuels gris sur fond gris clair, ou nécessitent de naviguer à travers des sous-menus complexes et des dizaines d’interrupteurs à désactiver manuellement. Ce déséquilibre visuel et fonctionnel n’est pas une erreur de conception, mais une stratégie délibérée pour rendre le refus une opération cognitivement coûteuse et chronophage. Le chantage à la rapidité repose exactement sur ce principe : je vous rends votre temps et votre fluidité de navigation, mais en échange, j’exige votre consentement inconditionnel.

Que se passe-t-il dans la milliseconde qui suit le clic ?

Au moment précis où le bout du doigt touche le bouton « Accepter tout », une réaction en chaîne invisible se déclenche, voyageant à la vitesse de la lumière à travers les câbles à fibre optique de la moitié du monde. Nous ne disons pas simplement au site web « d’accord, souviens-toi que je suis passé par ici ». Nous ouvrons littéralement les portes de notre identité numérique à des dizaines, voire des centaines, d’entreprises tierces dont nous n’avons jamais entendu parler.

Techniquement, notre consentement active une série de scripts et de pixels de suivi. Ces petits fragments de code commencent à collecter une quantité impressionnante de métadonnées : notre adresse IP, le modèle exact de l’appareil que nous utilisons, le système d’exploitation, la résolution de l’écran, notre position géographique approximative, le temps passé sur la page, les mouvements de la souris et, bien sûr, l’historique de nos recherches et des pages visitées précédemment. Toutes ces informations sont regroupées dans un profil utilisateur anonymisé (mais très précis) et envoyées instantanément à des plateformes d’échange de données.

C’est là qu’intervient un mécanisme appelé Real-Time Bidding (RTB). En une fraction de seconde, pendant que la page web se charge sur notre écran, notre profil est mis aux enchères. Les annonceurs font des offres automatiques pour obtenir le droit de nous montrer une publicité ciblée, basée précisément sur nos intérêts, nos vulnérabilités ou nos désirs latents, déduits des données fraîchement collectées. Notre empressement vient de nourrir une industrie mondiale qui pèse des centaines de milliards de dollars.

Du profilage aux risques de cybersécurité

De nombreux utilisateurs ont tendance à minimiser le problème, adoptant la mentalité classique du « je n’ai rien à cacher, qu’ils me montrent des publicités ciblées ». Cependant, la question va bien au-delà du simple marketing. L’accumulation massive et incontrôlée de données personnelles par des tiers (les soi-disant courtiers en données) représente l’un des défis les plus critiques pour la cybersécurité moderne.

Les bases de données de ces entreprises, qui agrègent des milliards de profils détaillés, constituent des cibles de très haute valeur pour les cybercriminels. Lorsqu’une de ces bases de données est compromise (un événement malheureusement de plus en plus fréquent), nos données comportementales se retrouvent sur le Dark Web. Là, les informations recueillies grâce à nos consentements hâtifs ne servent pas à nous vendre une paire de chaussures, mais à orchestrer des attaques d’ingénierie sociale extrêmement sophistiquées.

La sécurité informatique personnelle est compromise lorsque des attaquants connaissent nos habitudes de navigation, les banques que nous utilisons, les maladies dont nous avons recherché les symptômes ou nos préférences politiques. Ces informations permettent de créer des campagnes de phishing hautement personnalisées (spear phishing), où l’appât est si crédible et contextualisé qu’il peut tromper même l’utilisateur le plus expérimenté. Un clic précipité aujourd’hui pourrait se transformer en une vulnérabilité critique demain, fournissant aux pirates les éléments manquants pour voler notre identité ou accéder à nos comptes.

Le marché des données et les nouvelles frontières de la défense

L’ensemble de l’infrastructure de la technologie web moderne s’est développé autour de ce modèle de monétisation de l’attention et des données . Cependant, la prise de conscience progresse lentement. Des réglementations internationales, comme le RGPD en Europe, ont tenté de freiner ce phénomène en imposant la transparence, mais comme nous l’avons vu, l’industrie a réagi en affinant ses techniques de persuasion psychologique.

Dans ce scénario de jeu du chat et de la souris numérique permanent, nous assistons à une véritable vague d’ innovation numérique axée sur la protection de la vie privée. Plusieurs startups développent des solutions technologiques avancées pour lutter contre le chantage de la hâte à armes égales. Il s’agit notamment d’extensions de navigateur basées sur l’intelligence artificielle capables de lire, d’interpréter et de refuser automatiquement tous les suivis non essentiels en arrière-plan, sans que l’utilisateur n’ait à lever le petit doigt ni à perdre une seconde de son temps. Ces technologies agissent comme un avocat numérique personnel, négociant les conditions d’utilisation en quelques millisecondes pendant que nous profitons d’une navigation ininterrompue.

Par ailleurs, les principaux navigateurs commencent à intégrer des systèmes de blocage du suivi de plus en plus agressifs, déplaçant le paradigme d’un web basé sur un consentement explicite (souvent extorqué) vers un web où la confidentialité est la configuration par défaut (Privacy by Design). C’est une véritable bataille technologique entre ceux qui cherchent à extraire de la valeur de nos données et ceux qui construisent des boucliers pour les protéger.

Comment reprendre le contrôle sans perdre de temps

En attendant que la technologie automatise complètement notre défense, il existe des stratégies pratiques pour ne pas céder au chantage de la précipitation. La première règle est de changer sa perception : ces trois secondes nécessaires pour chercher le bouton « Refuser tout » ou « Cookies techniques uniquement » ne sont pas du temps perdu, mais un investissement direct dans sa sécurité et sa vie privée. De nombreux sites, pour se conformer aux dernières directives des autorités de protection des données, intègrent enfin le bouton de refus global au même niveau visuel que celui d’acceptation.

Une autre habitude fondamentale est d’utiliser des navigateurs axés sur la protection de la vie privée ou d’installer des extensions fiables qui bloquent les trackers en amont, rendant souvent même l’interaction avec l’avertissement superflu. Enfin, il est conseillé de nettoyer régulièrement le cache et les données de navigation de votre appareil, afin de réinitialiser périodiquement l’identité numérique que les différents réseaux publicitaires s’efforcent de construire sur nous.

En Bref (TL;DR)

Les bannires de cookies utilisent des dark patterns psychologiques pour exploiter notre empressement et nous pousser à cliquer instinctivement sur le bouton d’acceptation.

Un consentement hâtif déclenche une collecte massive de données personnelles, immédiatement revendues via des enchères numériques pour financer des campagnes publicitaires hautement ciblées.

Outre le marketing intrusif, cette accumulation incontrôlée d’informations sensibles auprès d’entreprises tierces expose les utilisateurs à de très graves risques de sécurité informatique.

Conclusions

Le chantage de l’urgence est peut-être l’exemple le plus flagrant de la manière dont l’économie numérique moderne exploite les vulnérabilités de la psychologie humaine. Cette bannière agaçante qui bloque notre lecture n’est pas un simple obstacle technique, mais un véritable contrat contraignant que nous signons des dizaines de fois par jour sans en lire les clauses. Le prix réel que nous payons pour faire disparaître cet avertissement ne se mesure pas en argent, mais en fragments de notre identité, de notre vie privée et, en fin de compte, de notre sécurité. Développer la conscience de ce qui se passe dans les coulisses est la première étape fondamentale pour cesser d’être la marchandise inconsciente du web et redevenir maîtres de notre espace numérique. La prochaine fois que vous vous trouverez face à ce mur de texte gris, respirez profondément, investissez trois secondes de votre temps et cherchez le bouton pour refuser : votre identité future vous en remerciera.

Foire aux questions

Les Dark Patterns sont des stratégies de design psychologique utilisées pour manipuler les utilisateurs. Dans les bannières de cookies, ils exploitent la fatigue décisionnelle en mettant en évidence le bouton d’acceptation avec des couleurs vives, tandis que les options pour refuser le suivi sont cachées. Cela rend le refus long et fastidieux, poussant les gens à céder leurs données par précipitation.

En cliquant sur le bouton d’acceptation, vous activez des scripts et des pixels de suivi qui collectent immédiatement vos métadonnées, telles que votre position géographique et votre historique de navigation. Ces informations permettent de créer un profil utilisateur spécifique qui est vendu aux annonceurs publicitaires via des enchères en temps réel. En une fraction de seconde, votre identité numérique est partagée avec des dizaines d’entreprises tierces.

La collecte massive de données personnelles par des entreprises tierces crée d’énormes bases de données qui deviennent souvent la cible de cybercriminels. Si ces informations tombent sur le marché noir numérique, les pirates informatiques peuvent les utiliser pour créer des attaques de phishing hautement personnalisées. Connaissant vos habitudes de navigation et vos centres d’intérêt, les escrocs peuvent vous tromper plus facilement et voler votre identité ou accéder à vos comptes bancaires.

Pour protéger rapidement vos données, il est conseillé d’utiliser des navigateurs axés sur la confidentialité ou d’installer des extensions spécifiques qui bloquent automatiquement le suivi. De plus, de nombreuses réglementations récentes obligent les sites à inclure un bouton de refus global bien visible. Prendre quelques secondes pour rechercher l’option de refus et nettoyer régulièrement la mémoire de votre appareil sont des habitudes essentielles pour protéger votre identité numérique.

Le mécanisme des enchères en temps réel entre en jeu dès qu’une page web se charge sur votre écran. Votre profil comportemental est mis en vente et les annonceurs font des offres automatiques pour vous montrer des publicités ciblées basées sur vos centres d’intérêt. Ce système transforme vos données de navigation en une marchandise de grande valeur pour le marché publicitaire mondial.

Encore des doutes sur La psychologie du bouton « Accepter » : ce à quoi vous renoncez en une milliseconde?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

- Cookies et autres traceurs : le cadre légal et les droits des utilisateurs (CNIL)

- Dark pattern (Interface truquée) : définition et mécanismes psychologiques (Wikipédia)

- Règles relatives à la protection des données et à la vie privée dans l’UE (Commission européenne)

- Real Time Bidding (Enchères en temps réel) et profilage publicitaire (Wikipédia)

- Lignes directrices 03/2022 sur les interfaces trompeuses (deceptive design patterns) dans les plateformes de médias sociaux (CEPD)

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.