Vous verrouillez la porte, activez le système d’alarme de dernière génération, vérifiez que les caméras sont en marche et prenez la route, convaincu d’avoir parfaitement sécurisé votre domicile. Pourtant, alors que vous vous éloignez, un dispositif en apparence inoffensif continue de transmettre des informations précieuses et détaillées sur vous, votre famille et vos habitudes. Le principal responsable de cette fuite de données silencieuse est le compteur intelligent (ou *smart meter*), ce dispositif électronique qui a remplacé les anciens compteurs à disque dans la quasi-totalité des foyers italiens et européens. Mais que révèle exactement le réseau électrique en votre absence, et pourquoi cette transmission de données constitue-t-elle l’un des défis les plus fascinants et complexes de notre époque ?

Pour comprendre l’ampleur de ce phénomène, il est nécessaire de prendre du recul et d’analyser la nature même de l’énergie que nous consommons. Jusqu’à il y a quelques décennies, la consommation électrique constituait une donnée agrégée : un technicien passait une fois par an pour relever un index, à partir duquel on déduisait la consommation totale. Aujourd’hui, la technologie qui sous-tend les réseaux électriques intelligents (Smart Grids) exige une communication bidirectionnelle et constante. Les compteurs modernes enregistrent les prélèvements d’énergie avec une fréquence pouvant varier du quart d’heure jusqu’à, dans certains systèmes avancés, des fractions de seconde. Ce flux continu de données est le cœur battant de l’ innovation numérique dans le secteur de l’énergie ; il est fondamental pour équilibrer le réseau, intégrer les sources renouvelables et prévenir les pannes de courant. Toutefois, cette même granularité transforme le compteur en un œil numérique potentiel braqué sur l’intimité du foyer.

L’empreinte numérique des appareils électroménagers

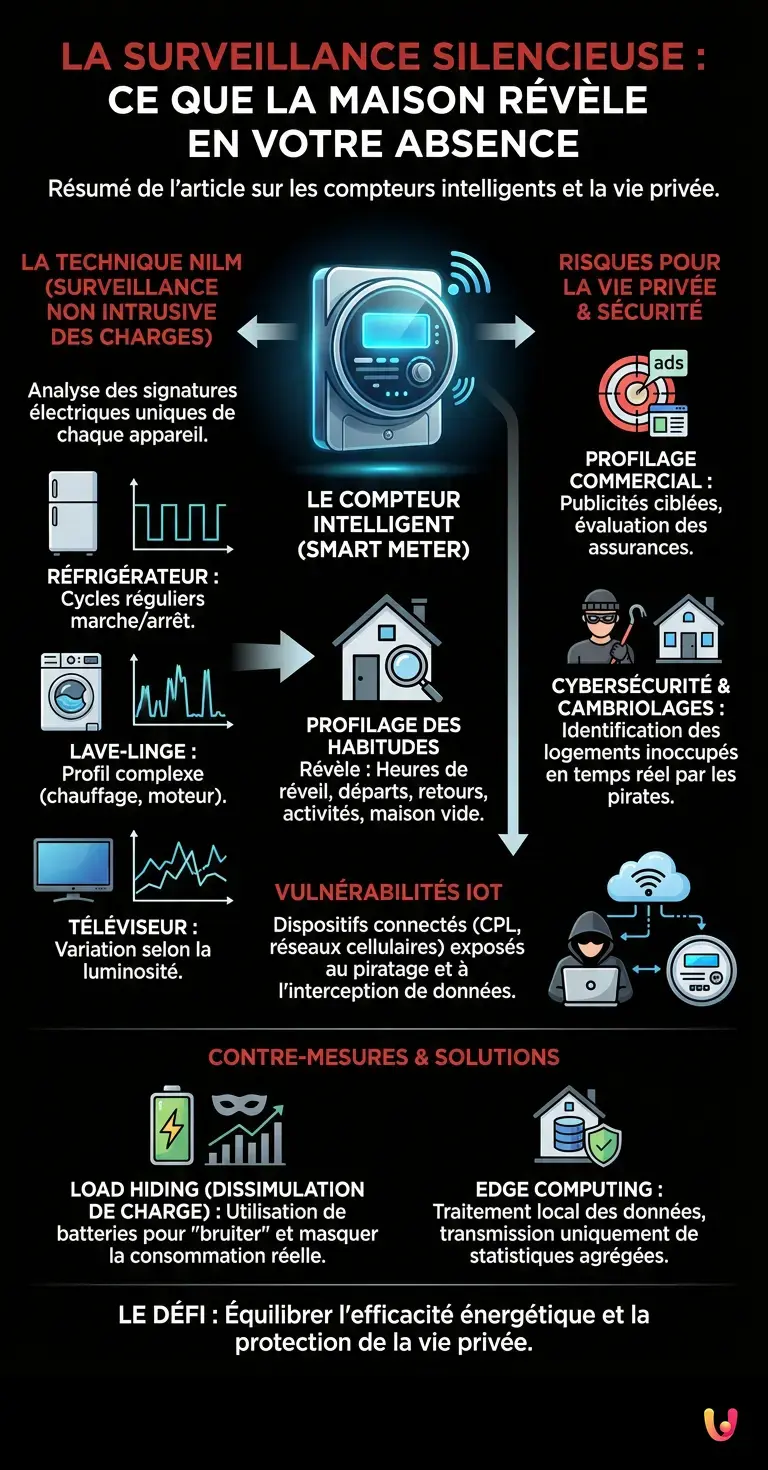

Le secret de cette capacité de profilage réside dans une technique connue des spécialistes sous le nom de NILM (Non-Intrusive Load Monitoring) , c’est-à-dire la surveillance non intrusive des charges. L’idée de base est aussi simple que géniale : chaque appareil électroménager, lorsqu’il est mis en marche, consomme de l’énergie d’une manière unique et singulière. Il ne s’agit pas seulement de la quantité de watts absorbés, mais de la « forme » que prend cette consommation au fil du temps.

Un réfrigérateur, par exemple, présente un cycle de marche et d’arrêt du compresseur très régulier, avec un pic de démarrage initial suivi d’une consommation constante. Un lave-linge affiche un profil complexe, alternant le chauffage de l’eau (consommation linéaire élevée) et les cycles du moteur pour la rotation du tambour. Un téléviseur moderne, notamment s’il est de type OLED ou LED, fait varier sa consommation électrique en fonction de la luminosité des scènes diffusées à l’écran. En analysant la courbe de charge totale d’une habitation à l’aide d’algorithmes d’apprentissage automatique, il est possible de désagréger les données et d’isoler les différentes « signatures électriques ».

Qu’est-ce que cela signifie concrètement ? Cela signifie que quiconque a accès à ces données brutes à haute fréquence ne voit pas seulement combien de kilowattheures vous avez consommés. Il voit à quelle heure vous vous êtes réveillé (mise en marche de la machine à café ou de la bouilloire), si vous avez pris une douche chaude (activation du chauffe-eau ou de la chaudière électrique), à quelle heure vous avez quitté votre domicile (chute drastique de la consommation de base), quand vous êtes rentré et même, dans des scénarios d’analyse poussée, quelle chaîne de télévision vous regardiez. Lorsque vous quittez votre domicile pour partir en vacances, votre compteur intelligent enregistre un schéma sans équivoque : l’absence d’interactions humaines avec les interrupteurs, interrompue uniquement par les cycles automatiques du réfrigérateur. C’est la signature indubitable d’une maison vide.

La face sombre de l’innovation numérique

Si, d’une part, l’analyse des données énergétiques permet de fournir aux utilisateurs des factures plus précises et des conseils personnalisés en matière d’ économie d’énergie , elle ouvre, d’autre part, de véritables failles en matière de protection de la vie privée. Le paradoxe est évident : pour rendre le réseau plus efficace et plus écologique, nous devons céder une part significative de notre confidentialité. Les données de consommation, lorsqu’elles sont croisées avec d’autres informations, permettent d’établir des profils comportementaux d’une très grande précision.

Imaginons les implications commerciales. Une entreprise pourrait déduire de votre consommation que vous possédez un vieux réfrigérateur peu performant et vous cibler avec des publicités personnalisées pour l’achat d’un nouvel appareil électroménager. Les compagnies d’assurance pourraient évaluer votre mode de vie : vous couchez-vous tard ? Laissez-vous souvent des appareils dangereux allumés en votre absence ? Ces données pourraient, en théorie, influencer le montant de vos primes d’assurance. Bien que les réglementations européennes actuelles, telles que le RGPD, offrent une protection solide contre l’utilisation indiscriminée de ces informations à des fins de profilage commercial sans consentement explicite, le risque d’abus ou de fuites de données demeure un enjeu central du débat technologique actuel.

Une cible pour la criminalité et la cybersécurité

La question revêt un caractère encore plus critique lorsque l’on passe du marketing à la cybersécurité . Les compteurs intelligents sont, à tous égards, des dispositifs IoT (Internet des objets) connectés à un réseau. Ils transmettent des données vers les postes de transformation en utilisant les courants porteurs en ligne (CPL – Power Line Communication) ou les réseaux cellulaires, et de là, vers les serveurs des distributeurs d’énergie. Bien que les protocoles de chiffrement utilisés par les gestionnaires nationaux soient généralement d’un niveau très élevé, l’histoire de la sécurité informatique nous enseigne qu’aucun système n’est inviolable.

Que se passe-t-il si un groupe de pirates informatiques parvient à intercepter ou à pirater les bases de données contenant les flux de consommation en temps réel ? Les conséquences vont bien au-delà du vol d’identité. Des individus malveillants pourraient dresser une carte en temps réel des logements inoccupés dans un quartier donné. Les cambrioleurs n’auraient plus besoin de faire le guet pendant des jours pour étudier les habitudes de leurs victimes : il suffirait d’interroger une base de données pour savoir avec une certitude mathématique que la famille Rossi est partie en vacances, puisque sa consommation électrique est restée stable depuis 48 heures.

Par ailleurs, la vulnérabilité ne réside pas uniquement dans le compteur lui-même, mais dans l’écosystème domestique. De nombreux utilisateurs connectent leurs compteurs à des dispositifs domotiques tiers afin de surveiller leur consommation via des applications sur leur smartphone. Si ces applications ou les serveurs qui les gèrent ne sont pas correctement protégés, elles deviennent un point d’entrée idéal pour les cybercriminels, contournant de fait les défenses mises en place par le distributeur d’énergie.

Les contre-mesures : le chiffrement et le rôle des startups

Face à ces menaces, le monde de la recherche et de l’industrie n’est pas resté les bras croisés. La protection des données énergétiques est devenue une priorité absolue. Au niveau infrastructurel, des travaux sont menés en permanence sur la mise à jour des protocoles cryptographiques et sur la mise en œuvre d’architectures réseau « zero-trust », dans lesquelles chaque paquet de données doit être authentifié avant d’être traité.

Mais l’aspect le plus intéressant concerne les solutions développées pour protéger la vie privée directement à la source. Ces dernières années, plusieurs startups technologiques ont commencé à proposer des solutions de « Load Hiding », ou dissimulation de la charge. Comment fonctionnent-elles ? L’idée consiste à insérer un dispositif intelligent, souvent équipé d’une petite batterie de stockage, entre le compteur et l’installation domestique. Ce système agit comme un filtre : lorsque vous allumez un appareil électroménager, l’énergie est puisée en partie sur le réseau et en partie sur la batterie, de manière totalement aléatoire ou selon des algorithmes spécifiques. Le résultat est que le compteur intelligent enregistre une consommation électrique « bruitée » et constante, dépourvue de ces pics et de ces creux qui permettent d’identifier les différents appareils. La signature électrique de votre domicile est ainsi masquée, rendant impossible pour quiconque — du gestionnaire de réseau au pirate informatique — de déduire vos habitudes ou de savoir si vous êtes chez vous ou non.

D’autres solutions reposent sur l’Edge Computing : le traitement des données s’effectue localement, au sein d’un hub domestique sécurisé. Dans ce scénario, le système analyse les consommations pour vous fournir des conseils en matière d’économies, mais ne transmet vers l’extérieur que des données fortement agrégées (par exemple, la consommation totale journalière), tout en conservant au sein du foyer les données à haute fréquence nécessaires à la désagrégation NILM.

En Bref (TL;DR)

Les compteurs intelligents enregistrent en permanence la consommation d’électricité, se transformant ainsi en dispositifs capables de surveiller silencieusement chacune de nos habitudes domestiques quotidiennes.

La technologie actuelle analyse la signature énergétique des appareils électroménagers pour révéler avec une grande précision nos habitudes quotidiennes et nos absences prolongées du domicile.

Cette collecte massive de données optimise la gestion énergétique, mais expose les utilisateurs à de sérieux risques liés à la vie privée, au profilage et à la sécurité informatique.

Conclusions

La transition vers des réseaux électriques intelligents constitue une étape incontournable pour garantir un avenir énergétique durable , efficace et capable de soutenir la révolution des énergies renouvelables. Toutefois, cette évolution s’accompagne de défis inédits qui redéfinissent le concept même de vie privée au sein du foyer . Le compteur intelligent, de simple instrument de mesure, s’est transformé en un capteur environnemental extrêmement puissant, capable de traduire nos comportements en octets.

Prendre conscience de ce que notre réseau électrique révèle sur nous lorsque nous quittons notre domicile est la première étape pour nous protéger. Si, d’une part, les réglementations et les infrastructures de cybersécurité des grands distributeurs offrent des garanties importantes, il est, d’autre part, essentiel que l’utilisateur final comprenne la valeur de ses données énergétiques. L’intégration de nouvelles technologies d’obscurcissement et une gestion rigoureuse des dispositifs domotiques connectés s’avéreront de plus en plus déterminantes. Dans le délicat équilibre entre innovation numérique et droit à la vie privée, le véritable défi des prochaines années ne consistera pas seulement à produire de l’énergie propre, mais à garantir que notre mode de consommation demeure, si nous le souhaitons, une affaire strictement privée.

Questions fréquentes

Un compteur de dernière génération surveille la consommation d’électricité avec une très haute fréquence, allant jusqu’à enregistrer des variations toutes les quinze minutes, voire à la fraction de seconde près. Ce flux continu de données sert à équilibrer le réseau électrique national et à intégrer les sources d’énergie renouvelable, mais il dresse également un profil très détaillé des habitudes domestiques de chaque utilisateur.

La reconnaissance s’effectue grâce à une technique appelée surveillance non intrusive des charges. Chaque appareil électrique possède sa propre signature énergétique unique, fondée sur la quantité d’énergie absorbée et sur ses variations dans le temps. En analysant ces pics de consommation, des algorithmes avancés sont capables de déterminer si une personne a allumé un lave-linge, un réfrigérateur ou un téléviseur.

Les informations relatives à la consommation d’électricité révèlent des détails intimes de la vie quotidienne, tels que les heures de réveil ou de départ du domicile. Si elles sont interceptées par des individus malveillants, ces données indiquent clairement les moments où le logement est inoccupé, augmentant ainsi le risque de cambriolage. Par ailleurs, il existe un risque de profilage commercial non autorisé fondé sur le mode de vie.

Pour préserver la confidentialité, il est possible d’utiliser des systèmes d’obscurcissement de la charge, qui ont recours à de petites batteries pour rendre la consommation électrique constante et masquer le fonctionnement des différents appareils électroménagers. Une autre solution consiste à traiter les données localement, en analysant les informations au sein du réseau domestique et en ne transmettant au gestionnaire que des statistiques génériques et agrégées.

Les cybercriminels ciblent les appareils connectés afin d’accéder aux bases de données de consommation en temps réel. En obtenant ces informations, ils peuvent dresser des cartes précises des maisons inoccupées à un moment donné, facilitant ainsi les cambriolages sans avoir à effectuer de surveillances physiques. Les applications tierces mal protégées constituent souvent le point d’entrée privilégié pour contourner les défenses.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.