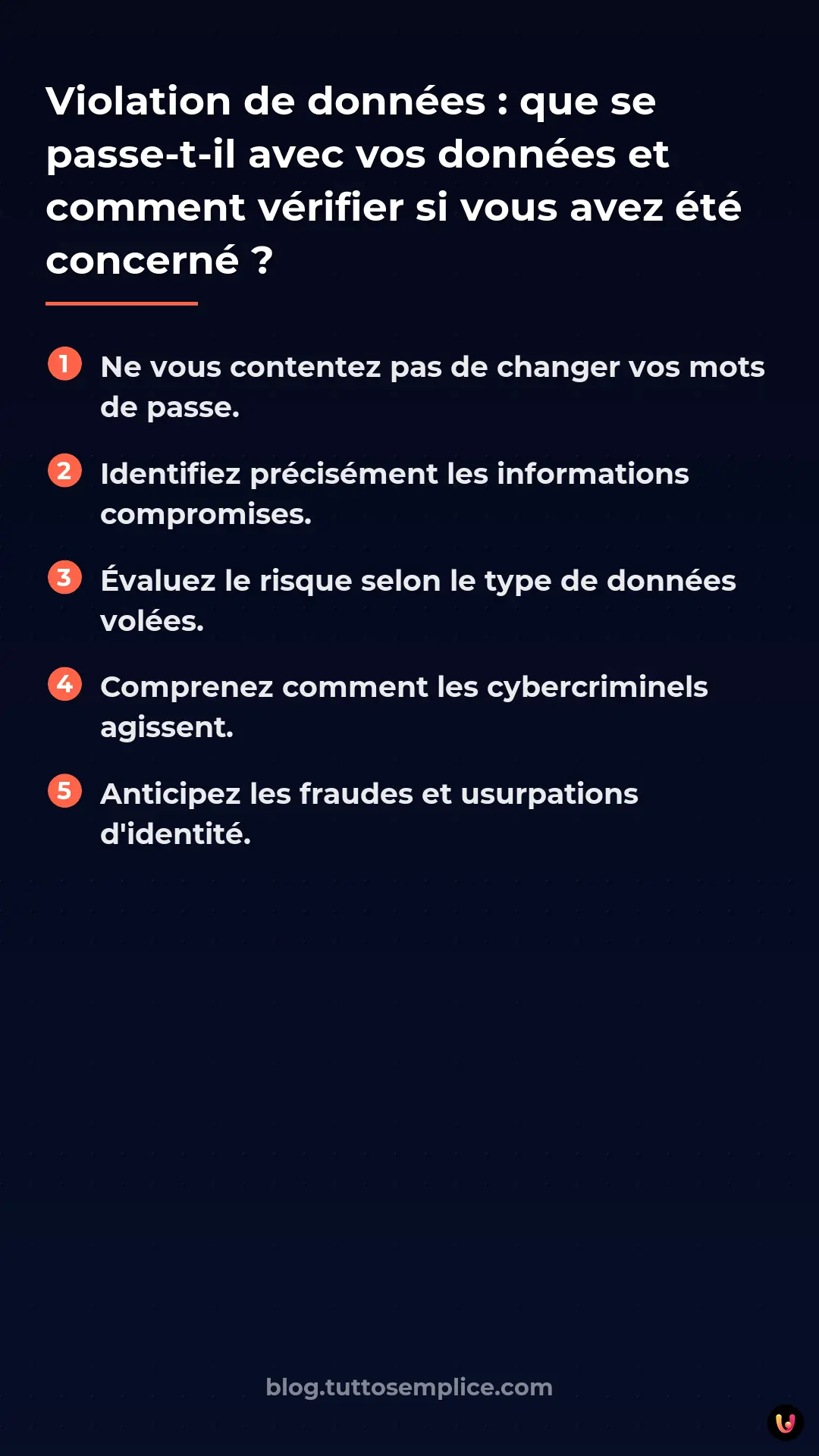

La idée fausse la plus répandue en matière de cybersécurité est qu’en cas de violation, il suffit de changer son mot de passe pour retrouver immédiatement la sécurité. La réalité est brutalement différente et contre-intuitive : si des cybercriminels ont exfiltré vos cookies de session, votre numéro fiscal ou les données de votre carte d’identité, la mise à jour de vos identifiants est totalement inutile. Vos données sensibles vivent désormais leur propre vie dans les méandres du réseau. Pour se défendre réellement, la première étape n’est pas la réinitialisation compulsive des mots de passe, mais l’identification précise de la nature des informations compromises.

Le cycle de vie d’une violation de données

Pour comprendre comment vérifier efficacement une violation de données, il est essentiel de connaître le cycle de vie de la violation : de l’exfiltration initiale des données des serveurs de l’entreprise, en passant par leur vente sur les forums du dark web, jusqu’à leur utilisation malveillante pour des fraudes ou des vols d’identité.

Lorsqu’une entreprise subit une cyberattaque, les données des utilisateurs ne sont pas immédiatement exploitées. Le processus suit une chaîne criminelle bien structurée, qui se divise en trois phases principales :

- Infiltration et exfiltration : Les pirates informatiques exploitent des vulnérabilités (telles que des failles logicielles ou des attaques d’ingénierie sociale) pour pénétrer dans les bases de données. Les données sont copiées puis exfiltrées vers des serveurs sécurisés contrôlés par les attaquants.

- Monétisation sur le Dark Web : les bases de données volées (souvent appelées « dumps ») sont mises en vente sur des forums clandestins. Les acheteurs sont d’autres criminels spécialisés dans des fraudes spécifiques.

- Exploitation : Les données acquises sont utilisées pour des attaques de type « Credential Stuffing » (tester les mêmes identifiants sur des milliers de sites), des fraudes bancaires ou des campagnes de phishing très ciblées (Spear Phishing).

Comprendre cette latence temporelle est fondamental : entre le moment où le vol a lieu et celui où les données sont rendues publiques ou utilisées, des mois peuvent s’écouler. C’est pourquoi la surveillance proactive est la seule véritable défense.

Comment vérifier si vous avez été impliqué

La méthode la plus sûre et la plus rapide pour vérifier une fuite de données est d’utiliser des outils fiables et gratuits comme Have I Been Pwned. En saisissant son adresse e-mail ou son numéro de téléphone, le système croise les données avec les bases de données piratées rendues publiques.

La vérification de l’exposition ne doit pas être une opération ponctuelle, mais une routine d’hygiène numérique. Voici les outils et les méthodes les plus efficaces pour savoir si vos données sont tombées entre de mauvaises mains :

- Have I Been Pwned (HIBP) : Créé par l’expert en sécurité Troy Hunt, il s’agit de la plus vaste base de données publique au monde. En saisissant votre adresse e-mail, vous verrez précisément dans quelles violations spécifiques vous avez été impliqué et quels types de données ont été exposées.

- Surveillance native des navigateurs : les navigateurs modernes comme Google Chrome et Mozilla Firefox intègrent des systèmes d’alerte. Si vous tentez d’accéder à un site avec un mot de passe figurant dans une base de données piratée, le navigateur vous avertira immédiatement.

- Services de surveillance d’identité : De nombreux gestionnaires de mots de passe (comme Bitwarden ou 1Password) et suites antivirus proposent une surveillance continue du dark web, envoyant des notifications push dès que vos données apparaissent dans une nouvelle fuite.

Selon la documentation officielle du NIST (National Institute of Standards and Technology), l’utilisation de gestionnaires de mots de passe combinée à la vérification périodique des compromissions constitue la base de la sécurité de l’identité numérique moderne.

Quelles données sont les plus à risque et quelle est leur valeur ?

Lorsque vous décidez de vérifier une violation de données, vous devez savoir que toutes les données n’ont pas la même valeur pour les criminels. Les identifiants bancaires et les documents d’identité complets sont les plus critiques et les plus rentables sur le marché noir du dark web.

Pour comprendre l’ampleur des dommages potentiels, il est utile d’examiner le « prix » moyen des données volées sur les marchés clandestins. Cela nous permet de comprendre pourquoi les pirates ciblent des plateformes spécifiques.

| Type de données | Valeur moyenne sur le Dark Web | Risque pour l’utilisateur |

|---|---|---|

| E-mail et mot de passe (liste déroulante) | 0,50 € – 2,00 € | Accès non autorisé aux comptes secondaires. |

| Informations de carte de crédit (avec CVV) | 15,00 € – 35,00 € | Débits frauduleux immédiats. |

| Numérisation de la pièce d’identité | 40,00 € – 100,00 € | Usurpation d’identité , ouverture de comptes courants à son propre nom. |

| Compte bancaire avec solde | 10 % à 20 % du solde | Débit du compte, virements non autorisés. |

Comme le montre le tableau, la compromission d’un simple courriel génère un risque gérable, mais la perte de documents d’identité ouvre la porte à des conséquences juridiques et financières dévastatrices qui nécessitent des plaintes formelles auprès des autorités.

Actions immédiates post-violation

Après avoir effectué l’opération de vérification de la violation de données et constaté une exposition réelle, les mesures immédiates incluent le blocage des cartes, l’activation de l’authentification à deux facteurs (2FA) et le changement des mots de passe compromis.

La panique est le pire ennemi en cas de violation. Suivez cette procédure de limitation des dégâts par ordre de priorité :

- Isolez le problème financier : si la violation concerne un site de commerce électronique ou une banque, bloquez immédiatement les cartes de crédit enregistrées sur ce portail via l’application de votre banque.

- Faites une rotation des mots de passe : changez le mot de passe du service compromis. Attention : si vous utilisiez le même mot de passe sur d’autres sites (pratique absolument à éviter), vous devez le changer partout. Priorisez votre compte de messagerie principal : s’il est compromis, les pirates informatiques peuvent réinitialiser tous vos autres mots de passe.

- Activez l’authentification multifacteur (MFA) : activez l’authentification à deux facteurs partout où c’est possible, en privilégiant les applications génératrices de codes (comme Google Authenticator ou Authy) aux SMS classiques, vulnérables aux attaques par échange de carte SIM.

- Invalidation des jetons de session : Dans les paramètres de sécurité de vos principaux comptes (Google, Meta , Microsoft), recherchez l’option « Déconnexion de tous les appareils ». Cela invalidera les cookies de session volés.

Étude de cas : Le MOAB (Mother of all Breaches) de 2024

Début 2024, des chercheurs en sécurité ont découvert une base de données ouverte contenant la somme considérable de 26 milliards d’enregistrements exposés. Il ne s’agissait pas d’une attaque isolée, mais d’une gigantesque agrégation de violations de données antérieures (notamment LinkedIn, Twitter, Tencent et Adobe). Cet événement a démontré que les données volées ne disparaissent jamais : elles sont continuellement agrégées, enrichies et revendues. Des millions d’utilisateurs qui se croyaient en sécurité se sont retrouvés vulnérables à des attaques de credential stuffing croisées, révélant l’inefficacité des anciens mots de passe statiques .

Conclusions

La sécurité informatique absolue n’existe pas. À l’ère du numérique, la question n’est pas de savoir si vos données seront compromises par une violation de sécurité, mais quand cela arrivera. Apprendre à vérifier méthodiquement les violations de données et savoir exactement comment réagir fait la différence entre un léger désagrément numérique et un désastre financier.

Abandonnez l’idée qu’un mot de passe complexe suffit à vous rendre invulnérable. Adoptez un gestionnaire de mots de passe pour générer des identifiants uniques pour chaque service, activez toujours l’authentification à deux facteurs et configurez des alertes automatiques pour surveiller votre identité numérique. La proactivité est le seul véritable bouclier contre l’industrie criminelle des données.

Foire aux questions

La méthode la plus rapide et la plus efficace consiste à utiliser des outils gratuits et sécurisés comme Have I Been Pwned. En saisissant votre adresse e-mail ou votre numéro de téléphone, le système vous indiquera les violations de données dans lesquelles vous avez été impliqué. De plus, vous pouvez utiliser les systèmes d’alerte intégrés aux navigateurs modernes ou les services de surveillance proposés par les gestionnaires de mots de passe pour recevoir des notifications en temps réel.

La première mesure essentielle consiste à isoler le problème en bloquant toutes les cartes de crédit liées au service compromis. Ensuite, vous devez changer le mot de passe piraté et vous assurer de le modifier également sur d’autres sites si vous le réutilisiez. Il est crucial de sécuriser votre compte de messagerie principal, d’activer l’authentification à deux facteurs via des applications spécifiques et de déconnecter tous les appareils pour invalider les sessions actives.

Mettre à jour les identifiants est inutile si les cybercriminels ont volé des informations sensibles qui ne dépendent pas d’un mot de passe, comme le numéro de sécurité sociale, les documents d’identité ou les cookies de session. Ces données personnelles continuent de circuler et peuvent être vendues sur le dark web pour commettre des fraudes ou des vols d’identité. Il est donc essentiel de cartographier précisément quelles informations ont été exposées.

Après exfiltration des serveurs de l’entreprise, les informations sont généralement mises en vente sur des forums clandestins du dark web. Les acheteurs utilisent ensuite ces bases de données pour lancer des attaques de phishing ciblées, tester les identifiants sur des milliers d’autres sites ou commettre des fraudes bancaires. Le processus peut prendre des mois, c’est pourquoi la surveillance proactive de son identité numérique est la meilleure défense.

Les informations les plus critiques et les plus lucratives sur le marché noir sont les identifiants bancaires et les scans de documents d’identité complets. Si la compromission d’une simple adresse e-mail présente des risques gérables, le vol d’un document ouvre la porte à de graves conséquences juridiques et financières, telles que l’ouverture non autorisée de comptes bancaires, nécessitant souvent des plaintes formelles auprès des autorités compétentes.

Encore des doutes sur Violation de données : que se passe-t-il avec vos données et comment vérifier si vous avez été concerné ??

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Sources et Approfondissements

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.