Imaginez la scène : vous venez d’atterrir après un long vol professionnel ou pour le début de vos vacances bien méritées. Vous récupérez les clés au comptoir de location de voitures, vous vous dirigez vers le parking, ouvrez la portière et vous installez au volant. Avant même d’attacher votre ceinture de sécurité ou de régler les rétroviseurs, vous accomplissez un geste qui vous semble tout à fait naturel, presque un réflexe inconditionné. C’est un rite moderne, un automatisme dicté par notre profonde dépendance à la connectivité. Pourtant, à cet instant précis, vous confiez vos secrets les plus intimes au système d’infodivertissement d’un véhicule qui ne vous appartient pas et qui, en l’espace de quelques jours, passera entre les mains de parfaits inconnus.

Ce geste, apparemment anodin et dicté par la recherche d’un confort optimal, constitue aujourd’hui l’une des failles les plus sous-estimées dans la gestion de notre vie privée. À une époque où nous protégeons nos smartphones grâce à la reconnaissance faciale, aux empreintes digitales et à des mots de passe complexes, nous avons paradoxalement tendance à baisser la garde précisément lorsque nous nous trouvons dans l’habitacle d’un véhicule. Mais que se passe-t-il réellement lorsque nous connectons notre appareil à la voiture ? Et pourquoi les experts en sécurité tirent-ils la sonnette d’alarme avec une insistance croissante au sujet de cette pratique ?

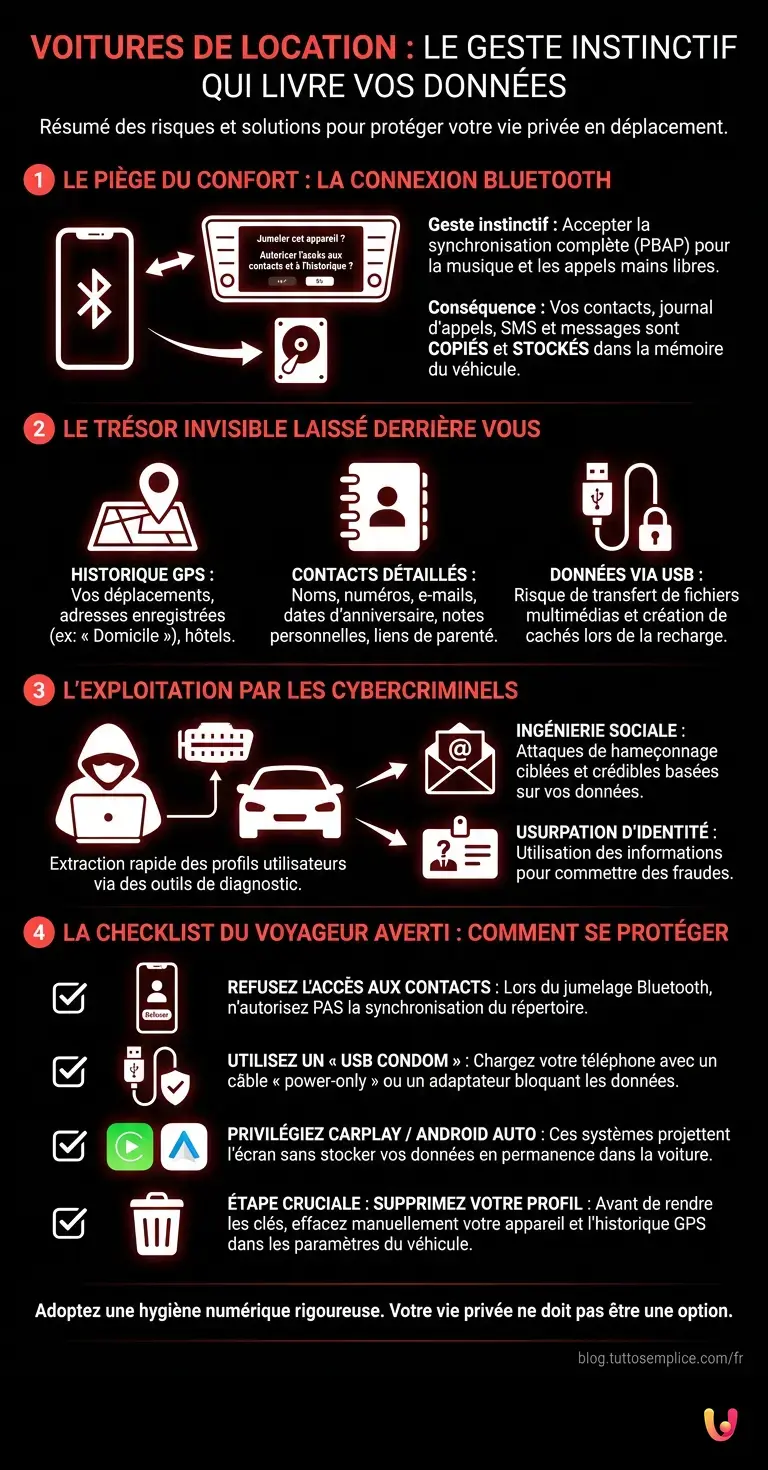

L’illusion du confort : ce qui se passe en coulisses

Le rituel commence presque toujours par une demande qui s’affiche sur l’écran du tableau de bord ou sur celui de notre téléphone : « Voulez-vous jumeler cet appareil ? » . Une autre question suit immédiatement, la plus cruciale : « Voulez-vous autoriser l’accès à vos contacts et à l’historique de vos appels ? » . La plupart des automobilistes, impatients de lancer leur playlist préférée ou de pouvoir répondre aux appels en mains libres tout en conduisant, appuient machinalement sur « Autoriser » sans y réfléchir à deux fois.

À ce moment-là, un protocole Bluetooth spécifique, appelé PBAP (Phone Book Access Protocol), s’active. La technologie à la base de cette norme a été conçue pour télécharger rapidement l’intégralité du répertoire téléphonique , le journal des appels entrants et sortants et, dans de nombreux cas, même les SMS ainsi que les messages provenant des principales applications de messagerie, directement dans la mémoire interne de l’automobile. Il ne s’agit pas d’une simple lecture temporaire : les données sont physiquement copiées et stockées sur le disque dur ou dans la mémoire flash du véhicule afin de garantir un accès rapide aux informations à chaque reconnexion du téléphone.

Le problème fondamental est que les automobiles modernes ne sont plus de simples moyens de transport mécaniques ; ce sont, à tous égards, des ordinateurs sur roues, dotés de capacités de calcul et de stockage comparables à celles d’un ordinateur portable de milieu de gamme. Lorsque vous restituez la voiture à l’agence de location, que vous récupérez vos bagages et que vous partez, vos données demeurent sur place, silencieusement stockées dans le tableau de bord, en attendant le prochain conducteur.

Le trésor invisible laissé sur le tableau de bord

Pour comprendre la gravité de cette légèreté, nous devons analyser la nature des informations que nous laissons derrière nous. Il ne s’agit pas seulement de numéros de téléphone. Un système de navigation intégré, par exemple, mémorise avec précision l’historique des déplacements. Si vous avez configuré le GPS pour retourner à l’hôtel, ou pire, si vous avez loué la voiture dans votre propre ville et enregistré l’adresse sous la rubrique « Domicile », vous venez de fournir à un inconnu les coordonnées exactes de votre habitation.

À cela s’ajoutent les données de contact. Dans les répertoires modernes, un contact ne se résume pas à un nom et à un numéro. Il inclut souvent des adresses e-mail, des dates d’anniversaire, des notes personnelles, des adresses postales et même des liens de parenté (par ex. « Maman », « Épouse », « Avocat »). Laisser ces informations dans une voiture de location revient à oublier son portefeuille ouvert sur le siège passager.

Par ailleurs, si vous avez utilisé le port USB du véhicule pour recharger votre téléphone, vous pourriez avoir involontairement autorisé un transfert de données encore plus approfondi. Certains systèmes plus anciens, ou configurés de manière intrusive, tentent d’indexer tous les fichiers multimédias présents sur l’appareil, créant ainsi des journaux et des caches qui demeurent dissimulés dans les méandres du logiciel embarqué.

Comment les cybercriminels exploitent ces inattentions

Vous pourriez vous dire : « Qui peut bien s’intéresser à mon répertoire ? Le prochain client de l’agence de location l’ignorera ou le supprimera. » Bien que ce soit le cas dans la plupart des situations, le monde de la cybersécurité nous enseigne que les données agrégées possèdent une valeur immense sur le marché noir. Les cybercriminels sont parfaitement conscients de cette mine d’or laissée sans surveillance.

Certains individus louent des véhicules dans le but précis d’extraire des données des systèmes embarqués. En utilisant des logiciels de diagnostic ou de simples interfaces matérielles connectées aux ports USB ou OBD-II (On-Board Diagnostics) de la voiture, une personne malveillante experte en sécurité informatique peut télécharger, en quelques minutes seulement, des dizaines de profils d’utilisateurs laissés par les conducteurs précédents.

Que font-ils de ces données ? Les usages sont multiples et tous nuisibles. Le premier est l’ ingénierie sociale (*Social Engineering*). En connaissant vos contacts, vos habitudes de voyage et les membres de votre famille, les escrocs peuvent orchestrer des attaques de hameçonnage extrêmement ciblées et crédibles. Ils pourraient envoyer un message à votre épouse en se faisant passer pour vous, ou contacter vos collègues de travail avec des demandes frauduleuses, en exploitant la confiance inhérente aux relations interpersonnelles. De plus, le croisement de ces données avec d’autres informations disponibles en ligne facilite considérablement l’usurpation d’identité.

Le rôle des startups et de l’innovation numérique

Face à cette menace silencieuse, l’industrie automobile et le secteur technologique tentent de prendre des mesures correctives. Ces dernières années, l’ innovation numérique a favorisé l’émergence de plusieurs startups spécialisées exclusivement dans la sécurité des données au sein de l’écosystème automobile.

Ces jeunes entreprises développent des solutions logicielles avancées pour les flottes de location de véhicules. L’objectif est de créer des systèmes qui, au terme du contrat de location, effectuent un « wipe » (effacement sécurisé) automatique et irréversible de toutes les données personnelles de l’utilisateur, dès que le véhicule est enregistré comme restitué dans le système de gestion de l’entreprise. Certaines de ces technologies utilisent le géorepérage : lorsque la voiture pénètre sur le parking de l’agence, une commande sans fil réinitialise le système d’infodivertissement aux paramètres d’usine.

Toutefois, l’adoption de ces technologies n’est pas encore universelle. De nombreuses agences de location, en particulier les plus petites ou celles opérant sur des marchés moins réglementés, s’en remettent encore à la bonne volonté du personnel de nettoyage pour supprimer manuellement les profils Bluetooth, une opération qui est systématiquement négligée par manque de temps ou de formation spécifique.

Comment se protéger : la checklist du voyageur averti

En attendant que la technologie résolve le problème à la racine, la responsabilité de la protection des données incombe entièrement à l’utilisateur. Heureusement, il est simple d’éviter cette erreur monumentale, à condition d’adopter une hygiène numérique rigoureuse. Voici les étapes fondamentales à suivre chaque fois que vous prenez place dans une voiture de location :

- Refusez l’accès à vos contacts : lorsque vous connectez votre téléphone via Bluetooth pour écouter de la musique, le système vous demandera l’autorisation de synchroniser votre répertoire et vos messages. Refusez catégoriquement. Vous pourrez tout de même diffuser du contenu audio et répondre aux appels, mais seul le numéro s’affichera sur l’écran de la voiture, au lieu du nom du contact. C’est un faible prix à payer pour préserver votre vie privée.

- Utilisez un « USB Condom » : si vous devez recharger votre téléphone via le port USB de votre voiture, utilisez un câble « power-only » (qui ne transmet pas de données) ou un adaptateur surnommé « USB condom » . Ce petit dispositif bloque les broches de données de la prise USB, ne laissant passer que le courant électrique et empêchant tout transfert de fichiers dissimulé.

- Privilégiez Apple CarPlay ou Android Auto : si votre voiture les prend en charge, utilisez ces systèmes de projection. Contrairement à la connexion Bluetooth native du véhicule, CarPlay et Android Auto projettent l’interface de votre téléphone sur l’écran sans transférer de données de manière permanente sur le disque dur de la voiture. Lorsque vous débranchez le câble ou coupez la connexion sans fil, vos données repartent avec vous.

- L’étape fondamentale : supprimez votre profil. Si vous avez dû synchroniser vos données, ou si vous l’avez fait par erreur, prenez deux minutes avant de restituer les clés. Accédez aux paramètres Bluetooth du système d’infodivertissement, repérez votre appareil, sélectionnez « Supprimer » ou « Oublier l’appareil », et veillez également à effacer les éventuelles destinations enregistrées dans le système de navigation.

En Bref (TL;DR)

Connecter son smartphone à une voiture de location pour écouter de la musique ou passer des appels est un geste courant qui dissimule de graves risques pour la vie privée.

En acceptant la synchronisation, les systèmes embarqués copient et mémorisent le répertoire, les messages et l’historique GPS, laissant ces informations à la disposition des futurs conducteurs.

Les cybercriminels exploitent ces négligences pour extraire aisément les données personnelles stockées dans les véhicules, les revendant ou les utilisant à des fins illicites sur le marché noir.

Conclusions

Le rituel consistant à connecter son smartphone à une voiture de location illustre parfaitement la manière dont le confort technologique peut souvent occulter notre bon sens en matière de vie privée. Dans un monde hyperconnecté, nos données personnelles constituent la monnaie la plus précieuse et, simultanément, la cible la plus convoitée. Laisser son répertoire, ses messages et l’historique de ses déplacements à la merci du prochain conducteur est un risque que personne ne devrait courir.

La vigilance est la première et la plus efficace ligne de défense. Prendre quelques précautions simples, comme refuser la synchronisation automatique ou penser à supprimer son profil avant de quitter définitivement le véhicule, ne prend que quelques secondes, mais garantit une protection inestimable contre des menaces invisibles, bien que tout à fait réelles. La prochaine fois que vous prendrez le volant d’une voiture de location, souvenez-vous : le voyage ne commence véritablement que lorsque vos données sont en sécurité.

Questions fréquentes

Lorsque vous connectez votre téléphone via Bluetooth, le système télécharge et enregistre votre répertoire, votre journal d’appels et vos messages dans la mémoire interne du véhicule. Ces informations restent stockées dans l’ordinateur de bord même après la restitution de la voiture, devenant ainsi accessibles aux inconnus qui la conduiront par la suite.

Pour protéger vos informations, vous devez refuser au système multimédia l’autorisation de synchroniser vos contacts lors de la connexion Bluetooth. Il est également recommandé d’utiliser des systèmes de projection temporaire de l’écran et de toujours penser à supprimer manuellement votre profil dans les paramètres avant de restituer les clés au personnel.

Ces systèmes projettent simplement l’écran de votre appareil sur le moniteur du tableau de bord, sans transférer ni enregistrer de manière permanente les fichiers sur le disque dur du véhicule. Dès que vous débranchez le câble ou interrompez la connexion sans fil, toutes vos informations personnelles disparaissent immédiatement de la mémoire du véhicule.

Les cybercriminels peuvent facilement extraire vos données du tableau de bord pour orchestrer des escroqueries ciblées et des cyberattaques. En connaissant vos déplacements, les numéros de vos proches et vos habitudes, les individus malveillants peuvent exploiter ces informations pour usurper votre identité ou tromper vos contacts professionnels et personnels.

La méthode la plus sûre consiste à utiliser un câble qui transmet uniquement de l’énergie électrique, ou un adaptateur spécifique qui bloque les contacts de transfert de données de la prise USB. Cette précaution empêche le logiciel embarqué d’analyser vos fichiers multimédias et de créer des copies cachées de vos informations personnelles pendant la recharge de la batterie.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.