Imaginez que vous êtes dans un bus bondé ou sur une place noire de monde. Une pensée vous traverse l’esprit : une personne malintentionnée pourrait-elle avoir un TPE portable et, simplement en l’approchant de votre poche ou de votre sac, voler de l’argent sur votre carte sans contact ? Cette inquiétude, alimentée par des nouvelles sporadiques et le bouche-à-oreille, est devenue courante à l’ère des paiements numériques. Dans un contexte où la tradition de l’argent liquide se heurte et se fond avec l’innovation des paiements « tap and go », il est légitime de se demander à quel point nos cartes sont sûres. La réponse courte est que ce type de vol, bien que techniquement envisageable, est dans la pratique extrêmement improbable et peu avantageux pour un criminel. Il existe de multiples niveaux de sécurité, tant technologiques que procéduraux, qui font de ce scénario davantage une légende urbaine qu’un risque concret.

Dans cet article, nous analyserons en détail le fonctionnement de la technologie sans contact, les barrières de sécurité intégrées et les raisons pratiques pour lesquelles les criminels préfèrent d’autres voies. Nous découvrirons pourquoi, malgré les apparences, payer avec votre carte sans contact reste l’une des méthodes de transaction les plus sûres à votre disposition, alliant le confort moderne à la tranquillité d’esprit nécessaire au quotidien.

Comment fonctionne la technologie sans contact

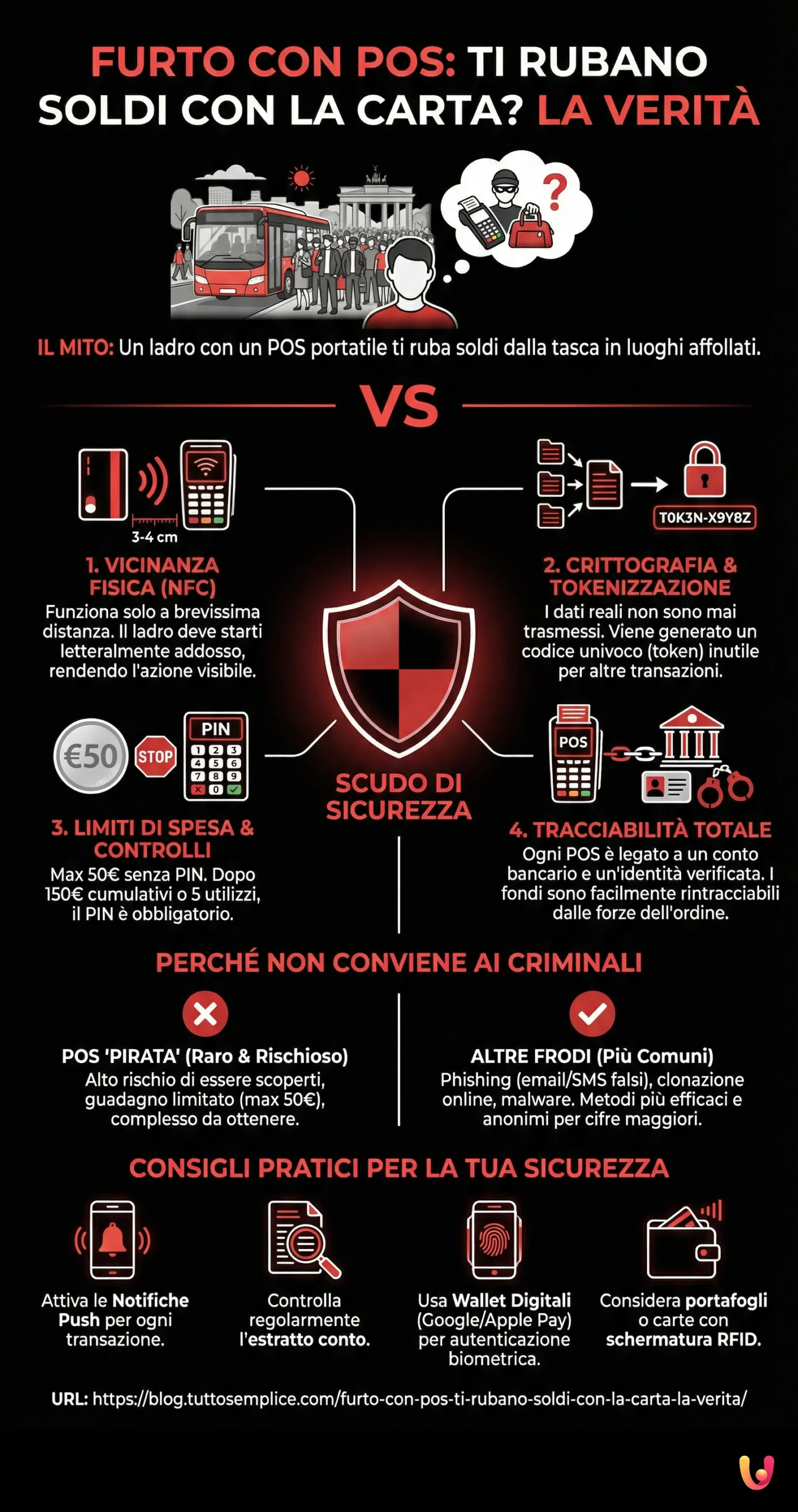

À la base des paiements sans contact se trouve la technologie NFC (Near Field Communication), une évolution de la plus connue RFID (Radio-Frequency Identification). Cette technologie permet à deux appareils, comme votre carte et un terminal TPE, de communiquer sans fil lorsqu’ils se trouvent à une distance très rapprochée, généralement pas plus de 3-4 centimètres. Cette proximité physique représente la première barrière fondamentale contre les accès indésirables. Un voleur ne pourrait pas vous débiter une somme à distance, mais devrait être physiquement collé à vous, rendant l’opération visible et risquée.

Pendant la transaction, les données échangées ne sont pas transmises en clair. En effet, des systèmes de chiffrement avancé sont utilisés, transformant les informations sensibles en un code illisible pour quiconque ne possède pas la clé de déchiffrement correcte. De plus, pour chaque achat, un code unique est généré, valable pour cette seule opération. Ce processus, connu sous le nom de tokenisation, garantit que le numéro réel de votre carte n’est jamais partagé avec le commerçant ni transmis dans les airs, rendant les données interceptées complètement inutiles pour des transactions futures.

Les plafonds de dépenses comme première barrière de sécurité

Un élément crucial pour la sécurité des paiements sans contact est le plafond de dépenses pour les transactions ne nécessitant pas la saisie du code PIN. En Italie, comme dans une grande partie de l’Europe (y compris la France), ce seuil a été fixé à 50 euros. Cela signifie que toute tentative de vol via un TPE « pirate » ne pourrait pas dépasser ce montant par opération unique. Un voleur devrait donc effectuer de multiples transactions pour accumuler une somme significative, une action qui augmenterait de manière exponentielle le risque d’être découvert.

De plus, la directive européenne DSP2 a introduit des contrôles supplémentaires pour garantir que la personne utilisant la carte est bien le propriétaire légitime. Après un certain nombre d’opérations consécutives sans PIN (généralement cinq) ou lorsque le montant cumulé atteint un certain seuil (fixé à 150 euros), le système demandera obligatoirement la saisie du code de sécurité. Ces limites ont été conçues précisément pour minimiser les pertes en cas de vol ou de perte de la carte et rendent le « pickpocketing 2.0 » une activité décidément peu rentable.

Pourquoi un voleur n’utiliserait pas un TPE

Au-delà des barrières technologiques, il existe des raisons extrêmement pratiques qui font du vol avec TPE un choix illogique pour un criminel. La principale est la traçabilité. Obtenir un terminal de paiement n’est pas comme acheter un objet quelconque ; cela nécessite la signature d’un contrat avec un établissement bancaire ou un fournisseur de services de paiement. Ce contrat est toujours lié à une identité précise et à un compte courant professionnel (compte commerçant), sur lequel les fonds volés seraient crédités. Chaque transaction est enregistrée, tracée et facilement reliable au titulaire du compte. Pour les forces de l’ordre, remonter au coupable serait donc une opération relativement simple.

Un autre moyen de dissuasion est la complexité et les coûts de l’opération. Ouvrir un compte professionnel et obtenir un TPE implique des procédures de vérification d’identité et des frais de gestion. C’est un effort considérable pour une activité criminelle au gain incertain et limité à 50 euros par fois. Les cybercriminels, malheureusement, disposent de méthodes bien plus efficaces et anonymes pour soustraire de l’argent, comme le phishing (faux e-mails ou SMS), le clonage de cartes via des skimmers traditionnels ou la diffusion de logiciels malveillants. Ces techniques permettent d’obtenir des données sensibles et d’accéder à des sommes bien plus conséquentes, avec un risque d’être découvert nettement inférieur.

La tokenisation : le cœur de la sécurité numérique

Pour bien comprendre la sécurité des paiements modernes, il est essentiel de s’attarder sur la tokenisation. Imaginez que vous entrez dans un casino : vous ne jouez pas avec votre argent, mais avec des jetons qui le représentent. Ces jetons n’ont de valeur qu’à l’intérieur du casino et ne peuvent être utilisés ailleurs. La tokenisation fonctionne de manière similaire : lorsque vous payez sans contact, votre numéro de carte (PAN) n’est pas envoyé au TPE. À la place, un « token » (jeton) est généré, c’est-à-dire une séquence aléatoire de chiffres, valable uniquement pour cette transaction spécifique.

Ce token est transmis de manière chiffrée au réseau de paiement (comme Visa ou Mastercard), qui est le seul à pouvoir le déchiffrer et le relier à votre compte réel pour autoriser le débit. Même si une personne malveillante parvenait à intercepter ce token, elle se retrouverait avec un code inutile, car il ne pourrait pas être réutilisé pour d’autres achats. Ce mécanisme est à la base de la sécurité non seulement des cartes physiques, mais aussi des portefeuilles numériques comme Google Pay et Apple Pay, qui ajoutent un niveau de protection supplémentaire grâce à l’authentification biométrique.

Mythes à dissiper et réalité des faits

Il est temps d’aborder directement les doutes les plus courants. Le mythe principal est celui du « voleur qui vide le compte avec un TPE ». La réalité, comme nous l’avons vu, est bien différente. En raison de la limite de 50 euros par opération et des contrôles cumulatifs, vider un compte est impossible. De plus, des transactions multiples et rapprochées depuis un unique TPE vers la même carte déclencheraient immédiatement les systèmes d’alarme anti-fraude des banques, qui bloqueraient à la fois la carte et le terminal. Les rares faits divers mentionnant ce type d’arnaque sont souvent isolés et liés à des contextes spécifiques, mais ne représentent pas un phénomène répandu.

Un autre mythe est que les données de la carte sont vulnérables pendant la transmission. La réalité est que la combinaison du chiffrement et de la tokenisation rend les données illisibles et inutilisables même si elles sont interceptées. Les statistiques officielles sur les fraudes par carte de paiement, comme celles publiées périodiquement par les banques centrales, montrent que l’incidence des fraudes sur les paiements en magasin (Card Present) est très faible. La grande majorité des fraudes se produit « à distance » (Card Not Present), typiquement en ligne, suite à des arnaques comme le phishing, où c’est la victime elle-même qui fournit inconsciemment ses données.

Comment se protéger davantage : conseils pratiques

Bien que le risque de vol via TPE soit minime, adopter de bonnes habitudes contribue à une plus grande sérénité. La première règle est de vérifier régulièrement le relevé de compte de votre carte. Cela permet de repérer rapidement tout débit non autorisé et de le contester sans délai auprès de votre banque. En cas de transactions suspectes, il est fondamental de contacter immédiatement l’établissement de crédit pour faire opposition sur la carte.

Un autre outil très puissant sont les notifications push. Presque toutes les applications bancaires permettent d’activer des alertes en temps réel pour chaque transaction effectuée. Recevoir une notification immédiate pour un paiement que l’on n’a pas autorisé permet d’agir à l’instant. Pour ceux qui souhaitent un niveau de protection physique, il existe dans le commerce des portefeuilles avec protection RFID ou des « cartes de protection » spéciales à insérer dans le portefeuille, qui bloquent le signal NFC et empêchent toute communication non voulue. Enfin, utiliser des portefeuilles sur smartphone ou montre connectée offre une sécurité supplémentaire, car chaque paiement, même en dessous de 50 euros, nécessite l’authentification par empreinte digitale, reconnaissance faciale ou code PIN.

En Bref (TL;DR)

La crainte que quelqu’un puisse soustraire de l’argent en approchant un TPE de votre carte est répandue, mais il s’agit d’une éventualité extrêmement rare grâce à de multiples et robustes mesures de sécurité.

En réalité, les technologies sans contact et les réglementations bancaires offrent différents niveaux de protection qui rendent ce scénario extrêmement rare.

Découvrons ensemble pourquoi, malgré les craintes répandues, les barrières technologiques et la traçabilité de chaque transaction rendent ce scénario spécifique de vol très rare et difficile à réaliser.

Conclusions

En conclusion, la peur que quelqu’un puisse voler notre argent simplement en approchant un TPE de notre carte sans contact, bien que compréhensible, se heurte à une solide réalité faite de barrières technologiques et procédurales. La combinaison de la courte portée de la technologie NFC, des plafonds de dépenses, des contrôles anti-fraude, du chiffrement et de la tokenisation rend ce type de vol une entreprise difficile, risquée et surtout peu rentable pour tout malfaiteur. La traçabilité intrinsèque de chaque transaction effectuée via un TPE légal représente le moyen de dissuasion définitif, exposant le criminel à une identification quasi certaine.

Les véritables menaces dans le monde des paiements numériques résident ailleurs, principalement dans les arnaques en ligne comme le phishing, qui exploitent la naïveté humaine plutôt que les vulnérabilités de la technologie. Adopter des habitudes simples mais efficaces, comme l’activation des notifications et le contrôle périodique du relevé de compte, est plus que suffisant pour dormir sur ses deux oreilles. La technologie sans contact est sûre et représente un exemple parfait de la façon dont l’innovation peut simplifier notre vie quotidienne sans compromettre la protection de nos biens. Nous pouvons donc continuer à utiliser nos cartes avec confiance, en profitant de la rapidité et du confort qu’elles offrent.

Foire aux questions

Techniquement, c’est possible, mais c’est une éventualité extrêmement rare et complexe. Un malfaiteur devrait avoir un TPE actif, lié à un compte courant traçable, et l’approcher à quelques centimètres de votre carte pour lancer la transaction. Des obstacles comme l’épaisseur du portefeuille, la présence de plusieurs cartes ou des étuis de protection rendent l’opération encore plus difficile.

En Italie et dans une grande partie de l’Europe, la limite pour une transaction sans contact unique sans la saisie du code PIN est fixée à 50 euros. Pour des montants supérieurs, l’authentification par PIN est toujours requise, bloquant de fait les prélèvements plus importants. De plus, les banques fixent des limites cumulatives : après un certain nombre de paiements ou une fois un seuil total atteint (par exemple 150 euros), le PIN est demandé même pour de petites sommes comme mesure de sécurité.

Il existe des solutions simples et efficaces. Vous pouvez utiliser des portefeuilles ou des étuis avec protection RFID, qui bloquent les ondes radio en empêchant la communication entre la carte et un lecteur TPE. Garder plusieurs cartes sans contact superposées dans le même compartiment peut également créer des interférences et empêcher une lecture correcte. Une excellente habitude est d’activer les notifications via application ou SMS pour chaque transaction et de contrôler périodiquement votre relevé de compte.

Oui, les produits avec protection RFID (Radio Frequency Identification) sont efficaces. Ils fonctionnent en créant une barrière avec des matériaux spécifiques, généralement métalliques, qui empêchent la puce NFC de la carte d’être lue par des appareils externes non autorisés. Acheter un portefeuille ou un étui blindé est une mesure de prévention valable et recommandée pour augmenter la sécurité de ses cartes.

Si vous remarquez une transaction suspecte, la première chose à faire est de contacter immédiatement votre banque pour bloquer la carte et éviter d’autres débits. Ensuite, contestez l’opération et déposez plainte auprès des forces de l’ordre (Police ou Gendarmerie). Selon la réglementation, pour les opérations non autorisées, la banque est tenue de rembourser le montant, à moins qu’elle ne démontre une faute grave de la part du client.

Encore des doutes sur Vol via TPE : peut-on vous voler de l’argent avec votre carte ? La vérité?

Tapez votre question spécifique ici pour trouver instantanément la réponse officielle de Google.

Avez-vous trouvé cet article utile ? Y a-t-il un autre sujet que vous aimeriez que je traite ?

Écrivez-le dans les commentaires ci-dessous ! Je m’inspire directement de vos suggestions.