Immagina la scena: sei in viaggio, la batteria del tuo smartphone è al 5% e hai dimenticato il caricabatterie. Un collega gentile, o forse uno sconosciuto in un bar, ti presta un cavetto bianco, apparentemente identico a quello che usi da anni. Lo colleghi, il telefono inizia a caricarsi e tiri un sospiro di sollievo. Non sai, però, che in quel preciso istante hai appena consegnato le chiavi della tua vita digitale a un attaccante invisibile. L’entità di cui stiamo parlando, che rappresenta la punta di diamante di questa minaccia hardware, è nota agli esperti come Cavo O.MG. Non è un semplice conduttore di elettricità, ma un computer in miniatura progettato per violare i sistemi più sicuri al mondo, sfruttando la fiducia cieca che riponiamo negli oggetti fisici più banali.

L’inganno perfetto: quando l’hardware mente

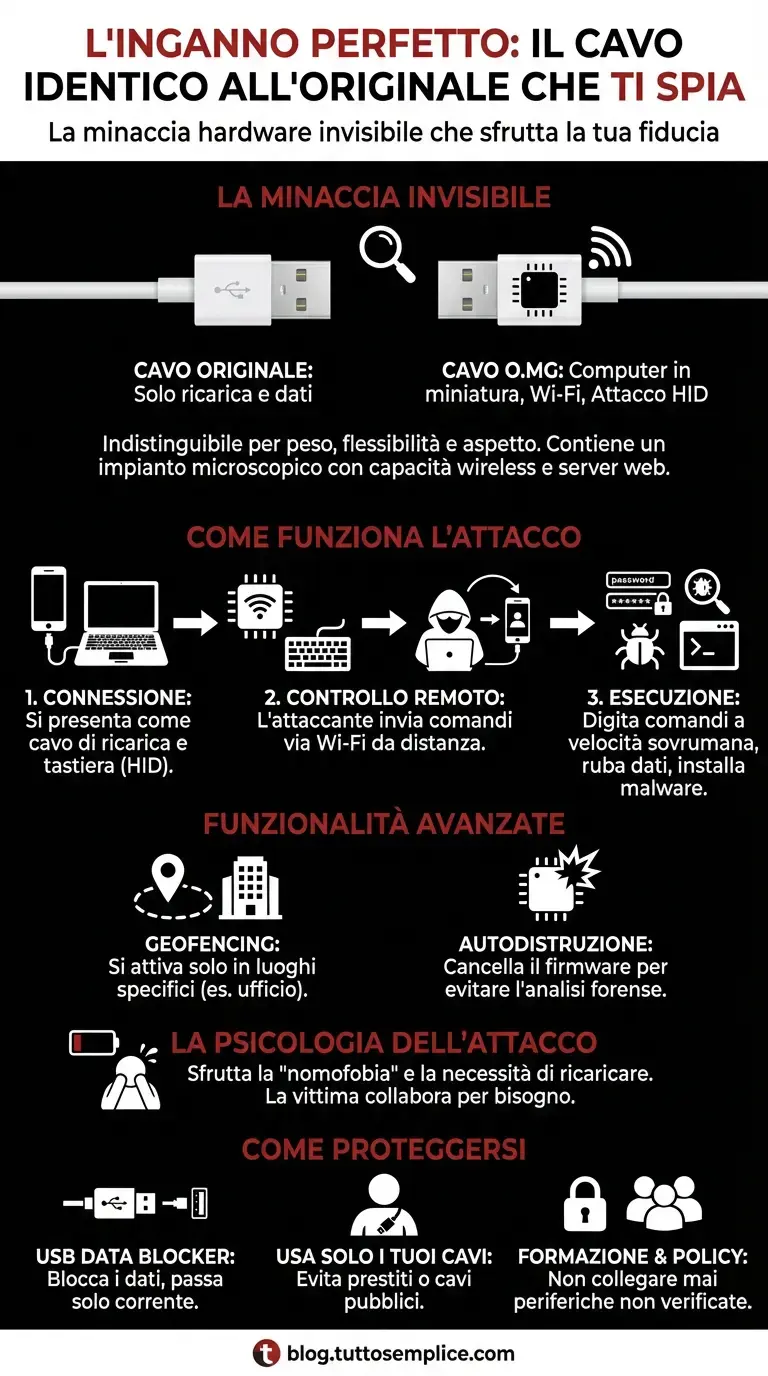

La genialità perversa di questa tecnologia risiede nella sua totale invisibilità. Per anni, la cybersecurity si è concentrata quasi esclusivamente sul software: antivirus, firewall, autenticazione a due fattori. Abbiamo imparato a non cliccare su link sospetti e a non scaricare allegati da sconosciuti. Tuttavia, abbiamo trascurato il vettore fisico. Il cavo in questione è indistinguibile, al tatto e alla vista, da un cavo originale Apple o Samsung. Ha lo stesso peso, la stessa flessibilità e le stesse rifiniture.

Il segreto risiede nella miniaturizzazione estrema dell’innovazione digitale. All’interno del piccolo connettore USB (che sia di tipo A o C) è stato inserito un impianto microscopico. Non stiamo parlando di un semplice chip di memoria, ma di un vero e proprio sistema con capacità wireless, un server web integrato e la possibilità di eseguire script complessi. Una volta connesso al tuo computer o al tuo smartphone, questo dispositivo non si limita a trasmettere energia; si “sveglia” e attende istruzioni.

Come funziona l’attacco: la tecnica HID

Per comprendere la gravità della minaccia, dobbiamo analizzare il protocollo di comunicazione. Quando inserisci una chiavetta USB o un mouse nel computer, il sistema operativo li riconosce e li accetta automaticamente. Questo perché i dispositivi di input, come tastiere e mouse, sono classificati come HID (Human Interface Device) e godono di una fiducia implicita da parte del sistema.

Il cavo malevolo sfrutta questa falla logica. Agli occhi del tuo computer, non si presenta solo come un cavo di ricarica, ma si identifica anche come una tastiera. Questo permette all’attaccante di inviare comandi digitati a velocità sovrumana, invisibili all’occhio dell’utente. In pochi secondi, il cavo può aprire un terminale, scaricare un malware, copiare le password salvate e inviarle a un server remoto, il tutto mentre tu vedi semplicemente il simbolo della batteria in carica.

L’aspetto più inquietante è la connettività Wi-Fi integrata nel connettore. Un hacker può trovarsi a decine di metri di distanza, o addirittura dall’altra parte del mondo se il cavo è configurato per connettersi a una rete locale, e controllare il dispositivo in tempo reale. Attraverso un’interfaccia web accessibile da un semplice smartphone, l’attaccante può scatenare payload (codici malevoli) pre-programmati con un semplice tocco sullo schermo.

Dalle fiere di settore alla minaccia reale

Inizialmente, dispositivi come il Cavo O.MG erano appannaggio di ricercatori di sicurezza e presentati come proof-of-concept durante conferenze come il DEF CON. Erano strumenti costosi, difficili da reperire e spesso realizzati artigianalmente. Oggi, tuttavia, la situazione è cambiata drasticamente. La democratizzazione della produzione hardware e l’emergere di startup focalizzate su strumenti di penetration testing (o, nel peggiore dei casi, sul mercato nero) hanno reso questi dispositivi accessibili a chiunque abbia poche centinaia di euro e l’intenzione di nuocere.

Non è necessario essere un genio della sicurezza informatica per utilizzarli. L’interfaccia utente è stata semplificata al punto che anche un operatore con scarse competenze tecniche può eseguire attacchi sofisticati. Questo abbassa notevolmente la soglia d’ingresso per il crimine informatico, trasformando un attacco teorico in un rischio concreto per aziende e privati.

Geofencing e autodistruzione: le funzionalità avanzate

L’evoluzione di questa tecnologia ha portato a funzionalità che sembrano uscite da un film di spionaggio. Le versioni più recenti di questi cavi supportano il geofencing. Significa che l’attaccante può programmare il cavo per attivarsi solo quando si trova in una specifica posizione geografica, determinata tramite le reti Wi-Fi circostanti. Ad esempio, il malware potrebbe attivarsi solo quando la vittima entra negli uffici della propria azienda, rimanendo dormiente (e quindi non rilevabile) a casa.

Inoltre, per evitare l’analisi forense in caso di scoperta, questi dispositivi dispongono di funzioni di “autodistruzione” logica. Un comando remoto o una condizione preimpostata possono cancellare il firmware malevolo, trasformando il dispositivo in un innocuo cavo di ricarica, rendendo impossibile per gli investigatori provare che sia stato utilizzato per un attacco.

La psicologia dietro l’attacco

Perché questo tipo di attacco è così efficace? Perché sfrutta la nostra dipendenza dall’energia. La “nomofobia” (la paura di restare senza telefono) e la necessità costante di ricaricare i nostri dispositivi ci rendono vulnerabili. Accettiamo cavi da sconosciuti, utilizziamo le porte USB degli hotel o degli aeroporti senza pensarci due volte. È un esempio perfetto di ingegneria sociale applicata all’hardware: la vittima collabora attivamente alla propria compromissione, spinta da un bisogno primario (la batteria scarica).

Come proteggersi: la difesa nell’era dell’hardware ostile

Di fronte a una minaccia così subdola, i software antivirus tradizionali sono spesso inefficaci, poiché l’attacco avviene a un livello che precede il controllo del software di sicurezza. Tuttavia, esistono contromisure efficaci che rientrano nelle buone pratiche di sicurezza informatica:

- USB Data Blocker: Conosciuti anche come “preservativi USB”, sono piccoli adattatori che si inseriscono tra il cavo e la porta USB. Bloccano fisicamente i pin dedicati al trasferimento dei dati, lasciando passare solo la corrente elettrica. Utilizzando uno di questi, qualsiasi cavo diventa un semplice cavo di ricarica, neutralizzando la minaccia HID.

- Cavi proprietari: Utilizza sempre e solo i tuoi cavi. Evita di prendere in prestito accessori da sconosciuti o di utilizzare cavi trovati in sale riunioni o spazi pubblici.

- Ispezione visiva (limitata): Sebbene difficile, a volte i cavi modificati possono presentare imperfezioni minime nel connettore o essere leggermente più spessi della norma. Tuttavia, affidarsi alla vista non è più una garanzia sufficiente.

- Policy aziendali: Per le aziende, è fondamentale istruire i dipendenti a non collegare mai periferiche non verificate ai computer aziendali. La formazione è la prima linea di difesa.

In Breve (TL;DR)

Un cavo di ricarica apparentemente innocuo può nascondere un computer miniaturizzato capace di violare la sicurezza del tuo dispositivo.

Sfruttando la tecnologia HID, questo hardware malevolo inganna il sistema operativo simulando una tastiera per eseguire comandi invisibili e rubare dati.

Dotati di connettività wireless e geofencing, questi strumenti di spionaggio sono diventati accessibili e permettono attacchi remoti devastanti in pochi secondi.

Conclusioni

Il cavo che usi ogni giorno non è più solo un filo di rame rivestito di plastica; è un potenziale vettore d’attacco che sfida la nostra percezione di sicurezza. L’evoluzione della tecnologia ha reso i confini tra fisico e digitale sempre più sfumati, portando le minacce fuori dagli schermi e dentro le nostre tasche. La consapevolezza è l’arma più potente che abbiamo: sapere che un oggetto così innocuo può nascondere un’insidia capace di rubare la nostra identità in pochi secondi è il primo passo per non cadere nella trappola. Nel 2026, la paranoia sana riguardo all’hardware non è eccessiva, ma necessaria.

Domande frequenti

Il Cavo O.MG è un dispositivo di hacking hardware che appare identico a un comune cavetto di ricarica per smartphone. Al suo interno, nel connettore USB, cela un microchip capace di connettersi al Wi-Fi e comportarsi come una tastiera per inviare comandi malevoli al dispositivo collegato. Non serve solo a caricare la batteria, ma permette a un attaccante di sottrarre password e installare malware a distanza senza che la vittima se ne accorga.

Riconoscere visivamente un cavo malevolo è quasi impossibile, poiché questi dispositivi replicano perfettamente peso, design e rifiniture dei prodotti originali. Il metodo più sicuro per proteggersi non è la semplice ispezione visiva, ma il ricorso a un USB Data Blocker. Questo piccolo adattatore blocca il trasferimento dati permettendo solo il passaggio della corrente, neutralizzando così qualsiasi tentativo di attacco informatico tramite la porta USB.

Collegando un cavo sconosciuto si rischia la compromissione totale della propria vita digitale. Sfruttando la tecnica HID, il cavo si finge una periferica di input e digita comandi ad altissima velocità per aprire terminali, scaricare virus o copiare credenziali salvate. Grazie alla connettività wireless integrata, un hacker può eseguire queste operazioni anche trovandosi a grande distanza, rubando dati sensibili mentre sul telefono appare solo il simbolo della ricarica.

Noti anche come preservativi USB, sono adattatori essenziali per la sicurezza che si inseriscono tra il cavo e la porta di ricarica. La loro funzione è bloccare fisicamente i pin dedicati al trasferimento dei dati, lasciando passare esclusivamente il flusso di corrente elettrica. Utilizzando questo strumento, un eventuale cavo spia viene reso innocuo, poiché non può inviare comandi o esfiltrare informazioni dal dispositivo connesso.

Sì, la tecnologia attuale permette di nascondere veri e propri computer in miniatura dentro i connettori USB. Questi impianti possono contenere server web, script malevoli e funzionalità di geofencing per attivarsi solo in luoghi specifici. Le versioni più evolute dispongono persino di meccanismi di autodistruzione per cancellare le prove, rendendo questi strumenti accessibili non solo a esperti ma anche a criminali con competenze limitate.

Hai ancora dubbi su L’inganno perfetto: il cavo identico all’originale che ti spia?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.