Quando nos sentamos em frente à tela do nosso computador ou pegamos o smartphone para acessar a conta bancária, realizamos uma série de ações que consideramos banais e puramente mecânicas. Inserimos um nome de usuário, digitamos uma senha, talvez confirmemos o acesso por meio de um código recebido por SMS ou uma impressão digital. No entanto, nesses poucos segundos, já informamos a um sistema de computador quem somos, muito antes de pressionar a tecla Enter. O segredo dessa identificação invisível reside na biometria comportamental , um campo fascinante e complexo que analisa nossos movimentos involuntários para estabelecer nossa identidade com uma precisão quase absoluta.

Durante décadas, a segurança das contas baseou-se num paradigma muito simples: provar quem se é através de algo que se sabe (uma palavra-passe) ou algo que se possui (um token ou um smartphone). No entanto, no panorama atual da cibersegurança , esta abordagem já não é suficiente. As palavras-passe são roubadas, os códigos intercetados e os dispositivos clonados. A verdadeira fronteira da proteção digital já não se concentra no que se insere no formulário de início de sessão, mas em como se insere.

A ilusão da senha e o novo paradigma

Imagine a cena: um criminoso cibernético conseguiu obter suas credenciais bancárias na dark web. Ele tem seu nome de usuário, sua senha complexa e até mesmo uma maneira de contornar a autenticação de dois fatores. Ele se senta em seu computador, insere os dados e clica em “Entrar”. O sistema, no entanto, bloqueia a transação. Por quê? Porque o criminoso não move o mouse como você. Ele não digita no teclado com o mesmo ritmo que você. Ele não hesita nos mesmos milissegundos que você hesita.

A segurança informática moderna compreendeu que o ser humano é uma criatura de hábitos profundamente enraizados a nível neuromotor. Cada vez que interagimos com um dispositivo, deixamos uma assinatura digital invisível, uma impressão comportamental que é tão única quanto o nosso ADN ou a nossa retina. Essa assinatura é composta por centenas de micromovimentos dos quais não temos a mínima consciência.

Como funciona a leitura dos nossos gestos invisíveis?

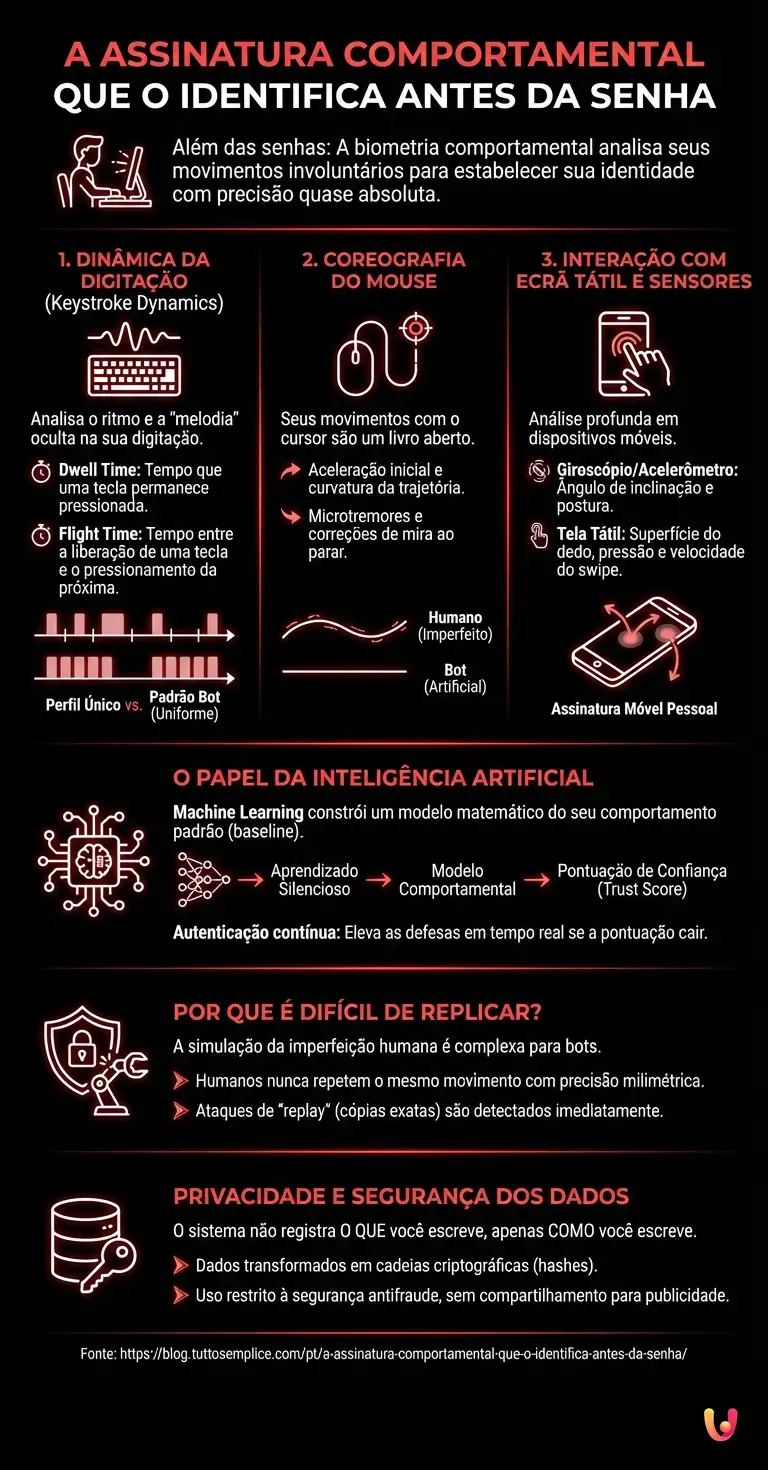

Para entender como a tecnologia consegue traçar esse perfil, precisamos analisar os parâmetros que os sistemas de segurança modernos registram em segundo plano. O processo se divide principalmente em três grandes áreas de análise neuromotora.

1. A dinâmica da digitação (Keystroke Dynamics)

Não se trata da velocidade com que você digita, mas da melodia oculta na sua digitação. Os sistemas medem dois fatores cruciais: o Dwell Time (o tempo exato em que uma tecla permanece pressionada antes de ser liberada) e o Flight Time (o tempo entre a liberação de uma tecla e o pressionamento da próxima). Você pode ter o hábito de segurar a letra “A” por 90 milissegundos e levar 120 milissegundos para alcançar a letra “C”. Um fraudador, ou um bot automatizado, terá tempos completamente diferentes, impossíveis de replicar voluntariamente.

2. A coreografia do mouse

Se você usa um computador de mesa ou um laptop, a forma como você move o cursor é um livro aberto. Softwares de biometria comportamental analisam a aceleração inicial, a curvatura da trajetória, os microtremores da mão quando o cursor para em um botão e até mesmo a tendência de ultrapassar ligeiramente o alvo para depois corrigir a mira. Um ser humano nunca move o mouse em uma linha reta perfeita; um software malicioso programado para simular um clique, por outro lado, tende a fazer isso, traindo imediatamente sua natureza artificial.

3. A interação com o ecrã tátil e os sensores

Em dispositivos móveis, a análise se torna ainda mais profunda. Ao segurar seu smartphone, os sensores internos (giroscópio e acelerômetro) registram o ângulo de inclinação do aparelho. A tela sensível ao toque detecta a superfície da ponta do dedo utilizada, a pressão exercida e a velocidade do deslizamento (swipe). Se você costuma segurar o telefone com a mão esquerda e deslizar com o polegar direito aplicando uma pressão de 40 gramas, um ladrão que segurar seu telefone desbloqueado com a mão direita gerará uma anomalia imediata, levando o sistema a solicitar uma verificação de identidade adicional.

O papel da inteligência artificial

Todos esses dados brutos, por si só, não teriam nenhum significado. É aqui que entra em jogo a inovação digital impulsionada pela Inteligência Artificial e pelo Machine Learning. Quando você cria uma conta ou começa a usar um aplicativo bancário, o algoritmo inicia uma fase de “aprendizado silencioso”. Ele coleta milhares de pontos de dados durante suas sessões normais de uso, construindo um modelo matemático do seu comportamento padrão.

Uma vez estabelecida essa linha de base (baseline), a inteligência artificial atribui uma pontuação de confiança (trust score) a cada uma de suas interações futuras. Se a pontuação cair abaixo de um certo limite — por exemplo, porque você está digitando de forma incomumente rígida ou movendo o mouse com trajetórias bruscas — o sistema não o bloqueia necessariamente de imediato, mas eleva as defesas. Ele pode solicitar um reconhecimento facial adicional ou impedir temporariamente transferências de grandes valores. É um sistema de segurança fluido, que se adapta em tempo real sem interromper a experiência do usuário legítimo.

Por que os criminosos cibernéticos não conseguem replicá-lo?

A pergunta surge espontaneamente: se um hacker sabe que o sistema controla o movimento do mouse, ele não pode simplesmente programar um malware para imitá-lo? A resposta curta é não, e é aqui que reside a verdadeira genialidade dessa tecnologia.

Replicar uma senha é uma operação binária: ou está certa ou está errada. Replicar o comportamento humano exige a simulação da imperfeição. Mesmo que um criminoso conseguisse registrar a sua dinâmica de digitação exata durante uma sessão, reproduzi-la de forma idêntica na sessão seguinte seria sinalizado como uma anomalia. Nós, seres humanos, somos consistentes nos nossos hábitos, mas não somos máquinas: nunca executamos o mesmo movimento duas vezes com precisão de milissegundos. Se o sistema detetar uma réplica exata de 100% de um login anterior, ele entende imediatamente que se trata de um ataque do tipo “replay”, orquestrado por um software.

As startups que estão liderando a revolução

Este setor já não é ficção científica, mas uma realidade consolidada e em rápida expansão. Diversas startups criadas nos últimos anos se especializaram exclusivamente no fornecimento de APIs de biometria comportamental para grandes instituições financeiras, plataformas de comércio eletrônico e agências governamentais. Essas empresas trabalham nos bastidores: o usuário final nunca vê o logotipo delas, mas seu código está integrado nos aplicativos que usamos diariamente.

O objetivo dessas novas realidades é criar um ecossistema onde a autenticação contínua substitua completamente o conceito de login pontual. Você não será autenticado apenas no momento em que inserir a senha, mas permanecerá autenticado enquanto seu comportamento corresponder ao seu perfil. Se você se afastar do computador e um colega mal-intencionado tentar enviar um e-mail da sua conta, a simples maneira como ele pegar o mouse e digitar no teclado bloqueará a tela em frações de segundo.

Privacidade e vigilância: o que acontece com os nossos dados?

Naturalmente, a ideia de um software registrar cada um dos nossos micromovimentos levanta preocupações legítimas em relação à privacidade. Estaremos, por acaso, entregando as chaves do nosso sistema nervoso às grandes corporações de tecnologia?

Especialistas do setor tranquilizam quanto a um ponto fundamental: os sistemas de biometria comportamental não registram o que você está escrevendo, mas apenas como você está escrevendo. Os dados coletados são imediatamente transformados em cadeias criptográficas (hashes) e modelos matemáticos. O sistema não sabe que você digitou a palavra “Segredo123”, apenas sabe que você levou 400 milissegundos para passar do primeiro ao oitavo caractere. Além disso, as normas internacionais de proteção de dados impõem que esses perfis comportamentais não possam ser compartilhados entre diferentes empresas para fins de publicidade direcionada, devendo permanecer restritos ao perímetro de segurança antifraude.

Em Resumo (TL;DR)

Além das senhas tradicionais, a segurança cibernética moderna utiliza a biometria comportamental para identificar os usuários por meio de seus hábitos neuromotores invisíveis.

A tecnologia cria uma assinatura inimitável analisando movimentos involuntários como o ritmo de digitação, as trajetórias do mouse e a pressão na tela sensível ao toque.

Os algoritmos de inteligência artificial processam esses dados para construir um perfil comportamental e atribuir uma pontuação de confiança, bloqueando acessos suspeitos.

Conclusões

A transição da autenticação baseada em conhecimento para a baseada em comportamento representa um dos saltos evolutivos mais importantes na história da segurança digital. A senha, por mais complexa que seja, permanece um artefato externo, algo que pode ser perdido, esquecido ou roubado. Nossos movimentos involuntários, por outro lado, são a essência da nossa fisicalidade traduzida para o mundo digital.

Na próxima vez que aceder à sua conta bancária ou desbloquear o seu smartphone, pare um instante para refletir. Antes mesmo de terminar de digitar, antes mesmo de o sistema lhe dar as boas-vindas, os seus músculos, os seus nervos e os seus hábitos inconscientes já garantiram por si. Num mundo em que os dados podem ser falsificados e as identidades clonadas, a nossa humanidade imperfeita, com os seus tremores e as suas hesitações, tornou-se paradoxalmente o escudo mais impenetrável que possuímos.

Perguntas frequentes

A biometria comportamental é uma tecnologia de segurança avançada que analisa os movimentos involuntários dos usuários para verificar sua identidade. Em vez de depender de códigos ou impressões digitais, o sistema estuda hábitos únicos como a velocidade de digitação, as trajetórias do mouse e a pressão na tela. Essa abordagem cria um perfil neuromotor impossível de falsificar, garantendo um nível superior de proteção contra fraudes digitais.

Os sistemas de segurança modernos medem a dinâmica da digitação calculando o tempo de pressão de cada tecla e a pausa entre uma letra e a seguinte. Essa melodia de digitação é estritamente pessoal e varia de indivíduo para indivíduo com base em padrões neuromotores consolidados. Um software malicioso ou um fraudador teriam tempos completamente diferentes, acionando imediatamente os bloqueios de segurança do sistema.

Replicar o comportamento humano exige a simulação de imperfeições constantes que os bots automatizados não conseguem reproduzir. Nós, seres humanos, somos consistentes em nossos hábitos, mas nunca executamos o mesmo movimento duas vezes com precisão milimétrica. Se um sistema detecta uma cópia exata de um acesso anterior, ele entende imediatamente que está diante de um ataque cibernético e bloqueia a transação.

Esses sistemas de proteção não registram o conteúdo do que você escreve, mas analisam exclusivamente a forma como você interage com os dispositivos. As informações coletadas são imediatamente transformadas em modelos matemáticos e cadeias criptográficas para garantir a máxima confidencialidade. As normas internacionais proíbem rigorosamente o compartilhamento desses perfis para fins publicitários, limitando seu uso apenas à prevenção de fraudes informáticas.

Os dispositivos móveis utilizam sensores internos, como o giroscópio, para registar a postura habitual do proprietário e a inclinação do telemóvel. O ecrã tátil também deteta a superfície da ponta do dedo utilizada, a pressão exercida e a velocidade de deslizamento dos dedos. Qualquer anomalia em relação ao perfil padrão gera uma diminuição da pontuação de confiança, levando o sistema a solicitar verificações de identidade adicionais.

Ainda tem dúvidas sobre A assinatura comportamental que o identifica antes da senha.?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Fontes e Aprofundamento

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.