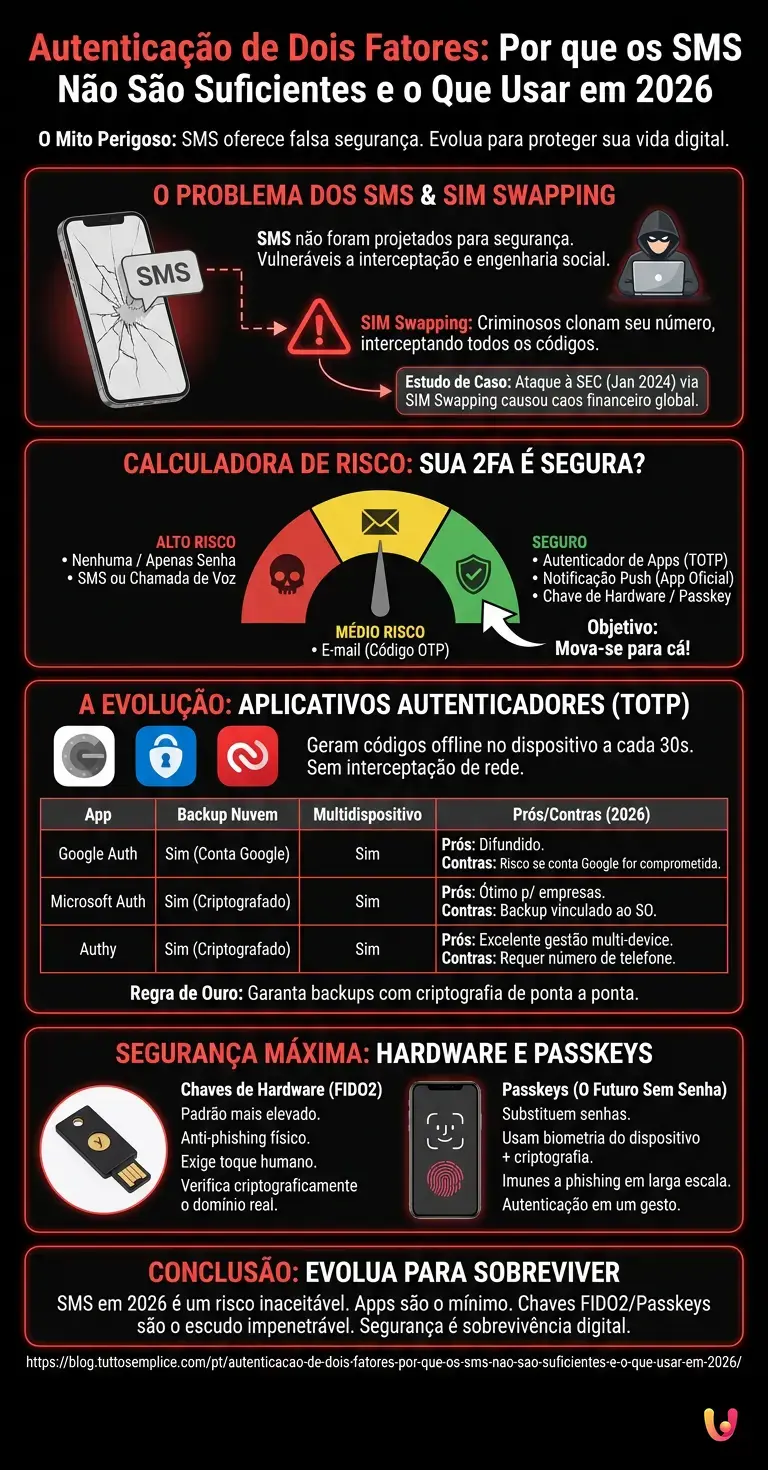

Existe um mito perigosíssimo que continua a circular em 2026: acreditar que receber um código por SMS te protege dos hackers. A verdade, crua e contraintuitiva, é que usar SMS para autenticação de dois fatores é quase como não ter nenhuma. Oferece uma falsa sensação de segurança que os criminosos cibernéticos exploram diariamente através de técnicas simples, mas devastadoras. Se você ainda espera uma mensagem de texto para acessar seu banco, seu e-mail ou suas carteiras de criptomoedas, você é o alvo mais fácil da rede. É hora de evoluir.

Descubra em tempo real o nível de segurança das suas contas com base no método de autenticação utilizado.

Estudo de Caso Real: O Ataque à SEC (Janeiro de 2024)

Em janeiro de 2024, a conta X (antigo Twitter) da SEC (Securities and Exchange Commission) dos Estados Unidos foi comprometida. Os hackers publicaram um anúncio falso sobre a aprovação de ETFs de Bitcoin, causando extrema volatilidade nos mercados financeiros. A investigação oficial revelou que o ataque ocorreu por meio de SIM swapping e que a conta não tinha ativado uma autenticação de dois fatores robusta. Este caso demonstra como a ausência de protocolos criptográficos adequados pode ter consequências catastróficas em nível global.

Como funciona a vulnerabilidade do SIM Swapping?

A autenticação de dois fatores baseada em SMS é fraca porque os criminosos podem clonar seu cartão telefônico por meio da troca de SIM (SIM swapping). Enganando a operadora de telefonia, eles transferem seu número para um SIM deles, interceptando todos os códigos de acesso.

O problema fundamental dos SMS é que não foram projetados para segurança cibernética . São mensagens de texto em texto simples que viajam em redes de telefonia móvel (SS7) conhecidas por suas vulnerabilidades estruturais. Ao configurar um SMS como segundo fator de autenticação, você está confiando a segurança da sua conta aos procedimentos de verificação de identidade da sua operadora de telefonia, muitas vezes baseados em centrais de atendimento facilmente manipuláveis por meio de engenharia social .

De acordo com a documentação oficial do NIST (National Institute of Standards and Technology), o uso de SMS para autenticação de dois fatores é fortemente desaconselhado (e depreciado) há vários anos. Um atacante não precisa de hackear o seu telefone fisicamente; basta convencer uma operadora de telefonia complacente ou distraída de que perdeu o cartão SIM para que o seu número seja ativado num novo cartão em sua posse. A partir desse momento, todos os códigos OTP (One-Time Password) enviados pelo seu banco chegarão diretamente às mãos do hacker.

Comparativo de aplicativos autenticadores para máxima segurança

Para uma autenticação de dois fatores robusta, os aplicativos autenticadores geram códigos temporários localmente no dispositivo, sem depender da rede celular. O Google Authenticator, o Authy e o Microsoft Authenticator oferecem diferentes níveis de backup na nuvem e segurança avançada contra interceptações.

O passo lógico seguinte ao abandono dos SMS é a adoção de uma aplicação baseada no padrão TOTP (Time-based One-Time Password) . Estas aplicações utilizam um segredo partilhado (o código QR que digitaliza durante a configuração) e o relógio interno do seu smartphone para gerar um código de 6 dígitos válido apenas por 30 segundos. Como a geração ocorre offline, não há nenhuma mensagem intercetável em trânsito.

No entanto, em 2026, nem todos os aplicativos serão iguais. Veja uma comparação entre as soluções mais comuns:

| Autenticador de aplicativos | Backup na nuvem | Multidispositivo | Prós e Contras (2026) |

|---|---|---|---|

| Google Authenticator | Sim (Sincronização da Conta Google) | Sim | Prós: Muito difundido, interface limpa. Contras: Se a conta Google for comprometida, os códigos ficam em risco. |

| Microsoft Authenticator | Sim (Criptografado) | Sim | Prós: Excelente para o ecossistema empresarial, suporta notificações push. Contras: Backup estritamente vinculado ao sistema operacional (iOS/Android). |

| Authy (Twilio) | Sim (Criptografado com senha local) | Sim | Prós: Excelente gerenciamento de múltiplos dispositivos. Contras: Requer um número de telefone para o registro inicial. |

A melhor escolha depende do seu ecossistema, mas a regra de ouro é garantir que os backups na nuvem dos seus códigos TOTP sejam protegidos por criptografia de ponta a ponta , de modo que nem mesmo o provedor do aplicativo possa lê-los.

Chaves de segurança de hardware e criptografia avançada

As chaves de hardware, como a YubiKey, representam o padrão mais elevado para autenticação de dois fatores. Baseadas em criptografia assimétrica e protocolos FIDO2, tornam o phishing fisicamente impossível, pois exigem o toque humano no dispositivo para autorizar o acesso.

Embora os aplicativos autenticadores resolvam o problema da troca de cartão SIM (SIM Swapping), eles não resolvem o problema do phishing em tempo real (AiTM - Adversary-in-the-Middle) . Se um hacker o enganar para que você insira o código de 6 dígitos em um site falso, ele pode capturá-lo e usá-lo imediatamente no site verdadeiro. É aqui que entram em jogo as chaves de segurança de hardware, como as YubiKey da Yubico ou as Titan Security Key do Google.

Esses pequenos dispositivos USB/NFC utilizam o padrão FIDO2/WebAuthn . Ao registrar uma chave de hardware, um par de chaves criptográficas (pública e privada) é criado. A chave privada nunca sai do chip seguro do dispositivo de hardware. Durante o login, o navegador verifica criptograficamente se o domínio em que você está corresponde exatamente ao registrado. Se você estiver em g00gle.com em vez de google.com , a chave de hardware simplesmente se recusará a fornecer a assinatura criptográfica, bloqueando o ataque de phishing na raiz.

- Resistência a phishing: 100%. Nenhum código para digitar ou interceptar.

- Requisito físico: Exigem um toque físico no sensor capacitivo para confirmar a presença humana, impedindo ataques remotos automatizados.

- Duração: Não possuem baterias, não necessitam de conexão com a internet e são resistentes à água.

Passkeys e o futuro da autenticação sem senha

Em 2026, as Passkeys substituirão as senhas tradicionais, integrando a autenticação de dois fatores diretamente na biometria do dispositivo. Utilizando o padrão WebAuthn, elas oferecem acesso imediato, criptografado e totalmente imune a ataques de phishing em larga escala.

A evolução final da autenticação de dois fatores é, paradoxalmente, a eliminação da própria senha. As Passkeys (chaves de acesso) são a resposta da indústria (liderada pela FIDO Alliance, Apple, Google e Microsoft) à fragilidade inerente das senhas humanas.

Uma Passkey funciona exatamente com a mesma criptografia assimétrica das chaves de hardware, mas em vez de residir em um pendrive externo, ela fica no Secure Enclave (o chip de segurança) do seu smartphone ou computador. Ao acessar um serviço, o dispositivo solicita que você desbloqueie a Passkey por meio de biometria (Face ID, Touch ID ou Windows Hello).

Nesse cenário, a autenticação de dois fatores é intrínseca em um único gesto: 1. Algo que você possui: seu smartphone (que contém a chave privada criptografada). 2. Algo que você é: sua impressão digital ou seu rosto (necessários para desbloquear o uso da chave).

As Passkeys eliminam o conceito de credenciais roubadas de bancos de dados corporativos, pois o servidor armazena apenas a chave pública, que é inútil para os hackers sem a chave privada correspondente guardada no seu dispositivo.

Conclusões

Manter os SMS como método de autenticação de dois fatores em 2026 é um risco inaceitável, comparável a fechar a porta de casa deixando a chave na fechadura. O SIM swapping e o phishing automatizado tornaram os antigos códigos OTP obsoletos. Para proteger a sua identidade digital e os seus ativos financeiros, a transição para as aplicações de autenticação é o requisito mínimo absoluto. No entanto, para quem procura verdadeira tranquilidade, a adoção de chaves de hardware FIDO2 ou a transição definitiva para as Passkeys representa o único escudo impenetrável contra as ameaças informáticas modernas. A segurança informática já não é uma questão de conveniência, mas de sobrevivência digital.

Perguntas frequentes

Receber o código no seu telefone expõe você ao risco de troca de cartão SIM (SIM swapping), uma técnica em que criminosos clonam seu cartão enganando a operadora de telefonia. Além disso, as mensagens de texto trafegam em texto simples em redes de celular vulneráveis, permitindo que hackers interceptem facilmente seus códigos de acesso bancários ou de redes sociais.

Essa fraude cibernética ocorre quando um criminoso convence sua operadora de telefonia a transferir seu número para um novo cartão SIM em sua posse. A partir desse momento, o criminoso receberá todos os seus códigos temporários de acesso, podendo violar facilmente suas contas protegidas apenas por mensagens de texto tradicionais.

O nível mínimo de segurança recomendado prevê o uso de aplicativos dedicados como o Google Authenticator ou o Authy, que geram códigos temporários offline. Para uma proteção total contra fraudes online, a escolha ideal recai sobre as chaves de segurança físicas ou as modernas Passkeys, que vinculam o acesso à biometria do seu dispositivo.

Esses aplicativos usam um padrão criptográfico para gerar códigos de seis dígitos válidos por apenas trinta segundos, funcionando diretamente no smartphone sem necessidade de conexão à internet. Como a geração ocorre offline, não há nenhuma mensagem em trânsito que um criminoso cibernético possa interceptar na rede de telefonia móvel.

As Passkeys representam a evolução da autenticação digital, pois eliminam completamente a necessidade de memorizar credenciais textuais. Elas utilizam um chip de segurança integrado ao smartphone ou computador e são desbloqueadas apenas por reconhecimento facial ou digital, tornando fisicamente impossível o roubo de dados por meio de sites falsos.

Ainda tem dúvidas sobre Autenticação de Dois Fatores: Por que os SMS Não São Suficientes e o Que Usar em 2026?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.