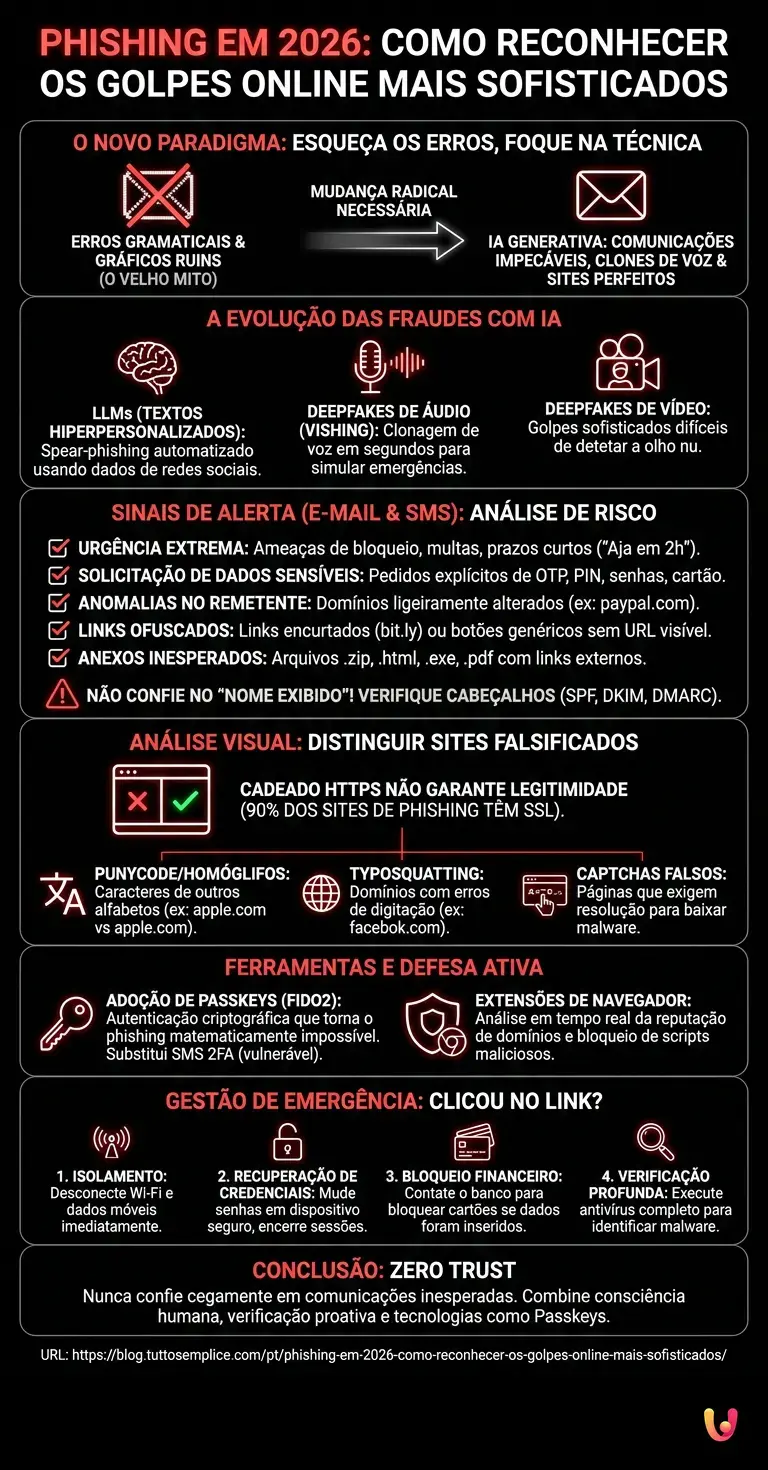

O mito mais perigoso de 2026 é acreditar que os e-mails fraudulentos ainda estão cheios de erros gramaticais, traduções imprecisas ou gráficos pixelados. Esqueça o velho “príncipe nigeriano”: hoje, graças à Inteligência Artificial generativa, os criminosos cibernéticos criam comunicações impecáveis, clones de voz perfeitos e sites indistinguíveis dos originais. Se você ainda confia na busca por erros de digitação para identificar phishing , você já é a vítima ideal. A verdadeira defesa exige uma mudança de paradigma radical, baseada na análise técnica e em ferramentas de verificação proativas.

Selecione os elementos presentes na mensagem (e-mail, SMS ou chat) para calcular a probabilidade de fraude em tempo real.

Nenhum sinal de alerta selecionado. No entanto, mantenha a atenção elevada e verifique sempre a fonte.

A Evolução das Fraudes: O Papel da Inteligência Artificial

Para entender como reconhecer phishing na era da IA, é fundamental analisar os novos vetores de ataque. Os criminosos utilizam modelos de linguagem de grande escala (LLMs) para gerar textos hiperpersonalizados e deepfakes de áudio/vídeo, tornando os golpes online extremamente sofisticados e difíceis de detetar a olho nu.

Até poucos anos atrás, as campanhas de phishing eram massivas e genéricas (a chamada abordagem "spray and pray"). Hoje, a principal ameaça é o spear-phishing automatizado . Os atacantes usam scripts baseados em IA para extrair (fazer scraping) seus dados do LinkedIn, Instagram e bancos de dados públicos. O resultado? Você recebe um e-mail que cita exatamente seu cargo na empresa, o nome do seu chefe e um projeto em que está trabalhando, pedindo para você baixar um relatório falso urgente.

Além disso, 2026 testemunhou uma explosão de vishing (phishing por voz) potencializado por deepfakes de áudio . Bastam poucos segundos de um vídeo seu público para clonar sua voz. Os golpistas ligam para funcionários ou familiares simulando emergências financeiras, contornando completamente as defesas baseadas em texto.

Sinais de Alerta: Identificar E-mails e SMS Fraudulentos

Aprender a reconhecer phishing por e-mail e SMS exige atenção aos detalhes técnicos. Verifique sempre o endereço real do remetente através dos cabeçalhos do e-mail, desconfie de urgências injustificadas e nunca clique em links encurtados recebidos por SMS sem antes expandi-los.

A regra de ouro é nunca confiar no "Nome Exibido" no cliente de e-mail. Um e-mail pode mostrar "Suporte Banco Intesa", mas o endereço real oculto por trás pode ser security-alert@banca-intesa-update.com . Para desmascarar essas fraudes, você precisa analisar os detalhes técnicos:

- Verificação dos protocolos de segurança: De acordo com a documentação oficial do Google Workspace e do Microsoft 365, um e-mail legítimo de uma instituição financeira sempre passará nas verificações SPF, DKIM e DMARC. Se o seu cliente de e-mail indicar que a identidade do remetente não pode ser verificada, exclua a mensagem.

- Smishing (phishing por SMS) e links ofuscados: Mensagens de texto que alertam sobre "pacotes em espera" ou "contas bloqueadas" frequentemente contêm links como t.co ou bit.ly. Use serviços gratuitos de expansão de URL para ver o destino final antes de tocar na tela.

- O truque do anexo HTML: Uma das técnicas mais comuns em 2026 é o envio de anexos .html . Ao clicar neles, você não abre um documento, mas executa um código local no seu navegador que simula perfeitamente a página de login da Microsoft ou do Google, contornando os filtros antispam tradicionais.

Análise Visual: Distinguir Sites Falsificados

Saber como identificar phishing em sites clonados protege seus dados bancários . Sempre verifique o URL exato, preste atenção aos caracteres homóglifos (como um "a" cirílico em vez de um latino) e não confie cegamente no cadeado HTTPS, que agora também é usado por golpistas.

O cadeado verde ou o ícone de conexão segura (HTTPS) significa apenas que a conexão entre você e o site é criptografada. Isso não garante de forma alguma que o site seja legítimo. Hoje, mais de 90% dos sites de phishing possuem um certificado SSL válido. Veja o que você deve observar:

| Técnica de Falsificação | Como funciona | Como se defender |

|---|---|---|

| Ataques Punycode (Homóglifos) | Uso de caracteres de alfabetos diferentes (por exemplo, cirílico) que parecem idênticos aos latinos (por exemplo, apple.com vs аpple.com ). | Verifique se o navegador traduz o URL para um formato que começa com xn-- . |

| Typosquatting | Registo de domínios com erros de digitação comuns (por exemplo, facebok.com ou netflix-login.com ). | Use os favoritos para acessar sites confidenciais ou digite o URL manualmente. |

| Captchas e Pop-ups Falsos | Páginas que exigem a resolução de um Captcha falso para baixar malware ou roubar sessões. | Verifique se o domínio principal corresponde ao serviço solicitado antes de interagir. |

Ferramentas Anti-Phishing e Tecnologias de Defesa Ativa

Além da atenção humana, para saber como reconhecer e bloquear phishing , são necessárias ferramentas adequadas. Utilize extensões de navegador baseadas em aprendizado de máquina, habilite a autenticação FIDO2 por meio de chaves de acesso e configure filtros avançados em seu cliente de e-mail .

O erro humano é inevitável, por isso a tecnologia deve intervir onde o olho falha. Em 2026, a autenticação de dois fatores (2FA) baseada em SMS é considerada obsoleta e vulnerável a ataques de troca de SIM e proxies AiTM (Adversary-in-the-Middle). A solução definitiva é a adoção das Passkeys .

De acordo com a documentação oficial da FIDO Alliance, as chaves de segurança de hardware (como a YubiKey) ou as Passkeys integradas em dispositivos biométricos tornam o phishing de credenciais matematicamente impossível. Mesmo que um usuário seja enganado e insira seus dados em um site falso, a Passkey se recusará a autenticar a sessão porque o domínio criptográfico não corresponde ao original.

Em termos de software, é fundamental utilizar extensões de navegador dedicadas à segurança (como Malwarebytes Browser Guard ou Bitdefender TrafficLight) que analisam em tempo real a reputação dos domínios e bloqueiam a execução de scripts maliciosos antes que a página seja renderizada.

Gestão de Emergência: O Que Fazer Depois de Clicar em um Link Suspeito

Se você não conseguiu identificar o phishing a tempo e clicou em um link , desconecte imediatamente o dispositivo da rede. Altere as senhas em outros dispositivos, entre em contato com seu banco e monitore atividades incomuns em suas contas principais.

O pânico é o pior inimigo em caso de comprometimento. Se você perceber que inseriu dados em um portal fraudulento ou baixou um arquivo suspeito, siga este procedimento de contenção:

- Isolamento: Desative o Wi-Fi e a conexão de dados do dispositivo comprometido. Isso impede que qualquer malware se comunique com os servidores de comando e controle (C2) dos criminosos.

- Recuperação de credenciais: Usando um dispositivo diferente e seguro, acesse imediatamente suas contas principais (e-mail, banco, redes sociais) e altere as senhas. Certifique-se de encerrar todas as sessões ativas.

- Bloqueio financeiro: Se você inseriu os dados do seu cartão de crédito, entre em contato com o número de atendimento ao cliente do seu banco para bloquear o cartão . As fraudes modernas podem esvaziar uma conta ou causar perdas de milhares de euros em poucos minutos.

- Verificação profunda: Execute uma verificação completa do sistema com um software antivírus atualizado para identificar quaisquer trojans ou infostealers instalados em segundo plano.

Estudo de Caso Real: O Ataque de Engenharia Social à MGM Resorts

Um exemplo emblemático da evolução dos golpes é o devastador ataque sofrido pela MGM Resorts. Os criminosos do grupo Scattered Spider não violaram firewalls com códigos complexos, mas utilizaram técnicas avançadas de engenharia social (vishing) para enganar o suporte de TI. Fazendo-se passar por funcionários legítimos, cujos dados encontraram no LinkedIn, conseguiram o redefinição das credenciais MFA. Este caso demonstra que o fator humano continua sendo o elo mais fraco e ressalta a importância de protocolos rigorosos de verificação de identidade, independentemente da tecnologia empregada.

Conclusões

A ameaça do phishing em 2026 atingiu níveis de sofisticação sem precedentes, evoluindo de simples e-mails mal escritos para verdadeiras campanhas de manipulação psicológica guiadas por Inteligência Artificial. Compreender como reconhecer o phishing hoje significa abandonar as velhas certezas e adotar uma abordagem baseada no princípio do "Zero Trust": nunca confiar cegamente em nenhuma comunicação inesperada, independentemente de quão autêntica ela pareça.

A combinação de consciência humana, verificação proativa de fontes e adoção de tecnologias criptográficas anti-phishing, como as Passkeys FIDO2, representa o único escudo eficaz contra as fraudes online modernas. A segurança cibernética deixou de ser apenas um problema para técnicos, tornando-se uma competência essencial para a vida, para proteger a identidade e o patrimônio no mundo digital.

Perguntas frequentes

Para identificar fraudes modernas, não basta procurar erros gramaticais, pois os textos estão agora perfeitos. É preciso analisar os detalhes técnicos da mensagem, verificando o endereço real do remetente e os protocolos de segurança. Preste muita atenção a urgências injustificadas e nunca abra anexos em formato HTML ou links encurtados sem antes expandi-los através de serviços apropriados.

A primeira ação fundamental é desconectar imediatamente o dispositivo da rede Wi-Fi e dos dados móveis para bloquear quaisquer comunicações maliciosas em segundo plano. Em seguida, use um computador diferente e seguro para alterar as senhas das suas principais contas e executar uma verificação antivírus completa. Se você inseriu dados financeiros, entre em contato imediatamente com seu banco.

A presença de uma conexão segura indica apenas que o tráfego é criptografado, mas não garante de forma alguma a identidade real do portal visitado. Para desmascarar um site clone, você deve verificar cuidadosamente o domínio da web para descartar a presença de caracteres anormais ou pequenos erros de digitação. O melhor conselho é usar os favoritos salvos para acessar serviços confidenciais.

O método mais eficaz é usar chaves de acesso baseadas no padrão FIDO2 ou chaves de segurança de hardware, que tornam matematicamente impossível o roubo de credenciais. Em termos de software, é altamente recomendável instalar extensões de navegador dedicadas à segurança, que analisam a reputação dos domínios e bloqueiam scripts maliciosos em tempo real antes do carregamento.

Os códigos temporários enviados por mensagem de texto são considerados obsoletos por serem vulneráveis a ataques sofisticados, como a clonagem do cartão SIM. Os criminosos cibernéticos conseguem contornar facilmente essas defesas capturando o código no exato momento em que a vítima o insere na página falsificada, utilizando servidores intermediários automatizados.

Ainda tem dúvidas sobre Phishing em 2026: Como Reconhecer os Golpes Online Mais Sofisticados?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.