Imagine a cena: é sexta-feira à noite, você acabou de entrar no seu restaurante favorito e se acomoda à mesa. O ambiente está descontraído, a conversa flui de forma agradável. Como já é costume há vários anos, você pega o seu smartphone, abre a câmera e enquadra aquele pequeno labirinto em preto e branco impresso em um suporte de plástico. Nesse exato instante, enquanto o QR Code o redireciona para o cardápio digital do estabelecimento, você está potencialmente acomodando à sua mesa um convidado invisível, silencioso e decididamente indesejado.

Este cenário não é o enredo de um romance de espionagem, mas uma realidade cotidiana que os especialistas em cibersegurança chamam de ” o truque do quadradinho “. Um artifício tão simples quanto devastador, que explora um de nossos hábitos mais consolidados para contornar as defesas digitais. Mas como funciona exatamente essa armadilha? E quem é esse misterioso convidado que se senta à mesa conosco?

A anatomia de um hábito: a confiança cega na tecnologia

Para compreender a dimensão deste fenômeno, precisamos dar um passo atrás e analisar a nossa relação com a tecnologia em locais físicos. Quando navegamos na internet do sofá de casa, estamos (ou deveríamos estar) constantemente em alerta: desconfiamos de e-mails de desconhecidos, evitamos clicar em links suspeitos e verificamos os remetentes. No entanto, quando nos encontramos em um ambiente físico percebido como “seguro” – como um restaurante, um bar ou o saguão de um hotel –, as nossas defesas psicológicas caem.

O pequeno quadrado impresso na mesa nos parece uma extensão do próprio estabelecimento, um objeto físico garantido pelo proprietário. Essa confiança incondicional é o verdadeiro calcanhar de Aquiles que o convidado invisível explora em seu benefício. Nunca nos perguntamos para onde aquele código nos levará; tomamos como certo que o destino é legítimo. É justamente nesse espaço, na lacuna entre a percepção de segurança física e a real vulnerabilidade digital, que o ataque se concretiza.

Quem é o convidado invisível? O mecanismo do Quishing

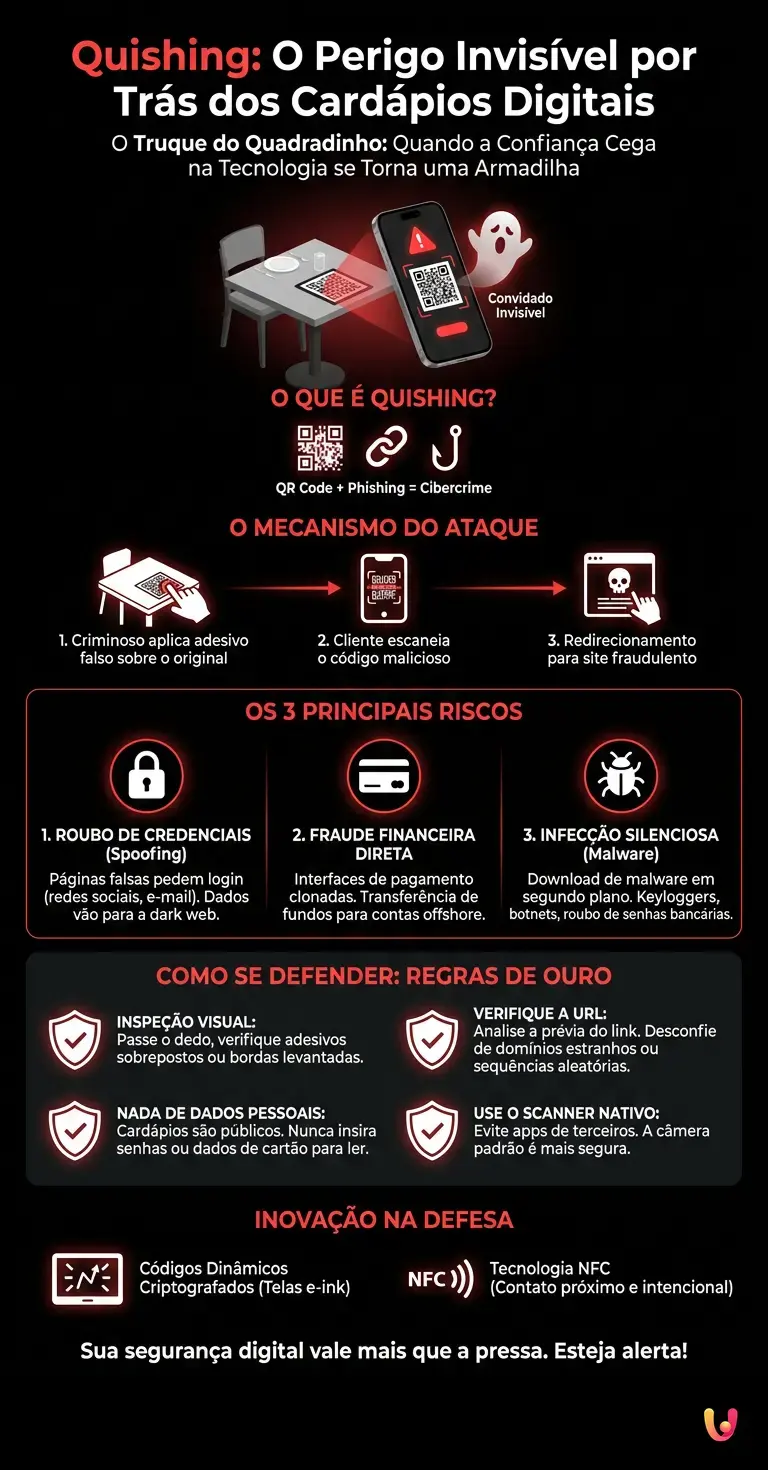

No jargão técnico da segurança da informação , essa prática recebe o nome de *Quishing* , uma combinação de *QR Code* e *Phishing*. O convidado invisível nada mais é do que um cibercriminoso que manipulou o ponto de acesso físico para desviar o seu tráfego de dados.

O mecanismo é desconcertante em sua simplicidade. Um indivíduo mal-intencionado entra no estabelecimento como um cliente comum. Enquanto finge ler o cardápio ou esperar por um amigo, ele retira uma folha de adesivos pré-impressos. Nesses adesivos, estão impressos códigos maliciosos, graficamente idênticos aos originais do restaurante. Com um gesto rápido, ele sobrepõe o seu adesivo ao legítimo que está na mesa. A partir desse momento, qualquer pessoa que escanear o código não será direcionada ao site do restaurante, mas sim a um servidor controlado pelo atacante.

O que acontece exatamente após a digitalização?

Assim que a câmera decodifica o quadradinho falsificado, o smartphone executa a instrução sem hesitar. É aqui que o convidado invisível começa a agir. As consequências dessa leitura podem variar de acordo com a sofisticação do ataque, mas, geralmente, dividem-se em três cenários principais.

1. O roubo de credenciais (Spoofing)

O navegador do seu celular abre em uma página da web que é uma cópia exata do site do restaurante. As cores, os logotipos e as fontes são idênticos. No entanto, para visualizar o cardápio ou utilizar o Wi-Fi gratuito, a página solicita que você realize um login rápido por meio de seus perfis nas redes sociais ou inserindo seu e-mail e senha. No momento em que você clica em “Enviar”, suas credenciais não desbloqueiam cardápio algum, mas vão parar diretamente em um banco de dados na dark web, prontas para serem vendidas ou utilizadas para invadir suas contas pessoais .

2. A fraude financeira direta

Em alguns estabelecimentos, o sistema digital permite não apenas fazer pedidos, mas também pagar a conta diretamente pelo smartphone . O atacante clona a interface do gateway de pagamento. Vocês inserem os dados do cartão de crédito, convencidos de que estão quitando a conta do jantar, mas, na verdade, estão autorizando uma transferência de fundos para uma conta offshore. Vocês só perceberão o golpe quando o garçom, ao final da noite, lhes apresentar novamente a conta real.

3. A infecção silenciosa (Drive-by Download)

Este é o cenário mais insidioso. Não é solicitado que você insira nenhum dado. A página carrega e exibe um cardápio (talvez copiado do site oficial do restaurante para não despertar suspeitas), mas, em segundo plano, explorando vulnerabilidades não corrigidas do seu navegador móvel , inicia o download de um malware. Esse software malicioso pode transformar seu celular em um “zumbi” dentro de uma botnet ou instalar um keylogger capaz de registrar tudo o que você digitar futuramente, incluindo senhas de home banking .

O papel das startups e a inovação digital na defesa

Diante dessa ameaça crescente, o mercado não ficou de braços cruzados. A inovação digital está fornecendo novas armas para combater o Quishing. Diversas startups estão desenvolvendo soluções avançadas para proteger tanto os lojistas quanto os consumidores.

Uma das tecnologias emergentes diz respeito aos códigos dinâmicos criptografados. Em vez de um simples link estático, essas novas soluções geram um código que muda a cada poucos segundos, exibido em pequenas telas de e-ink integradas às mesas, tornando, na prática, impossível o uso de adesivos físicos. Outras empresas estão apostando na tecnologia NFC (Near Field Communication), que exige um contato próximo e intencional com um chip integrado à mesa, sendo muito mais difícil de adulterar do que um pedaço de papel impresso.

Além disso, os modernos sistemas operacionais para smartphones estão integrando scanners nativos cada vez mais inteligentes, capazes de analisar a URL de destino antes de abri-la, comparando-a com bancos de dados globais de sites maliciosos e alertando o usuário caso o domínio tenha sido registrado há poucos dias ou apresente anomalias suspeitas.

Como se defender: as regras de ouro para deixar a visita do lado de fora da porta

Apesar dos esforços da indústria, a primeira e mais eficaz linha de defesa continua sendo a conscientização do usuário. Não é necessário abrir mão da comodidade dos cardápios digitais, mas é fundamental aplicar um pouco de saudável ceticismo digital também no mundo físico. Aqui estão algumas regras práticas para evitar surpresas desagradáveis:

- Inspeção visual: Antes de escanear, passe o dedo sobre o código. Se sentir uma espessura anormal, uma borda levantada ou perceber que se trata de um adesivo colado sobre outro suporte, pare e avise a equipe do local.

- Verifique a URL: Ao enquadrar o código, seu smartphone exibirá uma prévia do endereço web (URL) antes de abri-lo. Leia-o atentamente. Se você estiver na “Trattoria da Mario”, a URL deve ser algo como trattoriadamario.it , e não uma sequência incompreensível de letras e números ou um domínio estranho como menu-sicuro-login-123.com .

- Nada de dados pessoais para um cardápio: um cardápio é, por definição, um documento público. Se uma página solicitar que você faça um cadastro, insira uma senha ou forneça dados do cartão de crédito apenas para ler a carta de vinhos, feche o navegador imediatamente.

- Use o scanner nativo: Evite baixar aplicativos de terceiros para ler códigos. Frequentemente, esses aplicativos estão cheios de publicidade enganosa ou, pior, são eles próprios veículos de malware. A câmera padrão do seu smartphone é a ferramenta mais segura e atualizada que você pode utilizar.

Em Resumo (TL;DR)

O quishing é um golpe cibernético que explora a nossa confiança nos códigos QR dos cardápios digitais presentes nos restaurantes.

Criminosos colam adesivos falsificados sobre os códigos originais para enganar os clientes e redirecionar o tráfego para servidores maliciosos.

Escanear um código manipulado pode resultar no roubo de dados pessoais, fraudes financeiras imediatas ou na perigosa instalação de malware.

Conclusões

O truque do quadradinho nos lembra uma lição fundamental da era moderna: a linha divisória entre o mundo físico e o digital já desapareceu. Um objeto tangível e inofensivo, como um pedaço de papel impresso sobre a mesa de um restaurante, pode se transformar em um portal direto para as nossas informações mais íntimas e preciosas.

O convidado invisível conta com a nossa distração, a nossa pressa e o nosso hábito de confiar cegamente nos automatismos tecnológicos. No entanto, ao compreender os mecanismos desses ataques e manter um nível básico de atenção, podemos continuar a desfrutar dos nossos jantares fora, deixando os criminosos cibernéticos de mãos vazias. Da próxima vez que se sentarem em um restaurante, reservem um segundo a mais antes de escanear aquele código: a sua segurança digital vale muito mais do que o tempo economizado ao pedir uma entrada.

Perguntas frequentes

O termo deriva da união das palavras QR Code e Phishing e designa um golpe cibernético perigoso e cada vez mais difundido. Os criminosos colam adesivos com códigos maliciosos sobre os adesivos legítimos presentes nas mesas de restaurantes para redirecionar as pessoas a sites falsos, com o objetivo de roubar dados pessoais ou bancários.

Para identificar uma possível fraude, é fundamental passar o dedo sobre o material impresso para verificar a presença de adesivos suspeitos colados sobre a impressão original. Além disso, é preciso sempre verificar atentamente o link exibido na prévia do smartphone antes de abri-lo, certificando-se de que ele corresponda ao nome real do estabelecimento e não a uma sequência aleatória de letras.

A digitalização pode acarretar diversos perigos, incluindo o roubo de credenciais de acesso por meio de páginas de cadastro falsas e fraudes financeiras caso se tente pagar uma conta online. No pior dos cenários, o celular pode baixar silenciosamente softwares maliciosos capazes de registrar suas senhas bancárias.

A regra principal é nunca inserir senhas ou dados de cartão de crédito se a página servir apenas para consultar o cardápio. Além disso, é altamente recomendável utilizar exclusivamente a câmera nativa do seu smartphone, evitando aplicativos de terceiros que possam conter publicidade enganosa ou propagar vírus perigosos.

Diversas empresas estão criando sistemas inovadores, como pequenas telas eletrônicas integradas às mesas, que exibem imagens dinâmicas impossíveis de cobrir com simples adesivos de papel. Outra solução muito promissora envolve o uso de sensores de proximidade que exigem contato intencional com um chip dedicado, tornando-se extremamente difíceis de adulterar.

Ainda tem dúvidas sobre Quishing: o perigo invisível por trás dos cardápios digitais?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.