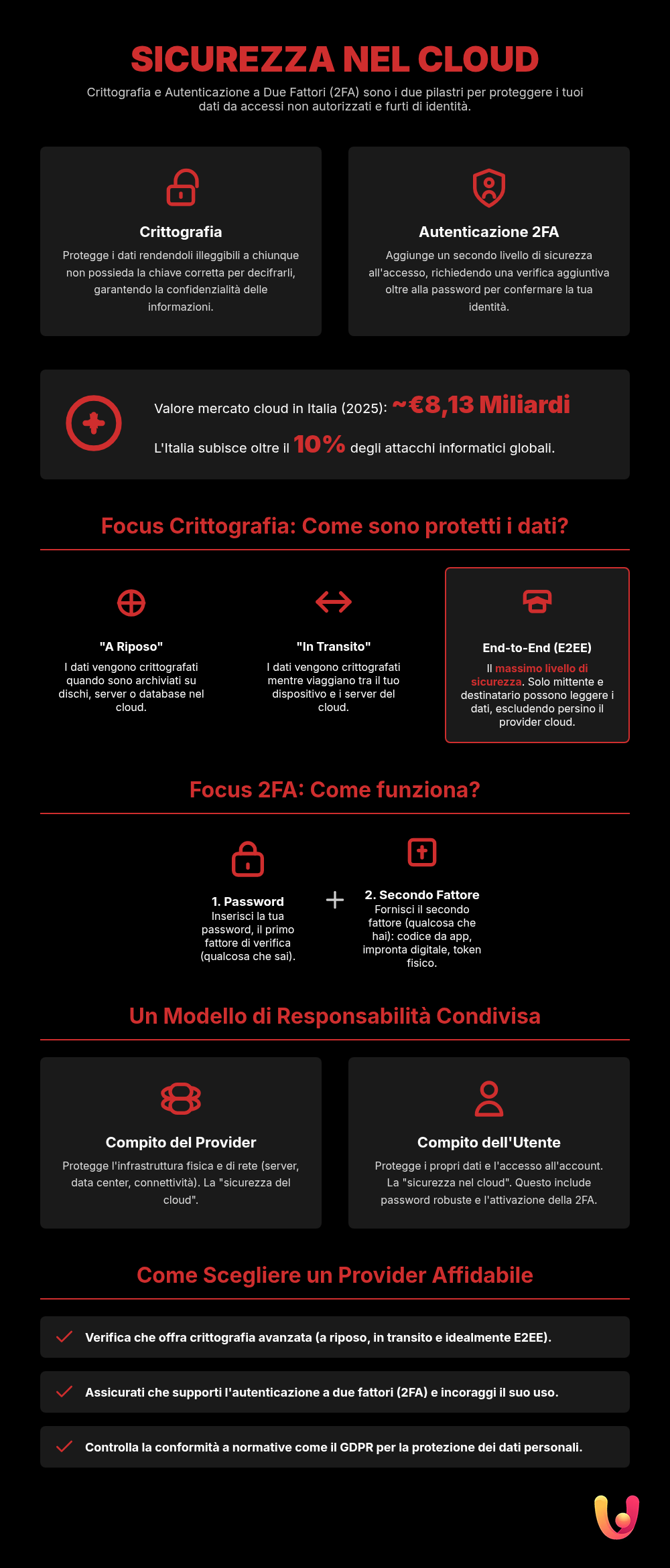

Dalle foto delle vacanze ai documenti di lavoro, passando per le email e le applicazioni che usiamo ogni giorno: il cloud è diventato un archivio invisibile ma onnipresente nelle nostre vite. Affidiamo a questi spazi digitali i nostri dati più preziosi, contando sulla loro efficienza e accessibilità. Ma quanto sono davvero sicuri? In un mondo dove gli attacchi informatici sono sempre più frequenti e sofisticati, proteggere le informazioni archiviate online è una priorità assoluta. La risposta a questa esigenza si basa su due pilastri fondamentali: la crittografia e l’autenticazione a due fattori (2FA), le sentinelle digitali della nostra vita online.

Nel contesto italiano ed europeo, l’adozione di queste tecnologie rappresenta un punto d’incontro tra tradizione e innovazione. La cultura mediterranea, spesso legata a un concetto tangibile di proprietà e sicurezza, si confronta con l’inevitabile transizione verso servizi digitali. Comprendere come funzionano crittografia e 2FA non è più una questione per soli addetti ai lavori, ma una competenza essenziale per chiunque voglia navigare il presente con consapevolezza e proteggere ciò che conta di più: la propria identità digitale.

Il Cloud in Italia: un Equilibrio tra Diffidenza e Opportunità

Il mercato del cloud in Italia è in piena espansione, con una crescita prevista del 20% nel 2025 che porterà il suo valore a 8,13 miliardi di euro. Questo dato, fornito dall’Osservatorio Cloud Transformation del Politecnico di Milano, mostra come aziende e cittadini stiano superando la tradizionale diffidenza verso la “nuvola”. Le Piccole e Medie Imprese (PMI), spina dorsale dell’economia italiana, vedono nel cloud un motore per la crescita, con una spesa in aumento del 18%. Tuttavia, questa transizione non è priva di ostacoli. L’Italia rimane uno dei paesi più bersagliati dai cybercriminali, subendo oltre il 10% degli attacchi globali. Questo scenario allarmante, evidenziato dal report Clusit 2025, rende la sicurezza un fattore non negoziabile.

Il 2025 segna un punto di svolta: il Cloud non è più solo il paradigma per costruire e modernizzare i sistemi informativi, ma un asset strategico di innovazione e competitività, che va costruito mantenendo il controllo di applicazioni e dati.

In questo contesto, normative come il GDPR (Regolamento Generale sulla Protezione dei Dati) giocano un ruolo cruciale. Imponendo regole severe su come i dati vengono trattati e protetti, il GDPR ha spinto i fornitori di servizi cloud a innalzare i loro standard di sicurezza, aumentando la fiducia degli utenti. La sfida per l’Italia e l’Europa è quindi quella di abbracciare l’innovazione tecnologica senza sacrificare la sovranità e la protezione dei dati, un valore profondamente radicato nella nostra cultura.

Crittografia: il Sigillo Digitale sui Tuoi Dati

Immagina di scrivere una lettera in un linguaggio segreto che solo tu e il destinatario potete capire. Questa è, in sostanza, la crittografia. È un processo che trasforma informazioni leggibili in un formato codificato e incomprensibile, rendendole inutilizzabili per chiunque non possieda la chiave corretta per decifrarle. Nel mondo del cloud, la crittografia agisce come un sigillo di sicurezza digitale, proteggendo i tuoi file da occhi indiscreti, sia che si trovino fermi su un server, sia che viaggino attraverso la rete. Questo strumento è diventato essenziale per garantire la riservatezza in un’era di minacce informatiche crescenti.

Crittografia a riposo e in transito

Per una protezione completa, i dati devono essere sicuri in ogni momento. Qui entrano in gioco due concetti chiave: la crittografia a riposo (at-rest) e la crittografia in transito (in-transit). La prima protegge i dati quando sono archiviati sui server del provider cloud, come file su un hard disk. La seconda, invece, li protegge mentre viaggiano da un punto all’altro, ad esempio quando carichi una foto dal tuo smartphone al tuo archivio online. La crittografia in transito è spesso gestita tramite protocolli come TLS (Transport Layer Security), lo stesso che protegge le tue transazioni bancarie online. Assicurarsi che un servizio cloud offra entrambe le forme di crittografia è il primo passo per una sicurezza robusta.

Crittografia end-to-end: la fortezza inespugnabile

Il livello di sicurezza più elevato è rappresentato dalla crittografia end-to-end (E2EE). Con questo metodo, i dati vengono crittografati sul dispositivo del mittente e possono essere decrittati solo sul dispositivo del destinatario. Nemmeno il fornitore del servizio cloud può accedere al contenuto dei tuoi file. Questa è la differenza fondamentale: mentre con la crittografia standard il provider detiene le chiavi e potrebbe, in teoria, decifrare i tuoi dati, con la E2EE solo tu hai il controllo. È la soluzione ideale per archiviare informazioni estremamente sensibili, garantendo la massima privacy possibile. Per chi cerca il massimo controllo, esistono soluzioni come un cloud privato con alternative open source che mettono la gestione della sicurezza interamente nelle mani dell’utente.

Autenticazione a Due Fattori (2FA): la Doppia Serratura per il Tuo Account

Se la password è la chiave di casa tua, l’autenticazione a due fattori (2FA) è un sistema di allarme supplementare che chiede un’ulteriore prova della tua identità. Non basta più conoscere solo la parola segreta; serve anche un secondo elemento per poter entrare. Questo secondo “fattore” si basa su qualcosa che hai (come il tuo smartphone), qualcosa che sei (come la tua impronta digitale) o qualcosa che sai (un altro codice). L’adozione della 2FA è una delle misure più efficaci per blindare un account, perché anche se un malintenzionato riuscisse a rubare la tua password, si troverebbe bloccato al secondo step di verifica.

Oggi non è più sufficiente proteggere i propri account con una password forte: è opportuno – anzi necessario – utilizzare l’autenticazione forte o strong authentication.

Nonostante la sua efficacia, la diffusione della 2FA non è ancora universale. Molti utenti la percepiscono come un passaggio macchinoso, ma la realtà è che il piccolo sforzo iniziale offre un enorme guadagno in termini di sicurezza. Attivare la verifica in due passaggi per la tua email o per i servizi cloud è un gesto semplice che può prevenire furti di identità e accessi non autorizzati.

Come funziona la 2FA

L’implementazione più comune della 2FA prevede, dopo l’inserimento della password, l’invio di un codice numerico temporaneo (OTP, One-Time Password) al tuo smartphone tramite SMS o un’app dedicata. Le opzioni principali includono:

- Codici via SMS: Pratici e diffusi, ma considerati il metodo meno sicuro a causa del rischio di attacchi come il SIM swapping.

- App di autenticazione: Applicazioni come Google Authenticator o Microsoft Authenticator generano codici che cambiano ogni 30-60 secondi. Sono più sicure degli SMS perché non dipendono dalla rete telefonica.

- Token hardware: Piccoli dispositivi fisici, simili a chiavette USB, che generano codici o autorizzano l’accesso con un tocco. Offrono il massimo livello di sicurezza.

- Dati biometrici: L’uso di impronta digitale o riconoscimento facciale sul tuo dispositivo, un metodo veloce e intrinsecamente legato alla tua persona.

Ricorda che una buona strategia di sicurezza parte sempre da una password robusta e unica, ma è l’aggiunta del secondo fattore a fare la vera differenza.

Scegliere il Provider Giusto: Non Tutti i Cloud Sono Uguali

La scelta del fornitore di servizi cloud è una decisione cruciale che impatta direttamente sulla sicurezza dei tuoi dati. Non tutti i provider offrono lo stesso livello di protezione, ed è fondamentale analizzare attentamente le loro policy prima di affidargli le tue informazioni. Un buon punto di partenza è verificare la trasparenza del fornitore riguardo alle misure di sicurezza adottate. Il Regolamento GDPR, ad esempio, impone ai provider di garantire misure tecniche e organizzative adeguate per la protezione dei dati personali. Questo ha creato una base di responsabilità condivisa tra chi fornisce il servizio (processor) e chi lo utilizza (controller).

Prima di decidere, poniti alcune domande chiave: il servizio offre la crittografia end-to-end? Supporta tutti i moderni metodi di autenticazione a due fattori? Dove sono fisicamente localizzati i server? La localizzazione dei data center è un aspetto importante per la conformità al GDPR, specialmente per quanto riguarda il trasferimento di dati al di fuori dell’Unione Europea. Un confronto dettagliato tra le opzioni disponibili, come quello tra i giganti del settore, può aiutarti a capire quale servizio si allinea meglio alle tue esigenze di sicurezza e privacy. Per approfondire, puoi consultare la nostra guida Google Drive vs OneDrive vs Dropbox.

La Responsabilità è Condivisa: il Tuo Ruolo nella Sicurezza

Pensare che la sicurezza dei dati nel cloud sia un compito esclusivo del fornitore è un errore comune e pericoloso. Il modello prevalente è quello della “responsabilità condivisa”: il provider è responsabile della sicurezza dell’infrastruttura (la “sicurezza del cloud”), ma l’utente è responsabile di come la utilizza e di cosa vi archivia (la “sicurezza nel cloud”). Questo significa che le tue abitudini digitali giocano un ruolo determinante nel mantenere i tuoi dati al sicuro. Azioni come la scelta di password deboli, il riutilizzo delle stesse credenziali su più siti o la mancata attivazione della 2FA possono vanificare anche le più sofisticate misure di protezione implementate dal provider.

La consapevolezza è la prima linea di difesa. È fondamentale adottare buone pratiche di “igiene digitale”: creare password complesse e uniche, abilitare l’autenticazione a due fattori su tutti gli account che la supportano, diffidare delle email di phishing e prestare attenzione a quali autorizzazioni concediamo alle applicazioni. Inoltre, effettuare backup regolari dei dati più importanti rimane una strategia saggia. Anche se il cloud offre di per sé una certa resilienza, avere una copia di sicurezza offline o su un altro servizio aggiunge un ulteriore livello di protezione contro perdite accidentali o attacchi ransomware.

In Breve (TL;DR)

Proteggere i dati nel cloud è fondamentale: scopri come utilizzare crittografia e autenticazione a due fattori (2FA) per garantire la massima sicurezza ai tuoi file.

Approfondiremo l’importanza della crittografia e dell’autenticazione a due fattori (2FA) per garantire la massima protezione dei tuoi dati.

Implementa queste due difese fondamentali per mettere al sicuro i tuoi dati più preziosi da minacce e violazioni.

Conclusioni

Nell’era digitale, il cloud è diventato un’estensione indispensabile della nostra vita personale e professionale. La sua comodità, tuttavia, non deve farci abbassare la guardia. La sicurezza dei dati non è un’opzione, ma una necessità strategica in un panorama dove le minacce sono in costante evoluzione. Come abbiamo visto, affidarsi a strumenti robusti come la crittografia e l’autenticazione a due fattori (2FA) è il modo più efficace per costruire una fortezza digitale attorno alle nostre informazioni.

L’approccio italiano ed europeo, che cerca di bilanciare l’innovazione tecnologica con una solida cultura della privacy, ci indica la via da seguire. Abbracciare il cambiamento non significa rinunciare alla protezione. Al contrario, richiede una maggiore consapevolezza e un ruolo attivo da parte di ogni utente. Scegliere provider affidabili, comprendere le tecnologie che utilizziamo e adottare buone pratiche di sicurezza sono i mattoni con cui possiamo costruire un futuro digitale più sicuro per tutti, proteggendo la nostra identità e i nostri dati nel vasto mondo della nuvola.

Domande frequenti

Significa trasformare i tuoi file in un codice illeggibile prima che vengano archiviati sui server remoti. Solo chi possiede la chiave corretta, cioè tu, può decifrare e visualizzare i documenti originali. È come chiudere i tuoi dati in una cassaforte digitale prima di affidarli a terzi, garantendo che nessuno, nemmeno il fornitore del servizio, possa accedervi.

L’autenticazione a due fattori (2FA) aggiunge un secondo livello di sicurezza al tuo account oltre alla password. Dopo aver inserito la password, il sistema ti chiede di fornire una seconda prova della tua identità. Questa prova è solitamente un codice temporaneo inviato al tuo smartphone tramite SMS o generato da un’app specifica. In questo modo, anche se un malintenzionato rubasse la tua password, non potrebbe accedere al tuo account senza avere anche il tuo telefono.

La sicurezza nel cloud dipende sia dal fornitore del servizio sia dalle tue azioni. I grandi provider investono enormi risorse in sicurezza, ma la responsabilità è condivisa. Per massimizzare la protezione, è fondamentale scegliere servizi che offrono crittografia end-to-end e attivare sempre l’autenticazione a due fattori (2FA). Sebbene nessun sistema sia infallibile al 100%, l’uso combinato di queste tecnologie rende un accesso non autorizzato estremamente difficile.

Non si tratta di una scelta, ma di due strumenti complementari che andrebbero usati insieme per una protezione completa. La crittografia protegge i tuoi dati quando sono fermi, archiviati sui server, rendendoli illeggibili a chiunque non abbia la chiave. L’autenticazione a due fattori, invece, protegge il punto di accesso al tuo account, impedendo a estranei di entrare anche se conoscessero la tua password. Usarli entrambi è la strategia migliore.

Perdere il dispositivo per la 2FA non significa perdere l’accesso per sempre. La maggior parte dei servizi, al momento della configurazione, fornisce dei codici di backup monouso da conservare in un luogo sicuro. In alternativa, potresti aver impostato un numero di telefono secondario o un dispositivo fidato per il recupero. È essenziale configurare queste opzioni di recupero in anticipo per evitare di rimanere bloccato fuori dal tuo account.

Hai ancora dubbi su Sicurezza Cloud: Guida a Crittografia e 2FA?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.