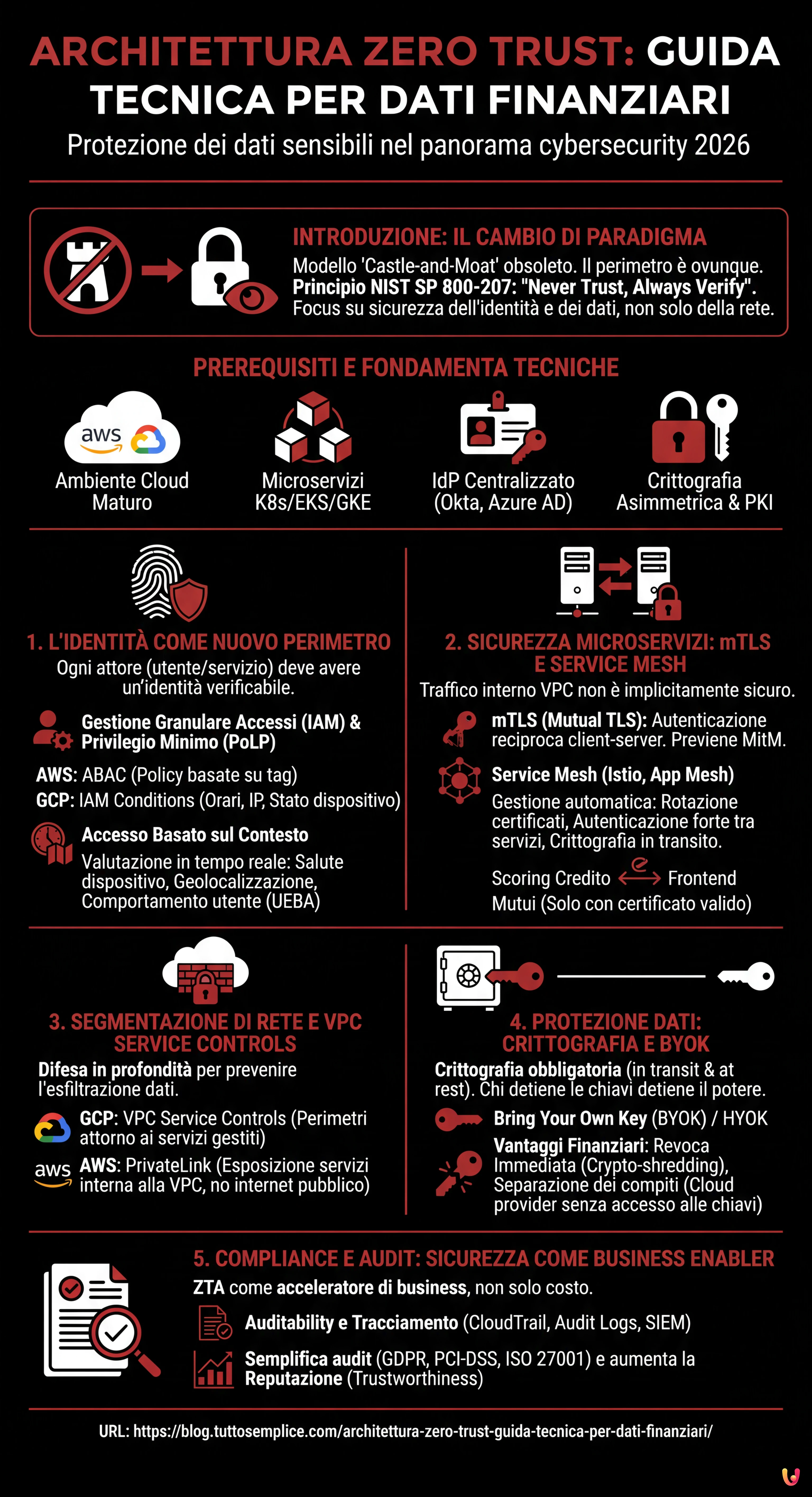

Nel panorama della cybersecurity del 2026, la protezione dei dati sensibili (PII) e delle informazioni finanziarie non può più affidarsi ai modelli di sicurezza perimetrale tradizionali. L’architettura zero trust (ZTA) è passata dall’essere una buzzword a uno standard industriale imprescindibile, specialmente per le istituzioni finanziarie che operano in ambienti cloud-native come AWS e Google Cloud. Questa guida tecnica esplora come progettare una ZTA robusta, dove la fiducia non è mai implicita, ma deve essere continuamente verificata.

Introduzione: Il Cambio di Paradigma verso lo Zero Trust

Il modello tradizionale “castle-and-moat” (castello e fossato), che considerava sicuro tutto ciò che si trovava all’interno della rete aziendale, è obsoleto. Con la forza lavoro distribuita e l’infrastruttura basata su microservizi, il perimetro è ovunque. Secondo il NIST SP 800-207, l’architettura zero trust si fonda sul principio “Never Trust, Always Verify”.

Per il settore dei mutui e del credito, dove la gestione di dati altamente sensibili è soggetta a normative stringenti, adottare una ZTA significa spostare il focus dalla sicurezza della rete alla sicurezza dell’identità e dei dati stessi. Non si tratta solo di installare un firewall, ma di orchestrare un ecosistema dove ogni richiesta di accesso è autenticata, autorizzata e crittografata.

Prerequisiti e Fondamenta Tecniche

Prima di implementare una ZTA avanzata, è necessario disporre di:

- Un ambiente cloud maturo (AWS o Google Cloud Platform).

- Un’architettura a microservizi (Kubernetes/EKS/GKE).

- Una gestione centralizzata delle identità (IdP) come Okta, Azure AD o AWS IAM Identity Center.

- Conoscenza dei principi di crittografia asimmetrica e PKI (Public Key Infrastructure).

1. L’Identità come Nuovo Perimetro di Sicurezza

In una architettura zero trust, l’identità è il nuovo firewall. Ogni attore (utente o servizio) deve possedere un’identità verificabile crittograficamente.

Gestione Granulare degli Accessi (IAM)

L’uso di ruoli IAM (Identity and Access Management) generici è un rischio inaccettabile. Su AWS e GCP, è fondamentale applicare il principio del privilegio minimo (PoLP).

- AWS: Utilizzare le Attribute-Based Access Control (ABAC). Invece di creare un ruolo per ogni utente, si definiscono policy basate su tag (es.

Project: MortgageApp,DataLevel: PII). Questo permette una scalabilità dinamica delle permission. - GCP: Sfruttare le IAM Conditions per limitare l’accesso alle risorse in base a orari, indirizzi IP o stato di sicurezza del dispositivo.

Policy Basate sul Contesto (Context-Aware Access)

L’autenticazione non è un evento una tantum. Una richiesta valida alle 09:00 da un laptop aziendale a Milano potrebbe diventare sospetta se ripetuta alle 09:05 da un dispositivo sconosciuto a Singapore. I sistemi moderni devono valutare il contesto in tempo reale:

- Stato di salute del dispositivo (patch level, presenza di EDR).

- Geolocalizzazione e comportamento dell’utente (UEBA).

- Sensibilità della risorsa richiesta.

2. Sicurezza dei Microservizi: mTLS e Service Mesh

In un ambiente cloud-native, i microservizi comunicano costantemente tra loro. Assumere che il traffico all’interno della VPC (Virtual Private Cloud) sia sicuro è un errore fatale.

Implementazione di mTLS (Mutual TLS)

Il protocollo mTLS garantisce che non solo il client verifichi il server, ma che anche il server verifichi il client. Questo previene attacchi Man-in-the-Middle e spoofing dei servizi.

Implementare mTLS manualmente su ogni servizio è oneroso. La soluzione standard nel 2026 prevede l’uso di un Service Mesh come Istio (su GKE) o AWS App Mesh. Il Service Mesh gestisce automaticamente:

- La rotazione dei certificati a breve durata.

- L’autenticazione forte tra i servizi (Service-to-Service auth).

- La crittografia del traffico in transito senza modifiche al codice applicativo.

Esempio pratico: Il microservizio “Scoring Credito” accetterà connessioni solo dal microservizio “Frontend Mutui” se quest’ultimo presenta un certificato valido firmato dalla CA interna del Mesh, rifiutando qualsiasi altra connessione, anche se proveniente dalla stessa subnet.

3. Segmentazione di Rete e VPC Service Controls

Sebbene l’identità sia primaria, la sicurezza di rete rimane un livello di difesa fondamentale (Defense in Depth).

VPC Service Controls (GCP) e PrivateLink (AWS)

Per prevenire l’esfiltrazione dei dati (Data Exfiltration), è necessario definire perimetri di servizio che isolino le risorse cloud.

- Google Cloud: I VPC Service Controls permettono di definire un perimetro attorno ai servizi gestiti (come Cloud Storage o BigQuery). Anche se un utente ha le credenziali corrette, se la richiesta proviene da fuori il perimetro autorizzato, l’accesso viene negato.

- AWS: Utilizzare AWS PrivateLink per esporre i servizi internamente alla VPC senza passare per l’internet pubblico, riducendo drasticamente la superficie di attacco.

4. Protezione dei Dati: Crittografia e BYOK

Per i dati finanziari, la crittografia è obbligatoria sia in transit che at rest. Tuttavia, in un’ottica di architettura zero trust avanzata, chi detiene le chiavi detiene il potere.

Bring Your Own Key (BYOK)

Affidarsi completamente alle chiavi gestite dal provider cloud (es. AWS Managed Keys) può non essere sufficiente per determinati requisiti di compliance o sovranità dei dati. L’approccio BYOK (o HYOK – Hold Your Own Key) prevede che l’organizzazione generi le chiavi crittografiche nel proprio HSM (Hardware Security Module) on-premise o in un Cloud HSM dedicato, importandole poi nel KMS del provider.

Vantaggi del BYOK nel settore finanziario:

- Revoca Immediata: In caso di compromissione del cloud provider o di indagini legali, l’azienda può revocare la chiave master, rendendo i dati nel cloud istantaneamente illeggibili (Crypto-shredding).

- Separazione dei compiti: Gli amministratori del cloud non hanno accesso alle chiavi di decifrazione.

5. Compliance e Audit: La Sicurezza come Business Enabler

Spesso la sicurezza viene vista come un centro di costo. Tuttavia, nel settore dei mutui, una ZTA ben progettata è un acceleratore di business.

Auditability e Tracciamento

Ogni transazione in un ambiente Zero Trust lascia una traccia. L’integrazione di strumenti come AWS CloudTrail o Google Cloud Audit Logs con sistemi SIEM permette di ricostruire esattamente chi ha fatto cosa e quando.

Questo livello di dettaglio semplifica drasticamente gli audit per normative come GDPR, PCI-DSS e ISO 27001. Dimostrare agli auditor che l’accesso ai dati PII è limitato crittograficamente e contestualmente riduce i tempi di verifica e aumenta la reputazione (Trustworthiness) dell’istituto finanziario.

In Breve (TL;DR)

La protezione dei dati finanziari richiede un’architettura Zero Trust dove l’identità sostituisce il perimetro di rete tradizionale.

L’implementazione tecnica prevede l’uso di Service Mesh e mTLS per garantire comunicazioni sicure e autenticate tra i microservizi cloud.

I controlli di accesso devono essere granulari, basati sul contesto in tempo reale e seguire rigorosamente il principio del privilegio minimo.

Conclusioni

Implementare una architettura zero trust per dati finanziari su AWS e Google Cloud non è un progetto che si conclude con l’acquisto di un software, ma un viaggio continuo di miglioramento della postura di sicurezza. L’integrazione di mTLS, IAM contestuale e crittografia BYOK crea un ambiente resiliente dove la compromissione di un singolo componente non comporta la perdita catastrofica dei dati.

Per le aziende del settore credito, investire in ZTA oggi significa garantire la continuità operativa e la fiducia dei clienti domani, trasformando la compliance da obbligo legale a vantaggio competitivo.

Domande frequenti

L architettura Zero Trust (ZTA) nel settore finanziario abbandona il vecchio modello di sicurezza perimetrale per adottare il principio *Never Trust, Always Verify*. Invece di fidarsi implicitamente degli utenti all interno della rete, questo approccio richiede che ogni singola richiesta di accesso ai dati sensibili e finanziari venga autenticata, autorizzata e crittografata continuamente, garantendo una protezione superiore contro le minacce interne ed esterne e la violazione dei dati PII.

In un modello Zero Trust su cloud, l identità funge da nuovo perimetro di sicurezza attraverso una gestione granulare degli accessi (IAM) e l uso di policy basate sul contesto. Oltre a verificare le credenziali, i sistemi moderni analizzano in tempo reale fattori come la salute del dispositivo, la geolocalizzazione e l orario della richiesta; applicando il principio del privilegio minimo, si garantisce che utenti e servizi accedano solo alle risorse strettamente necessarie per le loro funzioni.

L utilizzo del protocollo mTLS (Mutual TLS) è essenziale per garantire che ogni microservizio verifichi l identità dell altro prima di comunicare, prevenendo attacchi *Man-in-the-Middle* all interno della rete virtuale. L adozione di un Service Mesh, come Istio o AWS App Mesh, automatizza la rotazione dei certificati e la crittografia del traffico in transito, assicurando comunicazioni sicure senza dover modificare il codice delle singole applicazioni.

La strategia BYOK (Bring Your Own Key) consente alle istituzioni finanziarie di mantenere il controllo esclusivo sulle chiavi di crittografia, generandole in moduli hardware proprietari anziché affidarsi totalmente al provider cloud. Questo approccio permette la revoca immediata delle chiavi (nota come *crypto-shredding*), rendendo i dati istantaneamente inaccessibili in caso di emergenza o compromissione, e assicura una chiara separazione dei compiti per la conformità normativa.

L approccio Zero Trust trasforma la sicurezza in un abilitatore di business facilitando il rispetto di normative come GDPR, PCI-DSS e ISO 27001. Grazie alla registrazione dettagliata di ogni accesso e transazione tramite strumenti di audit log, le aziende possono dimostrare facilmente agli auditor che l accesso ai dati sensibili è rigorosamente limitato e monitorato, riducendo i tempi di verifica e aumentando la fiducia nella gestione dei dati dei clienti.

Hai ancora dubbi su Architettura Zero Trust: Guida Tecnica per Dati Finanziari?

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Fonti e Approfondimenti

- Pubblicazione speciale NIST 800-207 sull’architettura Zero Trust

- Modello di maturità Zero Trust della CISA (Cybersecurity and Infrastructure Security Agency)

- Linee guida tecniche per l’implementazione del modello Zero Trust della NSA

- Strategia e roadmap Zero Trust del Dipartimento della Difesa USA

- Definizione e storia del modello di sicurezza Zero Trust (Wikipedia)

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.