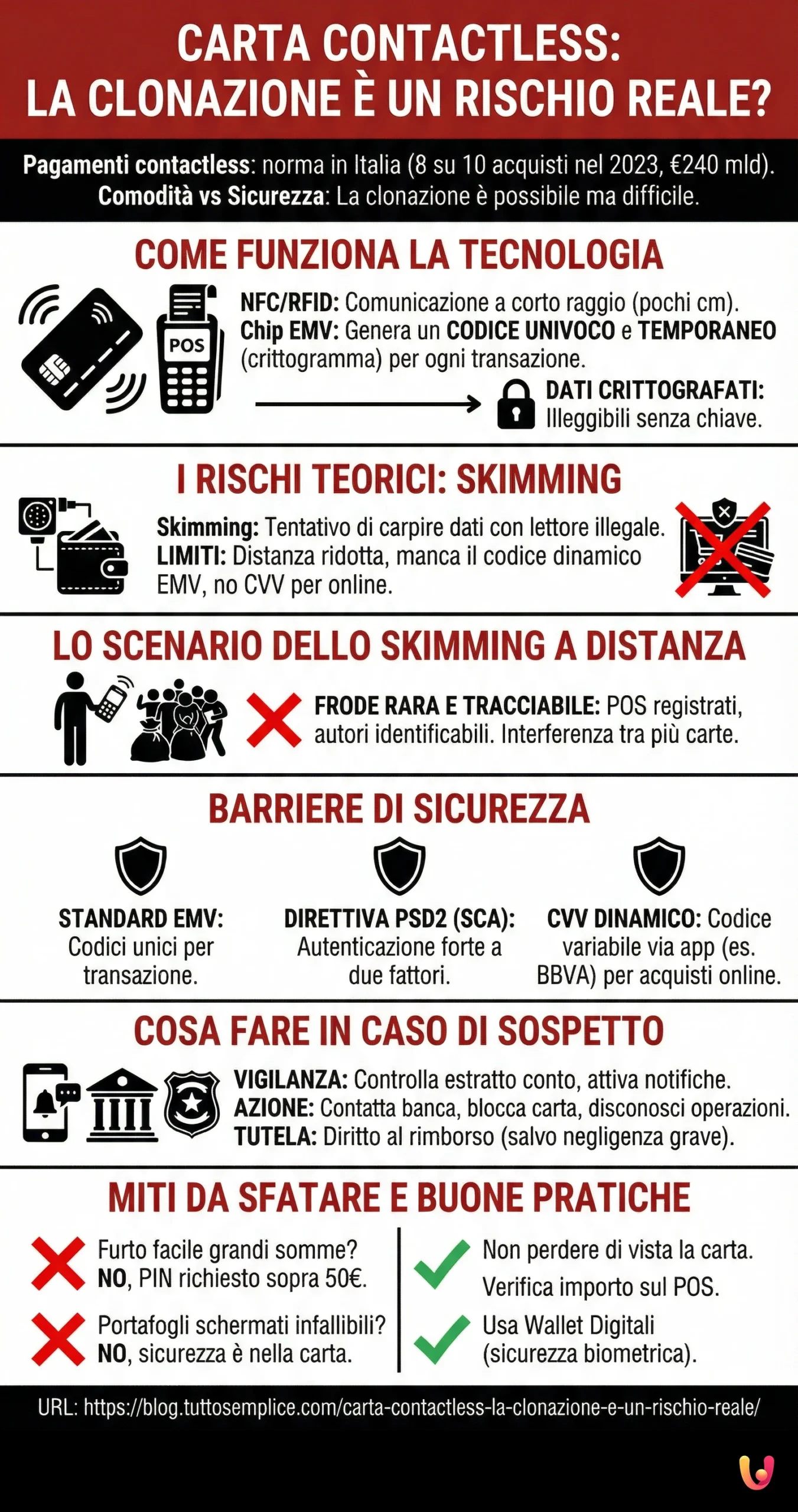

Nell’era digitale, dove un semplice gesto avvicina mondi, i pagamenti contactless sono diventati la norma. In Italia, come nel resto d’Europa, la comodità del “tap & go” ha conquistato consumatori di ogni età, trasformando il modo in cui gestiamo le transazioni quotidiane. Questa fusione tra innovazione e tradizione solleva però una domanda cruciale: la clonazione di una carta contactless è un rischio concreto? La risposta, radicata nella tecnologia che abilita questi pagamenti, è più complessa di un semplice sì o no. Sebbene la clonazione sia tecnicamente possibile, le moderne misure di sicurezza rendono estremamente difficile per i malintenzionati portare a termine una frode con successo.

La crescente fiducia nei pagamenti senza contatto è supportata da dati concreti. Secondo l’Osservatorio Innovative Payments del Politecnico di Milano, nel 2023 in Italia circa otto acquisti su dieci sono avvenuti in modalità contactless, per un valore complessivo di 240 miliardi di euro. Questo dato non solo evidenzia l’ampia adozione della tecnologia, ma anche la percezione diffusa di sicurezza e praticità. Tuttavia, è proprio questa popolarità a rendere fondamentale comprendere i meccanismi di protezione in gioco e i potenziali, seppur remoti, scenari di rischio, per utilizzare questi strumenti con piena consapevolezza e serenità.

Come funziona la tecnologia contactless

Alla base dei pagamenti contactless ci sono due tecnologie di comunicazione wireless a corto raggio: la NFC (Near Field Communication) e la RFID (Radio Frequency Identification). La tecnologia NFC, un’evoluzione della RFID, permette a due dispositivi, come una carta e un terminale di pagamento (POS), di scambiare dati quando si trovano a pochi centimetri di distanza. Durante una transazione, il chip EMV (acronimo di Europay, MasterCard e Visa) integrato nella carta genera un codice univoco e temporaneo per autorizzare quella specifica operazione. Questo codice, noto come crittogramma, è la chiave della sicurezza: anche se un malintenzionato riuscisse a intercettarlo, sarebbe inutile per transazioni future, rendendo la clonazione tradizionale quasi impossibile.

Questa architettura di sicurezza è pensata per essere robusta e affidabile. A differenza delle vecchie carte a banda magnetica, i cui dati erano statici e facili da copiare, il chip EMV introduce un elemento dinamico. Ogni volta che si effettua un pagamento, i dati sensibili vengono crittografati, trasformandoli in un formato illeggibile per chiunque non abbia la chiave di decodifica corretta. Questo processo di tokenizzazione e crittografia è il pilastro che protegge le informazioni finanziarie, garantendo che anche in caso di intercettazione dei dati, questi non possano essere riutilizzati per scopi fraudolenti.

I rischi teorici della clonazione

Nonostante le sofisticate misure di sicurezza, la possibilità di clonare una carta contactless, sebbene remota, esiste in teoria. La principale tecnica di attacco è nota come skimming, che consiste nel carpire i dati della carta a distanza utilizzando un lettore RFID/NFC illegale, chiamato appunto skimmer. Un truffatore potrebbe, ad esempio, nascondere un dispositivo in un luogo affollato e tentare di leggere le carte che si trovano nelle vicinanze. Tuttavia, questo tipo di attacco presenta notevoli difficoltà pratiche. La distanza di lettura è limitata a pochi centimetri e, anche se i dati base della carta (numero e data di scadenza) venissero acquisiti, mancherebbe l’elemento fondamentale: il codice di sicurezza dinamico generato dal chip EMV per ogni singola transazione.

Senza questo codice, i dati rubati sono insufficienti per autorizzare un pagamento presso un terminale fisico. I criminali potrebbero tentare di utilizzare le informazioni per acquisti online, dove in alcuni casi non è richiesta l’autenticazione forte del cliente (SCA). Tuttavia, anche in questo scenario, la maggior parte delle transazioni richiede il codice CVV (Card Verification Value), che non viene trasmesso durante una lettura NFC. Di conseguenza, la clonazione contactless per effettuare pagamenti fraudolenti è un’impresa complessa e con un basso tasso di successo, molto diversa dalla clonazione delle vecchie carte a banda magnetica.

Lo scenario dello skimming a distanza

L’immaginario collettivo, talvolta alimentato da notizie allarmistiche, dipinge scenari in cui un malintenzionato può svuotare un conto semplicemente sfiorando una borsa o un portafoglio con un POS mobile. Sebbene sia tecnicamente possibile che un POS fraudolento avvii una transazione a bassissimo importo (sotto la soglia che richiede il PIN), questo tipo di frode è estremamente raro e facilmente tracciabile. Ogni terminale di pagamento è registrato e collegato a un conto bancario, rendendo l’autore della truffa facilmente identificabile. Inoltre, la presenza di più carte contactless nello stesso portafoglio può creare interferenze, impedendo al lettore di completare la transazione.

HYPE

Conto HYPE Premium

Il conto HYPE all inclusive per accedere senza limiti a tutti i servizi, compresi quelli assicurativi!

Assistenza prioritaria anche via WhatsApp!

Scegli HYPE Premium, subito un bonus di 25€! Inserisci il codice promo HELLOHYPER

ING

Apri un Conto Corrente ING e avrai una Carta di Credito Mastercard Gold!

Usala per i tuoi acquisti in tutto il mondo, a canone zero!

Inoltre, per i primi 12 mesi dall’attivazione, hai il 4% su Conto Arancio fino a 50.000 euro.

Le barriere di sicurezza a protezione dei consumatori

Il sistema dei pagamenti digitali europeo è protetto da molteplici livelli di sicurezza, progettati per tutelare i consumatori. Il primo e più importante è lo standard EMV, che, come visto, utilizza codici di transazione unici per prevenire le frodi da clonazione. A questo si aggiunge la direttiva europea PSD2 (Payment Services Directive 2), che ha introdotto requisiti di sicurezza più stringenti, come la Strong Customer Authentication (SCA). La SCA richiede almeno due fattori di autenticazione (qualcosa che si sa, come una password; qualcosa che si possiede, come lo smartphone; o qualcosa che si è, come l’impronta digitale) per la maggior parte delle transazioni elettroniche, aumentando notevolmente la protezione.

Il ruolo del CVV Dinamico

Un’ulteriore innovazione che sta rafforzando la sicurezza, soprattutto per gli acquisti online, è il CVV dinamico. A differenza del CVV statico stampato sul retro della carta, quello dinamico viene generato tramite l’app della banca e ha una validità di pochi minuti. Questa tecnologia rende di fatto inutili i dati della carta eventualmente rubati, poiché il codice di sicurezza necessario per completare l’acquisto cambia continuamente. Banche come BBVA hanno già implementato questa soluzione, offrendo un livello di protezione superiore contro le frodi online. L’adozione su larga scala di queste tecnologie rappresenta un passo fondamentale per rendere i pagamenti digitali ancora più sicuri.

Cosa fare in caso di transazioni sospette

La vigilanza è il primo strumento di difesa. È fondamentale controllare regolarmente l’estratto conto e attivare le notifiche via SMS o app per ogni transazione. In caso di addebiti non riconosciuti, è essenziale contattare immediatamente la propria banca per bloccare la carta e disconoscere le operazioni fraudolente. Le normative europee e italiane offrono un’elevata tutela ai consumatori, prevedendo il diritto al rimborso per le operazioni non autorizzate, a condizione che non vi sia stata negligenza grave da parte del titolare della carta. Denunciare tempestivamente l’accaduto alle autorità competenti è un altro passo cruciale per contrastare il fenomeno e contribuire alla sicurezza collettiva.

Miti da sfatare e buone pratiche

Esistono molti falsi miti sulla clonazione contactless. Uno dei più diffusi è che sia sufficiente passare vicino a qualcuno con un POS per rubare grandi somme. In realtà, per importi superiori a 50 euro, è quasi sempre richiesto l’inserimento del PIN, anche per i pagamenti contactless. Un altro mito riguarda l’efficacia assoluta dei portafogli schermati (blocking wallets). Sebbene possano offrire un ulteriore livello di protezione, la vera sicurezza risiede nella tecnologia crittografica della carta stessa. La migliore difesa è una combinazione di consapevolezza e buone abitudini: non perdere mai di vista la propria carta durante i pagamenti, verificare sempre l’importo sul display del POS e utilizzare wallet digitali su smartphone, che aggiungono un ulteriore livello di sicurezza biometrica.

In Breve (TL;DR)

La clonazione di una carta contactless per effettuare pagamenti fraudolenti è un rischio quasi inesistente, grazie a sistemi di crittografia avanzati e codici di sicurezza che cambiano a ogni transazione.

Questo perché ogni transazione genera un codice di sicurezza unico e irripetibile, rendendo la clonazione per pagamenti fraudolenti un’impresa tecnicamente quasi impossibile.

Grazie alla crittografia avanzata e ai codici di sicurezza dinamici, che cambiano a ogni transazione, i dati eventualmente intercettati sarebbero inutilizzabili per effettuare nuovi pagamenti.

Conclusioni

In conclusione, la clonazione di una carta contactless, nel senso tradizionale del termine, è un’eventualità altamente improbabile grazie a tecnologie avanzate come il chip EMV e la crittografia a codici dinamici. Sebbene esistano tecniche di skimming teoricamente in grado di catturare alcuni dati, queste sono insufficienti per completare transazioni fraudolente nella maggior parte dei casi. Il contesto normativo europeo, con la direttiva PSD2, ha ulteriormente innalzato le barriere di sicurezza, rendendo i pagamenti digitali in Italia e in Europa tra i più sicuri al mondo. Più che temere la clonazione “al volo”, il vero rischio risiede in pratiche più tradizionali come il phishing o lo skimming fisico presso ATM manomessi. Adottando semplici precauzioni, come l’attivazione di notifiche e il controllo periodico dei movimenti, e sfruttando le innovazioni come i wallet sicuri, è possibile godere della comodità dei pagamenti contactless con la massima tranquillità, in un equilibrio perfetto tra tradizione e innovazione.

Domande frequenti

La clonazione di una carta contactless è estremamente difficile, quasi impossibile con le tecnologie attuali. Ogni transazione genera un codice di sicurezza unico e valido solo per quell’operazione. Anche se un malintenzionato riuscisse a intercettare i dati di una transazione, questi sarebbero inutilizzabili per futuri pagamenti, rendendo di fatto la clonazione inefficace.

Questo scenario, noto come skimming a distanza, è molto improbabile. La tecnologia NFC (Near Field Communication) delle carte contactless funziona solo a una distanza minima, solitamente inferiore ai 4 centimetri. Inoltre, le normative europee (PSD2) impongono limiti di spesa (solitamente 50 euro per singola operazione) e un numero massimo di pagamenti consecutivi senza PIN. Superate queste soglie, è necessaria un’autenticazione forte, come l’inserimento del PIN, bloccando di fatto i tentativi di furto seriale.

La sicurezza si basa su più livelli. Il principale è lo standard EMV, un microchip che crea un codice crittografato unico per ogni acquisto. A questo si aggiunge la tokenizzazione, che sostituisce il numero reale della carta con un codice “usa e getta” (token). Infine, molte banche offrono CVV dinamici, codici di sicurezza che cambiano a ogni operazione e sono visibili solo tramite l’app della banca, aggiungendo un ulteriore strato di protezione.

Sì, i pagamenti tramite smartphone sono generalmente considerati ancora più sicuri. Utilizzano la stessa tecnologia della carta (NFC, tokenizzazione) ma aggiungono un livello di sicurezza biometrico: per autorizzare il pagamento è necessario il riconoscimento facciale o l’impronta digitale. Questo significa che anche se qualcuno rubasse il tuo telefono, non potrebbe effettuare pagamenti senza la tua autenticazione.

È fondamentale agire con tempestività. La prima cosa da fare è bloccare immediatamente la carta. Puoi farlo tramite l’app di mobile banking, il sito della tua banca o chiamando il numero verde dedicato, attivo 24 ore su 24. Successivamente, contatta la tua banca per denunciare le eventuali operazioni non autorizzate e avviare la procedura di rimborso, come previsto dalle normative a tutela dei consumatori.

Hai ancora dubbi su Carta contactless: la clonazione è un rischio reale??

Digita qui la tua domanda specifica per trovare subito la risposta ufficiale di Google.

Hai trovato utile questo articolo? C’è un altro argomento che vorresti vedermi affrontare?

Scrivilo nei commenti qui sotto! Prendo ispirazione direttamente dai vostri suggerimenti.