Todos os dias, milhões de vezes por segundo, os dedos de usuários em todo o mundo executam uma dança automática e quase inconsciente em teclados ou telas sensíveis ao toque: copiar e colar. Seja uma citação, um link divertido, um endereço de e-mail ou, muito mais criticamente, uma senha bancária, damos como certo que o texto viaja de forma segura e instantânea do ponto A para o ponto B. No entanto, naquela fração de segundo em que as palavras desaparecem de sua origem para reaparecer magicamente no campo de destino, elas transitam por um verdadeiro “limbo digital”. Esse espaço de transição é governado pela área de transferência do sistema (ou simplesmente “Appunti”), a entidade principal e o coração pulsante dessa operação aparentemente trivial. Mas onde exatamente fica esse lugar? E, principalmente, quem mais está observando enquanto nossos dados estão lá?

A anatomia de uma ação cotidiana

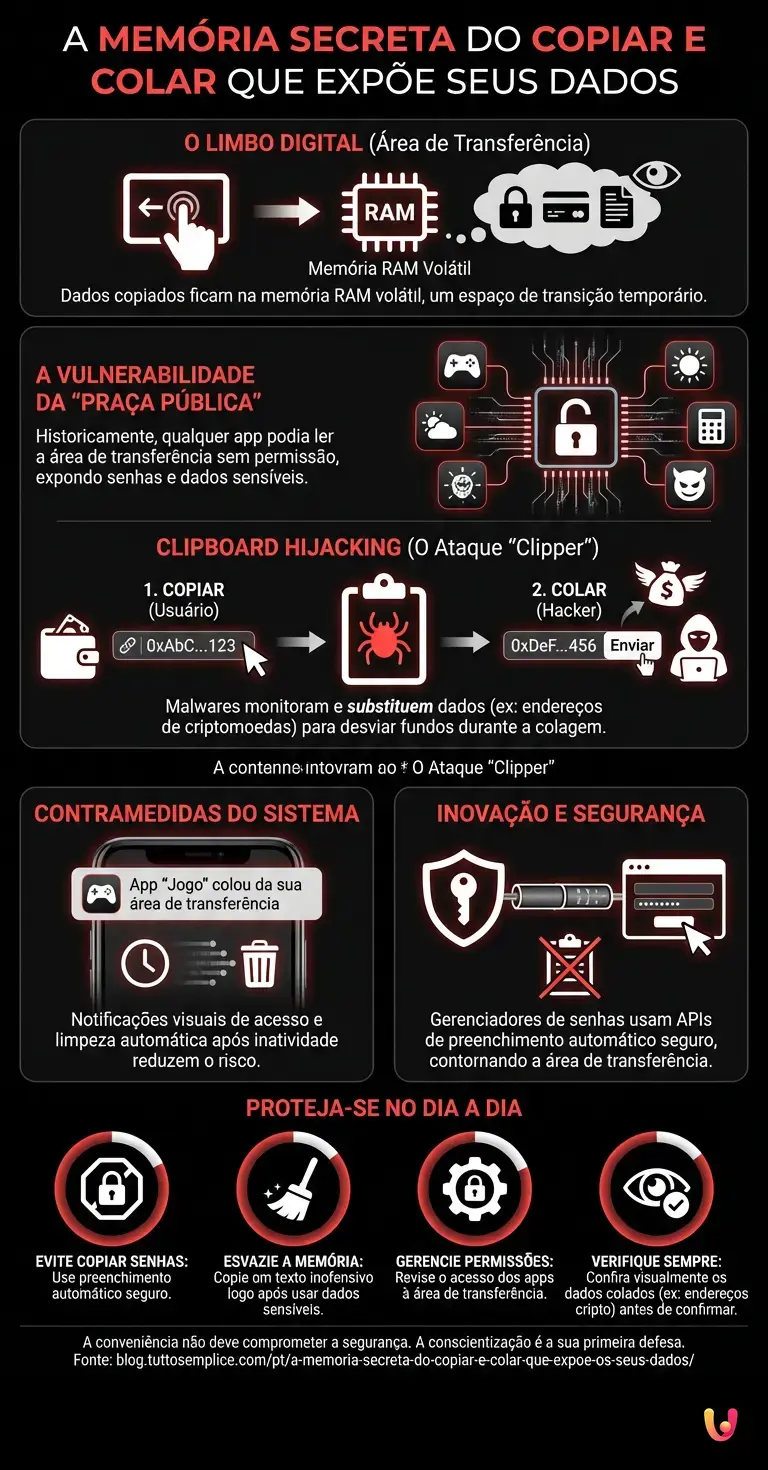

Para entender a natureza dessa armadilha invisível, primeiro precisamos desconstruir a ação em si. Quando selecionamos um texto e damos o comando de copiar, o sistema operacional do nosso dispositivo (seja Windows, macOS, iOS ou Android) coleta esses dados e os aloca em uma porção específica da memória RAM (Random Access Memory). A área de transferência do sistema não é um arquivo físico salvo no disco rígido, mas uma área de memória volátil, projetada para ser extremamente rápida e de fácil acesso.

A invenção desse mecanismo remonta aos anos 70, graças ao gênio da informática Larry Tesler, que buscava uma maneira de simplificar a interação entre homem e máquina. Na época, a ideia de que um fragmento de texto pudesse ser “retido” na memória para ser reutilizado era revolucionária. Hoje, a tecnologia evoluiu a ponto de as áreas de transferência não conterem apenas texto simples, mas formatações complexas, imagens, arquivos e até metadados. No entanto, a arquitetura básica permaneceu fiel à sua concepção original: um espaço de armazenamento temporário, compartilhado e, historicamente, aberto a todos os processos em execução no dispositivo.

A praça pública do seu dispositivo

É precisamente nessa natureza “compartilhada” que reside o cerne da questão. Por décadas, os sistemas operacionais trataram a área de transferência do sistema como uma espécie de praça pública. Qualquer aplicativo ativo no computador ou smartphone podia, sem solicitar nenhuma permissão especial, “olhar” para essa praça e ler o que estava escrito nela. A intenção original era nobre: garantir a máxima fluidez e interoperabilidade entre diferentes programas. Se eu copio um texto de um editor de texto, meu cliente de e-mail deve poder lê-lo instantaneamente para colá-lo.

No entanto, no cenário atual da cibersegurança , essa abertura representa uma vulnerabilidade estrutural de enormes proporções. Imagine copiar a senha da sua conta bancária do seu gerenciador de senhas para colá-la no aplicativo do banco. Nesses poucos segundos em que a senha fica na área de transferência, um aplicativo malicioso em segundo plano (talvez um jogo gratuito inofensivo ou um aplicativo de previsão do tempo) poderia ler esses dados, registrá-los e enviá-los para um servidor remoto. Tudo isso acontece em total silêncio, sem que o usuário perceba nada.

O fenômeno do sequestro da área de transferência

Essa vulnerabilidade deu origem a uma forma específica e insidiosa de ataque cibernético conhecida como Clipboard Hijacking (sequestro da área de transferência). Os criminosos cibernéticos desenvolveram malwares especializados, chamados “Clipper”, que não se limitam a espionar passivamente o que copiamos, mas intervêm ativamente para modificá-lo.

O alvo preferido desses ataques é o mundo das criptomoedas. Os endereços das carteiras de criptomoedas (wallets) são cadeias alfanuméricas longas e complexas, impossíveis de memorizar e difíceis de digitar manualmente . O usuário médio inevitavelmente recorre ao copiar e colar para transferir fundos. Um malware Clipper, rodando silenciosamente no dispositivo, monitora constantemente a área de transferência do sistema. Assim que detecta uma cadeia de texto que corresponde ao formato de um endereço Bitcoin ou Ethereum, ele a substitui instantaneamente pelo endereço da carteira do hacker.

Quando o usuário cola o endereço no aplicativo de troca e clica em “enviar”, os fundos são transferidos irreversivelmente para o criminoso. A vítima, convencida de ter colado o que havia copiado, só percebe o roubo quando é tarde demais. Esse cenário demonstra inequivocavelmente que a segurança cibernética deve se preocupar não apenas com as grandes infraestruturas de rede, mas também com os microprocessos que ocorrem dentro de nossos dispositivos pessoais.

A evolução dos sistemas operacionais e as contramedidas

Felizmente, a indústria de tecnologia não ficou de braços cruzados. Nos últimos anos, testemunhamos uma mudança de paradigma na gestão de áreas de transferência . As gigantes do software começaram a implementar restrições severas para transformar essa “praça pública” em um ambiente controlado.

Em dispositivos móveis, por exemplo, a introdução de notificações visuais marcou um ponto de viragem. Quando uma aplicação lê o conteúdo da área de transferência, o sistema operativo exibe um pequeno aviso no ecrã (um banner ou uma “mensagem toast”). Essa simples notificação expôs dezenas de aplicações populares que, até então, liam sistematicamente a área de transferência dos utilizadores a cada inicialização, muitas vezes para fins de criação de perfis publicitários ou rastreamento. Além disso, os sistemas operativos modernos tendem a esvaziar automaticamente a área de transferência do sistema após um certo período de inatividade, reduzindo a janela de tempo em que os dados sensíveis permanecem expostos.

O papel das startups e da inovação digital

Nesse contexto de crescente conscientização, a inovação digital está desempenhando um papel crucial. Diversas startups estão desenvolvendo soluções avançadas para mitigar os riscos associados ao copiar e colar. Algumas dessas empresas se concentram na criação de “enclaves seguros” na memória do dispositivo: áreas criptografadas e isoladas onde dados sensíveis podem transitar sem serem expostos ao restante do sistema operacional.

Outras startups estão revolucionando o próprio conceito de entrada de dados, promovendo tecnologias que contornam completamente a área de transferência do sistema. Os gerenciadores de senhas modernos, por exemplo, utilizam as APIs de preenchimento automático (Autofill) fornecidas pelos sistemas operacionais. Em vez de obrigar o usuário a copiar e colar a senha, o gerenciador se comunica direta e criptografadamente com o campo de texto do aplicativo de destino, eliminando completamente a passagem pela “zona de trânsito” da área de transferência e neutralizando na raiz o risco de interceptação.

Como proteger os seus dados no dia a dia

Apesar dos avanços tecnológicos, a primeira linha de defesa continua a ser a consciencialização do utilizador. Compreender onde as palavras acabam antes de serem enviadas permite-nos adotar comportamentos mais seguros. Eis algumas práticas fundamentais:

- Evite copiar dados críticos: Sempre que possível, nunca copie senhas, códigos PIN, números de cartões de crédito ou chaves de recuperação (seed phrase). Utilize sempre as funções de preenchimento automático seguras.

- Esvaziar a área de transferência: Se for necessário copiar um dado sensível, é uma boa prática sobrescrevê-lo imediatamente após o uso, copiando uma palavra aleatória (como “olá” ou um espaço em branco), de modo a apagar o rastro anterior da memória volátil.

- Gerenciar as permissões dos aplicativos: Preste atenção aos aplicativos instalados e às permissões que eles solicitam. Um aplicativo de lanterna ou calculadora não tem nenhum motivo legítimo para acessar a área de transferência ou a internet.

- Verifique sempre antes de enviar: Especialmente ao colar endereços web complexos, IBANs bancários ou endereços de criptomoedas, é vital verificar visualmente pelo menos os primeiros e os últimos caracteres da string colada antes de confirmar a operação.

Em Resumo (TL;DR)

A função de copiar e colar salva temporariamente os nossos dados sensíveis na área de transferência do sistema, uma área de memória extremamente vulnerável e acessível.

Sem exigir permissões especiais, aplicativos maliciosos em segundo plano podem espionar a área de transferência do dispositivo para roubar silenciosamente informações críticas, como senhas bancárias.

Os ataques cibernéticos conhecidos como Clipboard Hijacking exploram a área de transferência para alterar os endereços de criptomoedas e roubar irreversivelmente os fundos das vítimas.

Conclusões

Copiar e colar é uma das ferramentas mais poderosas e onipresentes que a tecnologia já nos forneceu. Moldou a nossa forma de trabalhar, comunicar e interagir com as máquinas, tornando a transferência de informações um gesto fluido e natural. No entanto, a conveniência nunca deve nos fazer baixar a guarda. Aquele breve instante em que as nossas palavras, os nossos números e os nossos segredos residem na memória temporária do dispositivo representa um ponto crítico para a nossa privacidade.

A transição de um modelo de partilha aberta para um de segurança integrada está em curso, impulsionada por grandes empresas e pelas mentes brilhantes de novas empresas de tecnologia. Mas, enquanto a arquitetura dos nossos dispositivos não for à prova de intrusão, cabe-nos lembrar que no mundo digital nada desaparece verdadeiramente no nada: cada dado tem o seu percurso, o seu espaço de repouso e, potencialmente, um espetador indesejado pronto a aproveitá-lo. A consciência deste mecanismo invisível é o primeiro passo fundamental para retomar o controlo das nossas informações mais preciosas.

Perguntas frequentes

O sequestro da área de transferência (Clipboard Hijacking) é uma técnica maliciosa de informática em que um software oculto espia ou modifica os dados copiados para a área de transferência do dispositivo. Os criminosos usam programas específicos para interceptar informações confidenciais, substituindo, por exemplo, os endereços de carteiras de criptomoedas pelos seus próprios para roubar fundos durante a operação de copiar e colar.

Ao copiar um elemento, o sistema operacional o salva temporariamente na área de transferência, que é uma área específica da memória RAM do dispositivo. Não se trata de um arquivo físico no disco rígido, mas de um espaço volátil e compartilhado ao qual diferentes aplicativos em execução podem acessar para ler as informações salvas.

Para proteger informações críticas, é recomendável usar as funções de preenchimento automático seguro dos gerenciadores de senhas, evitando totalmente copiar códigos secretos. Se for absolutamente necessário, é fundamental sobrescrever imediatamente a memória copiando uma palavra aleatória e sempre verificar as permissões solicitadas pelos aplicativos instalados no telefone.

Historicamente, os sistemas operacionais permitiam que qualquer programa acessasse a área de transferência para facilitar a troca de dados entre diferentes softwares. Hoje, muitos aplicativos exploram essa vulnerabilidade para coletar dados para fins de publicidade direcionada ou rastreamento, razão pela qual os sistemas modernos exibem um aviso visual quando esse acesso ocorre.

O método mais simples e rápido para apagar dados sensíveis da área de transferência é copiar imediatamente um texto inofensivo, como uma palavra aleatória ou um espaço em branco. Essa simples ação sobrescreve as informações anteriores na memória volátil, impedendo que softwares maliciosos leiam senhas ou códigos bancários copiados anteriormente.

Ainda tem dúvidas sobre A memória secreta do copiar e colar que expõe os seus dados?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Fontes e Aprofundamento

- Biografia de Larry Tesler: O cientista da computação que inventou o comando de copiar e colar (Wikipedia)

- Conceito e funcionamento da Área de Transferência em sistemas operacionais (Wikipedia)

- MITRE ATT&CK (T1115): Como malwares acessam e exploram a área de transferência (Clipboard Data)

- MITRE ATT&CK: Técnica de Coleta de Dados da Área de Transferência por Malwares (Base de dados governamental dos EUA)

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.