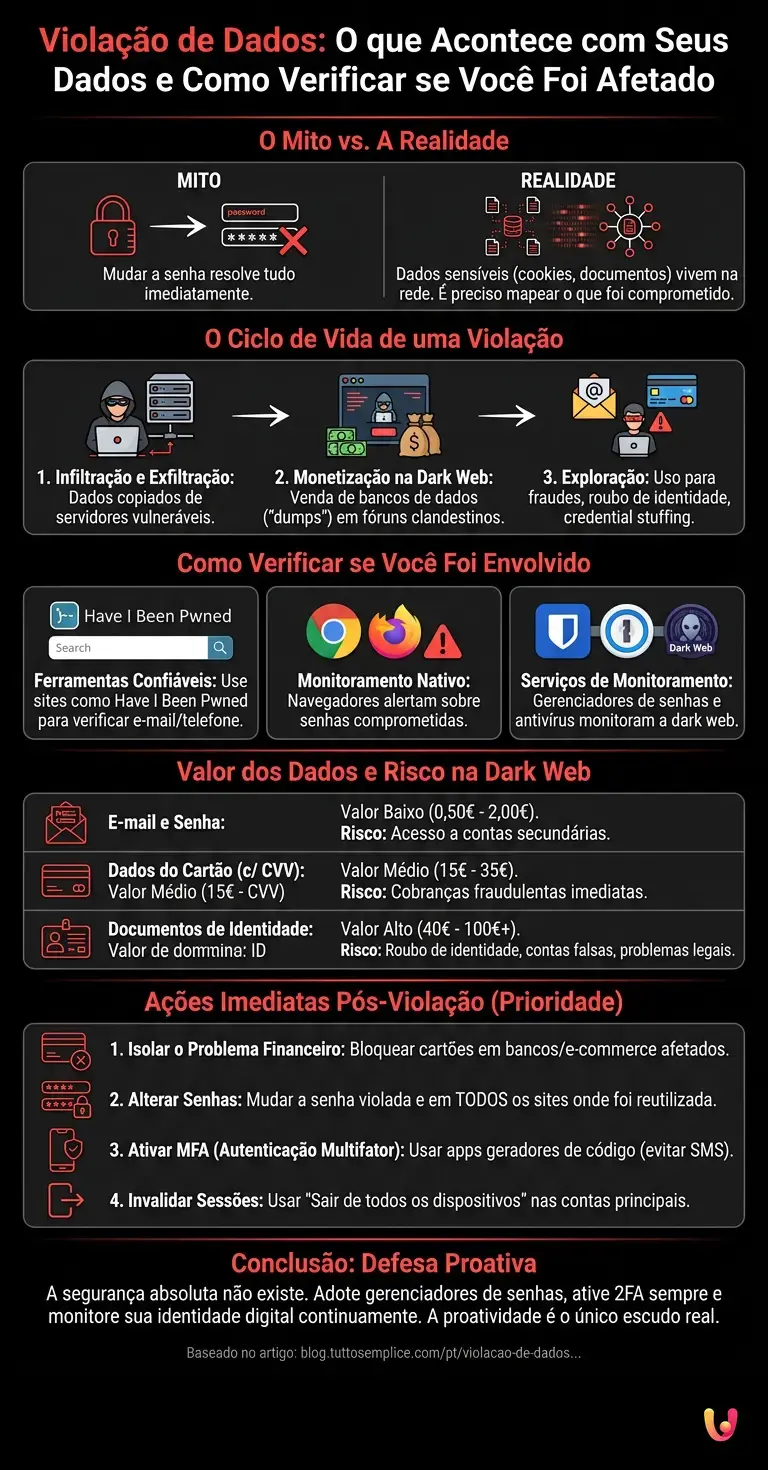

O mito mais difundido sobre segurança cibernética é que, em caso de violação, basta mudar a senha para voltar a estar imediatamente seguro. A realidade é brutalmente diferente e contraintuitiva: se os criminosos cibernéticos extraíram seus cookies de sessão, seu código fiscal ou os dados de sua identidade, atualizar as credenciais é uma ação totalmente inútil. Seus dados sensíveis agora vivem por conta própria nos meandros da rede. Para se defender de verdade, o primeiro passo não é o reset compulsivo de senhas, mas sim mapear a natureza exata das informações comprometidas.

O Ciclo de Vida de uma Violação de Dados

Para entender como verificar uma violação de dados de forma eficaz, é essencial conhecer o ciclo de vida da violação: desde a exfiltração inicial dos dados dos servidores da empresa, passando pela venda em fóruns da dark web, até o uso malicioso para fraudes ou roubo de identidade.

Quando uma empresa sofre um ataque cibernético, os dados dos usuários não são utilizados imediatamente. O processo segue uma cadeia criminosa bem estruturada, que se divide em três fases principais:

- Infiltração e Exfiltração: Os hackers exploram vulnerabilidades (como falhas de software ou ataques de engenharia social) para penetrar nos bancos de dados. Os dados são copiados e exfiltrados para servidores seguros controlados pelos atacantes.

- Monetização na Dark Web: Os bancos de dados roubados (frequentemente chamados de “dumps”) são colocados à venda em fóruns clandestinos. Os compradores são outros criminosos especializados em fraudes específicas.

- Exploração: Os dados adquiridos são utilizados para ataques de Credential Stuffing (testar as mesmas credenciais em milhares de sites), fraudes bancárias ou campanhas de phishing altamente direcionadas (Spear Phishing).

Compreender essa latência temporal é fundamental: do momento em que ocorre o roubo até o momento em que os dados são divulgados ou utilizados, podem passar meses. É por isso que o monitoramento proativo é a única defesa verdadeira.

Como verificar se você foi envolvido

A maneira mais segura e rápida de verificar se houve violação de dados é usar ferramentas confiáveis e gratuitas como o Have I Been Pwned. Ao inserir seu e-mail ou número de telefone, o sistema compara os dados com os bancos de dados violados que foram tornados públicos.

A verificação da exposição não deve ser uma operação ocasional, mas sim uma rotina de higiene digital. Eis as ferramentas e os métodos mais eficazes para descobrir se os seus dados caíram nas mãos erradas:

- Have I Been Pwned (HIBP): Criado pelo especialista em segurança Troy Hunt, é o maior banco de dados público do mundo. Ao inserir seu e-mail, ele mostrará exatamente em quais violações específicas você esteve envolvido e quais tipos de dados foram expostos.

- Monitoramento nativo dos navegadores: Navegadores modernos como Google Chrome e Mozilla Firefox integram sistemas de alerta. Se você tentar acessar um site com uma senha que consta em um banco de dados violado, o navegador o avisará imediatamente.

- Serviços de Monitoramento de Identidade: Muitos gerenciadores de senhas (como Bitwarden ou 1Password) e suítes antivírus oferecem monitoramento contínuo da dark web, enviando notificações push assim que seus dados aparecem em um novo vazamento.

De acordo com a documentação oficial do NIST (National Institute of Standards and Technology), o uso de gerenciadores de senhas combinado com a verificação periódica de comprometimentos é a base da segurança da identidade digital moderna.

Quais dados correm mais risco e qual o seu valor?

Ao decidir verificar uma violação de dados, você precisa saber que nem todos os dados têm o mesmo valor para os criminosos. Credenciais bancárias e documentos de identidade completos são os mais críticos e lucrativos no mercado negro da dark web.

Para entender a dimensão do dano potencial, é útil observar a “tabela de preços” média dos dados roubados nos mercados clandestinos. Isso nos ajuda a compreender por que os hackers visam plataformas específicas.

| Tipo de Dado | Valor Médio na Dark Web | Risco para o Utilizador |

|---|---|---|

| E-mail e senha (lista combinada) | 0,50 € – 2,00 € | Acesso não autorizado a contas secundárias. |

| Dados do Cartão de Crédito (com CVV) | 15,00 € – 35,00 € | Cobranças fraudulentas imediatas. |

| Digitalização do Documento de Identidade | 40,00 € – 100,00 € | Roubo de identidade , abertura de contas correntes em nome próprio. |

| Conta Bancária com Saldo | 10% a 20% do saldo | Esvaziamento da conta, transferências não autorizadas. |

Como se pode ver na tabela, a compromissão de um simples e-mail gera um risco controlável, mas a perda de documentos de identidade abre as portas a consequências legais e financeiras devastadoras que exigem denúncias formais às autoridades.

Ações Imediatas Pós-Violação

Após concluir a operação para verificar a violação de dados e descobrir uma exposição real, as ações imediatas incluem o bloqueio dos cartões, a ativação da autenticação de dois fatores (2FA) e a rotação das senhas comprometidas.

O pânico é o pior inimigo em caso de violação. Siga este procedimento de contenção de danos por ordem de prioridade:

- Isole o problema financeiro: Se a violação envolver um e-commerce ou um banco, bloqueie imediatamente os cartões de crédito salvos nesse portal através da aplicação do seu banco.

- Altere as senhas: Mude a senha do serviço violado. Atenção: se você usava a mesma senha em outros sites (prática que deve ser evitada a todo custo), você precisa alterá-la em todos eles. Priorize a conta de e-mail principal: se ela for comprometida, os hackers podem redefinir todas as outras senhas.

- Ative a MFA (autenticação multifator): habilite a autenticação de dois fatores sempre que possível, preferindo aplicativos geradores de códigos (como Google Authenticator ou Authy) em vez dos SMS clássicos, vulneráveis a ataques de SIM Swapping.

- Invalide os tokens de sessão: nas configurações de segurança das suas principais contas (Google, Meta , Microsoft), procure a opção “Sair de todos os dispositivos”. Isso invalidará os cookies de sessão roubados.

Estudo de Caso: O MOAB (Mãe de Todas as Violações) de 2024

No início de 2024, pesquisadores de segurança descobriram um banco de dados aberto contendo impressionantes 26 bilhões de registros expostos. Não se tratava de um único ataque, mas de uma monstruosa agregação de violações anteriores (incluindo LinkedIn, Twitter, Tencent e Adobe). Esse evento demonstrou como os dados roubados nunca desaparecem: eles são continuamente agregados, enriquecidos e revendidos. Milhões de usuários que pensavam estar seguros se viram vulneráveis a ataques cruzados de credential stuffing, tornando evidente a ineficácia das antigas senhas estáticas .

Conclusões

A segurança cibernética absoluta não existe. Na era digital, a questão não é se os seus dados serão envolvidos numa violação, mas quando isso acontecerá. Aprender a verificar violações de dados de forma metódica e saber exatamente como reagir faz a diferença entre um pequeno incómodo digital e um desastre financeiro.

Abandone a ideia de que uma senha complexa é suficiente para ser invulnerável. Adote um gerenciador de senhas para gerar credenciais únicas para cada serviço, ative sempre a autenticação de dois fatores e configure alertas automáticos para monitorar sua identidade digital. A proatividade é o único escudo verdadeiro contra a indústria criminosa de dados.

Perguntas frequentes

O método mais rápido e eficaz é usar ferramentas gratuitas e seguras como o Have I Been Pwned. Ao inserir seu endereço de e-mail ou número de telefone, o sistema mostrará em quais violações você esteve envolvido. Além disso, você pode aproveitar os sistemas de alerta integrados nos navegadores modernos ou os serviços de monitoramento oferecidos pelos gerenciadores de senhas para receber notificações em tempo real.

A primeira ação fundamental é isolar o problema, bloqueando quaisquer cartões de crédito associados ao serviço comprometido. Em seguida, você deve alterar a senha violada e garantir que a altere também em outros sites, caso a tenha reutilizado. É crucial proteger sua conta de e-mail principal, ativar a autenticação de dois fatores por meio de aplicativos específicos e desconectar todos os dispositivos para invalidar as sessões ativas.

Atualizar as credenciais é inútil se os criminosos cibernéticos roubaram informações confidenciais que não dependem de uma senha, como o código fiscal, documentos de identidade ou cookies de sessão. Esses dados pessoais continuam a circular e podem ser vendidos na dark web para cometer fraudes ou roubos de identidade. Por esse motivo, é essencial mapear exatamente quais informações foram expostas.

Após a exfiltração dos servidores corporativos, as informações geralmente são colocadas à venda em fóruns clandestinos na dark web. Os compradores, então, utilizam esses bancos de dados para lançar ataques de phishing direcionados, testar as credenciais em milhares de outros sites ou cometer fraudes bancárias. O processo pode levar meses, razão pela qual o monitoramento proativo da sua identidade digital é a melhor defesa.

As informações mais críticas e lucrativas no mercado negro são as credenciais bancárias e as digitalizações de documentos de identidade completos. Enquanto a violação de um simples e-mail envolve riscos controláveis, o roubo de um documento abre as portas para graves consequências legais e financeiras, como a abertura não autorizada de contas correntes, exigindo muitas vezes denúncias formais às autoridades competentes.

Ainda tem dúvidas sobre Violação de Dados: O que Acontece com Seus Dados e Como Verificar se Você Foi Afetado?

Digite sua pergunta específica aqui para encontrar instantaneamente a resposta oficial do Google.

Achou este artigo útil? Há outro assunto que gostaria de me ver abordar?

Escreva nos comentários aqui em baixo! Inspiro-me diretamente nas vossas sugestões.